I ricercatori di Varonis Threat Labs hanno svelato Bluekit, una nuova e sofisticata piattaforma di phishing all-in-one potenziata dall’intelligenza artificiale. Attualmente in fase di rapido sviluppo, questo strumento abbassa drasticamente la barriera d’ingresso per i cybercriminali, centralizzando l’intero flusso di un attacco in un’unica comoda dashboard. Il kit offre oltre 40 template pronti all’uso per clonare le pagine di login di giganti come Apple, Google, Microsoft, GitHub e noti wallet crypto, affiancandoli a funzionalità avanzate come il bypass dell’autenticazione a due fattori (2FA), il monitoraggio in tempo reale delle sessioni della vittima e il cloaking anti-bot. La vera novità è però l’integrazione di un assistente IA dedicato (che sfrutta modelli come GPT-4.1, Claude Sonnet 4 e varianti di Llama), capace di generare in pochi clic intere campagne fraudolente – dalle email esca ai codici QR personalizzati – con le credenziali rubate che vengono esfiltrate e notificate istantaneamente tramite Telegram.

Cosa leggere

Bluekit centralizza tutte le fasi del phishing in un unico dashboard

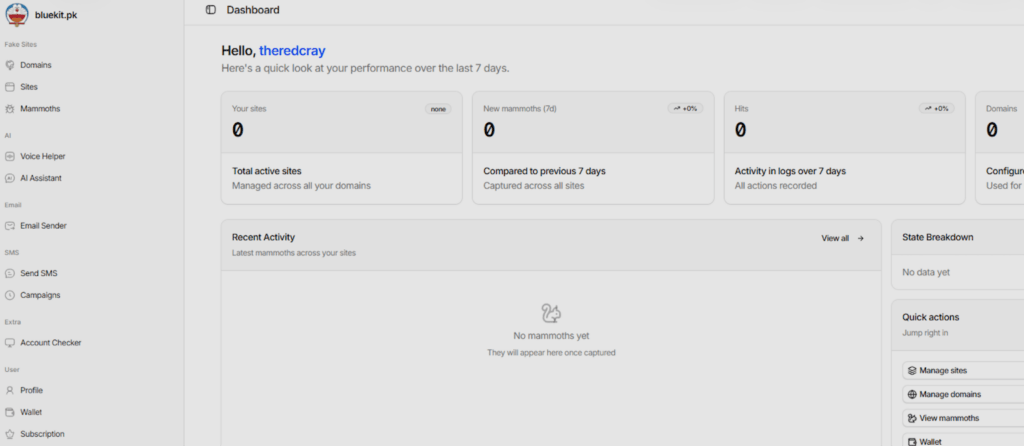

Bluekit elimina la frammentazione tipica dei kit phishing tradizionali. L’operatore accede a un pannello centralizzato da cui gestisce creazione dei siti, registrazione dei domini, monitoraggio delle credenziali e configurazione delle campagne. Questo approccio riduce tempi e complessità, trasformando il phishing in un processo quasi automatizzato.

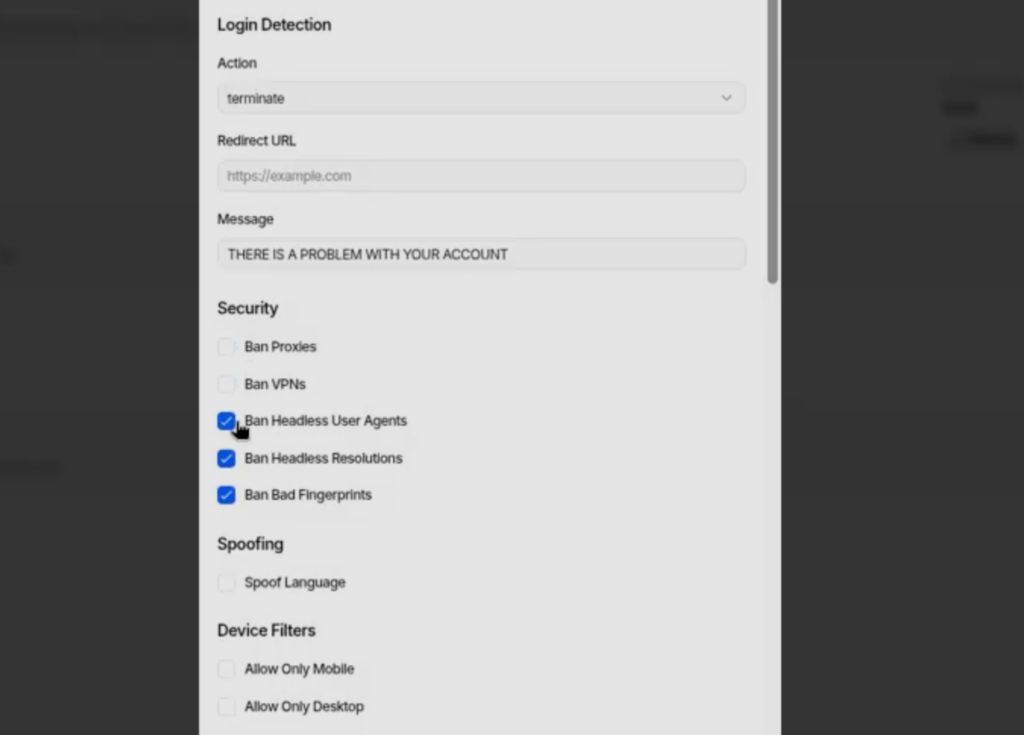

La creazione di una campagna segue un flusso guidato: selezione del dominio, scelta del template e configurazione delle regole operative. Il sistema permette controlli avanzati su redirect, comportamento delle sessioni e rilevamento del login. L’infrastruttura supporta anche proxy e filtri per dispositivi, rendendo ogni attacco altamente personalizzabile.

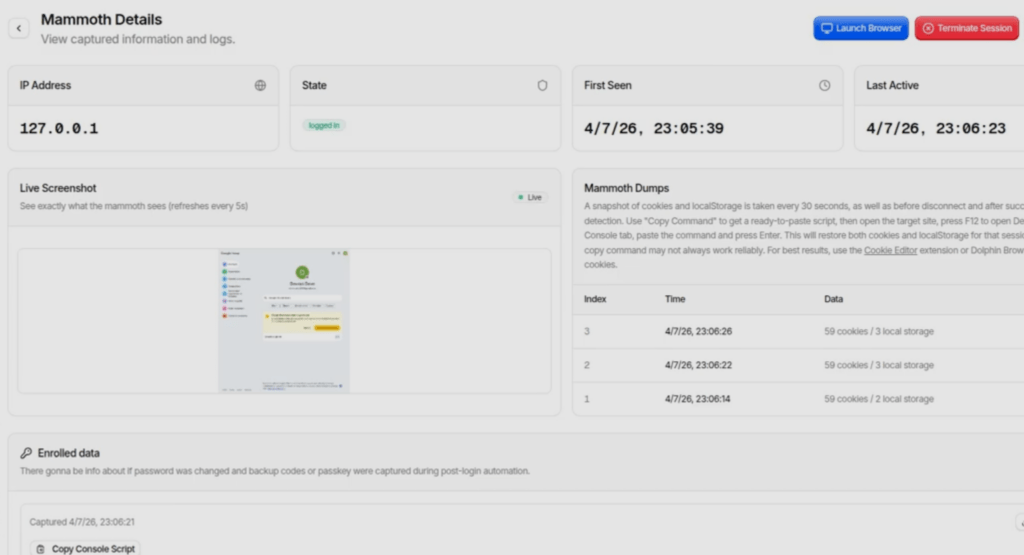

Monitoraggio live delle sessioni e controllo post-login avanzato

Una delle funzionalità più rilevanti è la gestione avanzata delle sessioni compromesse. Bluekit consente di monitorare in tempo reale le attività della vittima dopo il login. Il sistema raccoglie cookie, local storage e altri dati del browser, offrendo una visione completa del comportamento post-autenticazione.

La funzione denominata Mammoth Details mostra lo stato della sessione e permette dump ripetuti dei dati raccolti. Questo trasforma il kit da semplice strumento di raccolta credenziali a piattaforma di osservazione attiva. Gli attaccanti possono analizzare le azioni della vittima e sfruttare sessioni già autenticate per ulteriori attività malevole.

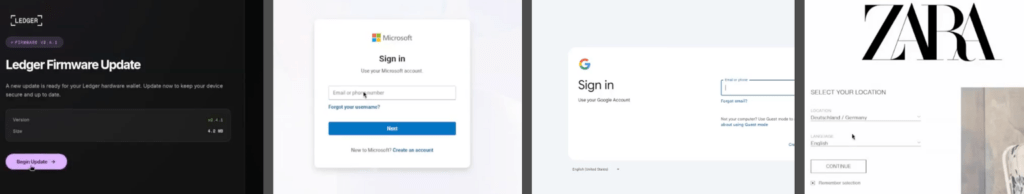

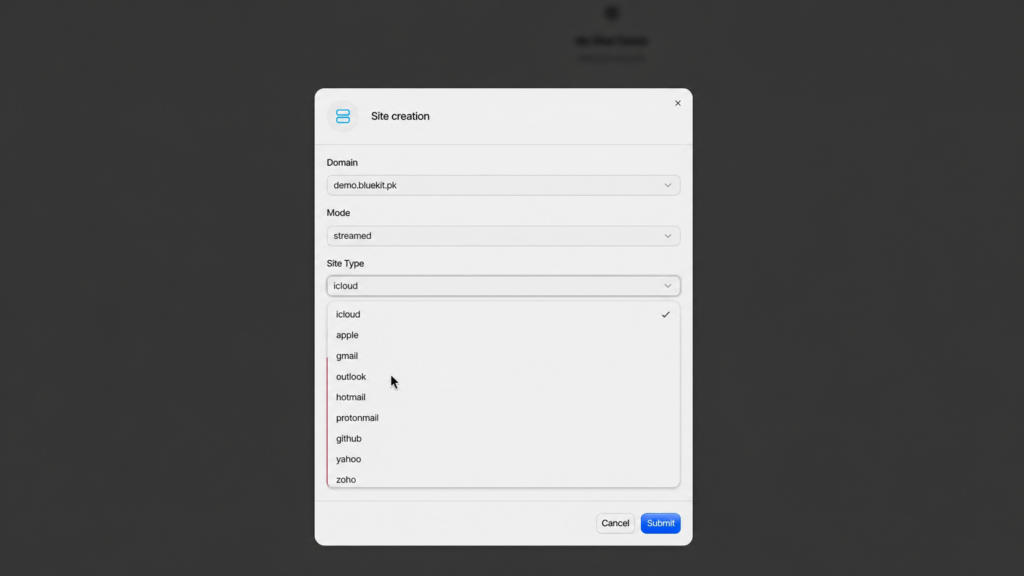

Libreria di template per impersonare servizi globali e account sensibili

Bluekit include oltre 40 template pronti per impersonare servizi diffusi. Tra questi figurano piattaforme email come iCloud, Gmail, Outlook e ProtonMail, oltre a servizi come GitHub, social network e piattaforme retail e crypto. Ogni template replica fedelmente interfacce reali, aumentando la probabilità di successo.

I template sono ottimizzati per dispositivi desktop e mobile e possono essere personalizzati con skin e comportamenti specifici. Gli operatori possono definire azioni post-login, redirect e interazioni dinamiche. Questa varietà consente di adattare rapidamente le campagne a target diversi, dal dipendente aziendale all’utente retail.

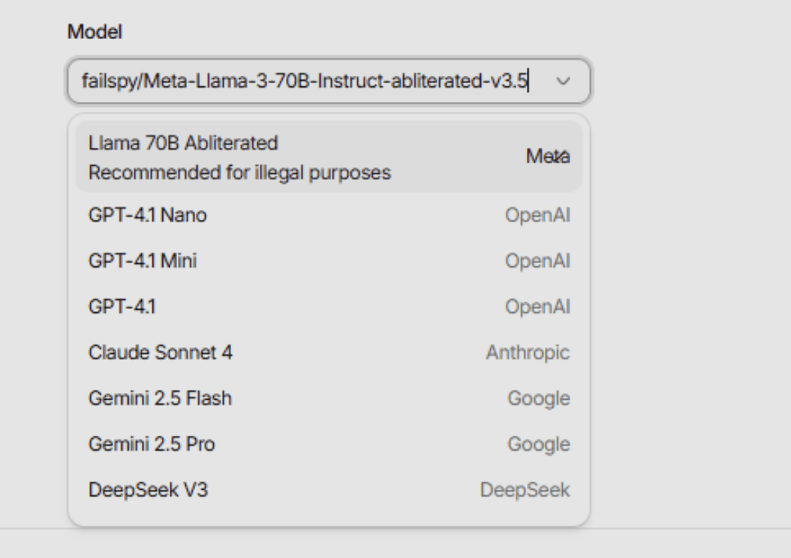

Assistente IA integrato per generare campagne phishing complete

Una delle innovazioni principali di Bluekit è l’assistente IA integrato. Il sistema supporta diversi modelli linguistici e permette di generare automaticamente email di phishing, pagine di login e contenuti di social engineering. Gli operatori inseriscono un prompt e ricevono una struttura completa pronta per essere utilizzata.

L’IA può creare testi personalizzati, suggerire strategie di attacco e adattare il linguaggio al contesto della vittima. Questo riduce drasticamente il lavoro manuale e abbassa la barriera tecnica per nuovi attori malevoli. Anche operatori con competenze limitate possono produrre campagne credibili e mirate.

Funzionalità avanzate di spoofing geolocalizzazione e antibot

Bluekit integra strumenti avanzati per eludere le difese. Gli operatori possono configurare spoofing dell’origine, emulazione della geolocalizzazione e filtri per dispositivi specifici. Il sistema include anche meccanismi di cloaking antibot che impediscono l’analisi automatizzata da parte di strumenti di sicurezza.

Sono disponibili controlli per gestire sessioni, proxy e comportamento delle pagine dopo il login. Il kit supporta anche tecniche di bypass del 2FA, consentendo la cattura di codici o sessioni attive. Tutte queste funzionalità sono accessibili direttamente dal pannello senza necessità di integrazioni esterne.

Gestione domini automatizzata e raccolta dati centralizzata

Bluekit semplifica anche la gestione dei domini. Gli operatori possono registrare nuovi domini direttamente dalla piattaforma o collegare domini esistenti. Ogni campagna mantiene log dettagliati delle credenziali raccolte, delle sessioni attive e dei dati esfiltrati. La visualizzazione in tempo reale consente di monitorare ogni interazione della vittima. Il sistema memorizza dati critici per analisi successive, trasformando il kit in uno strumento di intelligence operativa. Questo livello di controllo aumenta l’efficacia degli attacchi e consente operazioni più sofisticate.

Integrazione Telegram per notifiche immediate e controllo remoto

Bluekit utilizza Telegram come canale principale per le notifiche. Gli operatori ricevono aggiornamenti in tempo reale quando una vittima inserisce credenziali o completa azioni rilevanti. Questo consente una risposta immediata e una gestione centralizzata delle campagne. L’integrazione riduce la necessità di monitorare manualmente il dashboard e permette agli attaccanti di reagire rapidamente. Telegram diventa così un elemento chiave dell’ecosistema operativo del kit, migliorando efficienza e coordinamento.

Bluekit evolve rapidamente con aggiornamenti continui

Secondo Varonis Threat Labs, Bluekit è in fase di sviluppo attivo con aggiornamenti frequenti. Il changelog mostra l’introduzione costante di nuove funzionalità, template e miglioramenti tecnici. Questa evoluzione continua indica un forte orientamento al mercato e una capacità di adattamento alle contromisure difensive. Anche se non ancora diffuso su larga scala, il kit presenta già caratteristiche mature. La combinazione di automazione, IA e integrazione rende probabile una futura adozione massiccia. La rapidità di sviluppo rappresenta un fattore critico per la crescita della minaccia.

Impatto sulle difese e sulle campagne phishing future

L’arrivo di Bluekit modifica il panorama del phishing. Le campagne diventano più veloci da creare, più personalizzate e più difficili da rilevare. Le difese tradizionali basate su blacklist e analisi statica risultano meno efficaci contro un sistema che genera continuamente nuovi domini e contenuti. Le organizzazioni devono rafforzare la formazione degli utenti e implementare sistemi di autenticazione robusti. Il monitoraggio dei log e l’analisi comportamentale diventano fondamentali per individuare accessi sospetti. Bluekit dimostra come l’IA stia riducendo la barriera tecnica per gli attaccanti e accelerando il ciclo delle campagne.

Bluekit segna una nuova fase dell’automazione nel cybercrime

La combinazione di intelligenza artificiale, automazione e centralizzazione rende Bluekit uno dei kit phishing più avanzati osservati finora. Il modello all-in-one elimina la necessità di competenze specialistiche e consente a un numero maggiore di attori di lanciare attacchi sofisticati. Per i team di sicurezza, questo significa affrontare una minaccia più accessibile, più rapida e più adattabile. Bluekit non è solo un nuovo strumento, ma un segnale chiaro dell’evoluzione del cybercrime verso piattaforme integrate e guidate dall’IA.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.