Il panorama della sicurezza informatica affronta una nuova, insidiosa minaccia per gli ambienti server: Quasar Linux (QLnx). Scoperto dai ricercatori di Trend Micro, si tratta di un sofisticato Remote Access Trojan (RAT) che si insinua nelle infrastrutture aziendali attraverso attacchi mirati alla supply chain del software, nascondendosi in librerie o pacchetti open source all’apparenza legittimi. Una volta installato, QLnx dispiega un arsenale progettato per lo spionaggio a lungo termine: un rootkit a livello kernel per occultare processi e connessioni di rete, una backdoor PAM per garantirsi accessi privilegiati persistenti (immuni ai cambi di password) e moduli avanzati di credential harvesting per rubare chiavi SSH, token cloud e password in tempo reale. Un mix letale, capace di eludere i radar tradizionali, che impone ad amministratori e team DevOps verifiche immediate sull’integrità dei repository.

Cosa leggere

Quasar Linux QLnx opera come RAT avanzato per controllo completo dei sistemi

Quasar Linux QLnx si presenta come un Remote Access Trojan progettato specificamente per ambienti Linux, con funzionalità tipiche di strumenti di controllo remoto avanzati. Il malware consente esecuzione di comandi shell, trasferimento file, raccolta di informazioni di sistema e monitoraggio delle attività degli utenti. Integra moduli per identificare versione del kernel, distribuzione Linux e configurazioni attive, adattandosi dinamicamente all’ambiente compromesso.

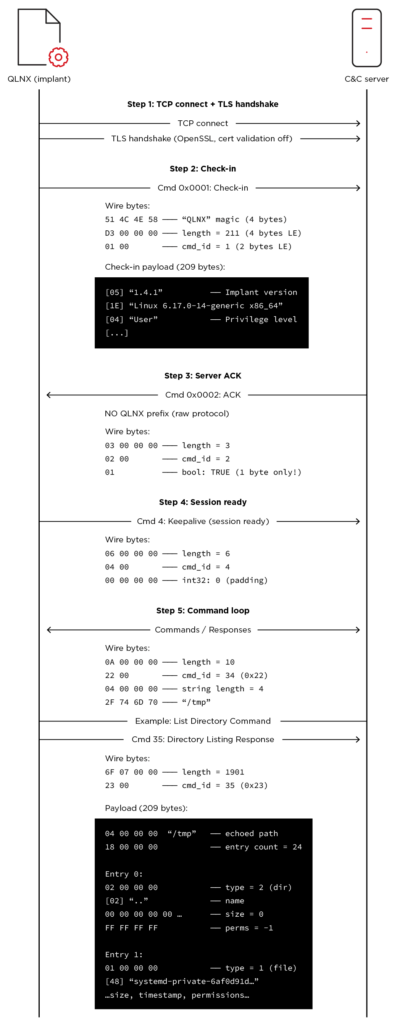

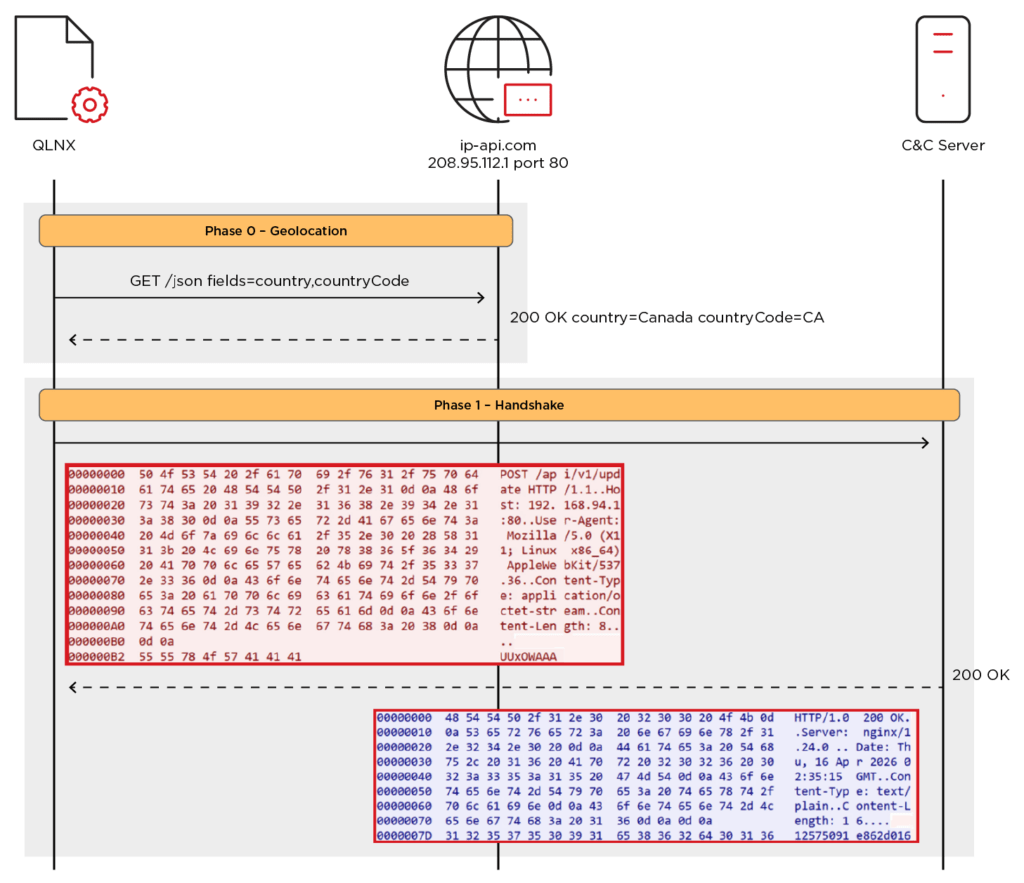

La comunicazione con il server C2 permette agli attaccanti di ricevere istruzioni in tempo reale e inviare dati esfiltrati, mentre la struttura modulare consente di ridurre il footprint attivando solo le componenti necessarie. Questa flessibilità rende QLnx efficace su server cloud, container e ambienti DevOps.

Attacco alla supply chain software permette distribuzione invisibile del malware

Il vettore principale utilizzato da QLnx è la compromissione della supply chain software, un approccio che sfrutta la fiducia nei repository e nei pacchetti open source. Gli attaccanti inseriscono il malware all’interno di librerie, tool di sviluppo o immagini Docker, che vengono poi distribuiti come componenti legittimi. Le vittime installano software apparentemente sicuro che in realtà contiene il payload malevolo, eliminando la necessità di phishing o exploit diretti. Questo metodo consente una diffusione ampia e mirata, colpendo automaticamente ambienti di produzione attraverso pipeline CI/CD e aggiornamenti automatizzati. Il risultato è un foothold iniziale difficilmente rilevabile.

Rootkit di QLnx garantisce persistenza e occultamento a livello kernel

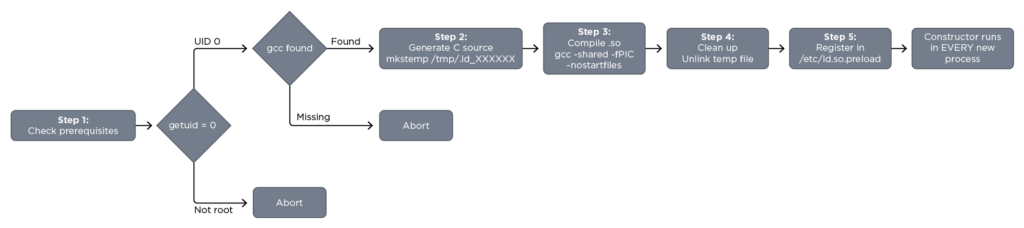

Uno degli elementi più sofisticati di Quasar Linux QLnx è il rootkit integrato, progettato per operare a livello kernel e nascondere completamente la presenza del malware. Il componente intercetta chiamate di sistema per manipolare l’output di strumenti come ps, ls e netstat, impedendo agli amministratori di individuare processi e connessioni sospette. Il rootkit modifica strutture interne del sistema operativo per mantenere invisibili file e attività di rete, garantendo persistenza anche dopo riavvii e aggiornamenti. Questa capacità rende estremamente complesso il rilevamento manuale e consente agli attaccanti di mantenere accesso prolungato senza generare anomalie evidenti nei log o nei tool di monitoraggio.

Backdoor PAM consente accesso root persistente e invisibile

| Categoria | Funzionalità |

| Esecuzione ed evasione | • Esecuzione fileless tramite memfd_create + execveat• Auto-eliminazione • Spoofing del nome del processo • Mutex a singola istanza |

| Rootkit e occultamento | • Architettura rootkit a due livelli: hook in userspace tramite LD_PRELOAD (readdir, stat, open, fopen)• Mappe eBPF a livello kernel per nascondere direttamente PID, nomi di file e porte TCP. |

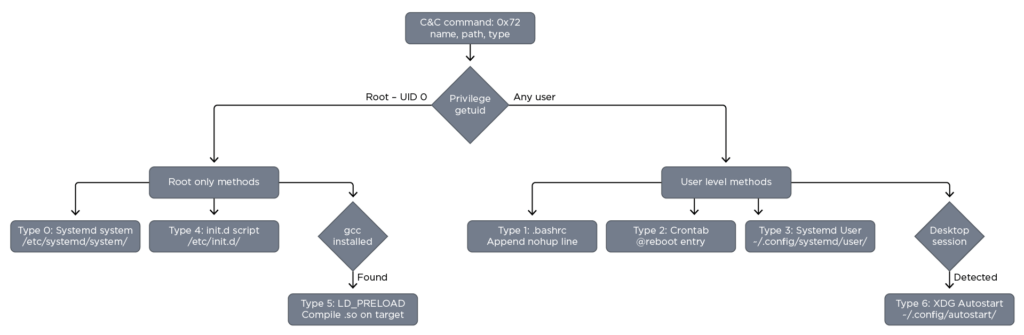

| Persistenza | • systemd (servizi di sistema e utente) • crontab @reboot• script init.d • File .desktop di avvio automatico XDG• Bootstrap .so tramite LD_PRELOAD• Iniezione in .bashrc |

| Furto di credenziali e dati | • Chiavi private SSH • Database di login dei browser (Chrome, Chromium, Firefox) • File di configurazione cloud (AWS, Kubernetes, Docker, Git, NPM, PyPI) • Cronologia della shell (Bash, Zsh, MySQL, PSQL) • Password PAM in chiaro tramite hook su pam_security.so; /etc/shadow (root)• Contenuto degli appunti (clipboard) |

| Sorveglianza | • Keylogger (eventi grezzi /dev/input + fallback X11)• Acquisizione di screenshot • Monitoraggio degli appunti con deduplicazione SHA256 ed esfiltrazione periodica |

| Rete e tunneling | • Tunnel TCP; port forwarding • Scansione delle porte; cattura di pacchetti grezzi • Esecuzione di movimenti laterali tramite SSH • Rete mesh peer-to-peer con tabella di routing per relay C&C tra agent |

| Controllo remoto | • Reverse shell PTY interattiva • File manager completo (lista, lettura, scrittura, rinomina, eliminazione, mkdir) • Upload/download di file; lista e terminazione dei processi • Lista e interruzione delle connessioni TCP; controllo alimentazione (spegnimento/riavvio/sospensione) • Escalation dei privilegi tramite Sudo/pkexec |

| Offensiva avanzata | • Caricamento riflessivo in memoria di file .so (memfd/shm/tmpfile)• Iniezione di processi tramite /proc/pid/mem e ptrace• Esecuzione in memoria di Beacon Object File (BOF/COFF) • Monitoraggio in tempo reale degli eventi del filesystem tramite inotify • Manipolazione dei timestamp (timestomping) |

QLnx integra una backdoor PAM che compromette il sistema di autenticazione Pluggable Authentication Modules, uno dei punti più critici della sicurezza Linux. Il malware modifica i moduli di autenticazione per permettere l’accesso tramite credenziali speciali o trigger nascosti, senza registrare eventi nei log. Questa tecnica consente agli attaccanti di ottenere accesso root anche dopo cambi di password o rotazioni di chiavi SSH, mantenendo una presenza stabile e difficilmente revocabile. La backdoor si attiva in modo selettivo e si integra nel flusso normale di autenticazione, rendendo quasi impossibile individuarla senza controlli approfonditi. Questo meccanismo rappresenta uno degli elementi più pericolosi dell’intera infrastruttura QLnx.

Credential harvesting trasforma QLnx in piattaforma di spionaggio

Le capacità di credential harvesting di QLnx ampliano significativamente il raggio d’azione del malware, trasformandolo in uno strumento di raccolta intelligence. Il RAT estrae credenziali da file di configurazione, database e memoria dei processi, oltre a monitorare sessioni SSH per intercettare input in tempo reale. Vengono raccolte anche chiavi SSH, token cloud e certificati, che vengono cifrati e inviati al server C2 attraverso canali nascosti. Il malware supporta esfiltrazione selettiva per ridurre il traffico e minimizzare il rischio di rilevamento. Questa capacità permette agli attaccanti di espandere rapidamente il compromesso e muoversi lateralmente all’interno delle infrastrutture.

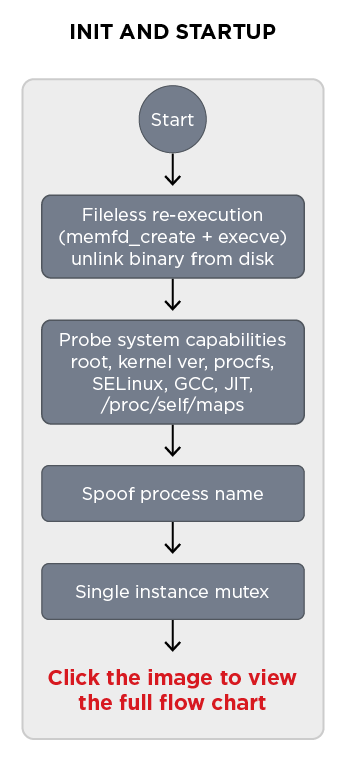

Tecniche di evasione e comunicazione C2 rendono QLnx difficile da analizzare

Quasar Linux QLnx utilizza tecniche avanzate di evasione per evitare rilevamento e analisi, tra cui obfuscation, packing e esecuzione in memoria. La comunicazione con il C2 avviene tramite protocolli legittimi come HTTPS e WebSocket, rendendo il traffico simile a quello normale. Il malware implementa strategie di beaconing irregolare e modalità sleep per ridurre la frequenza delle connessioni e sfuggire ai sistemi di detection. Sono presenti anche meccanismi di autodistruzione in caso di analisi o rilevamento, oltre a controlli per identificare ambienti sandbox o strumenti di monitoraggio. Queste tecniche rendono l’analisi forense complessa e richiedono strumenti avanzati per l’identificazione.

Indicatori di compromissione e misure di difesa per ambienti Linux

Trend Micro ha individuato diversi indicatori di compromissione associati a QLnx, tra cui hash di file, percorsi sospetti e domini C2. Gli amministratori devono verificare l’integrità dei pacchetti installati tramite gestori come apt e yum, adottando sistemi di firma e validazione dei repository. L’uso di strumenti di integrity monitoring e analisi comportamentale consente di individuare anomalie anche in presenza di rootkit. È fondamentale monitorare modifiche ai moduli PAM e ai componenti kernel, oltre a isolare immediatamente i sistemi sospetti. La formazione dei team DevOps sulla sicurezza della supply chain rappresenta un elemento chiave per prevenire infezioni iniziali.

Impatto di QLnx sulla sicurezza della supply chain software Linux

La scoperta di Quasar Linux QLnx evidenzia una tendenza crescente negli attacchi informatici, in cui la supply chain software diventa il vettore principale per infiltrazioni avanzate. Gli attaccanti sfruttano la natura distribuita dell’ecosistema open source per inserire codice malevolo in componenti apparentemente affidabili. Questo approccio colpisce server cloud, pipeline CI/CD e ambienti di produzione, dove Linux è dominante. Le organizzazioni devono adottare controlli rigorosi su ogni componente software e implementare processi di verifica continua. QLnx dimostra che un accesso iniziale invisibile può portare a compromissioni estese se non rilevato tempestivamente, rendendo la sicurezza della supply chain una priorità assoluta.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.