Un nuovo e sofisticato attore minaccioso sponsorizzato dallo Stato (APT) affiliato alla Cina è emerso con forza sulla scena globale. Secondo il team Cisco Talos, il gruppo, identificato come UAT-8302, opera almeno dalla fine del 2024, prendendo di mira enti governativi, ministeri e infrastrutture critiche del Sud America, per poi espandersi nel 2025 verso l’Europa sud-orientale, con l’obiettivo di garantire alla Cina un accesso persistente e silenzioso a intelligence di alto livello geopolitico. L’elemento più allarmante di UAT-8302 è il suo arsenale, definito da Talos come un vero e proprio “box pieno di malware”. Dopo aver compromesso le reti tramite exploit zero-day o n-day, il gruppo dispiega una combinazione di strumenti avanzati e condivisi con altre gang cinesi. Tra questi spiccano la backdoor NetDraft, la versione aggiornata di CloudSorcerer, lo stager SNOWRUST e VSHELL. Sfruttando tecniche di side-loading DLL e nascondendo le comunicazioni di Comando e Controllo (C2) su servizi cloud legittimi come OneDrive e GitHub, UAT-8302 riesce a eludere le difese tradizionali e a muoversi lateralmente nelle reti per mesi senza essere individuato.

Cosa leggere

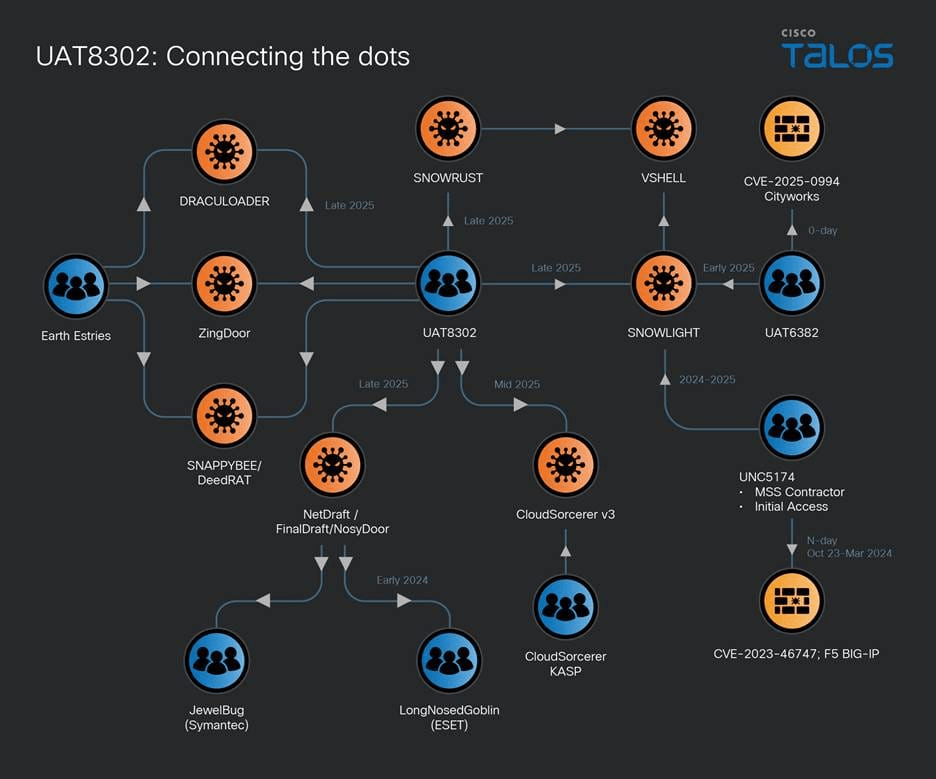

UAT-8302 opera come APT cinese con arsenale malware condiviso

UAT-8302 si distingue per un profilo operativo maturo e per l’accesso a un arsenale di malware già osservato in altri cluster con legami cinesi. La backdoor NetDraft, scritta in .NET, rappresenta una variante collegata a famiglie come FinalDraft o SquidDoor, mentre CloudSorcerer v3 amplia le capacità di persistenza e comunicazione stealth. Il gruppo impiega anche SNAPPYBEE, DeedRAT, ZingDoor, Draculoader e stager come SNOWLIGHT e SNOWRUST, segnale di una filiera tecnica condivisa tra più attori. Questa sovrapposizione non indica necessariamente una singola entità, ma suggerisce collaborazione, riuso di tool e scambio operativo in un ecosistema Cina-nexus altamente organizzato.

Governi in Sud America ed Europa sud-orientale diventano target primari

Le operazioni attribuite a UAT-8302 iniziano almeno dal tardo 2024 contro governi del Sud America e si estendono nel 2025 ad agenzie governative del Sud-Est Europa. I target includono enti istituzionali che gestiscono informazioni sensibili su politica estera, difesa e infrastrutture critiche. L’obiettivo non è l’impatto immediato, ma la permanenza silenziosa nelle reti per raccogliere intelligence nel tempo. La selezione geografica indica un interesse strategico verso aree rilevanti per la proiezione geopolitica cinese. Il gruppo mantiene accessi prolungati, adatta i tool alle difese locali e sfrutta più canali di persistenza per evitare la perdita del foothold.

Accesso iniziale sfrutta zero-day n-day e ricognizione automatizzata

UAT-8302 ottiene accesso iniziale tramite exploit zero-day e vulnerabilità n-day, poi avvia rapidamente una fase di discovery estesa. Gli operatori utilizzano Impacket per eseguire comandi come ipconfig /all, whoami, net view /domain e systeminfo, costruendo una mappa tecnica dell’ambiente compromesso. Lo script PowerShell whatpc.ps1 automatizza la raccolta di dati su utenti, gruppi, privilegi, share di rete e trust di dominio, spesso tramite scheduled task denominati ReconLiteDebug o RunWhatPC. Questa ricognizione sistematica prepara il movimento laterale e permette di identificare account privilegiati, server critici e asset utili per la raccolta di intelligence.

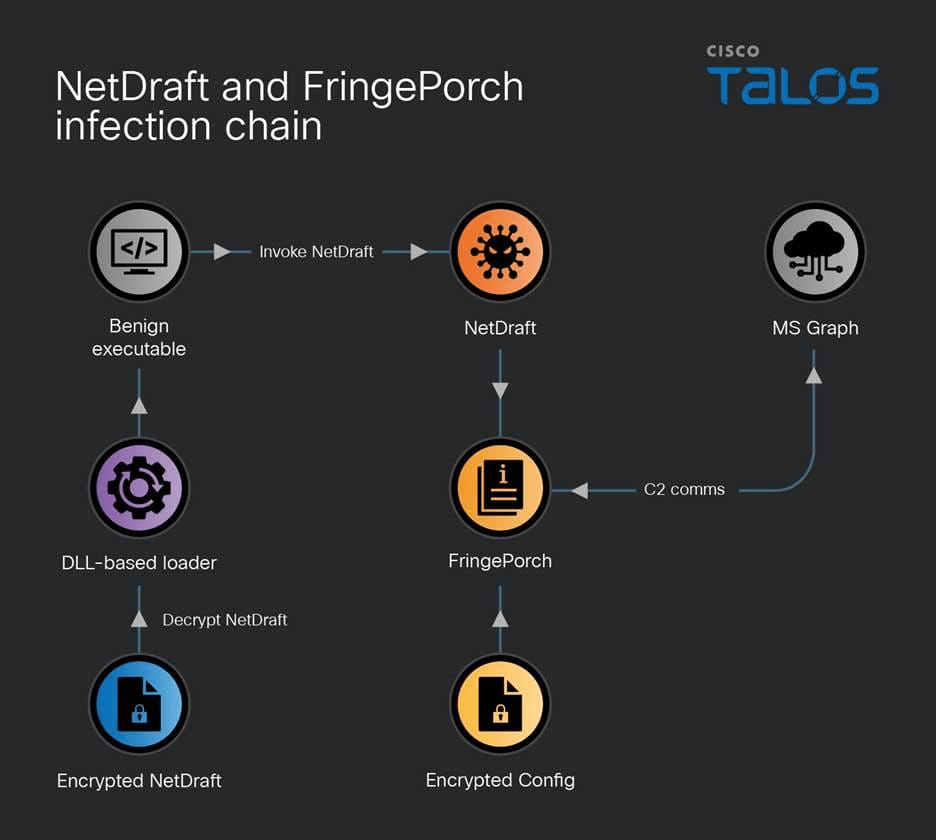

NetDraft e CloudSorcerer gestiscono C2 e accesso remoto persistente

Il cuore dell’arsenale è composto da backdoor capaci di mantenere comunicazioni resilienti con l’infrastruttura di comando e controllo. NetDraft usa canali basati su OneDrive per eseguire comandi remoti e trasferire dati, mimetizzando il traffico dentro servizi cloud legittimi. CloudSorcerer v3 aggiunge funzioni di stealth e persistenza, riducendo la possibilità di rilevamento da parte delle difese tradizionali. L’abuso di piattaforme note come OneDrive e GitHub permette agli attaccanti di confondere le attività malevole con normale traffico aziendale. Questa scelta rende più difficile bloccare le comunicazioni senza impattare servizi legittimi usati quotidianamente dalle organizzazioni.

VSHELL SNOWLIGHT e SNOWRUST rafforzano installazione e persistenza

VSHELL viene impiegato insieme allo stager SNOWLIGHT e al nuovo stager Rust SNOWRUST per gestire installazione, caricamento e persistenza dei payload. Il ricorso a Rust indica un’evoluzione tecnica orientata a maggiore portabilità, resilienza e difficoltà di analisi. Gli attaccanti usano tecniche di DLL side-loading per eseguire codice malevolo attraverso binari apparentemente legittimi, riducendo il rischio di detection. I scheduled task garantiscono riattivazione dopo reboot, mentre tool come Hades HIDS offrono capacità simili a rootkit per proteggere i componenti installati. La ridondanza tra backdoor e stager consente alla compromissione di sopravvivere anche quando una parte dell’arsenale viene individuata.

UAT-8302 usa tool open source per ricognizione e movimento laterale

Il gruppo combina malware custom con strumenti pubblici per rendere le attività più difficili da attribuire e distinguere da operazioni legittime. Impacket, gogo, QScan, naabu, PortQry e httpx vengono usati per scanning, discovery di servizi, enumerazione SMB e mappatura di Active Directory. Gli attaccanti scaricano spesso i tool durante l’operazione e li eliminano dopo l’uso, riducendo l’impronta forense. Per il tunneling usano proxy come Stowaway, anyproxy e VPN SoftEther, che permettono comunicazioni persistenti e apparentemente normali. Questa combinazione di tool pubblici e malware proprietario crea un profilo operativo flessibile e difficile da bloccare con firme statiche.

Credential harvesting abilita pivot e accesso a sistemi critici

Dopo la fase di ricognizione, UAT-8302 concentra l’attività sulla raccolta di credenziali e sul movimento laterale. Il gruppo esegue query estese su Active Directory, raccoglie informazioni su utenti e gruppi privilegiati e utilizza credenziali compromesse per accedere a sistemi interni. I dump di credenziali, combinati con scansioni SMB e tunneling, consentono di raggiungere server sensibili e repository informativi di alto valore. L’obiettivo resta la permanenza, non la distruzione. Gli attaccanti cercano posizioni stabili dentro la rete per osservare comunicazioni, raccogliere documenti e mantenere accesso anche dopo interventi di remediation parziale.

Abuso di OneDrive e GitHub complica la detection delle comunicazioni C2

L’uso di servizi cloud legittimi rappresenta una delle tecniche più efficaci di UAT-8302. Comunicazioni verso OneDrive e GitHub possono apparire normali in ambienti governativi moderni, dove piattaforme cloud e repository pubblici sono spesso consentiti. Questo permette al traffico C2 di attraversare proxy e controlli perimetrali senza generare alert immediati. Le difese basate solo su blocchi di dominio risultano insufficienti, perché interrompere servizi legittimi può causare impatti operativi. Le organizzazioni devono quindi monitorare il processo che genera il traffico, la sequenza delle richieste, la frequenza di connessione e il contesto dell’host. La detection comportamentale diventa essenziale.

Difesa contro UAT-8302 richiede controllo su task DLL e cloud

Le misure difensive devono concentrarsi sui punti ricorrenti delle operazioni. Gli amministratori devono monitorare scheduled task sospetti come ReconLiteDebug e RunWhatPC, verificare la presenza di whatpc.ps1 in directory temporanee e bloccare pattern anomali di DLL side-loading. È necessario controllare l’esecuzione di tool non autorizzati come gogo, httpx e scanner simili, soprattutto quando compaiono su sistemi governativi non destinati a test di sicurezza. Il traffico verso OneDrive e GitHub deve essere analizzato in base al processo sorgente e non solo al dominio. Least privilege, segmentazione di rete e monitoraggio Active Directory riducono l’impatto del credential harvesting.

UAT-8302 evidenzia il coordinamento tecnico delle APT cinesi

Le sovrapposizioni tra UAT-8302, Jewelbug, LongNosedGoblin, Earth Estries e altri cluster indicano un ecosistema operativo in cui malware, stager e tecniche vengono riutilizzati o adattati rapidamente. Questo modello aumenta la velocità di sviluppo e consente agli attori di alternare strumenti in base al target. La presenza di SNOWRUST mostra che il gruppo continua a innovare, introducendo componenti più moderni e difficili da analizzare. Per le agenzie governative, il rischio principale è una compromissione silenziosa che dura mesi, con raccolta progressiva di intelligence e accesso persistente a infrastrutture critiche. La risposta richiede cooperazione internazionale e condivisione tempestiva degli IOC.

Campagna UAT-8302 conferma la centralità dello spionaggio governativo

Le operazioni di UAT-8302 confermano che lo spionaggio informatico contro governi resta una priorità strategica. L’uso combinato di NetDraft, CloudSorcerer, VSHELL, SNOWLIGHT e SNOWRUST mostra una capacità tecnica elevata e una chiara attenzione alla persistenza. Il gruppo non punta a impatti rumorosi, ma a presenza discreta e duratura. Questa strategia consente raccolta di informazioni su dossier politici, difesa, relazioni diplomatiche e infrastrutture critiche. Per le organizzazioni istituzionali, la minaccia impone un cambio di approccio: non basta cercare malware noto, bisogna individuare comportamenti anomali, abuso di cloud legittimo e segnali deboli di ricognizione interna.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.