I ricercatori di Securonix Threat Research hanno identificato una sofisticata campagna hacker, ribattezzata Venomous Helper, attiva da aprile 2025 e che ha già compromesso oltre 80 organizzazioni (soprattutto negli USA). Sfruttando finte email della Social Security Administration (SSA) americana e siti legittimi compromessi in Messico, gli attaccanti ingannano gli utenti inducendoli ad approvare l’installazione di un file eseguibile firmato digitalmente. La particolarità dell’attacco risiede nella sua architettura ridondante: il malware installa in modo invisibile e contemporaneo due strumenti legittimi di amministrazione remota (RMM), SimpleHelp e ScreenConnect. Questo sistema “dual RMM”, unito a una persistenza che sopravvive anche al riavvio in Safe Mode, garantisce agli hacker (probabilmente Initial Access Broker interessati a vendere gli accessi a gang ransomware) un controllo interattivo e totale sui computer delle vittime, rendendo le difese tradizionali e le operazioni di bonifica estremamente complesse.

Cosa leggere

Venomous Helper utilizza dual RMM per persistenza e controllo remoto

Il tratto distintivo di Venomous Helper è l’uso simultaneo di due strumenti di remote monitoring and management. SimpleHelp opera come canale principale per esecuzione di comandi, trasferimento file e automazione, mentre ScreenConnect funge da accesso secondario per il controllo desktop interattivo. Questa architettura dual RMM garantisce resilienza operativa, perché la compromissione resta attiva anche se uno dei due strumenti viene rimosso. Gli attaccanti mantengono così accesso continuo ai sistemi compromessi, con capacità di sorveglianza e intervento in tempo reale.

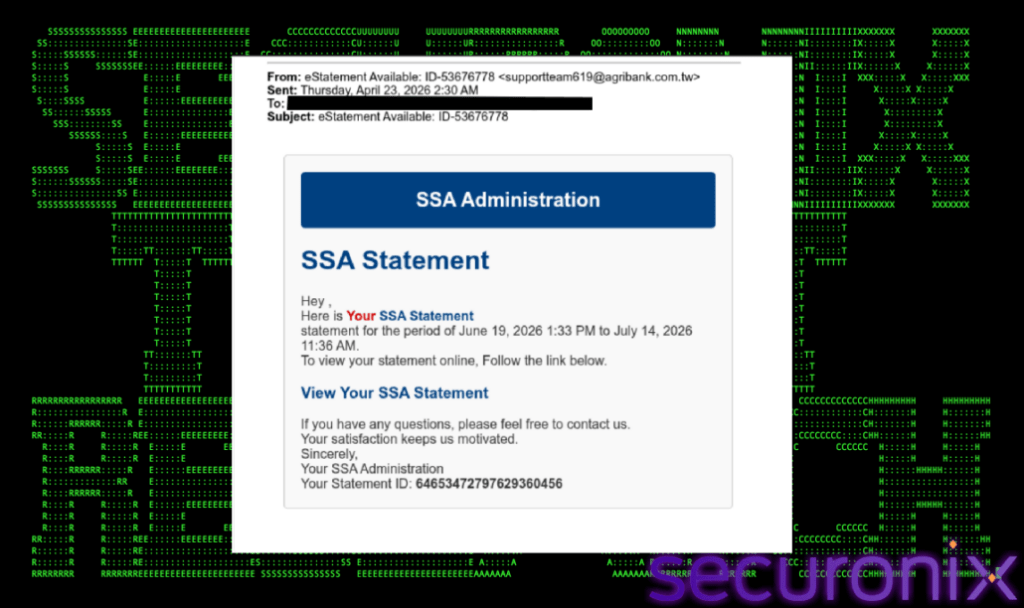

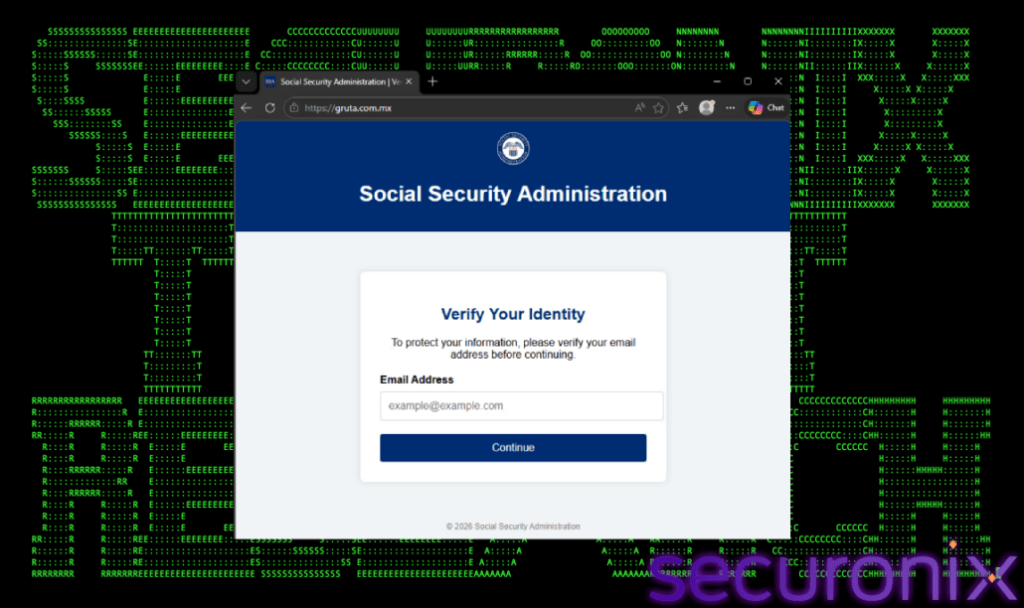

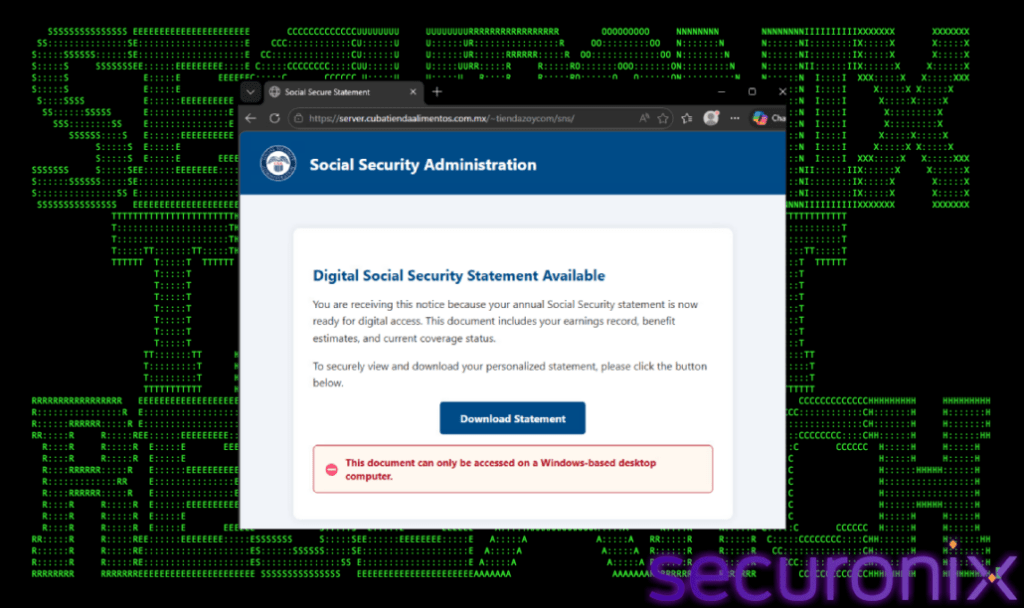

Phishing SSA avvia la catena di infezione con siti compromessi

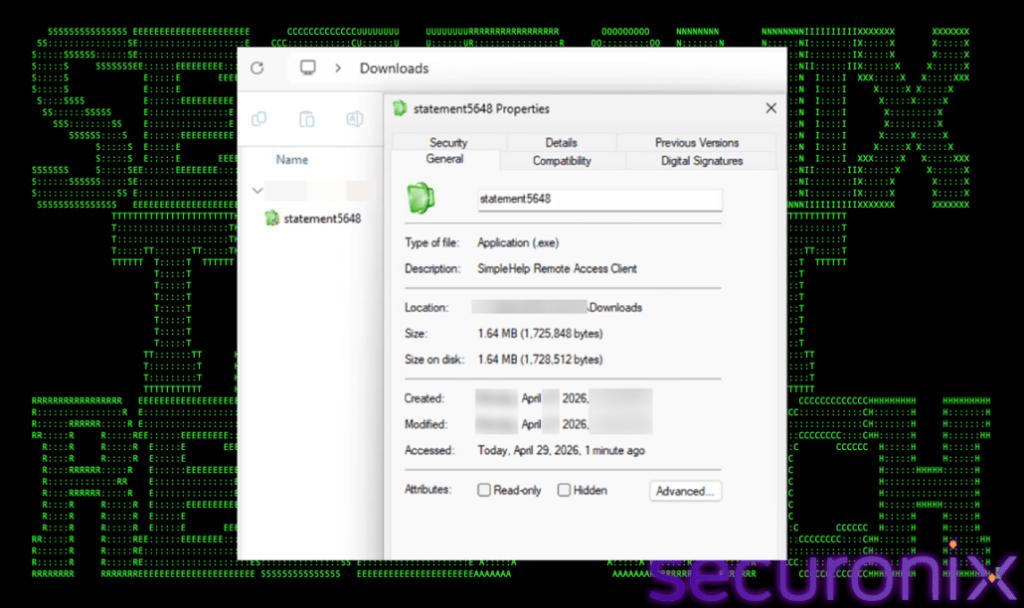

L’infezione inizia con email che imitano comunicazioni ufficiali della Social Security Administration, inducendo l’utente a verificare un presunto documento. Il link porta a domini legittimi compromessi ospitati in Messico, che presentano una pagina con branding governativo. Dopo la conferma dell’email, la vittima scarica un file eseguibile camuffato da documento ufficiale. Il file sfrutta le impostazioni di Windows che nascondono le estensioni, inducendo l’utente a eseguirlo. Questo approccio elimina la necessità di exploit tecnici, basandosi interamente su ingegneria sociale e fiducia nel contesto istituzionale.

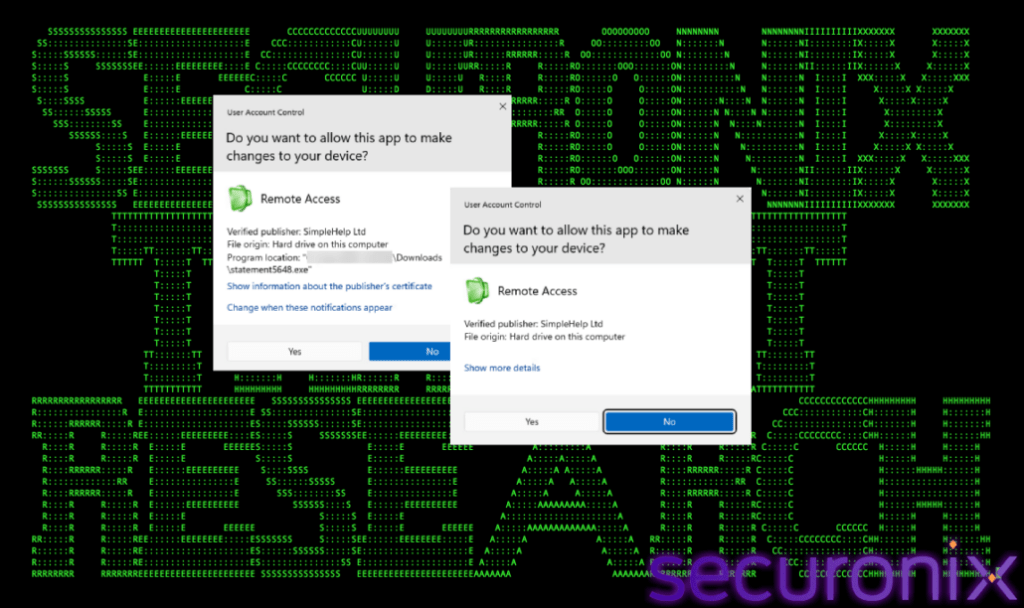

Certificato Thawte e prompt UAC aumentano la credibilità del malware

Quando il payload viene eseguito, compare un prompt UAC che mostra un publisher apparentemente legittimo associato a SimpleHelp Ltd e firmato con certificato Thawte. Questo elemento rafforza la percezione di sicurezza e induce l’utente ad approvare l’installazione. Dopo questa singola interazione, il processo prosegue senza ulteriori segnali visibili. Il malware installa un ambiente runtime dedicato e configura il canale di comunicazione con il C2, eliminando rapidamente i file temporanei per ridurre le tracce. L’uso di certificati validi rappresenta un fattore chiave nel bypass delle difese tradizionali.

Servizio Windows garantisce persistenza anche in Safe Mode

Il malware registra un servizio chiamato Remote Access Service, progettato per garantire persistenza avanzata. Il servizio si avvia automaticamente e mantiene attivo il RAT anche dopo riavvii o modifiche di sistema. Un elemento critico è la scrittura della chiave di registro in modalità Safe Mode with Networking, che permette al malware di sopravvivere anche a tentativi di recovery. Inoltre, un meccanismo di watchdog controlla continuamente l’esecuzione del processo e lo riavvia in caso di interruzione. Questa combinazione rende la rimozione complessa anche per team di sicurezza esperti.

Escalation e accesso interattivo permettono controllo completo del sistema

Dopo l’installazione, il malware opera inizialmente con privilegi elevati e utilizza tecniche di token impersonation per accedere al contesto dell’utente. Processi dedicati permettono di interagire con il desktop, leggere lo schermo e simulare input. Questo consente agli attaccanti di operare come se fossero fisicamente presenti sul sistema. L’accesso interattivo rappresenta una fase critica perché trasforma la compromissione tecnica in controllo operativo completo, permettendo azioni mirate su dati e applicazioni aziendali.

Dual C2 assicura ridondanza e resilienza dell’attacco

La campagna utilizza due canali di comando e controllo distinti. Il primo, basato su SimpleHelp, gestisce operazioni automatizzate e scriptate, mentre il secondo, tramite ScreenConnect, consente sessioni desktop dirette. Questa separazione riduce il rischio di perdita di accesso in caso di rilevamento parziale. I sistemi compromessi vengono registrati con identificativi univoci, permettendo agli operatori di tracciare e gestire ogni vittima nel tempo. La ridondanza operativa è uno degli elementi che rendono la campagna particolarmente efficace.

Tecniche di evasione rendono il rilevamento estremamente difficile

Gli attaccanti implementano meccanismi di evasione avanzati per evitare detection. Il malware monitora continuamente lo stato del sistema e la presenza dell’utente, adattando il comportamento per restare invisibile. Riduce il consumo di risorse per non attirare attenzione e modifica strumenti di sistema per evitare analisi. L’uso di software legittimo firmato e installato dall’utente stesso consente di bypassare molti sistemi di sicurezza basati su reputazione. Questo rende inefficaci approcci tradizionali e richiede strumenti di analisi comportamentale per individuare anomalie.

Impatto operativo su oltre 80 organizzazioni compromesse

La campagna ha già colpito più di 80 organizzazioni, con impatti che includono accesso persistente, sorveglianza prolungata e rischio di esfiltrazione dati. Gli attaccanti possono utilizzare questi accessi per operazioni successive, come distribuzione di ransomware o vendita dell’accesso nel mercato underground. La natura stealth e la ridondanza dei canali aumentano la difficoltà di rilevamento e risposta. Le organizzazioni colpite rischiano compromissioni a lungo termine senza segnali evidenti.

Indicatori di compromissione per identificare Venomous Helper

Gli amministratori devono monitorare indicatori specifici come domini compromessi, indirizzi IP sospetti e la presenza della directory C:\ProgramData\JWrapper-Remote Access. La creazione del servizio Remote Access Service rappresenta un segnale critico di compromissione. Altri elementi includono file di watchdog e processi associati a SimpleHelp. L’identificazione tempestiva di questi indicatori è fondamentale per contenere l’infezione prima che venga utilizzata per attacchi più avanzati.

Strategie di difesa contro phishing e abuso di tool RMM

Le organizzazioni devono rafforzare la sicurezza su più livelli. È essenziale bloccare domini e IP malevoli, monitorare la creazione di nuovi servizi Windows e controllare installazioni di strumenti RMM non autorizzati. La formazione degli utenti è cruciale per evitare approvazioni inconsapevoli di prompt UAC. L’adozione di soluzioni EDR con analisi comportamentale permette di individuare attività anomale anche quando il software è firmato. Limitare l’uso di tool di gestione remota e implementare controlli di accesso rigorosi riduce significativamente la superficie di attacco.

Venomous Helper dimostra l’evoluzione degli attacchi Initial Access Broker

La campagna Venomous Helper rappresenta un esempio avanzato di operazione attribuibile a un Initial Access Broker, dove l’obiettivo non è immediatamente distruttivo ma preparatorio. Gli attaccanti costruiscono accessi persistenti che possono essere monetizzati o utilizzati in attacchi successivi. L’uso combinato di phishing, tool legittimi e infrastrutture compromesse dimostra un livello elevato di sofisticazione. Questo approccio segna un’evoluzione rispetto al malware tradizionale, spostando il focus sull’accesso continuo e invisibile.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.