La Cloud Security è diventata una delle discipline centrali della sicurezza informatica moderna perché il vecchio perimetro aziendale non esiste più. Per anni le imprese hanno immaginato la sicurezza come una linea di confine: dentro c’erano server, utenti, applicazioni e dati; fuori c’erano Internet, minacce, attaccanti e traffico non fidato. Quel modello è stato progressivamente smontato da lavoro remoto, SaaS, API, container, microservizi, identità cloud, supply chain software e infrastrutture distribuite. Oggi il data center non è più necessariamente in azienda. Le applicazioni girano su AWS, Microsoft Azure, Google Cloud, piattaforme SaaS, ambienti ibridi, Kubernetes, serverless function, database gestiti e servizi di terze parti. Il cloud è diventato il nuovo ufficio, il nuovo server, il nuovo archivio documentale, il nuovo ambiente di sviluppo e spesso anche il nuovo perimetro di produzione. Il computer di un altro, cioè l’infrastruttura cloud di un provider, è diventato una parte essenziale dell’azienda. Questa trasformazione non riduce il rischio: lo sposta. Nel cloud non bisogna più difendere solo una macchina fisica in cantina o un firewall all’ingresso della rete. Bisogna proteggere identità, ruoli, API, bucket, database, workload, log, container, chiavi di accesso, secret, snapshot, pipeline CI/CD, reti virtuali, storage, funzioni serverless e configurazioni che cambiano di continuo. La sicurezza cloud non è una versione remota della sicurezza tradizionale, ma un nuovo modello operativo basato su automazione, identità, configurazione e responsabilità condivisa. Per CTO, sistemisti, DevOps e aziende che stanno migrando al cloud, il punto decisivo è questo: il cloud può aumentare resilienza, scalabilità e sicurezza, ma solo se viene governato. Un ambiente cloud configurato male può essere più esposto di un server fisico tradizionale. Un account compromesso può aprire interi ambienti. Un bucket pubblico può trasformare dati riservati in materiale disponibile online. Una chiave API lasciata in un repository può diventare la porta d’ingresso per botnet, cryptominer o gruppi ransomware.

La Cloud Security è quindi l’insieme di processi, tecnologie, controlli e responsabilità che proteggono dati, identità, applicazioni e infrastrutture distribuite nel cloud. Non riguarda soltanto i team security. Riguarda chi sviluppa, chi distribuisce, chi amministra, chi compra servizi SaaS, chi gestisce identità, chi assegna permessi e chi decide come l’azienda usa il cloud.

Cosa leggere

Cos’è la Cloud Security e le sfide del multi-cloud

La Cloud Security comprende tutte le misure usate per proteggere ambienti cloud pubblici, privati, ibridi e multi-cloud. Include sicurezza delle identità, configurazione dei servizi, protezione dei dati, controllo degli accessi, cifratura, segmentazione di rete, logging, monitoraggio, compliance, gestione vulnerabilità, backup, continuità operativa, incident response e controllo dei fornitori. Difendere AWS, Azure o Google Cloud è diverso dal difendere un server fisico perché il cloud è un ambiente programmabile. Ogni risorsa può essere creata, modificata o distrutta via console, CLI, API, Terraform, pipeline DevOps o automazioni interne. Questo rende il cloud estremamente potente, ma anche più fragile se manca controllo. Nel cloud un errore di configurazione può propagarsi alla velocità del codice. In un server fisico tradizionale, la sicurezza si concentrava spesso su accesso alla macchina, patching, firewall, antivirus, backup e segmentazione di rete. Nel cloud, invece, un sistema può essere sicuro a livello di provider ma vulnerabile a causa di un ruolo IAM troppo permissivo, una policy sbagliata, un secret esposto, una regola di security group aperta, un bucket accessibile pubblicamente o un container eseguito con privilegi eccessivi.

Perché il multi-cloud aumenta la complessità

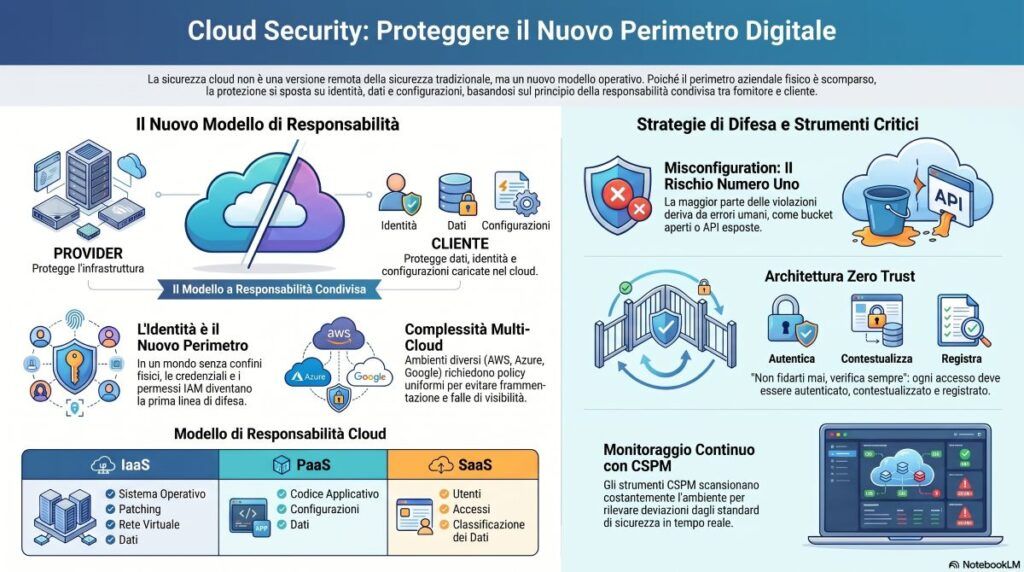

Il multi-cloud è l’uso di più provider cloud nella stessa organizzazione. Un’azienda può usare AWS per applicazioni di produzione, Azure per identità e Microsoft 365, Google Cloud per analytics e machine learning, più una serie di SaaS esterni per CRM, ticketing, project management, marketing, backup e collaborazione. Questa strategia riduce il lock-in e permette di scegliere il servizio migliore per ogni esigenza, ma aumenta la complessità. Ogni provider usa modelli, terminologie, policy, console, log, ruoli e strumenti diversi. Un permesso su AWS non funziona come un ruolo su Azure, una rete VPC non è identica a una VNet, una policy IAM non coincide con un controllo Entra ID, e un log CloudTrail non è la stessa cosa di un log in Google Cloud Audit Logs. Il rischio principale è la frammentazione. Team diversi configurano ambienti diversi con standard diversi. Le policy non sono uniformi. I log non vengono centralizzati. Le chiavi restano disperse. Le identità si moltiplicano. I fornitori SaaS vengono attivati senza governance. I costi crescono e la superficie d’attacco diventa più difficile da osservare. La sfida del multi-cloud non è solo tecnica, ma organizzativa. Serve un modello comune di sicurezza che attraversi provider, ambienti, team e applicazioni. Questo modello deve definire standard minimi, ruoli, procedure, monitoraggio, revisione periodica, criteri di cifratura, regole di accesso, backup, logging e risposta agli incidenti.

Il modello a responsabilità condivisa

Il concetto più importante della Cloud Security è il modello a responsabilità condivisa. È anche l’area in cui molte aziende commettono l’errore più grave. La frase sbagliata è: “Abbiamo messo i dati su AWS, Azure o Google Cloud, quindi ci pensa il provider”. Non funziona così. Nel cloud, il provider protegge l’infrastruttura di base: data center, hardware, rete fisica, alimentazione, sicurezza fisica, piattaforme core e alcuni livelli gestiti del servizio. Il cliente, invece, resta responsabile di dati, identità, accessi, configurazioni, applicazioni, permessi, cifratura, classificazione delle informazioni, backup logico, policy e uso corretto dei servizi.

Il cloud provider protegge il cloud. Il cliente deve proteggere ciò che mette nel cloud.

Questa distinzione cambia a seconda del modello usato. In IaaS, cioè Infrastructure as a Service, il cliente ha molta responsabilità: sistema operativo, patching, applicazioni, dati, rete virtuale, firewall, identità e configurazioni. In PaaS, il provider gestisce più componenti, ma il cliente resta responsabile di codice, dati, accessi e configurazioni. In SaaS, il provider gestisce quasi tutta l’infrastruttura, ma l’azienda resta responsabile di utenti, ruoli, condivisioni, retention, classificazione dei dati, integrazioni e controllo degli accessi.

L’errore più comune: confondere disponibilità e sicurezza

Molte aziende migrano al cloud perché cercano disponibilità, scalabilità e riduzione della complessità infrastrutturale. Il cloud provider può offrire uptime elevato, data center distribuiti, replica geografica e servizi gestiti. Ma alta disponibilità non significa automaticamente sicurezza dei dati. Un database può essere sempre online e allo stesso tempo esposto a Internet. Un bucket può essere replicato e comunque pubblico. Una macchina virtuale può essere performante e non patchata. Un account può avere MFA disattivata. Una chiave API può essere valida da anni e finire in un repository pubblico. Un tenant Microsoft 365 può essere disponibile e contemporaneamente vulnerabile a phishing, app OAuth malevole o account amministrativi compromessi. La responsabilità condivisa impone quindi una disciplina: ogni servizio cloud deve essere configurato, controllato e monitorato come parte di un sistema di rischio. Il provider mette a disposizione strumenti potenti, ma l’uso sicuro di quegli strumenti dipende dall’organizzazione.

Le principali vulnerabilità del cloud computing

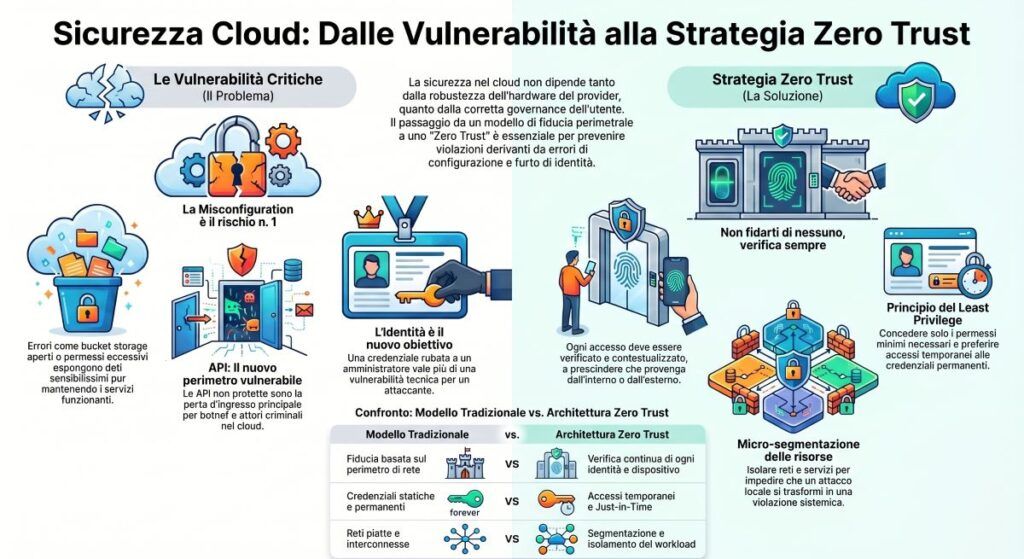

Le vulnerabilità cloud non coincidono sempre con bug software o CVE. Molte violazioni derivano da configurazioni sbagliate, permessi eccessivi, esposizione accidentale, chiavi rubate, API non protette, mancanza di logging e assenza di controllo sulle identità. Il cloud viene compromesso più spesso attraverso errori di governance che attraverso attacchi sofisticati contro l’hardware del provider.

Misconfiguration: errori di configurazione e bucket esposti

La misconfiguration è uno dei problemi più frequenti della sicurezza cloud. Un servizio configurato male può esporre dati, applicazioni o interi ambienti. Il caso più noto è il bucket storage lasciato aperto al pubblico, come un bucket Amazon S3 accessibile senza restrizioni. Ma il problema non riguarda solo S3: può colpire container registry, database, snapshot, dashboard, storage Azure Blob, bucket Google Cloud Storage, security group, load balancer, Kubernetes dashboard, API gateway e servizi SaaS. Gli errori tipici sono sempre simili. Risorse aperte a Internet senza necessità. Permessi public read o public write. Regole firewall troppo permissive. Porte amministrative esposte. Database accessibili senza restrizioni di rete. Bucket senza cifratura. Log disattivati. MFA assente sugli account privilegiati. Policy IAM troppo ampie. Secret salvati in chiaro. Nel cloud, l’errore umano diventa immediatamente scalabile. Il punto critico è che molte configurazioni insicure non bloccano il funzionamento del servizio. Un’applicazione può funzionare perfettamente anche se il bucket è troppo aperto. Un database può rispondere correttamente anche se è esposto. Una pipeline può distribuire codice anche se contiene secret. Questo rende la misconfiguration pericolosa: il sistema sembra sano finché qualcuno non lo sfrutta.

API insecure ed esposte

Le API sono la porta d’ingresso naturale del cloud. Ogni servizio cloud moderno comunica tramite API: applicazioni, microservizi, mobile app, automazioni, dashboard, funzioni serverless, servizi SaaS, pipeline DevOps e strumenti di monitoraggio. Se un’API è esposta senza autenticazione robusta, rate limiting, validazione degli input, logging e controllo dei permessi, diventa un bersaglio privilegiato. Le botnet e gli attori criminali cercano continuamente endpoint esposti. Scansionano Internet alla ricerca di API lasciate aperte, token hardcoded, pannelli amministrativi, storage non protetti, metadata service abusabili, endpoint Kubernetes, servizi Docker e interfacce cloud mal configurate. L’API è il nuovo perimetro applicativo, e spesso è più importante del firewall tradizionale. Il rischio aumenta nei sistemi serverless e microservizi, dove un’applicazione può essere composta da molte funzioni e servizi separati. Ogni funzione ha permessi, trigger, input e output. Se una funzione accetta input non validati o dispone di privilegi eccessivi, può diventare un punto di accesso laterale verso database, storage o altre API interne.

Insider threats e credenziali rubate

Nel cloud, l’identità è il nuovo perimetro. Questo significa che una credenziale rubata può valere più di una vulnerabilità tecnica. Se un attaccante ottiene accesso a un account amministrativo, a una chiave API, a un token OAuth, a una credenziale IAM o a un service principal, può muoversi dentro ambienti cloud con autorizzazioni legittime. Gli infostealer hanno reso questo rischio ancora più grave. Questi malware rubano cookie, password salvate, token, sessioni browser, credenziali VPN, wallet, chiavi SSH e file di configurazione. Un singolo computer compromesso di uno sviluppatore o di un amministratore può consegnare all’attaccante accesso a repository, cloud console, tenant SaaS, strumenti CI/CD e ambienti di produzione. Le minacce interne non sono solo dipendenti malevoli. Possono essere account dimenticati, consulenti con permessi non revocati, service account non monitorati, ex dipendenti, chiavi condivise, credenziali riutilizzate o privilegi concessi per comodità e mai rimossi. Nel cloud, ogni identità deve avere uno scopo, una scadenza, un livello minimo di privilegi e un monitoraggio.

L’architettura Zero Trust: l’unica difesa possibile

Nel cloud, il modello Zero Trust non è una moda: è una necessità. Il principio è semplice: non fidarti di nessuno, verifica sempre. Non importa se la richiesta arriva da dentro la rete, da un utente aziendale, da un servizio interno o da un’applicazione già autenticata. Ogni accesso deve essere verificato, autorizzato, contestualizzato e registrato. Il vecchio modello “dentro è fidato, fuori è pericoloso” non funziona più. Un dipendente lavora da casa, accede a SaaS, usa dispositivi personali, apre applicazioni cloud, si collega a VPN, usa browser, estensioni, strumenti AI e servizi di terze parti. Un workload cloud parla con un altro workload attraverso API. Un container chiama un database gestito. Una funzione serverless accede a storage e code di messaggi. Il traffico interno non è automaticamente sicuro. Zero Trust significa MFA obbligatoria sugli accessi critici, controllo continuo dell’identità, valutazione del dispositivo, least privilege, segmentazione, monitoraggio comportamentale, accessi temporanei, policy contestuali, controllo degli endpoint e logging centralizzato. Non è un prodotto singolo, ma un’architettura.

Least privilege e accessi temporanei

Il principio del least privilege impone che ogni utente, ruolo, applicazione o servizio abbia solo i permessi strettamente necessari. Nel cloud questo è vitale perché le policy possono concedere accessi molto ampi. Un ruolo con permessi di amministrazione completa non dovrebbe essere usato per attività ordinarie. Un servizio che deve leggere un bucket non deve poter cancellare database. Una pipeline che distribuisce codice non deve avere accesso illimitato a tutte le risorse del tenant. Gli accessi temporanei sono preferibili alle credenziali permanenti. Le chiavi statiche dovrebbero essere ridotte al minimo, ruotate spesso e sostituite quando possibile da ruoli federati, workload identity, managed identity o accessi just-in-time. Una credenziale che non scade è un debito di sicurezza.

Segmentazione e micro-segmentazione

La segmentazione impedisce a un attaccante di muoversi liberamente dopo il primo accesso. Nel cloud si traduce in reti virtuali separate, subnet isolate, security group restrittivi, private endpoint, service mesh, policy Kubernetes, firewall applicativi e controlli tra workload. La micro-segmentazione riduce ulteriormente la superficie, definendo quali servizi possono comunicare tra loro e su quali porte. Un ambiente cloud maturo non deve essere piatto. Un database non dovrebbe essere esposto pubblicamente. Un ambiente di sviluppo non dovrebbe avere accesso diretto alla produzione. Un container compromesso non dovrebbe poter raggiungere liberamente metadata service, storage, secret manager o pannelli amministrativi. La segmentazione è ciò che trasforma una compromissione locale in un incidente contenuto, invece che in una violazione sistemica.

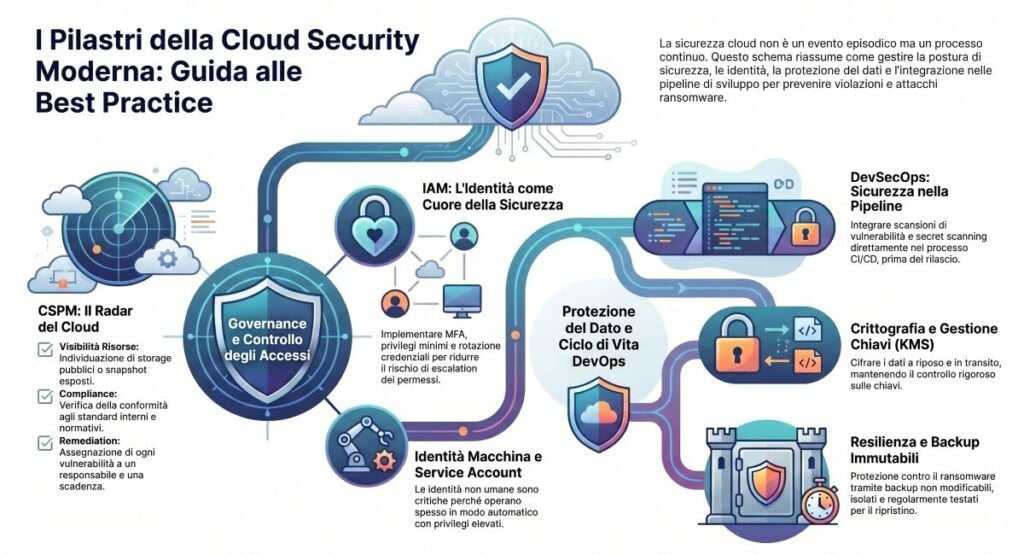

Tool e best practice: CSPM, IAM e crittografia

La Cloud Security moderna richiede strumenti di monitoraggio continuo. Non basta fare un controllo manuale ogni sei mesi, perché il cloud cambia ogni giorno. Nuove risorse vengono create, policy aggiornate, utenti aggiunti, chiavi generate, funzioni distribuite, storage aperti, servizi SaaS collegati e ambienti temporanei dimenticati. La sicurezza cloud deve essere continua, non episodica.

CSPM: Cloud Security Posture Management

I sistemi CSPM, cioè Cloud Security Posture Management, servono a monitorare la postura di sicurezza degli ambienti cloud. Analizzano configurazioni, permessi, esposizioni pubbliche, cifratura, logging, compliance, reti, storage, database e servizi gestiti. Segnalano errori, deviazioni dagli standard e configurazioni rischiose. Un buon CSPM aiuta a individuare bucket pubblici, database esposti, MFA mancante, chiavi troppo vecchie, ruoli eccessivi, porte aperte, log disattivati, risorse non cifrate, snapshot pubblici e configurazioni non conformi a standard interni o normativi. Il CSPM è il radar della sicurezza cloud, perché mostra cosa esiste davvero e dove l’ambiente si discosta dalle policy attese. Il limite è che uno strumento non sostituisce la governance. Se il team riceve centinaia di alert e non ha priorità, ownership e processo di remediation, il CSPM diventa rumore. Serve collegare ogni finding a un responsabile, una severità, una scadenza e una verifica.

IAM: gestire identità e permessi

L’IAM, cioè Identity and Access Management, è il cuore della Cloud Security. Ogni provider cloud ha un proprio sistema di ruoli, policy, gruppi, utenti, service account e identità federate. Una configurazione IAM corretta riduce drasticamente il rischio di escalation. Le best practice sono chiare: MFA sugli account privilegiati, root account inutilizzato e protetto, accessi amministrativi separati dagli account ordinari, policy granulari, ruoli temporanei, revisione periodica dei permessi, rimozione degli account inattivi, rotazione delle credenziali, controllo delle chiavi API e integrazione con identity provider aziendali. La domanda da fare non è “chi ha accesso”, ma “perché ha accesso, a cosa, per quanto tempo e con quale tracciamento”. Questo vale anche per identità macchina, service principal, workload identity e account tecnici. Nel cloud, le identità non umane possono essere più pericolose degli utenti umani perché operano in modo automatico, spesso con privilegi elevati e poca visibilità.

Crittografia e gestione delle chiavi

La crittografia protegge dati a riposo e in transito. Nel cloud bisogna cifrare storage, database, backup, snapshot, code, dischi, log e comunicazioni tra servizi. Ma la crittografia non basta se le chiavi sono gestite male. Chi controlla le chiavi controlla i dati. I provider offrono servizi di gestione chiavi come KMS, HSM cloud, customer-managed keys e secret manager. L’azienda deve decidere quando usare chiavi gestite dal provider, quando usare chiavi gestite dal cliente, come ruotarle, chi può usarle e quali log devono registrare l’accesso. I secret non devono essere salvati nel codice, nei repository, nei file .env non protetti, nelle immagini container o nei sistemi di ticketing. La gestione delle chiavi deve essere parte dell’architettura. Se un’applicazione usa secret hardcoded, la cifratura del database protegge poco. Se un attaccante compromette un ruolo con accesso sia ai dati sia alla chiave, può decifrare tutto. La crittografia funziona solo se è accompagnata da separazione dei privilegi e controllo rigoroso degli accessi.

Cloud Security e DevOps: sicurezza dentro la pipeline

Il cloud ha accelerato lo sviluppo software. Infrastructure as Code, CI/CD, container, Kubernetes e serverless permettono rilasci rapidi, ambienti temporanei e automazione. Ma ogni pipeline DevOps è anche una superficie d’attacco. Se un attaccante compromette repository, runner CI/CD, secret di deploy o pipeline, può arrivare direttamente alla produzione. La sicurezza cloud deve entrare nella pipeline, non arrivare dopo il rilascio. Questo significa scansione delle dipendenze, controllo delle immagini container, analisi IaC, secret scanning, policy as code, approvazioni sui deploy critici, separazione tra ambienti, firma degli artefatti e verifica delle configurazioni prima della messa in produzione. Il modello DevSecOps serve proprio a questo: integrare sicurezza, sviluppo e operations. Non è un’etichetta organizzativa, ma un modo per evitare che la velocità del cloud produca configurazioni vulnerabili in produzione. Ogni template Terraform, ogni chart Helm, ogni immagine Docker e ogni funzione serverless devono essere trattati come parte del perimetro di sicurezza.

Backup, disaster recovery e ransomware nel cloud

Il cloud non elimina il rischio ransomware. Anzi, se configurato male può amplificarlo. Un attaccante con credenziali sufficienti può cancellare snapshot, cifrare dati, eliminare backup, modificare policy, creare nuove chiavi, esfiltrare informazioni e colpire ambienti di produzione e disaster recovery. Per questo servono backup immutabili, replica separata, account isolati, MFA sulle operazioni distruttive, retention protetta, test periodici di ripristino e piani di failover. Un backup cloud non testato è una promessa, non una garanzia. Un backup accessibile dallo stesso account compromesso non è abbastanza sicuro. La resilienza cloud si misura nel momento del ripristino. Se l’azienda non sa quanto tempo serve per tornare operativa, quali dati perderà, chi deve autorizzare le operazioni e quali dipendenze devono essere ripristinate prima, allora non ha un piano di disaster recovery, ma solo una configurazione tecnica incompleta.

Compliance cloud: GDPR, NIS2, DORA e supply chain

La Cloud Security è anche compliance. Un’azienda che sposta dati e servizi nel cloud deve valutare GDPR, NIS2, DORA, AI Act, contratti, data residency, trasferimenti internazionali, subfornitori, logging, incident reporting e responsabilità lungo la supply chain. Per il GDPR, il cloud implica gestione dei responsabili del trattamento, localizzazione dei dati, misure di sicurezza, trasferimenti extra UE e data breach. Per la NIS2, il cloud diventa parte della resilienza cyber dei soggetti essenziali e importanti. Per il DORA, gli operatori finanziari devono governare il rischio ICT di terze parti, inclusi cloud provider, SaaS e fornitori critici. Il cloud non è solo una scelta tecnica: è una decisione regolatoria e contrattuale. La supply chain è centrale. Un provider cloud può essere sicuro, ma l’applicazione sviluppata da un fornitore può essere vulnerabile. Un SaaS può avere buone certificazioni, ma un subfornitore può trattare dati in modo non conforme. Un MSP può gestire infrastruttura critica con accessi privilegiati. La sicurezza cloud richiede quindi due diligence, clausole contrattuali, audit, exit strategy, incident notification e controllo dei sub-processori.

Come costruire una strategia Cloud Security efficace

Una strategia efficace parte dalla mappatura. Bisogna sapere quali cloud vengono usati, quali account esistono, quali servizi sono attivi, quali dati sono presenti, quali utenti hanno accesso, quali ruoli sono privilegiati, quali API sono esposte, quali backup esistono e quali provider SaaS trattano dati aziendali. Dopo la mappatura, serve definire standard minimi: MFA, cifratura, logging, tag obbligatori, segmentazione, policy IAM, rotazione chiavi, backup, configurazioni approvate, ambienti separati, gestione dei secret e monitoraggio CSPM. Lo standard deve essere automatico dove possibile, perché il controllo manuale non scala. La terza fase è il monitoraggio continuo. Log centralizzati, alert, SIEM, CSPM, EDR, controllo degli accessi, anomaly detection e incident response devono lavorare insieme. La quarta fase è la revisione periodica: permessi, risorse inutilizzate, account inattivi, chiavi scadute, fornitori, policy, costi e configurazioni. La Cloud Security non deve bloccare il cloud. Deve renderlo sostenibile. Un cloud sicuro è un cloud in cui i team possono distribuire servizi rapidamente senza trasformare ogni deploy in un rischio non controllato.

Cloud Security come fondamento della resilienza aziendale

La Cloud Security non è un accessorio della trasformazione digitale. È il fondamento che permette alle aziende di usare il cloud senza trasformarlo in una superficie di attacco incontrollata. Migrare dati e applicazioni fuori dal perimetro tradizionale non significa perdere controllo, ma richiede un nuovo controllo: più basato su identità, configurazioni, automazione, logging e governance. Il cloud sicuro non nasce dal provider, ma dall’incontro tra infrastruttura affidabile e responsabilità aziendale consapevole. AWS, Azure e Google Cloud mettono a disposizione strumenti potenti, ma spetta all’organizzazione usarli correttamente. Bucket, API, chiavi, ruoli, database, container e pipeline devono essere progettati con il principio del minimo privilegio e monitorati continuamente. Nel nuovo scenario, non esiste più un perimetro fisico da difendere una volta per tutte. Esistono identità, dati, workload e servizi che si muovono tra cloud, SaaS, endpoint e fornitori. La Cloud Security è la disciplina che rende governabile questa complessità. Chi la tratta come un tema secondario scoprirà il rischio quando un errore di configurazione o una credenziale rubata diventeranno un incidente. Chi la integra nella governance IT, nel DevOps e nella compliance costruirà invece un cloud più resiliente, scalabile e realmente adatto alla continuità operativa.

FAQ sulla Cloud Security

Che cos’è la Cloud Security?

La Cloud Security è l’insieme di tecnologie, processi e controlli usati per proteggere dati, applicazioni, identità e infrastrutture nel cloud. Include sicurezza di AWS, Azure, Google Cloud, SaaS, multi-cloud, container, API, IAM, cifratura, monitoraggio, backup e compliance.

Perché la sicurezza cloud è diversa dalla sicurezza tradizionale?

La sicurezza cloud è diversa perché le risorse sono programmabili, distribuite e configurabili via API. Non basta proteggere un server fisico o un firewall aziendale. Bisogna controllare identità, ruoli, storage, reti virtuali, API, configurazioni, servizi gestiti, pipeline DevOps e fornitori cloud.

Cos’è il modello a responsabilità condivisa?

Il modello a responsabilità condivisa stabilisce che il cloud provider protegge l’infrastruttura cloud, mentre il cliente resta responsabile di dati, accessi, configurazioni, applicazioni, permessi, cifratura, backup e uso corretto dei servizi. Il provider protegge il cloud; il cliente protegge ciò che mette nel cloud.

Qual è l’errore più comune nella Cloud Security?

L’errore più comune è pensare che il provider cloud si occupi automaticamente di tutta la sicurezza. In realtà, molti incidenti derivano da configurazioni sbagliate, bucket pubblici, ruoli troppo permissivi, chiavi API esposte, MFA assente o log disattivati.

Cosa significa misconfiguration nel cloud?

La misconfiguration è un errore di configurazione che rende una risorsa cloud vulnerabile o esposta. Può riguardare bucket pubblici, database accessibili da Internet, porte aperte, permessi eccessivi, cifratura assente, logging disattivato o security group troppo permissivi.

Cosa sono i bucket S3 aperti?

I bucket S3 aperti sono storage Amazon S3 configurati in modo da consentire accesso pubblico non necessario. Possono esporre documenti, backup, immagini, dati clienti, log o file riservati. Il problema non riguarda solo AWS: errori simili possono avvenire anche su Azure Blob Storage e Google Cloud Storage.

Perché le API sono una superficie critica nel cloud?

Le API sono il canale attraverso cui applicazioni, servizi e automazioni comunicano nel cloud. Se un’API è esposta senza autenticazione, validazione, rate limiting, logging e controllo dei permessi, può diventare una porta d’ingresso per attaccanti, botnet e campagne automatizzate.

Cosa c’entrano gli infostealer con la Cloud Security?

Gli infostealer rubano password, token, cookie, chiavi API, credenziali cloud e file di configurazione dai dispositivi compromessi. Se colpiscono sviluppatori, amministratori o utenti con accesso al cloud, possono consegnare agli attaccanti credenziali valide per entrare negli ambienti aziendali.

Cos’è Zero Trust nel cloud?

Zero Trust è un modello di sicurezza basato sul principio “non fidarti mai, verifica sempre”. Nel cloud significa autenticare ogni accesso, usare MFA, applicare least privilege, monitorare il comportamento, segmentare reti e servizi, limitare privilegi e registrare le attività anche quando la richiesta arriva da dentro l’ambiente aziendale.

Cos’è IAM?

IAM significa Identity and Access Management. È il sistema che gestisce utenti, ruoli, permessi, policy, service account e identità macchina nel cloud. Una configurazione IAM corretta è fondamentale per evitare accessi eccessivi, privilege escalation e uso improprio delle risorse.

Cos’è un CSPM?

Un CSPM, cioè Cloud Security Posture Management, è uno strumento che controlla continuamente la configurazione degli ambienti cloud. Aiuta a individuare bucket pubblici, ruoli rischiosi, MFA mancante, risorse non cifrate, porte aperte, log disattivati e deviazioni dagli standard di sicurezza.

Perché la crittografia non basta da sola?

La crittografia protegge i dati, ma se le chiavi sono accessibili all’attaccante o se i ruoli hanno permessi eccessivi, i dati possono comunque essere letti. La crittografia deve essere accompagnata da gestione sicura delle chiavi, separazione dei privilegi, logging e controllo degli accessi.

Cosa significa DevSecOps?

DevSecOps significa integrare la sicurezza nel ciclo DevOps. In pratica, sicurezza, sviluppo e operations lavorano insieme per controllare codice, dipendenze, immagini container, template IaC, secret, pipeline CI/CD e configurazioni cloud prima della messa in produzione.

Il cloud è più sicuro di un server fisico?

Il cloud può essere più sicuro di un server fisico se viene configurato e monitorato correttamente. I provider offrono infrastrutture robuste, ma la sicurezza finale dipende da identità, permessi, configurazioni, applicazioni, dati e processi del cliente. Un cloud mal gestito può essere molto vulnerabile.

Come si protegge un ambiente multi-cloud?

Un ambiente multi-cloud si protegge con standard comuni, identità centralizzate, logging unificato, CSPM, policy coerenti, cifratura, segmentazione, controllo dei fornitori, automazione della compliance e revisione periodica dei permessi. La difficoltà principale è evitare frammentazione tra provider diversi.

Quali normative impattano la Cloud Security?

Le normative più rilevanti includono GDPR, NIS2, DORA e, in alcuni casi, AI Act e regole settoriali. Il cloud può coinvolgere dati personali, servizi critici, fornitori ICT, trasferimenti internazionali, incident reporting, continuità operativa e supply chain digitale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.