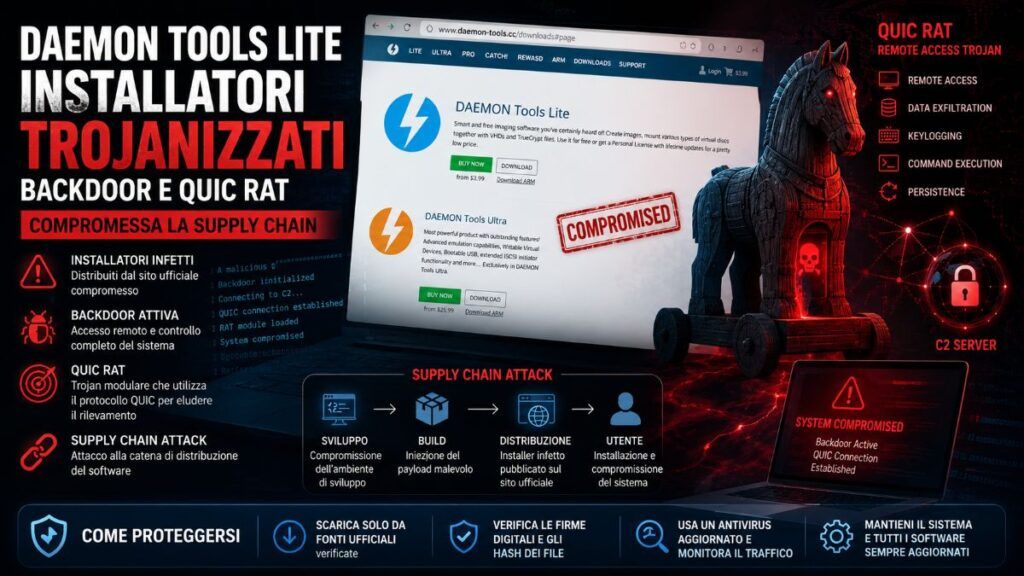

Gli installatori ufficiali di Daemon Tools Lite sono stati compromessi in un sofisticato attacco alla supply chain che ha trasformato il software distribuito dal sito ufficiale in un vettore di infezione malware. Gli aggressori hanno inserito un backdoor all’interno delle versioni comprese tra 12.5.0.2421 e 12.5.0.2434, distribuite pubblicamente a partire dall’8 aprile 2026. Migliaia di utenti in oltre cento Paesi hanno scaricato i binari compromessi, firmati con certificati digitali legittimi di Disc Soft, senza sospettare alcuna attività malevola. L’operazione dimostra ancora una volta come anche software affidabile e distribuito tramite canali ufficiali possa diventare un vettore estremamente efficace per campagne malware avanzate. L’indagine condotta dai ricercatori di Kaspersky ha rivelato che il malware raccoglie informazioni dettagliate sul sistema e apre un canale persistente per l’esecuzione di comandi remoti. Alcune vittime selezionate hanno ricevuto payload secondari molto più sofisticati, tra cui il malware QUIC RAT, utilizzato per operazioni mirate contro organizzazioni specifiche. Disc Soft ha confermato ufficialmente la compromissione, rimosso le versioni infette e pubblicato la release pulita 12.6.0.2445 il 5 maggio 2026. Secondo l’azienda, soltanto l’edizione gratuita Lite è stata colpita, mentre le versioni Pro e Ultra non risultano coinvolte.

Cosa leggere

Gli aggressori hanno compromesso direttamente la pipeline di build di Daemon Tools Lite

L’attacco non si è limitato a distribuire installer falsi o siti clone. Gli aggressori hanno compromesso direttamente l’ambiente di build utilizzato da Disc Soft, modificando componenti interni dell’applicazione prima della firma digitale ufficiale. I file alterati includono DTHelper.exe, DiscSoftBusServiceLite.exe e DTShellHlp.exe, componenti centrali dell’installazione di Daemon Tools Lite.

Le modifiche sono state inserite nel codice di inizializzazione CRT e attivate automaticamente all’avvio del sistema operativo. Questo approccio ha permesso al malware di rimanere invisibile durante il download e l’installazione, sfruttando la fiducia implicita nei certificati digitali legittimi dell’azienda. Gli utenti scaricavano quindi software apparentemente autentico direttamente dal sito ufficiale senza alcun indicatore evidente di compromissione. Secondo Kaspersky, i binari trojanizzati sono rimasti disponibili online per quasi un mese, consentendo agli aggressori di colpire migliaia di dispositivi in tutto il mondo. Il dominio env-check.daemontools.cc, registrato il 27 marzo 2026, funzionava come primo nodo di comunicazione dell’infrastruttura malevola utilizzata per raccogliere dati e distribuire payload aggiuntivi.

La backdoor raccoglie dati di sistema e apre accesso remoto persistente

La prima fase del malware integrato negli installer di Daemon Tools Lite funziona principalmente come information stealer e backdoor persistente. Una volta eseguito, il codice raccoglie hostname del sistema, indirizzi MAC, processi attivi, software installati e impostazioni regionali della macchina compromessa. Tutte queste informazioni vengono inviate tramite richieste POST a un server C2 ospitato sull’indirizzo IP 38.180.107.76. Il server remoto risponde inviando comandi shell che vengono eseguiti tramite cmd.exe o PowerShell, trasformando di fatto il dispositivo infetto in una macchina controllabile a distanza. Il backdoor può inoltre scaricare componenti aggiuntivi, inclusi loader secondari come cdg.exe e malware molto più avanzati. La persistenza viene garantita direttamente dai binari modificati di Daemon Tools Lite, che si avviano automaticamente insieme al sistema operativo. Questo rende insufficiente la semplice eliminazione manuale di alcuni file sospetti e obbliga gli utenti a una rimozione completa dell’applicazione compromessa.

QUIC RAT viene distribuito solo contro obiettivi ad alto valore

L’elemento più sofisticato dell’operazione riguarda il payload secondario QUIC RAT, distribuito soltanto contro una piccola selezione di vittime considerate strategicamente rilevanti. Secondo Kaspersky, il malware è stato osservato su circa una dozzina di macchine appartenenti a organizzazioni del settore governativo, retail, manifatturiero e scientifico in Russia, Bielorussia e Thailandia. QUIC RAT è scritto in C++ e utilizza tecniche avanzate di offuscamento, inclusa la manipolazione del flusso di controllo tramite control flow flattening. Il malware integra inoltre la libreria legittima msquic.dll e supporta diversi protocolli di comunicazione, tra cui HTTP/3, QUIC, UDP, TCP e WSS. Il RAT è in grado di iniettare codice in processi legittimi come notepad.exe e conhost.exe, migliorando stealth e persistenza. Questo livello di sofisticazione suggerisce chiaramente un’operazione mirata e professionale piuttosto che una semplice campagna malware opportunistica su larga scala.

Disc Soft conferma la compromissione e pubblica la versione 12.6 pulita

Gli sviluppatori di Disc Soft hanno confermato ufficialmente l’interferenza non autorizzata all’interno della propria infrastruttura di build dopo l’analisi dei ricercatori di Kaspersky. L’azienda afferma di aver isolato rapidamente i sistemi coinvolti, rimosso i file compromessi e rafforzato i controlli di sicurezza dell’intera pipeline di compilazione. Il 5 maggio 2026 è stata pubblicata la nuova release 12.6.0.2445, dichiarata completamente pulita e sicura. Disc Soft ribadisce che soltanto la versione gratuita Lite è stata colpita e che le edizioni Pro e Ultra non presentano alcun rischio di compromissione. L’azienda invita tutti gli utenti che hanno installato Daemon Tools Lite dopo l’8 aprile 2026 a disinstallare immediatamente il software, eseguire una scansione antivirus completa e reinstallare esclusivamente la nuova versione aggiornata.

Gli utenti devono rimuovere completamente le versioni compromesse

La sola eliminazione dei file sospetti non è sufficiente per mitigare completamente il rischio. Poiché la backdoor si integra nei componenti principali dell’applicazione e si attiva automaticamente all’avvio del sistema, gli utenti devono procedere con una disinstallazione completa del software infetto seguita da una scansione approfondita del sistema operativo. I ricercatori consigliano inoltre di verificare eventuali attività anomale registrate sui dispositivi a partire dall’8 aprile 2026. Kaspersky ha già distribuito firme e regole di rilevamento dedicate per individuare download PowerShell sospetti, traffico verso i server C2 noti e comportamenti compatibili con QUIC RAT. Il problema risulta particolarmente insidioso perché i binari malevoli erano firmati digitalmente con certificati autentici di Disc Soft. Questo ha consentito al malware di bypassare molti controlli tradizionali basati sulla reputazione del file o sulla validità della firma digitale.

L’attacco supply chain dimostra la fragilità della fiducia nei software firmati

L’incidente di Daemon Tools Lite rappresenta un esempio estremamente significativo dei rischi legati agli attacchi supply chain moderni. Gli aggressori non hanno dovuto convincere gli utenti a scaricare malware da fonti sconosciute: è bastato compromettere la pipeline di build del produttore per trasformare il software ufficiale in un vettore di infezione affidabile. Questo tipo di attacco è particolarmente efficace perché sfrutta la fiducia consolidata nei canali ufficiali e nelle firme digitali. Gli antivirus tradizionali tendono infatti a considerare legittimi i binari firmati correttamente da vendor conosciuti, riducendo drasticamente la probabilità di rilevamento immediato. Secondo i ricercatori, la presenza di stringhe in lingua cinese all’interno dei payload suggerisce un possibile coinvolgimento di operatori di lingua cinese, anche se al momento non esiste un’attribuzione ufficiale definitiva. L’infrastruttura utilizzata e il livello tecnico del malware indicano comunque un gruppo avanzato con capacità di compromissione supply chain molto elevate.

La supply chain software rimane uno dei bersagli preferiti degli attaccanti

L’attacco contro Daemon Tools Lite si inserisce in un trend sempre più evidente nel panorama cybercriminale globale. Gli aggressori stanno prendendo di mira direttamente pipeline CI/CD, sistemi di build e processi di distribuzione software perché consentono di raggiungere migliaia di vittime attraverso un singolo compromesso infrastrutturale. Questo approccio permette di distribuire malware con privilegi elevati, firme digitali valide e diffusione globale praticamente immediata. Anche utenti esperti e organizzazioni enterprise possono quindi installare codice malevolo senza alcun comportamento rischioso apparente. L’incidente dimostra quanto sia diventato fondamentale implementare controlli zero-trust anche per software consolidato e scaricato da fonti ufficiali. Monitoraggio comportamentale, verifica indipendente delle build e controllo continuo del traffico di rete diventano sempre più essenziali per individuare compromissioni che le difese tradizionali non riescono più a rilevare efficacemente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.