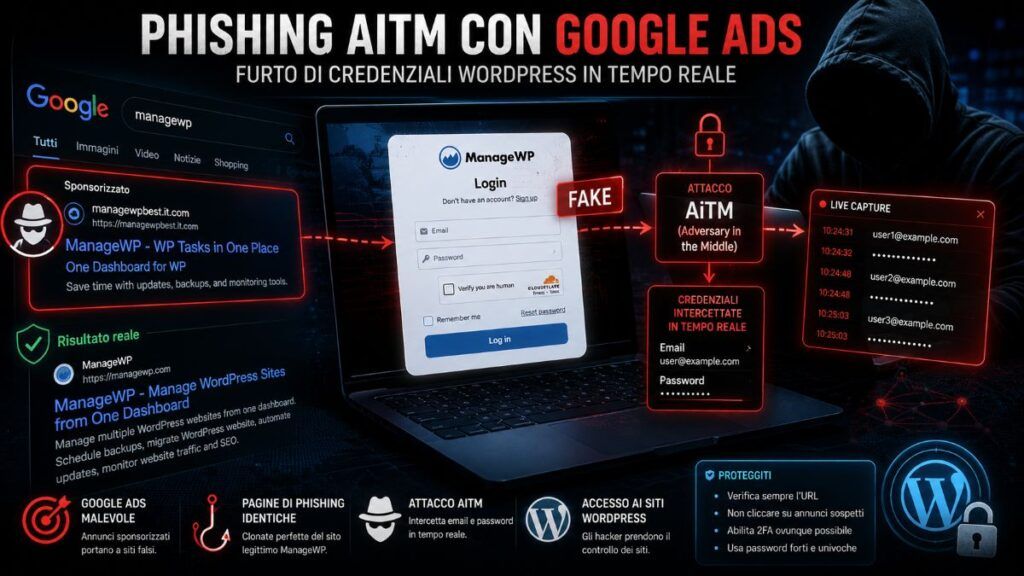

Gli hacker stanno sfruttando annunci sponsorizzati di Google Ads per lanciare una sofisticata campagna di phishing contro gli utenti di ManageWP, la piattaforma di GoDaddy utilizzata per gestire centralmente siti WordPress. Quando gli amministratori cercano “managewp” su Google, un annuncio falso compare sopra il risultato ufficiale e reindirizza verso una pagina di login praticamente identica all’originale. La campagna utilizza una tecnica adversary-in-the-middle (AiTM) che permette agli attaccanti di intercettare credenziali e codici 2FA in tempo reale, compromettendo account che spesso controllano centinaia di siti contemporaneamente. La ricerca condotta da Guardio Labs ha confermato almeno 200 vittime uniche e ha permesso agli esperti di infiltrare direttamente l’infrastruttura di comando e controllo usata dagli aggressori. La campagna, denominata WrongPress, rappresenta uno degli esempi più avanzati di phishing live-operated contro piattaforme WordPress enterprise e mostra come i criminali stiano trasformando Google Ads in uno dei principali vettori di attacco per la compromissione di infrastrutture web professionali.

Cosa leggere

Gli annunci Google Ads falsi imitano perfettamente ManageWP

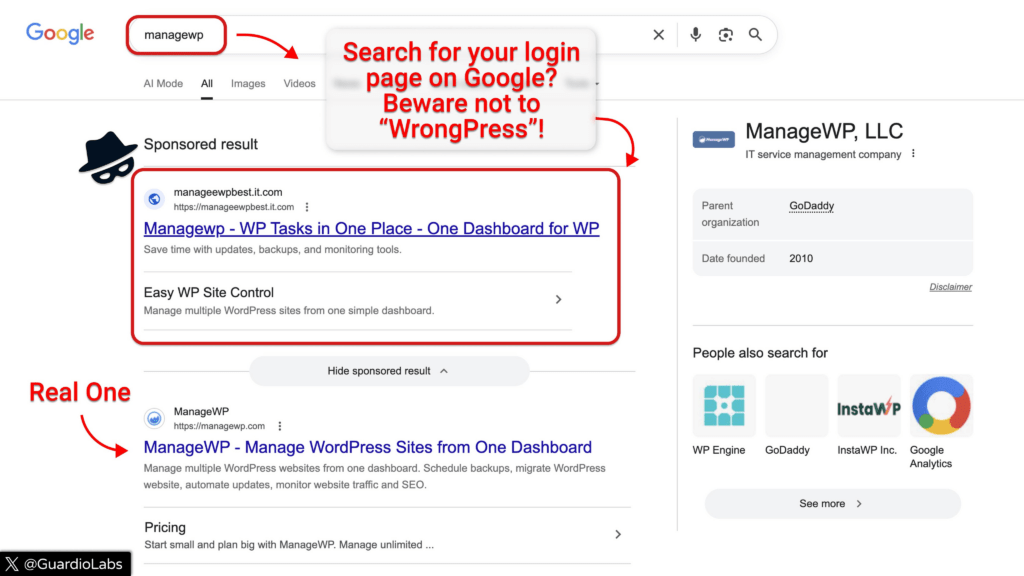

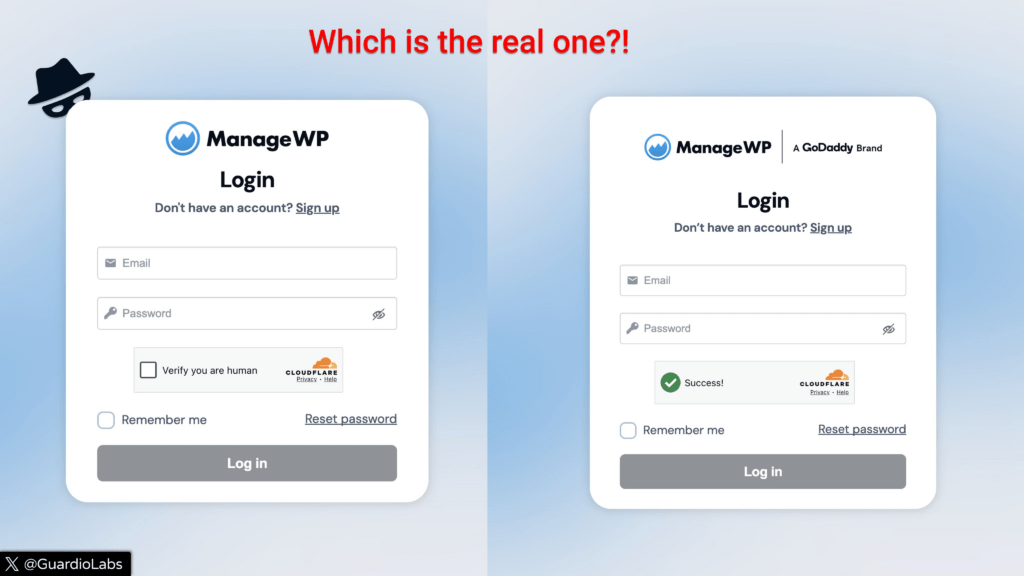

La campagna si basa soprattutto sulla fiducia che gli utenti attribuiscono ai risultati sponsorizzati di Google. Quando un amministratore WordPress cerca “managewp”, il primo risultato visualizzato è spesso un annuncio apparentemente legittimo che replica branding, URL visivo e stile grafico del servizio originale. In realtà il link porta verso una pagina clone controllata dagli attaccanti. Secondo Guardio Labs, il sistema utilizza un cloaker iniziale che filtra il traffico e reindirizza soltanto gli utenti reali verso il portale malevolo, evitando controlli automatici e sistemi anti-abuso. Questa tecnica permette alla campagna di rimanere attiva più a lungo all’interno del circuito pubblicitario di Google Ads senza essere immediatamente rimossa.

L’efficacia dell’attacco deriva anche dalla posizione privilegiata dell’annuncio. Il risultato sponsorizzato appare infatti sopra quello organico ufficiale, inducendo gli utenti a cliccare rapidamente senza controllare attentamente il dominio reale. Gli amministratori WordPress, spesso impegnati nella gestione di decine di siti contemporaneamente, rappresentano un target ideale per questo tipo di phishing rapido e invisibile.

La tecnica AiTM intercetta credenziali e codici 2FA in tempo reale

Il cuore della campagna WrongPress è l’infrastruttura AiTM (adversary-in-the-middle), una tecnica che opera come proxy live tra la vittima e il vero servizio ManageWP. Quando l’utente inserisce username e password nella pagina clone, le credenziali vengono immediatamente inoltrate agli operatori del phishing che le utilizzano in tempo reale sul portale autentico.

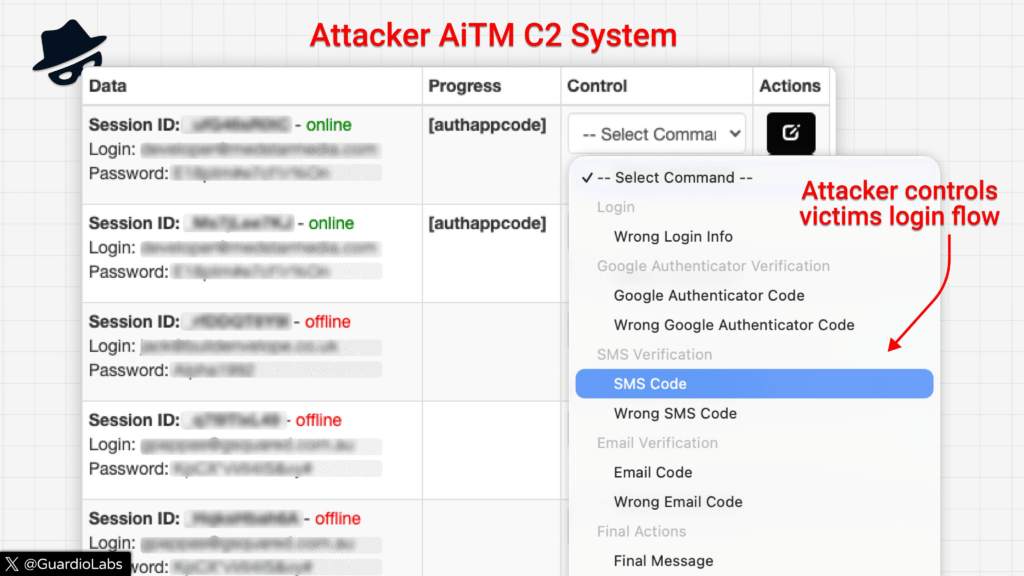

Successivamente il sistema mostra un prompt per il codice 2FA, simulando perfettamente il comportamento del sito legittimo. Anche il codice temporaneo viene catturato e utilizzato immediatamente per completare il login sul vero account. Questo approccio permette agli attaccanti di bypassare efficacemente l’autenticazione a due fattori senza dover compromettere preventivamente il dispositivo della vittima. Guardio Labs sottolinea che l’intero processo è completamente interattivo e gestito live dagli operatori. Gli aggressori controllano il flusso attraverso un pannello C2 che consente di orchestrare ogni fase dell’attacco in tempo reale. Questo rende la campagna molto più sofisticata rispetto ai classici kit di phishing statici distribuiti pubblicamente sui forum underground.

ManageWP rappresenta un obiettivo critico per WordPress enterprise

ManageWP è una piattaforma estremamente sensibile perché permette di amministrare centralmente grandi quantità di siti WordPress da un’unica dashboard. Attraverso il plugin Worker, attivo su oltre un milione di installazioni WordPress, gli utenti possono gestire aggiornamenti, backup, sicurezza, monitoraggio e manutenzione senza accedere manualmente a ogni singolo sito. Questo significa che la compromissione di un singolo account ManageWP può esporre contemporaneamente centinaia di siti appartenenti ad agenzie web, sviluppatori freelance o imprese. Gli attaccanti ottengono accesso amministrativo completo e possono installare malware, backdoor, ransomware o modificare contenuti e plugin senza essere immediatamente rilevati. Le agenzie digitali rappresentano il bersaglio principale della campagna perché gestiscono interi portafogli di clienti tramite la piattaforma. Una sola compromissione può quindi trasformarsi rapidamente in un incidente su larga scala che coinvolge e-commerce, siti corporate e infrastrutture aziendali critiche.

Guardio Labs infiltra il pannello C2 degli attaccanti WrongPress

Uno degli aspetti più rilevanti dell’indagine riguarda l’infiltrazione del sistema di comando e controllo utilizzato dagli operatori della campagna. I ricercatori di Guardio Labs sono riusciti ad accedere al pannello backend usato dagli aggressori per gestire le sessioni di phishing e raccogliere le credenziali rubate.

L’infrastruttura consegna i dati compromessi direttamente tramite Telegram, consentendo agli operatori di reagire immediatamente durante le sessioni live. Il pannello include menu interattivi per controllare i vari passaggi dell’attacco e coordinare il flusso di autenticazione in tempo reale. Guardio Labs ha identificato almeno 200 vittime uniche e sta contattando direttamente gli utenti esposti per limitare i danni. Gli esperti hanno pubblicato anche screenshot del backend per dimostrare il livello di sofisticazione dell’operazione e analizzare le impronte digitali lasciate dagli operatori. Questa infiltrazione ha permesso di comprendere meglio il funzionamento interno di WrongPress e di raccogliere informazioni preziose sull’organizzazione responsabile della campagna.

Il framework phishing include riferimenti e clausole in lingua russa

L’analisi tecnica ha rivelato che il framework utilizzato dagli aggressori non sembra essere un kit pubblico acquistabile nei marketplace cybercriminali tradizionali. Il codice include infatti disclaimer e clausole interne in lingua russa che vietano l’utilizzo contro infrastrutture situate in Russia e negano formalmente responsabilità per attività illegali. Questi dettagli suggeriscono che WrongPress sia probabilmente uno strumento privato sviluppato per operazioni mirate ad alto valore piuttosto che per campagne di phishing massive e indiscriminate. La presenza di restrizioni geografiche e riferimenti interni rafforza l’ipotesi di un gruppo organizzato con una precisa area operativa di riferimento. Guardio Labs evidenzia che questo livello di personalizzazione distingue WrongPress dai normali kit AiTM disponibili pubblicamente e dimostra una professionalizzazione crescente nel panorama del phishing enterprise-oriented.

Le conseguenze per agenzie e sviluppatori WordPress possono essere devastanti

La compromissione di un account ManageWP può avere conseguenze estremamente gravi per chi gestisce infrastrutture WordPress professionali. Gli attaccanti possono installare malware persistente, rubare dati sensibili dei clienti, modificare contenuti aziendali o preparare attacchi successivi contro le reti compromesse. Le agenzie web rischiano danni economici e reputazionali significativi, soprattutto se i siti dei clienti vengono utilizzati per distribuzione malware o campagne SEO spam. Anche gli sviluppatori freelance rappresentano un bersaglio ideale perché spesso utilizzano ManageWP per controllare contemporaneamente decine di progetti differenti. La velocità dell’attacco AiTM rende inoltre difficile individuare rapidamente la compromissione. Gli operatori riescono infatti a completare l’accesso quasi in tempo reale, riducendo drasticamente la finestra utile per bloccare l’intrusione prima che vengano eseguite azioni malevole sui siti gestiti.

Google Ads e GoDaddy finiscono al centro delle critiche sulla sicurezza

La campagna WrongPress evidenzia anche problemi strutturali nei sistemi di advertising online. Gli aggressori riescono infatti a pubblicare annunci malevoli che superano i controlli automatici di Google Ads e ottengono una visibilità superiore rispetto ai risultati ufficiali. Molti esperti criticano il fatto che le piattaforme pubblicitarie continuino a rappresentare uno dei principali vettori di phishing moderno. Gli utenti tendono infatti a fidarsi dei risultati sponsorizzati, soprattutto quando sembrano appartenere a brand conosciuti come GoDaddy o ManageWP. Nel frattempo gli amministratori WordPress vengono invitati a digitare manualmente gli URL delle piattaforme critiche, salvare i portali nei preferiti del browser e verificare attentamente il dominio prima di inserire credenziali o codici 2FA. Guardio Labs raccomanda inoltre di controllare immediatamente i log di accesso degli account ManageWP e modificare password e autenticazione a due fattori in caso di sospetto compromesso.

WrongPress mostra l’evoluzione del phishing enterprise live-operated

La campagna WrongPress rappresenta un’evoluzione significativa del phishing moderno. Gli aggressori non si limitano più a raccogliere credenziali statiche ma orchestrano sessioni live completamente interattive, sfruttando proxy AiTM, pannelli C2 avanzati e integrazioni Telegram per operare in tempo reale. Questo approccio aumenta drasticamente il tasso di successo e riduce le possibilità di rilevazione automatica. La tecnica può inoltre essere facilmente adattata ad altre piattaforme enterprise centralizzate oltre a ManageWP, ampliando enormemente il potenziale impatto futuro. La ricerca di Guardio Labs mostra chiaramente che il phishing moderno sta evolvendo verso modelli sempre più professionali e mirati. Gli amministratori WordPress e le aziende che gestiscono infrastrutture online devono quindi considerare anche i risultati sponsorizzati dei motori di ricerca come potenziali vettori di attacco e non più come elementi implicitamente affidabili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.