PamDOORa introduce una nuova generazione di backdoor Linux basati su PAM progettati per garantire persistenza stealth, harvesting di credenziali e manipolazione anti-forensic direttamente nel cuore del sistema di autenticazione. Il malware viene venduto sul dark web a circa 825 euro dopo un taglio significativo rispetto al prezzo iniziale di 1467 euro e prende di mira server x86_64 utilizzando moduli personalizzati integrati nello stack Pluggable Authentication Modules. A differenza di molti backdoor Linux tradizionali, la backdoor non si limita a creare un accesso nascosto tramite SSH ma intercetta tutte le password inserite dagli utenti legittimi, comprese quelle degli amministratori e dei team di incident response. Il tool manipola inoltre file di logging critici come lastlog, btmp, utmp e wtmp, cancellando le tracce delle sessioni malevole e rendendo estremamente complessa la ricostruzione forense dell’incidente.

Cosa leggere

PamDOORa sfrutta PAM per ottenere persistenza invisibile

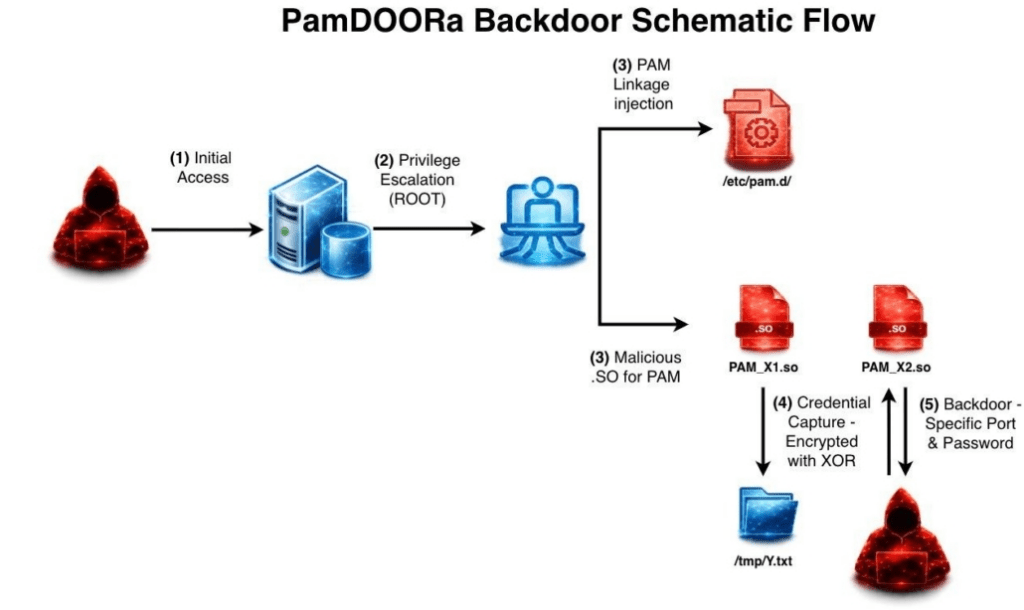

Il funzionamento del malware ruota attorno al framework PAM, componente fondamentale di Linux che gestisce l’autenticazione per servizi come SSH, sudo e accessi console. Invece di sostituire moduli standard come pam_unix.so, il backdoor installa un modulo aggiuntivo chiamato pam_linux.so, configurato attraverso file come /etc/pam.d/sshd. Questa scelta riduce il rischio di rilevamento tramite controlli hash o verifiche di integrità sui componenti principali del sistema operativo.

Il modulo viene caricato durante il normale flusso di autenticazione e verifica contemporaneamente due condizioni: una password magica conosciuta soltanto dall’attaccante e una specifica porta TCP utilizzata per la connessione SSH. Solo quando entrambe le condizioni risultano corrette il sistema concede accesso root persistente senza generare comportamenti evidenti per gli strumenti di monitoraggio standard. Il codice mostrato dal venditore include routine avanzate simili a procFindConnectionSocket, progettate per enumerare file descriptor in /proc/[pid]/fd, analizzare socket attivi e verificare protocollo, famiglia e porta di rete utilizzata dalla connessione. Questo approccio network-aware rende PamDOORa molto più sofisticato rispetto ai classici backdoor PAM che accettano semplicemente una password statica indipendentemente dal contesto di rete.

Il malware intercetta le credenziali di tutti gli utenti Linux

Una delle funzionalità più pericolose di PamDOORa riguarda il furto sistematico di credenziali. Poiché il malware opera direttamente nello stack PAM, riesce a intercettare username e password prima che raggiungano livelli applicativi o sistemi di logging tradizionali. Questo significa che ogni login SSH legittimo su un server compromesso diventa automaticamente una potenziale perdita di credenziali. Le password raccolte vengono memorizzate in file temporanei all’interno di /tmp utilizzando nomi dinamici contenenti timestamp per ridurre la visibilità. I dati vengono offuscati tramite una semplice cifratura XOR con chiavi generate runtime. Sebbene questa tecnica non offra una protezione crittografica forte, risulta sufficiente per evitare che ispezioni rapide del filesystem identifichino immediatamente contenuti leggibili. La natura del harvesting rende particolarmente rischiose le operazioni di incident response. Quando gli investigatori o gli amministratori si collegano al server per analizzare il problema, le loro stesse credenziali vengono catturate dal malware. Questo permette agli attaccanti di espandere ulteriormente il proprio accesso all’infrastruttura, soprattutto in ambienti enterprise dove account amministrativi condividono privilegi elevati su più sistemi Linux.

PamDOORa manipola lastlog, utmp e wtmp per nascondersi

Il backdoor integra funzionalità anti-forensic progettate specificamente per ostacolare le indagini post-compromissione. PamDOORa modifica attivamente file di logging come lastlog, btmp, utmp e wtmp, eliminando riferimenti alle sessioni aperte dall’attaccante. Questi file rappresentano una componente centrale della telemetria Linux perché registrano login riusciti, tentativi falliti e cronologia delle sessioni utente. Alterando questi registri, il malware rende difficile ricostruire la timeline dell’attacco e identificare il momento esatto della compromissione iniziale.

Gli analisti forensi rischiano di osservare sistemi apparentemente puliti nonostante la presenza di accessi privilegiati persistenti. PamDOORa evita inoltre comportamenti rumorosi tipici di molti malware Linux. Non mantiene processi persistenti facilmente individuabili tramite ps, non apre listener permanenti visibili con netstat e non dipende da cronjob o servizi systemd sospetti. L’implant si attiva esclusivamente durante gli eventi di autenticazione, sfruttando il normale comportamento del sistema operativo per mimetizzarsi nel flusso standard di login.

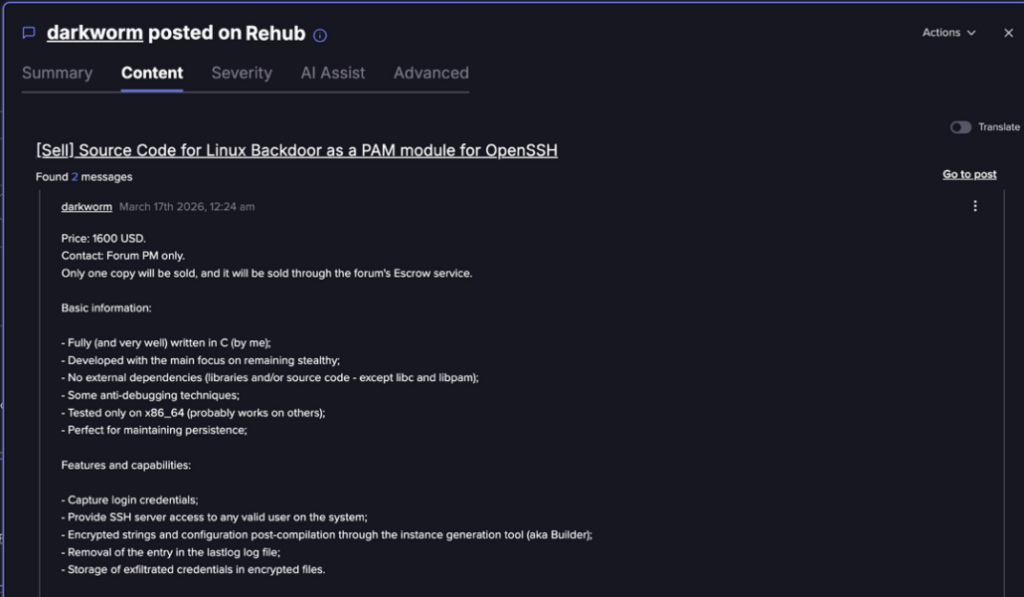

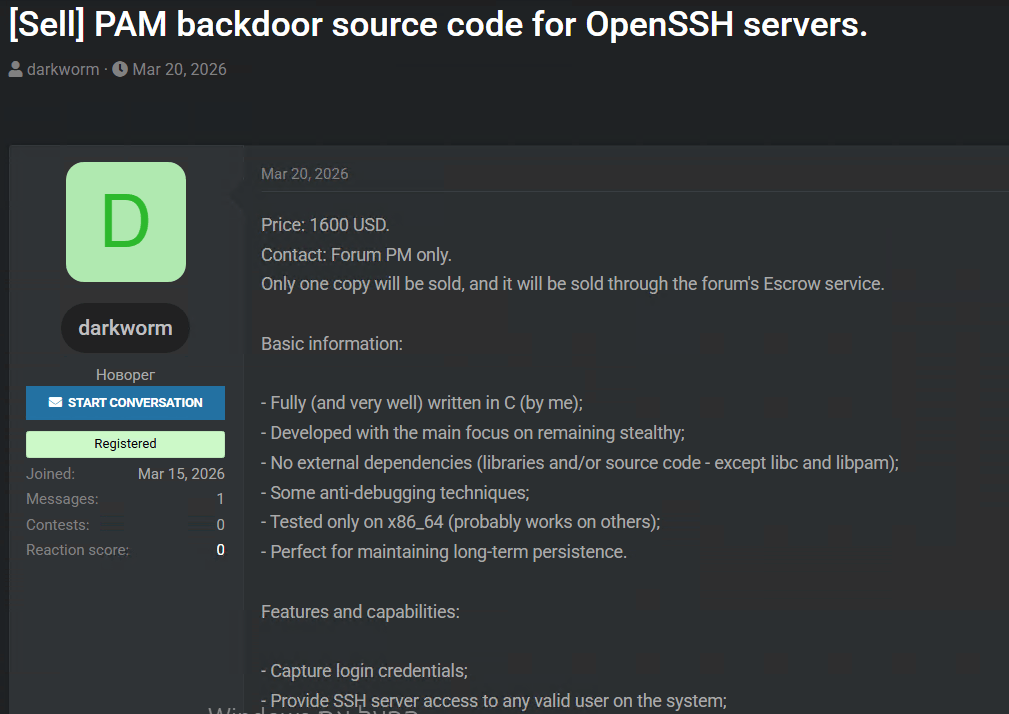

Il venditore darkworm pubblica codice e screenshot tecnici

L’annuncio di vendita compare il 7 maggio 2026 su un forum russo dedicato al cybercrime attraverso l’alias darkworm. Il venditore propone il codice sorgente completo insieme a documentazione tecnica, screenshot e pipeline di build per facilitare personalizzazione e deployment del malware. La riduzione del prezzo da 1467 euro a 825 euro suggerisce tentativi di aumentare rapidamente la diffusione del tool oppure interesse inferiore alle aspettative iniziali.

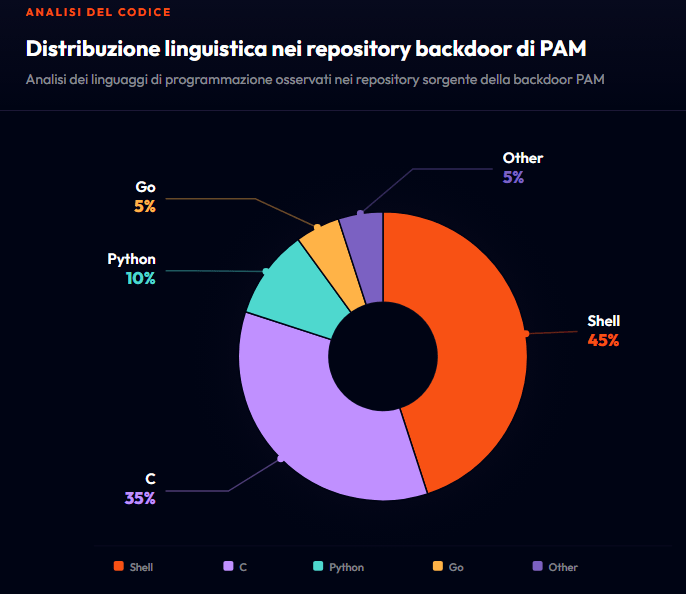

I materiali condivisi mostrano un livello tecnico superiore rispetto a molti annunci fraudolenti presenti negli ambienti underground. Gli screenshot includono frammenti reali di codice sorgente, Makefile utilizzati per compilare pam_linux.so, routine di controllo socket e logiche dedicate alla manipolazione dei file di autenticazione Linux. Il malware richiede comunque privilegi root per l’installazione iniziale, requisito che implica una fase di compromissione precedente ottenuta tramite exploit, credenziali rubate o escalation privilegi. Una volta installato, però, il backdoor garantisce persistenza molto stabile anche dopo reboot e aggiornamenti ordinari del sistema.

PamDOORa evolve i classici backdoor PAM open source

Le tecniche utilizzate dal malware derivano da concetti già noti nella ricerca offensiva su Linux. Diversi proof-of-concept pubblici mostrano infatti come PAM possa essere abusato per intercettare password o introdurre autenticazioni nascoste. Molti di questi progetti, tuttavia, utilizzano approcci relativamente grezzi come la modifica diretta di pam_unix.so o l’inserimento di script tramite pam_exec.so. PamDOORa introduce invece un design molto più modulare e resiliente. Il malware evita di sovrascrivere componenti di sistema standard, utilizza trigger network-aware, implementa harvesting centralizzato delle credenziali e integra funzionalità anti-forensic avanzate in un singolo pacchetto coerente.

La combinazione di controllo socket, manipolazione multi-log, harvesting PAM e offuscamento dei dati raccolti avvicina il tool a malware operator-grade più sofisticati rispetto ai semplici esempi pubblici spesso incompatibili con sistemi moderni che utilizzano SELinux, auditd o controlli avanzati di integrità.

Linux enterprise e cloud diventano bersagli privilegiati

La comparsa di PamDOORa conferma una tendenza crescente nel panorama delle minacce Linux. Gli attaccanti si concentrano sempre più sui livelli più bassi dell’infrastruttura di autenticazione perché offrono persistenza stealth, privilegi elevati e visibilità completa sul traffico credenziali. Questo scenario è particolarmente critico negli ambienti cloud e enterprise dove Linux domina server applicativi, orchestratori container, hypervisor e sistemi DevOps. Un singolo server compromesso con un backdoor PAM può trasformarsi rapidamente in punto di raccolta credenziali per intere infrastrutture aziendali. Molte soluzioni di sicurezza tradizionali risultano poco efficaci contro questo tipo di minaccia perché si basano su monitoraggio processi, analisi dei log o rilevamento di listener sospetti. PamDOORa opera invece all’interno del normale flusso di autenticazione del sistema operativo, rendendo molto più difficile distinguere attività legittime da comportamenti malevoli.

Le aziende devono monitorare moduli PAM e integrity check

Le organizzazioni che gestiscono server Linux devono adottare controlli più aggressivi sui moduli PAM e sulle librerie di autenticazione. Monitorare modifiche in /etc/pam.d/, verificare periodicamente hash di file pam_*.so e utilizzare strumenti di integrity monitoring come AIDE o Tripwire diventa essenziale per individuare alterazioni sospette. L’autenticazione esclusivamente tramite chiavi SSH riduce inoltre l’efficacia del harvesting di password, mentre segmentazione di rete e principio del least privilege limitano la capacità di movimento laterale degli attaccanti. Anche il monitoraggio del contenuto di /tmp e del traffico SSH su porte non standard può fornire indicatori precoci di compromissione. Le operazioni di incident response devono infine assumere che sistemi Linux compromessi possano registrare credenziali investigative. Questo implica l’uso di account temporanei, rotazione immediata delle password e accessi isolati durante le fasi di analisi forense.

Backdoor PAM diventano strumenti commerciali del cybercrime

PamDOORa rappresenta un passaggio importante nell’evoluzione del malware Linux underground. Tecniche una volta limitate a proof-of-concept accademici o toolkit avanzati vengono ora confezionate come prodotti commerciali pronti all’uso e venduti a prezzi relativamente accessibili sul dark web. La disponibilità di strumenti modulari con harvesting credenziali, anti-forensic e persistenza stealth abbassa la barriera tecnica per gruppi criminali di medio livello interessati a campagne di lungo periodo contro infrastrutture Linux. Questo trend suggerisce che i layer di autenticazione diventeranno un bersaglio sempre più frequente nelle future operazioni di post-exploitation. PamDOORa dimostra inoltre che la sicurezza Linux moderna non può limitarsi a patching e hardening tradizionale. La protezione dell’infrastruttura richiede monitoraggio continuo dei meccanismi di autenticazione, verifica dell’integrità dei moduli di sistema e capacità forensi avanzate in grado di rilevare manipolazioni invisibili ai controlli convenzionali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.