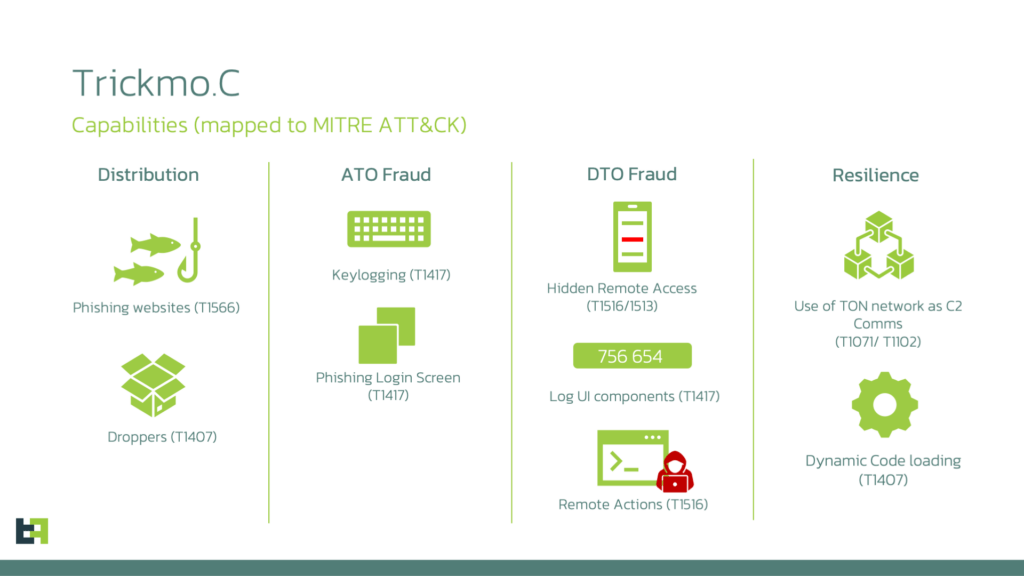

TrickMo Variant C rappresenta una nuova evoluzione del trojan bancario Android e trasforma i dispositivi infetti in strumenti completi di Device Take Over. Gli attaccanti ottengono il controllo remoto totale del telefono una volta che l’utente concede il permesso al servizio di accessibilità. La campagna, attiva tra gennaio e febbraio 2026, colpisce soprattutto utenti in Italia, Francia e Austria con applicazioni di banking, fintech, wallet digitali e autenticatori. ThreatFabric ha analizzato questa nuova variante che migra il comando e controllo sulla rete The Open Network (TON) per aumentare resilienza, stealth e persistenza. Il malware non si limita più al furto di credenziali ma trasforma il dispositivo in un nodo di rete programmabile attraverso tunnel SSH, proxy SOCKS5 e controllo remoto interattivo. Le infezioni arrivano tramite dropper mascherati da “TikTokApp18+” o falsi “Google Play Services” distribuiti su Facebook e TikTok. Questa architettura modulare carica dinamicamente un modulo DEX che abilita overlay WebView per phishing, keylogging, registrazione schermo in tempo reale e intercettazione silenziosa di SMS e notifiche OTP. Gli esperti sottolineano che il redesign rende il malware molto più difficile da rilevare rispetto alle varianti TrickMo precedenti.

Cosa leggere

TrickMo Variant C usa una nuova architettura modulare

TrickMo Variant C introduce una struttura modulare più sofisticata rispetto alle versioni storiche del malware. L’APK host funge soltanto da punto di persistenza iniziale, mentre il payload offensivo reale viene scaricato a runtime sotto forma di modulo DEX chiamato “dex.module”. Questa separazione tra launcher e componente operativo riduce significativamente la superficie esposta durante le analisi statiche e i controlli automatici delle piattaforme Android. Il malware utilizza socket.io per stabilire il canale di controllo remoto e ricevere comandi in tempo reale con latenza minima. Gli sviluppatori hanno inoltre abbandonato gran parte del framework Pine hooking, che rimane presente ma inattivo e pronto per futuri aggiornamenti. La configurazione dinamica consente agli operatori di attivare o disattivare funzioni specifiche, come keylogging o intercettazione notifiche, senza reinstallare l’applicazione sul dispositivo compromesso.

Il servizio Accessibility consente il controllo completo del telefono

Una volta ottenuto il permesso al servizio Accessibility Service, TrickMo Variant C acquisisce il controllo praticamente totale del dispositivo Android. Gli attaccanti possono osservare in tempo reale lo schermo della vittima, simulare tocchi, riprodurre gesture e inserire input come se stessero utilizzando fisicamente lo smartphone. Il comando startVnc avvia un canale VNC autenticato che permette il controllo remoto completo, mentre stopVnc interrompe la sessione. Il keylogger integrato cattura ogni tasto premuto e lo associa all’applicazione attualmente in primo piano. Gli overlay WebView imitano perfettamente le interfacce delle app bancarie e fintech più diffuse, consentendo il furto invisibile delle credenziali. Il malware intercetta inoltre SMS e notifiche push in tempo reale e può sopprimerle silenziosamente per evitare che la vittima noti codici OTP, alert antifrode o messaggi bancari sospetti.

Gli overlay WebView imitano le app bancarie reali

Le funzionalità di phishing di TrickMo Variant C rappresentano uno degli aspetti più pericolosi della nuova campagna. Il malware utilizza overlay WebView costruiti per replicare fedelmente l’interfaccia delle principali applicazioni bancarie e wallet digitali. Quando la vittima apre l’app reale, il malware sovrappone automaticamente una schermata falsa praticamente indistinguibile dall’originale. L’utente inserisce così credenziali, PIN, password e codici di autenticazione direttamente nelle mani degli attaccanti senza rendersi conto dell’inganno. Questa tecnica si combina con il controllo remoto via Accessibility Service, permettendo agli operatori di completare transazioni fraudolente mentre la vittima osserva un’interfaccia apparentemente normale. Gli overlay risultano particolarmente efficaci contro app fintech e servizi bancari che utilizzano autenticazione forte basata su conferme manuali o notifiche push.

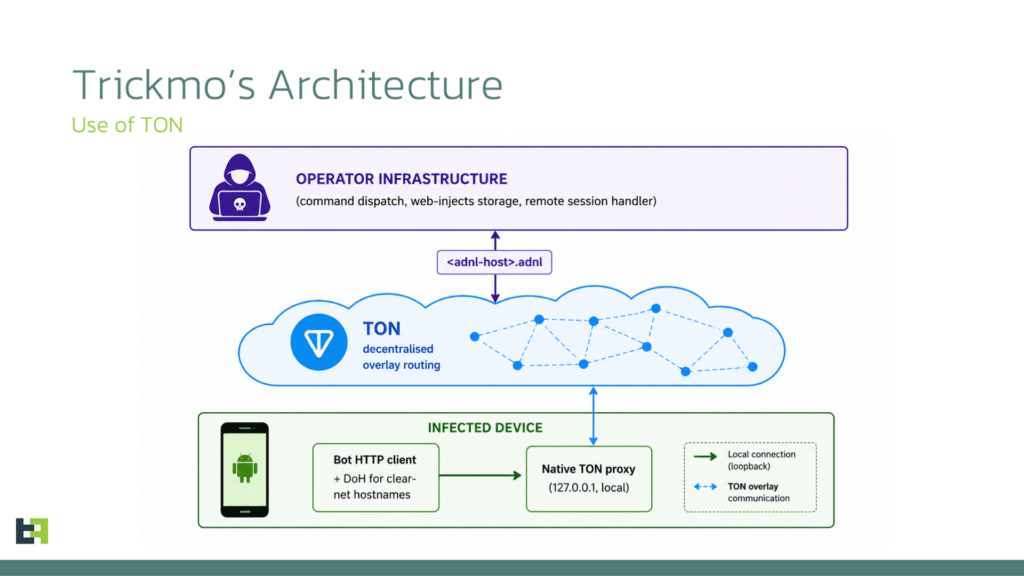

TrickMo Variant C migra il C2 sulla rete TON

L’elemento più innovativo di TrickMo Variant C riguarda la migrazione completa dell’infrastruttura di comando e controllo verso la rete The Open Network (TON). Il malware incorpora infatti un proxy TON nativo che opera su porta loopback e instrada tutto il traffico verso endpoint .adnl. Questa scelta rende le comunicazioni cifrate, resilienti e molto più difficili da distinguere dal traffico legittimo di applicazioni compatibili con TON. Il malware utilizza inoltre DNS-over-HTTPS per qualsiasi hostname clearnet residuo, evitando così i resolver DNS locali e riducendo la possibilità di rilevamento. Gli operatori mantengono sessioni persistenti anche su reti monitorate o dietro firewall aziendali. Questa architettura aumenta drasticamente la sopravvivenza dell’infrastruttura C2 rispetto alle versioni TrickMo tradizionali, che dipendevano da server centralizzati facilmente bloccabili.

Il malware trasforma Android in un nodo di rete programmabile

TrickMo Variant C non si limita al furto di credenziali ma converte il dispositivo Android infetto in un vero nodo di rete controllabile a distanza. Il malware supporta comandi come curl, dnslookup, ping, telnet e traceroute per effettuare reconnaissance remota direttamente dalla rete della vittima. Gli attaccanti possono aprire tunnel SSH in forward locale o remoto e attivare proxy SOCKS5 autenticati per far uscire il traffico da un indirizzo IP legittimo associato alla vittima. Questa capacità di network pivoting amplia enormemente il valore operativo dei dispositivi compromessi. I telefoni infetti possono infatti essere utilizzati per attacchi laterali contro reti aziendali, frodi finanziarie avanzate o operazioni di anonimizzazione del traffico malevolo. Il malware trasforma così lo smartphone da semplice bersaglio a vera infrastruttura offensiva.

Italia, Francia e Austria diventano i target principali

Le campagne TrickMo Variant C si concentrano soprattutto su Italia, Francia e Austria. Gli operatori utilizzano tag interni specifici, come “Tic_Italy_FB”, per monitorare la provenienza delle infezioni e valutare l’efficacia delle campagne social. Il malware prende di mira soprattutto app di banking, wallet digitali, piattaforme fintech e autenticatori multifattore, perché questi servizi rappresentano i bersagli economicamente più redditizi. La scelta dell’Europa occidentale riflette probabilmente il valore medio più elevato dei conti correnti e la forte diffusione dei pagamenti digitali mobili. Gli attaccanti sfruttano inoltre il social engineering legato a TikTok e ai social network per attirare utenti curiosi o interessati ad applicazioni apparentemente innocue. L’utilizzo di piattaforme popolari come Facebook e TikTok aumenta notevolmente il tasso di distribuzione iniziale.

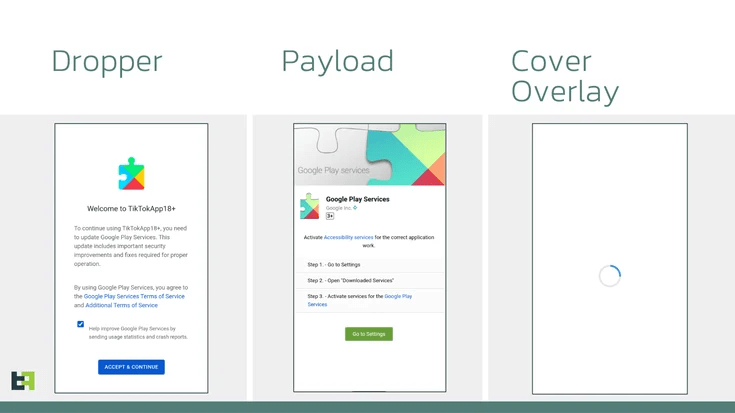

I dropper fingono di essere TikTokApp18+ e Google Play Services

La distribuzione di TrickMo Variant C avviene principalmente tramite dropper Android mascherati da “TikTokApp18+” o falsi “Google Play Services”. Queste applicazioni utilizzano interfacce ingannevoli e prompt insistenti per convincere l’utente a concedere il servizio di accessibilità. Una volta ottenuti i permessi richiesti, il malware scarica il payload offensivo vero e proprio e garantisce persistenza anche dopo il riavvio del dispositivo. Il modulo host rimane volutamente leggero e apparentemente innocuo, mentre il codice malevolo completo viene recuperato soltanto quando necessario. Questa strategia riduce la probabilità di rilevamento durante le prime fasi dell’infezione e permette agli operatori di aggiornare dinamicamente le capacità del malware. Gli utenti spesso non sospettano nulla perché il dropper appare simile a servizi Android legittimi o ad app social molto popolari.

TrickMo Variant C supera i limiti del banking trojan tradizionale

TrickMo Variant C rappresenta un salto evolutivo significativo rispetto ai classici banking trojan Android. Le precedenti varianti si concentravano soprattutto sul furto di credenziali, OTP e overlay bancari statici. Questa nuova versione introduce invece un modello molto più vicino a un framework di controllo remoto persistente. Il malware combina phishing avanzato, accessibilità abusiva, screen recording, keylogging, network pivoting e infrastruttura TON in un’unica piattaforma offensiva modulare. La capacità di trasformare lo smartphone in un nodo programmabile apre scenari molto più ampi rispetto alla semplice frode bancaria. Gli attaccanti possono infatti utilizzare i dispositivi compromessi per campagne distribuite, anonimizzazione del traffico o accesso laterale a infrastrutture interne. Secondo ThreatFabric, questa evoluzione dimostra che il malware Android sta diventando sempre più vicino ai toolkit offensivi tradizionalmente associati agli ambienti desktop.

Gli utenti Android devono limitare i permessi di accessibilità

La campagna TrickMo Variant C evidenzia ancora una volta quanto il servizio Accessibility Service rappresenti uno dei vettori più critici nell’ecosistema Android. Gli utenti dovrebbero concedere questo permesso soltanto ad applicazioni affidabili e realmente necessarie, evitando APK scaricati da social network, pubblicità o store non ufficiali. Le app che richiedono accessibilità senza una motivazione chiara devono essere considerate ad alto rischio. È inoltre fondamentale verificare l’origine dei pacchetti, mantenere aggiornato il sistema operativo e utilizzare soluzioni di sicurezza mobile in grado di monitorare comportamenti anomali. La combinazione tra social engineering, controllo remoto e infrastruttura TON rende TrickMo Variant C una delle minacce Android più sofisticate emerse nel 2026. Gli esperti ritengono probabile che nuove varianti continuino a evolvere seguendo lo stesso modello modulare e decentralizzato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.