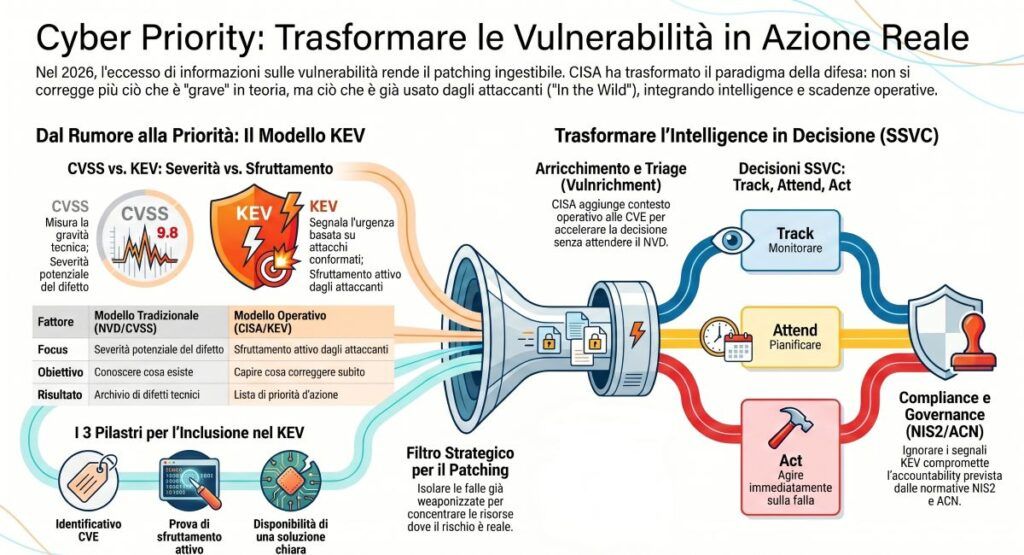

Il problema principale della cybersecurity non è la mancanza di informazioni, ma il loro eccesso. Ogni mese vengono pubblicate migliaia di nuove vulnerabilità, gli scanner generano code ingestibili, i bollettini dei vendor si sovrappongono e i team di sicurezza devono decidere quali falle correggere per prime senza interrompere servizi, produzione, continuità operativa e compliance. In questo scenario la CISA, acronimo di Cybersecurity and Infrastructure Security Agency, ha assunto un ruolo operativo centrale perché ha trasformato la vulnerabilità da dato catalografico a segnale di azione. Il punto non è che la CISA abbia sostituito il NIST sul piano istituzionale o tecnico. Il National Vulnerability Database resta una fonte essenziale per l’arricchimento dei record CVE, la consultazione delle metriche CVSS e la normalizzazione delle informazioni sulle vulnerabilità. Il cambiamento reale riguarda il livello decisionale. Il NVD aiuta a sapere che cosa esiste; la CISA aiuta a capire che cosa va corretto subito perché è già usato dagli attaccanti. Questa differenza ha reso il catalogo KEV, cioè Known Exploited Vulnerabilities, uno degli strumenti più importanti della cyber-intelligence difensiva. Il catalogo KEV nasce con una premessa semplice: non tutte le vulnerabilità contano nello stesso modo. Una falla con CVSS elevato può essere teoricamente grave, ma non necessariamente sfruttata. Una vulnerabilità con punteggio inferiore, invece, può diventare molto più urgente se viene osservata in attacchi reali contro sistemi esposti. La stessa CISA presenta il KEV come una fonte autorevole di vulnerabilità sfruttate in the wild e raccomanda alle organizzazioni di usarlo come input per il vulnerability management.

Questa impostazione cambia la grammatica della difesa. Il vecchio modello ordinava le vulnerabilità in base alla severità potenziale. Il modello operativo introdotto dal KEV parte invece dalla conferma dello sfruttamento. La domanda non è più soltanto “quanto è grave questa falla?”, ma “qualcuno la sta già usando, contro quali bersagli, con quale urgenza e con quale remediation disponibile?”. È la differenza tra un archivio di difetti e una lista di priorità. Dentro Matrice Digitale, questo passaggio si collega direttamente alle analisi sulle vulnerabilità critiche su Linux e cPanel sfruttate dagli attaccanti, agli aggiornamenti sul catalogo CISA KEV e sugli exploit attivi contro Windows e ConnectWise e ai casi in cui una vulnerabilità non resta teoria, ma diventa subito pressione operativa sulle infrastrutture esposte.

Cosa leggere

Oltre il CVSS: perché il catalogo KEV è diventato lo standard operativo

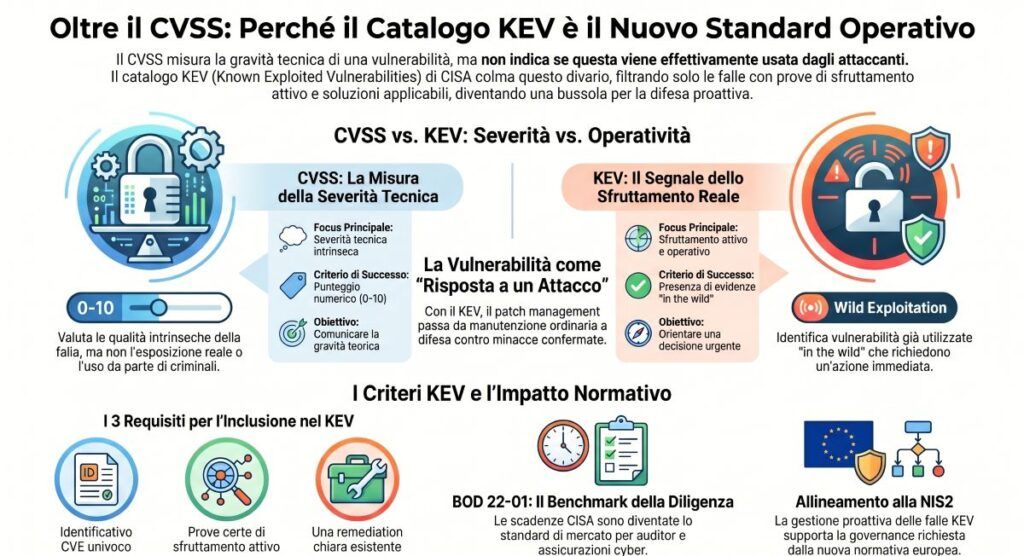

Il CVSS, Common Vulnerability Scoring System, resta uno standard indispensabile per comunicare la severità tecnica di una vulnerabilità. Con CVSS v4.0, FIRST ha introdotto una struttura più ricca, articolata in gruppi Base, Threat, Environmental e Supplemental. Il Base group rappresenta le qualità intrinseche della vulnerabilità, il Threat group riflette caratteristiche che cambiano nel tempo, come disponibilità di exploit o sfruttamento attivo, mentre l’Environmental group adatta la valutazione al contesto dell’organizzazione. Il problema è che il CVSS non basta a decidere. FIRST chiarisce che i consumatori del CVSS dovrebbero arricchire i dati Base con informazioni di minaccia e ambiente, e che altri fattori esterni allo standard, come impatti regolatori, economici o reputazionali, devono entrare nel processo decisionale. In pratica, un punteggio 9.8 comunica una severità elevata, ma non dice da solo se quella falla è presente nell’ambiente aziendale, se è esposta su Internet, se esiste un exploit funzionante, se è già stata usata da gruppi ransomware o se colpisce un sistema davvero critico. Il KEV risolve una parte di questo problema perché introduce una soglia diversa: la vulnerabilità entra nel catalogo quando esistono elementi che la rendono operativa. CISA aggiunge vulnerabilità al catalogo sulla base di evidenze di sfruttamento attivo e quando esiste un’azione chiara da intraprendere per l’organizzazione colpita. Questo significa che il KEV non è un archivio esaustivo di tutte le falle gravi, ma un filtro selettivo sulle vulnerabilità che hanno già superato la soglia dell’attacco reale.

Il risultato è una differenza di approccio netta.

Questa tabella spiega perché il KEV è diventato il riferimento operativo per molte organizzazioni. Non perché il CVSS sia superato, ma perché il CVSS deve essere integrato con segnali di exploitability, esposizione e impatto. Una vulnerabilità non presente nel KEV può essere comunque pericolosa. Tuttavia, una vulnerabilità presente nel KEV ha già ricevuto un segnale più forte: qualcuno l’ha sfruttata davvero. Gli articoli di Matrice Digitale su CISA, Zimbra e SharePoint nel catalogo KEV e su CISA, VMware ESXi e ransomware mostrano come questo passaggio non sia teorico. Quando una vulnerabilità viene associata a sfruttamento attivo, ransomware o infrastrutture enterprise, il tempo di decisione si comprime.

I criteri di inclusione nel catalogo KEV

Il catalogo KEV non è una lista generica di vulnerabilità “importanti”. È una lista filtrata da criteri operativi. Il primo elemento è la presenza di un identificativo CVE, perché la vulnerabilità deve essere tracciabile in modo univoco nel sistema internazionale di classificazione. Il secondo è l’evidenza di sfruttamento attivo, cioè la prova che la falla venga usata in the wild. Il terzo è l’esistenza di una remediation o di una mitigazione chiara, perché un avviso senza azione possibile rischia di trasformarsi in rumore operativo. Questo terzo punto viene spesso sottovalutato. La CISA non si limita a dire che una vulnerabilità è pericolosa. Il catalogo include indicazioni di azione: applicare mitigazioni secondo le istruzioni del vendor, seguire le linee guida BOD 22-01 quando applicabili ai servizi cloud o cessare l’uso del prodotto se non esistono mitigazioni praticabili. È qui che il KEV assume una funzione prescrittiva: non fornisce soltanto intelligence, ma orienta una decisione. Il valore per i team di sicurezza è immediato. Invece di trattare allo stesso modo centinaia di vulnerabilità “critical” e “high”, il SOC o il vulnerability manager può isolare quelle che hanno già una conferma di sfruttamento. Questo non elimina la necessità di patchare le altre falle, ma consente di concentrare le risorse sulle vulnerabilità che hanno già superato la soglia dell’interesse criminale o statale.

Il KEV diventa quindi una bussola. Non dice tutto, ma dice quali segnali non possono essere ignorati. Se un prodotto esposto, come un firewall, un gateway VPN, un sistema di collaborazione, un server di posta, una piattaforma di backup o un appliance di gestione remota, compare nel KEV, la domanda da porsi non è “possiamo rimandare al prossimo ciclo di manutenzione?”. La domanda corretta è: siamo esposti, dove, con quali controlli compensativi e con quale tempo di remediation reale?

Questa logica si ritrova nelle analisi di Matrice Digitale su Cisco SD-WAN, WordPress e catalogo KEV e su Dirty Frag, AWS, Ivanti e PAN-OS, dove il rischio non deriva soltanto dalla presenza di una CVE, ma dal suo rapporto con infrastrutture esposte, cloud, appliance e superfici di attacco già monitorate dagli aggressori.

BOD 22-01: quando la threat intelligence diventa obbligo operativo

La forza del catalogo KEV non deriva solo dalla qualità del segnale, ma dal quadro regolatorio in cui è stato collocato. La Binding Operational Directive 22-01 impone alle agenzie federali civili statunitensi, le FCEB, di correggere le vulnerabilità inserite nel catalogo entro scadenze definite. CISA ricorda regolarmente che BOD 22-01 richiede alle agenzie FCEB di rimediare le vulnerabilità identificate entro la due date prevista per proteggere le reti federali. Questa obbligatorietà ha creato uno standard de facto anche fuori dal perimetro federale statunitense. Le aziende private non sono automaticamente soggette a BOD 22-01, ma l’effetto di mercato è evidente. Quando la CISA stabilisce che una vulnerabilità sfruttata in un prodotto Cisco, Microsoft, Fortinet, Ivanti, VMware, Citrix o Atlassian richiede remediation entro una scadenza precisa, fornitori, clienti enterprise, assicurazioni cyber, auditor e responsabili compliance trattano quella scadenza come riferimento di diligenza. Il catalogo KEV diventa così un benchmark. Non sostituisce le normative locali, ma influenza la percezione del rischio accettabile. Se un’organizzazione subisce una compromissione attraverso una vulnerabilità presente da giorni o settimane nel KEV, diventa più difficile sostenere che il rischio fosse imprevedibile. La falla era nota. Lo sfruttamento era confermato. La remediation era indicata. La priorità era pubblica. Questo è il motivo per cui il KEV ha cambiato il patch management. Prima, molte organizzazioni ragionavano su cicli mensili, finestre di manutenzione e priorità basate quasi soltanto sul CVSS. Oggi, le vulnerabilità KEV impongono un percorso diverso: verifica immediata della presenza, mappatura degli asset esposti, controllo della disponibilità patch, applicazione della mitigation, validazione e monitoraggio post-remediation. La patch non è più solo manutenzione IT. È una risposta a un attacco già osservato. Nel quadro europeo e italiano, questo modello dialoga con la logica della NIS2. ACN indica che dal 16 ottobre 2024 è in vigore la nuova normativa NIS e si qualifica come autorità competente NIS e punto di contatto unico nazionale. La gestione delle vulnerabilità e degli incidenti entra quindi in una cornice di responsabilità più ampia, nella quale i soggetti essenziali e importanti devono dimostrare capacità di prevenzione, rilevazione, risposta e continuità. La guida Matrice Digitale su NIS online e piattaforma ACN chiarisce proprio questo passaggio: la sicurezza non è più una buona pratica volontaria, ma un processo di governance verificabile.

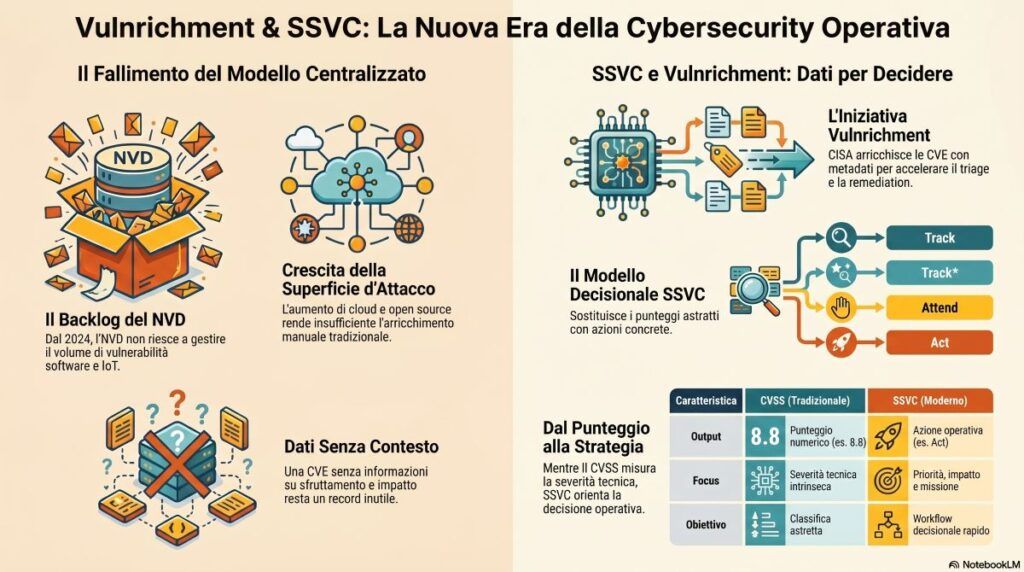

Vulnrichment: la risposta CISA al rallentamento del NVD

Il 2026 ha reso evidente un altro problema: l’infrastruttura tradizionale di arricchimento delle CVE fatica a reggere il volume. NIST ha riconosciuto che, a partire dall’inizio del 2024, il NVD ha sviluppato un significativo backlog di CVE non arricchite e che non è riuscito a eliminarlo, anche a causa dell’aumento delle submission. Nel 2026, NIST ha aggiornato le operazioni del NVD introducendo criteri di priorità e spostando una parte del backlog nella categoria “Not Scheduled” per l’arricchimento immediato. Questo non significa che il NVD sia irrilevante. Significa che il modello centralizzato di arricchimento completo per ogni CVE non è più sufficiente da solo a sostenere il ritmo della superficie d’attacco moderna. La crescita del software, delle dipendenze, dei pacchetti open source, dei dispositivi IoT, delle appliance enterprise e delle piattaforme cloud produce un volume di vulnerabilità che richiede nuove forme di triage. In questo contesto si inserisce Vulnrichment, l’iniziativa con cui CISA arricchisce direttamente i dati CVE con contesto utile per la decisione. CISA spiega che, con Vulnrichment, aggiunge contesto sotto forma di decision point SSVC per aiutare a comprendere exploitability, impatto e priorità operativa. Il valore è chiaro: se il difensore deve decidere rapidamente, non può attendere sempre l’arricchimento completo e tradizionale di ogni record. Ha bisogno di segnali utilizzabili. Vulnrichment va letto come parte di una trasformazione più ampia. La vulnerabilità non è più soltanto un record da archiviare. È un oggetto di intelligence da arricchire, correlare e trasformare in decisione. Una CVE senza contesto può restare un nome. Una CVE arricchita con informazioni su sfruttamento, impatto, automazione, esposizione e remediation diventa una priorità difensiva. Questo passaggio è particolarmente importante per le redazioni tecniche, gli analisti OSINT e i team di threat intelligence. Seguire solo la pubblicazione delle CVE non basta. Bisogna osservare quando una CVE entra nel KEV, quando riceve indicatori SSVC, quando compare un exploit pubblico, quando viene associata a gruppi ransomware, quando un vendor aggiorna l’advisory e quando i bollettini nazionali la rilanciano come minaccia rilevante.

SSVC: dal punteggio alla decisione

Lo SSVC, Stakeholder-Specific Vulnerability Categorization, rappresenta uno dei cambiamenti più importanti nel modo di pensare la priorità. CISA descrive il proprio albero SSVC come un sistema che determina decisioni come Track, Track*, Attend e Act sulla base di valori che includono stato di sfruttamento, impatto tecnico, automazione, impatto sulla missione e impatto sulla sicurezza pubblica. La differenza rispetto al CVSS è radicale. Il CVSS restituisce un punteggio. SSVC orienta una decisione. Invece di dire soltanto “questa vulnerabilità vale 8.8”, SSVC aiuta a stabilire se monitorarla, seguirla con attenzione, inserirla nel ciclo ordinario o agire immediatamente. Per un’organizzazione sotto pressione, questa differenza è concreta. I team non devono solo conoscere la gravità: devono sapere che cosa fare adesso. Nel linguaggio operativo, Track indica una vulnerabilità da monitorare. Track* segnala una condizione che richiede maggiore attenzione rispetto al monitoraggio ordinario. Attend suggerisce di preparare l’azione, coordinandola con processi e cicli interni. Act indica che bisogna intervenire rapidamente perché la combinazione di fattori rende il rischio operativo troppo alto. Non è una classifica astratta, ma un modello di decisione. Il valore di SSVC cresce quando viene applicato a infrastrutture reali. Una stessa vulnerabilità può generare decisioni diverse per stakeholder diversi. Un vendor deve decidere come rilasciare una patch. Un deployer deve decidere quando applicarla. Un coordinatore deve decidere come comunicare. Un operatore di infrastrutture critiche deve valutare continuità, impatto pubblico e sicurezza fisica. È per questo che SSVC non è “un altro punteggio”, ma una grammatica per trasformare la vulnerabilità in workflow. Il rapporto tra KEV, Vulnrichment e SSVC mostra la direzione della cybersecurity operativa. CVSS comunica la severità tecnica. KEV segnala lo sfruttamento reale. Vulnrichment aggiunge metadati utili. SSVC trasforma quei segnali in decisioni. Nessuno di questi strumenti basta da solo, ma insieme costruiscono una catena più matura: conoscere, arricchire, priorizzare, agire.

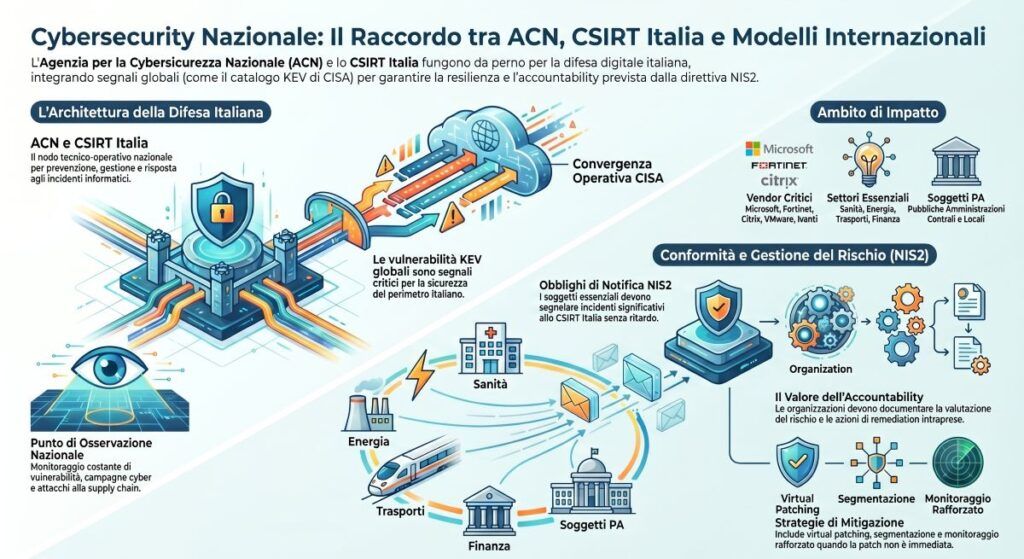

ACN e CSIRT Italia: il raccordo nazionale con il modello CISA

In Italia, il riferimento istituzionale è l’Agenzia per la Cybersicurezza Nazionale, con lo CSIRT Italia come nodo tecnico-operativo per prevenzione, gestione e risposta agli incidenti. ACN descrive lo CSIRT Italia come il team specializzato nella prevenzione, gestione e risposta agli incidenti informatici, con supporto a soggetti pubblici e privati. (acn.gov.it) La pagina ufficiale dedicata ad alert e bollettini CSIRT Italia rappresenta il punto di osservazione nazionale per campagne, vulnerabilità, supply chain attack e avvisi tecnici. Il rapporto con i segnali CISA non va letto come dipendenza formale, ma come convergenza operativa. Le vulnerabilità non rispettano confini nazionali. Un exploit contro Ivanti, Fortinet, Microsoft Exchange, SharePoint, Citrix, VMware o appliance VPN può colpire nello stesso momento aziende statunitensi, europee e italiane. Se una vulnerabilità entra nel KEV, il segnale è rilevante anche per chi opera nel perimetro italiano, soprattutto quando riguarda prodotti diffusi in pubbliche amministrazioni, sanità, energia, trasporti, telecomunicazioni, manifattura o finanza. Con la NIS2, questa convergenza diventa ancora più importante. I soggetti essenziali e importanti devono organizzare misure di gestione del rischio e procedure di notifica. Le FAQ ACN sulla NIS indicano che i soggetti NIS devono segnalare allo CSIRT Italia gli incidenti significativi con una pre-notifica senza ingiustificato ritardo e comunque entro i termini previsti. In questo quadro, ignorare una vulnerabilità KEV presente su asset critici non è solo una cattiva pratica tecnica. Può diventare un problema di accountability.

Il punto centrale è la tracciabilità. Un’organizzazione deve poter dimostrare di aver visto il segnale, valutato l’esposizione, adottato una decisione e documentato la remediation o la mitigazione. Questo vale anche quando la patch non può essere applicata subito. In quel caso entrano in gioco virtual patching, segmentazione, restrizione degli accessi, disattivazione temporanea di funzionalità, WAF, IPS, controllo degli indicatori e monitoraggio rafforzato. Per Matrice Digitale, il collegamento tra CISA, ACN e CSIRT Italia è un asse editoriale naturale. Le analisi su CISA e supply chain Axios con nuove vulnerabilità KEV e su CISA, Adobe, Microsoft e Fortinet nel catalogo KEV mostrano come la cyber-intelligence debba essere tradotta per il lettore italiano: non semplice cronaca tecnica, ma interpretazione del rischio per imprese, PA, professionisti e infrastrutture critiche.

Automazione del catalogo KEV nei sistemi di sicurezza

Il catalogo KEV non è utile solo come pagina web da consultare manualmente. CISA rende disponibili i dati del catalogo in formati utilizzabili dai sistemi, inclusi CSV e JSON, favorendo l’integrazione nei processi di vulnerability management. (cisa.gov) Questa apertura è fondamentale perché la cyber-intelligence diventa davvero efficace quando entra negli strumenti: scanner, SIEM, SOAR, CMDB, piattaforme di exposure management, sistemi di ticketing e dashboard di rischio. L’automazione consente di trasformare il KEV in un filtro operativo. Se un asset inventory conosce prodotti e versioni installate, e se lo scanner rileva CVE presenti sui sistemi, l’incrocio con il KEV permette di alzare automaticamente la priorità. Una vulnerabilità KEV su un sistema esposto deve generare un ticket diverso rispetto a una CVE non sfruttata presente su un host isolato. L’intelligence deve cambiare il workflow, non restare in un report. La formula concettuale è semplice: il rischio operativo cresce quando una vulnerabilità KEV incontra un asset esposto. Non basta contare quante vulnerabilità KEV esistono nel catalogo. Bisogna capire quante di quelle vulnerabilità toccano davvero il proprio perimetro. Una possibile metrica interna può misurare il rapporto tra vulnerabilità KEV presenti nell’ambiente e superficie totale esposta, ma il valore va sempre letto con attenzione. Un singolo KEV su un domain controller, una VPN o un hypervisor può contare più di decine di vulnerabilità su sistemi non critici. L’automazione deve però evitare un errore: credere che il KEV sia l’unica fonte da seguire. Il catalogo contiene vulnerabilità note per essere sfruttate, non tutte le vulnerabilità sfruttabili. Inoltre, una vulnerabilità può essere usata da attaccanti prima di entrare nel catalogo. Per questo il KEV va integrato con advisories dei vendor, bollettini ACN/CSIRT, segnali EPSS, CVSS v4.0, threat intelligence privata o pubblica, asset criticality e log di esposizione. L’obiettivo non è inseguire ogni alert, ma ridurre il tempo tra segnale e azione. In un ambiente maturo, l’ingresso di una CVE nel KEV dovrebbe attivare una sequenza precisa: identificazione degli asset coinvolti, verifica esposizione, controllo patch, mitigazione temporanea se necessario, applicazione della correzione, validazione tecnica e aggiornamento della documentazione. Se questa catena è manuale, il tempo si allunga. Se è automatizzata, l’organizzazione guadagna ore decisive.

Il limite del KEV: perché non basta guardare la lista CISA

Il catalogo KEV è potente, ma non è una garanzia assoluta. Una vulnerabilità non presente nel KEV non è automaticamente sicura. Può essere nuova, poco osservata, sfruttata in modo limitato, usata in campagne non ancora attribuite o semplicemente non ancora entrata nel perimetro di raccolta della CISA. Il KEV è una lista di vulnerabilità sfruttate note, non un oracolo completo. Questo limite è importante perché il rischio cyber si muove più velocemente dei cataloghi. Gli attaccanti possono sfruttare una vulnerabilità nelle ore successive alla pubblicazione di un advisory. Possono usare PoC pubblici, reverse engineering delle patch, scansioni massive e automazione. Possono colpire prodotti di nicchia non abbastanza visibili da generare subito un segnale globale. Possono anche sfruttare misconfiguration, credenziali rubate e abuso di strumenti legittimi senza passare da una CVE. Il KEV deve quindi essere trattato come priorità minima, non come perimetro massimo. Se una vulnerabilità è nel KEV, va gestita con urgenza. Se non è nel KEV, va comunque valutata in base a esposizione, criticità dell’asset, exploit pubblici, presenza di PoC, valore del sistema e impatto potenziale.

Il maturity model corretto non è “patchiamo solo il KEV”, ma “il KEV entra nella corsia d’emergenza del nostro vulnerability management”. Questa distinzione è cruciale per evitare una falsa sensazione di sicurezza. Un’organizzazione che corregge tutte le vulnerabilità KEV ma lascia esposte console amministrative, credenziali deboli, backup accessibili, API non protette e sistemi legacy non ha risolto il problema.

Ha ridotto una parte del rischio. La sicurezza richiede hardening, Zero Trust, segmentazione, identity governance, logging, EDR, backup verificati, procedure di incident response e controllo continuo della superficie d’attacco. In questa prospettiva, il catalogo KEV funziona meglio quando viene integrato nel ciclo più ampio della Cloud Security, nella gestione della privacy e hardening di Windows 11 e nel quadro della resilienza operativa digitale DORA, dove vulnerabilità, continuità, terze parti e governance diventano elementi dello stesso rischio sistemico.

Come usare CISA e KEV in una strategia editoriale e operativa di threat intelligence

Per un analista, un giornalista tecnico o un responsabile sicurezza, la CISA non va letta solo come fonte di allerta. Va usata come sistema di orientamento. Ogni nuova inclusione nel KEV racconta qualcosa sul comportamento degli attaccanti: quali prodotti osservano, quali settori possono colpire, quali superfici restano esposte, quali vendor sono sotto pressione e quali classi di vulnerabilità vengono weaponizzate più velocemente. Il valore giornalistico del KEV sta nella sua capacità di separare l’evento dalla tendenza. Una singola CVE è una notizia tecnica. Una sequenza di CVE KEV su VPN, hypervisor, sistemi di backup, strumenti di collaborazione e appliance perimetrali racconta invece una strategia offensiva. Gli attaccanti cercano punti di accesso con alta resa, alta esposizione e bassa complessità operativa. Il catalogo KEV permette di vedere questa strategia con maggiore chiarezza.

Per un’organizzazione, il valore operativo è ancora più diretto. Monitorare CISA significa anticipare audit, incidenti e richieste di remediation. Significa sapere quali vulnerabilità stanno passando dalla dimensione teorica alla dimensione reale. Significa costruire una catena decisionale che non dipenda solo dal panico del momento, ma da criteri ripetibili. La maturità consiste nel collegare tre livelli. Il primo è informativo: seguire KEV, NVD, ACN, CSIRT Italia, vendor advisory e FIRST. Il secondo è tecnico: incrociare quei dati con asset inventory, esposizione, scanner e log. Il terzo è decisionale: stabilire chi decide, entro quanto tempo, con quali eccezioni e con quale prova di chiusura. Senza il terzo livello, anche la migliore intelligence resta passiva. Nel 2026 la CISA è diventata un riferimento centrale proprio perché ha unito questi livelli. Ha prodotto un catalogo machine-readable, lo ha collegato a obblighi operativi, lo ha arricchito con modelli come Vulnrichment e SSVC, e lo ha trasformato in linguaggio comune per vendor, enti pubblici, team security e analisti. Il suo ruolo non cancella NIST, FIRST, ACN o CSIRT Italia. Li completa dentro una catena più pratica: dal record della vulnerabilità alla decisione di difesa.

FAQ su CISA e catalogo KEV

Che cos’è il catalogo KEV della CISA?

Il catalogo KEV è l’elenco CISA delle vulnerabilità note per essere state sfruttate in attacchi reali. Serve a dare priorità alle remediation, perché distingue le vulnerabilità teoricamente gravi da quelle già osservate in uso da threat actor contro sistemi e organizzazioni.

Qual è la differenza tra CVE e KEV?

La CVE identifica una vulnerabilità specifica, mentre il KEV segnala che quella vulnerabilità è già sfruttata in the wild. In termini semplici, la CVE dà un nome alla falla; il KEV indica che quella falla è entrata nel campo operativo degli attaccanti.

Una vulnerabilità non presente nel KEV è sicura?

No, una vulnerabilità non presente nel KEV non è automaticamente sicura. Il catalogo include solo falle note per sfruttamento confermato. Una vulnerabilità può essere pericolosa anche prima di entrare nel KEV, soprattutto se è esposta, ha PoC pubblici o colpisce asset critici.

Perché CISA è diventata così importante nel vulnerability management?

CISA è diventata centrale perché collega threat intelligence, sfruttamento reale, remediation e scadenze operative. Il suo catalogo KEV consente ai team security di concentrarsi sulle vulnerabilità già usate dagli attaccanti, riducendo la dipendenza esclusiva dal punteggio CVSS.

Che cos’è BOD 22-01?

BOD 22-01 è una direttiva vincolante CISA che obbliga le agenzie federali civili statunitensi a correggere le vulnerabilità presenti nel catalogo KEV entro scadenze definite. Anche fuori dagli Stati Uniti, è diventata un riferimento operativo per patch management e cyber risk governance.

Che cos’è Vulnrichment?

Vulnrichment è l’iniziativa CISA per arricchire i dati CVE con informazioni operative, inclusi metadati e decision point SSVC. Serve a rendere le vulnerabilità più utilizzabili nei processi di prioritizzazione, soprattutto quando il volume delle CVE supera la capacità di analisi tradizionale.

Che cos’è SSVC?

SSVC è una metodologia di prioritizzazione che non assegna solo un numero, ma orienta una decisione. CISA usa decisioni come Track, Track*, Attend e Act per indicare se una vulnerabilità va monitorata, preparata per remediation o corretta con urgenza.

Come si monitora il catalogo KEV?

Il catalogo KEV può essere monitorato tramite la pagina CISA, feed, aggiornamenti ufficiali e dati machine-readable in formati come CSV e JSON. In ambienti maturi, questi dati vengono integrati in scanner, SIEM, SOAR, CMDB e sistemi di ticketing.

Qual è il ruolo di ACN e CSIRT Italia rispetto agli alert CISA?

ACN e CSIRT Italia sono i riferimenti istituzionali italiani per cybersicurezza, alert, bollettini e gestione degli incidenti. Gli alert CISA non sostituiscono il quadro nazionale, ma rappresentano segnali internazionali rilevanti che possono orientare priorità e remediation anche in Italia.

Perché il KEV è utile per Google e per i contenuti evergreen di cybersecurity?

Il KEV è utile perché organizza le vulnerabilità intorno allo sfruttamento reale, non alla cronaca isolata. Un contenuto evergreen su CISA e KEV aiuta a collegare CVE, exploit, patch, ransomware, NIS2, ACN e threat intelligence in una struttura stabile e autorevole.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.