Definire il cybercrime come una semplice attività di hacking è ormai un anacronismo. Il crimine informatico non coincide più con l’immagine romantica del singolo attaccante che sfida un sistema per dimostrare abilità tecnica. È diventato una economia criminale globale, organizzata in filiere, ruoli, infrastrutture, servizi, mercati, broker, affiliati, riciclatori, sviluppatori, operatori di supporto e canali di distribuzione. La componente tecnica resta centrale, ma non è più l’unico motore. Il vero obiettivo è il profitto sistemico. L’archivio di Matrice Digitale conferma questa trasformazione: il termine cybercrime attraversa centinaia di analisi, mentre ransomware, data breach, infostealer, dark web, Telegram, criptovalute e law enforcement ricorrono come nodi di un’unica architettura. Non si tratta di episodi isolati, ma di un modello economico. Le campagne criminali moderne funzionano perché abbassano il costo di ingresso, aumentano la scalabilità degli attacchi e riducono il rischio percepito di attribuzione. Il quadro istituzionale conferma la stessa tendenza. Europol, nell’IOCTA 2026, descrive un ecosistema in cui crittografia, proxy e intelligenza artificiale ampliano la capacità operativa del cybercrime, aumentano la velocità delle frodi e rendono più difficile il lavoro investigativo. Il rapporto sottolinea anche il peso di dark web, criptovalute, piattaforme cifrate e ransomware dentro una minaccia sempre più interconnessa.

Il dato economico mostra la dimensione del fenomeno. L’FBI, con il proprio Internet Crime Report 2025, ha indicato perdite per quasi 21 miliardi di dollari legate a crimini cyber-enabled segnalati negli Stati Uniti, con frodi basate su criptovalute e intelligenza artificiale tra le voci più costose. (Federal Bureau of Investigation) Questo non significa che il danno globale coincida con quel numero, ma segnala una tendenza: il cybercrime non è più un rischio marginale, è una voce strutturale dell’economia illegale mondiale.

Per questo un’analisi seria deve uscire dalla cronaca del singolo malware. Il ransomware non è solo un programma che cifra file. Il data breach non è solo una tabella rubata. L’infostealer non è solo un trojan. Le criptovalute non sono solo un mezzo di pagamento. Telegram, forum e dark web non sono solo luoghi di scambio. Sono componenti di una filiera dove accesso, dato, estorsione, riciclaggio e reinvestimento si alimentano a vicenda.

La continuità con le analisi già pubblicate da Matrice Digitale è evidente nei casi su IOCTA 2026 e l’evoluzione del cybercrime secondo Europol, sulle disruption contro Rhadamanthys, RansomHub e Yanluowang, sui data breach che coinvolgono Medtronic, ADT e Itron e sulle campagne che trasformano vishing, ransomware e attacchi DDoS in crisi operative.

Cosa leggere

Dall’amatorialità all’industria del crimine digitale

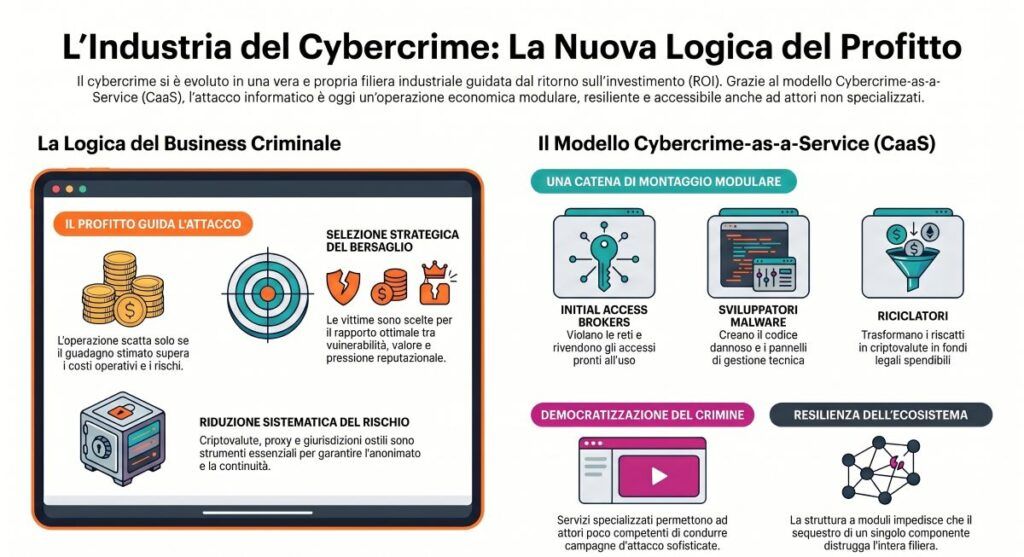

La trasformazione del cybercrime nasce dalla monetizzazione. Finché l’attacco informatico era soprattutto sperimentazione tecnica, vandalismo digitale o dimostrazione di capacità, il modello restava frammentato. Con l’ingresso di ransomware, furto di credenziali, truffe finanziarie, estorsione sui dati e mercati underground, il crimine informatico ha trovato una metrica imprenditoriale: ritorno sull’investimento. Un attacco oggi viene valutato come una operazione economica. Il criminale pesa il costo dell’infrastruttura, l’acquisto di accessi, il noleggio di malware, il rischio di detection, la probabilità di pagamento, la qualità dei dati sottratti, il valore del bersaglio, la pressione reputazionale e la difficoltà di attribuzione. Se il potenziale guadagno supera costi e rischi, l’attacco diventa conveniente.

Questa logica industriale ha attirato nuovi attori, ridotto la barriera tecnica e favorito la nascita di servizi criminali specializzati. Il concetto può essere sintetizzato con una formula semplice: il ritorno criminale cresce quando il guadagno stimato supera i costi operativi e quando il rischio di attribuzione resta basso. In questa equazione, anonimizzazione, giurisdizioni ostili, servizi di hosting criminale, proxy residenziali, criptovalute, mixer, canali cifrati e mercati frammentati non sono accessori. Sono strumenti di riduzione del rischio. L’attaccante non cerca solo di entrare in un sistema, ma di monetizzare restando operativo il più a lungo possibile. Il passaggio industriale ha modificato anche la natura delle vittime. Le organizzazioni non vengono colpite soltanto perché possiedono dati preziosi, ma perché presentano un rapporto conveniente tra vulnerabilità, valore e pressione. Una piccola azienda con difese deboli può essere un bersaglio più redditizio di un grande gruppo molto protetto. Una struttura sanitaria può pagare per ripristinare servizi essenziali. Un fornitore può offrire accesso indiretto a clienti più grandi. Un ente pubblico può subire pressione reputazionale e politica. Questa logica è evidente nei casi analizzati da Matrice Digitale sul ransomware contro Advantest e sulla fragilità della supply chain dei semiconduttori, sulla compromissione di vendor e zero-day Oracle in scenari Cl0p e sul cybercrime che usa breach, cPanel compromessi e ransomware come linee di reddito parallele.

Cybercrime-as-a-Service: la catena di montaggio dell’attacco

Il Cybercrime-as-a-Service, o CaaS, è il modello che ha trasformato il crimine informatico in una filiera scalabile. Non è più necessario che un singolo attaccante sappia sviluppare malware, violare una rete, gestire infrastrutture di comando e controllo, riciclare fondi, condurre negoziazioni estorsive e vendere dati. Ogni fase può essere affidata a un soggetto diverso, con competenze specializzate e compensi proporzionati al ruolo. Il modello replica alcune dinamiche dell’economia legittima. Ci sono sviluppatori che costruiscono malware e pannelli di gestione. Ci sono Initial Access Brokers che violano reti e vendono accessi. Ci sono affiliati che acquistano strumenti o accessi e conducono l’attacco. Ci sono operatori che gestiscono leak site, negoziazioni, infrastrutture C2, botnet, infostealer, kit di phishing e servizi di hosting. Ci sono riciclatori che trasformano il pagamento in fondi spendibili. Europol ha già descritto il Crime-as-a-Service come una dinamica in cui servizi criminali specializzati permettono anche ad attori meno competenti di condurre campagne complesse. Nel 2026, questa logica si rafforza perché AI, proxy, crittografia e piattaforme cifrate riducono tempi, costi e visibilità investigativa. La forza del CaaS sta nella resilienza. Arrestare un affiliato non elimina il malware. Sequestrare un dominio non cancella il codice. Chiudere un marketplace non distrugge la domanda. Bloccare un gruppo può generare frammentazione, rebranding e migrazione verso altri canali. Questa dinamica è stata visibile nelle operazioni contro botnet, infostealer e infrastrutture criminali: ogni disruption può ridurre capacità e fiducia, ma raramente estingue l’intero ecosistema. Le analisi Matrice Digitale su Rhadamanthys, RansomHub e Yanluowang, su Vidar Stealer e campagne ClickFix via PowerShell e sulle piattaforme phishing-as-a-service smantellate da Europol mostrano come la filiera criminale funzioni per moduli. Accesso, malware, frode, riciclaggio e rivendita dei dati sono tasselli separati, ma integrati in un’unica economia.

Ransomware: l’economia del riscatto diventa estorsione multipla

Il ransomware resta la punta di diamante del cybercrime predatorio perché trasforma la disponibilità dei sistemi in leva economica. La prima generazione si limitava a cifrare file e chiedere denaro in cambio di una chiave. La fase successiva ha introdotto la double extortion, con furto preventivo dei dati e minaccia di pubblicazione. Le campagne più mature hanno poi aggiunto pressione su clienti, fornitori, autorità, stampa, partner commerciali e assicurazioni. CISA definisce la doppia estorsione come combinazione di cifratura e minaccia di rilascio dei dati sottratti, chiarendo che alcuni attori possono anche limitarsi all’esfiltrazione e alla minaccia di pubblicazione senza cifrare i sistemi. Questo punto è decisivo: il ransomware moderno non è più soltanto malware, ma strategia di coercizione. L’attaccante non vende una chiave tecnica. Vende tempo, silenzio, reputazione e continuità. Il ransomware ha prosperato perché colpisce il punto più sensibile delle organizzazioni: la dipendenza dai sistemi digitali. Un ospedale non può tollerare lunghi fermi. Una fabbrica perde produzione. Un ente pubblico perde servizi. Un’azienda quotata subisce pressione informativa. Una PMI può non avere backup robusti o capacità di risposta. La cifra del riscatto viene calcolata proprio su questa frizione tra costo del pagamento e costo del blocco. I gruppi ransomware funzionano spesso come strutture affiliate. Gli sviluppatori mantengono il codice e l’infrastruttura. Gli affiliati conducono l’intrusione. Gli IAB vendono accessi. I negoziatori gestiscono la vittima. I leak site aumentano la pressione. I riciclatori monetizzano il pagamento. È una catena dove ogni ruolo può essere sostituito, rendendo la repressione più difficile. Matrice Digitale ha seguito questa evoluzione in numerosi casi, dalle campagne ransomware che colpiscono supply chain e aziende tecnologiche agli scenari in cui SharePoint diventa vettore per estorsione e collasso operativo, fino alle analisi su Akira, SonicWall VPN e vulnerabilità sfruttate. Il tratto comune è sempre lo stesso: l’estorsione non colpisce solo i file, ma l’intero rapporto tra organizzazione, reputazione e continuità.

Data breach: il dato rubato come materia prima criminale

Il data breach è la materia prima dell’economia del cybercrime. Ogni database violato può alimentare phishing, furto d’identità, frodi bancarie, account takeover, ricatti, credential stuffing, estorsioni, attacchi BEC e campagne di social engineering. Il dato non perde valore dopo il primo uso. Può essere rivenduto, aggregato, arricchito, incrociato con altre fonti e riutilizzato in attacchi successivi. Il valore del dato dipende dal contesto. Un indirizzo email può sembrare banale, ma diventa più pericoloso se associato a password, numero di telefono, ruolo aziendale, codice fiscale, informazioni sanitarie, indirizzo fisico o credenziali di accesso. I dati sanitari, finanziari e assicurativi hanno un valore elevato perché permettono frodi più credibili e difficili da respingere. I dati aziendali, invece, possono diventare leva per estorsione, spionaggio industriale o accesso a fornitori e clienti. Europol, nell’IOCTA 2025 dedicato al commercio e allo sfruttamento dei dati, ha descritto la mercificazione dell’accesso illecito ai dati e dei servizi criminali collegati, evidenziando come i cybercriminali li scambino e li sfruttino all’interno di mercati strutturati. Il breach non è quindi il punto finale di un attacco, ma spesso l’inizio di molte altre campagne. La trasformazione del dato in merce è evidente nei casi trattati da Matrice Digitale sui milioni di record esposti da Medtronic, ADT e Itron, sulle violazioni legate a Iberia, Cox e supply chain compromesse e sulle ondate di data breach che coinvolgono identità, sanità e infrastrutture. In tutti questi scenari, l’impatto non si esaurisce nella notifica. Continua nel tempo attraverso frodi, phishing mirato, credenziali riutilizzate e sfruttamento reputazionale. Il breach è anche il punto in cui cybercrime e privacy si incontrano. Una violazione di dati non è solo incidente tecnico, ma rischio per diritti, identità e sicurezza personale. È qui che la guida Matrice Digitale al GDPR diventa complementare alla threat intelligence: il dato rubato genera danno non perché esce da un database, ma perché può essere usato contro persone e organizzazioni.

Infostealer: il furto di identità come infrastruttura

Gli infostealer sono malware progettati per rubare credenziali, cookie, token, wallet, dati autofill, sessioni browser, informazioni di sistema e file sensibili. Sono tra gli strumenti più importanti del cybercrime moderno perché alimentano l’intera filiera dell’accesso. Un ransomware può iniziare da una VPN compromessa. Una frode BEC può iniziare da una sessione email rubata. Un account takeover può iniziare da un cookie sottratto. Un attacco cloud può iniziare da un token salvato male. La loro forza sta nella scala. Gli infostealer vengono distribuiti tramite crack software, finti installer, campagne malvertising, phishing, ClickFix, allegati malevoli, pacchetti compromessi e canali underground. Una volta installati, raccolgono informazioni e le inviano a pannelli criminali. I log rubati vengono poi venduti, filtrati o usati direttamente da altri attori. L’infostealer non è sempre l’attacco finale. È spesso il fornitore invisibile dell’accesso iniziale. Questa funzione rende gli infostealer centrali nel CaaS. Gli IAB possono comprare log, identificare credenziali aziendali, testare accessi e rivendere il punto d’ingresso. Gli affiliati ransomware possono usare quelle credenziali per entrare senza exploit sofisticati. I truffatori possono sfruttare sessioni email per campagne mirate. I criminali finanziari possono cercare wallet e dati bancari. Matrice Digitale ha raccontato questo modello nel caso di Vidar Stealer distribuito attraverso campagne ClickFix e abuso di PowerShell, nelle analisi sulla disruption dell’infrastruttura Rhadamanthys e negli scenari di furto di credenziali collegato a malware e marketplace underground. Il dato rubato dall’infostealer non è mai un dato isolato: è accesso potenziale. La difesa contro gli infostealer richiede più livelli. Non basta l’antivirus. Servono MFA resistente al phishing, gestione sicura dei password manager, blocco dell’esecuzione da percorsi utente, controllo di PowerShell, hardening del browser, protezione degli endpoint, monitoraggio dei token, rotazione credenziali, verifica dei cookie rubati e rilevazione di login anomali. L’obiettivo è impedire che il furto di un dispositivo o di una sessione diventi compromissione aziendale.

Dark web, Telegram e mercati underground

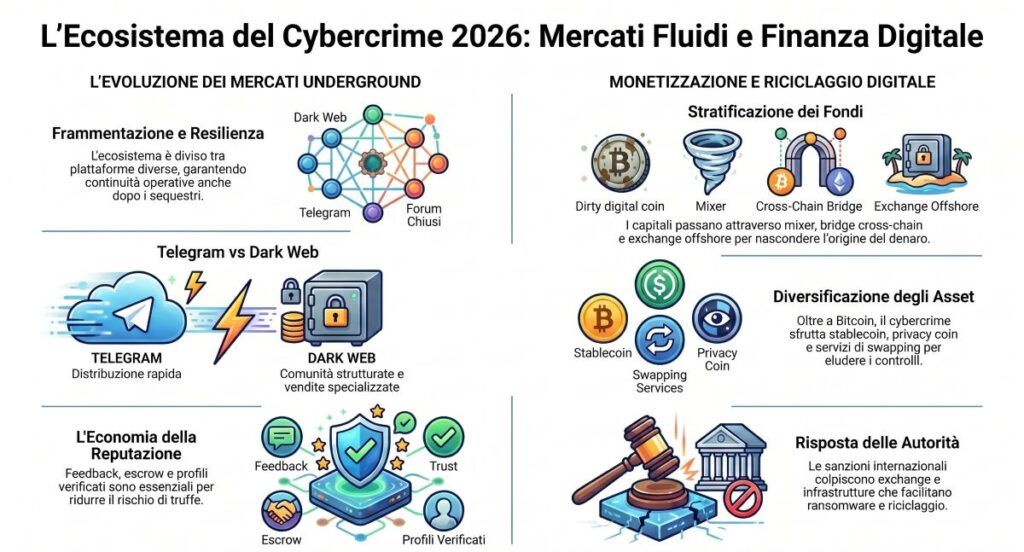

Il dark web resta un’infrastruttura importante per il cybercrime, ma non è più l’unico luogo del mercato criminale. Forum chiusi, canali Telegram, piattaforme cifrate, marketplace temporanei, leak site ransomware e comunità semi-private hanno frammentato l’ecosistema. Questa frammentazione aumenta la resilienza: chiuso un forum, gli attori migrano; sequestrato un dominio, compaiono mirror; bloccato un canale, ne nasce un altro. Europol segnala da anni che dark web, piattaforme cifrate e servizi di anonimizzazione facilitano scambio di strumenti, dati, accessi e servizi criminali. Nel 2026, l’IOCTA evidenzia anche il ruolo di E2EE, proxy e infrastrutture di offuscamento nel creare ostacoli investigativi. Telegram occupa un ruolo particolare perché abbassa il costo di distribuzione. È veloce, accessibile, familiare e adatto alla creazione di canali temporanei. Può essere usato per vendere log di infostealer, pubblicare dump, coordinare truffe, distribuire malware, reclutare affiliati o promuovere servizi criminali. Non significa che la piattaforma sia “criminale” in sé, ma che le sue funzioni possono essere abusate da attori che cercano rapidità, platea e relativa facilità di ricostituzione. Il dark web, invece, mantiene valore per comunità più strutturate, marketplace specializzati, vendite di accessi, leak site e reputazione criminale. La reputazione è un elemento spesso sottovalutato: anche il mercato illegale ha bisogno di fiducia. Vendor, escrow, recensioni, prove di accesso e reputazione del profilo servono a ridurre il rischio di truffa tra criminali. Il cybercrime industriale funziona anche perché ha sviluppato meccanismi di mercato. Le analisi di Matrice Digitale sul cybercrime 2026 secondo Europol, sul mercato dei dati dopo breach sanitari e aziendali e sulle campagne che usano bot Telegram come dead-drop per indirizzi C2 mostrano che il mercato underground non è un luogo unico. È una rete fluida di canali, identità, servizi e infrastrutture temporanee.

Criptovalute e riciclaggio digitale

Le criptovalute sono diventate uno degli strumenti principali per monetizzare il cybercrime, soprattutto quando il pagamento deve attraversare confini, eludere controlli bancari tradizionali o essere spostato rapidamente tra soggetti diversi. Bitcoin ha avuto un ruolo storico nei ransomware, ma l’ecosistema criminale ha imparato a usare stablecoin, privacy coin, bridge cross-chain, exchange offshore, mixer, servizi di swapping e reti di money mule. Il punto non è che le criptovalute siano criminali per natura. Il punto è che alcune caratteristiche dei virtual asset possono essere abusate per spostare valore in modo rapido, pseudonimo e transfrontaliero. Il FATF ha dedicato report e aggiornamenti specifici ai rischi di riciclaggio legati a virtual asset e virtual asset service provider, includendo il tema degli offshore VASP e delle misure per mitigare i rischi. Il riciclaggio digitale avviene spesso per stratificazione. I fondi possono passare da wallet controllati dall’attaccante a servizi di mixing, bridge tra blockchain, exchange con controlli deboli, stablecoin, OTC broker, carte prepagate o conversioni in valuta fiat. Ogni passaggio serve a rendere più difficile l’attribuzione, separare origine e destinazione, aumentare il costo investigativo e ridurre il rischio di sequestro. Le autorità finanziarie hanno iniziato a colpire infrastrutture e soggetti che facilitano questo flusso. Il Tesoro statunitense ha sanzionato exchange e reti accusate di facilitare ransomware, riciclaggio e cybercrime, sottolineando che l’abuso degli asset digitali può minacciare sicurezza nazionale e reputazione degli operatori legittimi. Nell’archivio Matrice Digitale, il tema emerge negli approfondimenti su IOCTA 2026 e criptovalute come infrastruttura del cybercrime, nelle analisi su ransomware e modelli di estorsione e nei contenuti dedicati all’economia digitale, Bitcoin, MiCA e asset digitali. La relazione tra cybercrime e criptovalute va letta senza semplificazioni: non è il mezzo tecnico a creare il reato, ma l’ecosistema di anonimizzazione, offuscamento e conversione che consente di monetizzarlo.

Law enforcement: la risposta dello Stato alla criminalità digitale

Il contrasto al cybercrime è diventato una partita di cooperazione internazionale. Nessuna polizia nazionale può affrontare da sola infrastrutture distribuite tra server, wallet, domini, proxy, marketplace, botnet, hosting criminale, piattaforme cifrate e attori in giurisdizioni diverse. La risposta moderna combina sequestri infrastrutturali, arresti, indictment, sanzioni finanziarie, operazioni sotto copertura, partnership pubblico-private, takedown coordinati e campagne di prevenzione. Europol coordina molte operazioni transnazionali e nel 2025 ha comunicato una nuova fase di Operation Endgame con la rimozione di 1.025 server collegati a infrastrutture cybercriminali. Questo tipo di operazione mostra la direzione del contrasto: non colpire solo il singolo attaccante, ma degradare l’infrastruttura che rende possibile malware, loader, botnet, furto di credenziali e ransomware. Negli Stati Uniti, FBI e Dipartimento di Giustizia agiscono su più livelli: raccolta di denunce tramite IC3, indagini, sequestri, incriminazioni e cooperazione internazionale. Il caso DanaBot, con 16 imputati e un malware accusato di aver infettato oltre 300.000 computer causando almeno 50 milioni di dollari di danni, mostra come un’infrastruttura criminale possa essere perseguita come schema transnazionale con impatti su frodi e ransomware.

In Italia, la Polizia Postale e per la Sicurezza Cibernetica rappresenta il fronte operativo nazionale. Nei dati 2025, la Polizia Postale ha indicato 9.250 casistiche di attacchi informatici, segnalando l’elevata pressione cibernetica sul Paese. Il ruolo del CNAIPIC, dedicato alla protezione delle infrastrutture critiche, collega il contrasto al cybercrime alla sicurezza di servizi essenziali, reti strategiche e soggetti sensibili. La cooperazione internazionale è diventata ancora più esplicita con l’accordo tra Dipartimento di Pubblica Sicurezza e FBI per rafforzare il contrasto al cybercrime e alle attività cibernetiche di matrice criminale. (poliziadistato.it) Questa dimensione è decisiva perché gli attaccanti sfruttano differenze giurisdizionali, tempi investigativi e frammentazione normativa. Se il crimine è transnazionale, anche la risposta deve esserlo. Matrice Digitale ha seguito questa linea nei casi su arresti internazionali, disruption malware e condanne legate al ransomware, sulle operazioni contro piattaforme phishing-as-a-service e sulle campagne in cui Europol, FBI e Polizia Postale riducono infrastrutture criminali e mercati illegali. La lezione è chiara: il law enforcement non elimina il cybercrime, ma può aumentare il costo operativo, rompere la fiducia nei mercati underground e sequestrare asset chiave.

Cybercrime, guerra cibernetica e zona grigia

Una delle difficoltà più rilevanti del 2026 è distinguere cybercrime, guerra cibernetica e operazioni ibride. In teoria, il cybercrime è mosso dal profitto privato, mentre la cyberwarfare risponde a obiettivi strategici, politici o militari di uno Stato. Nella pratica, la distinzione è meno netta. Gruppi criminali possono operare da territori che li tollerano. Attori statali possono usare strumenti criminali. Gruppi ransomware possono colpire settori strategici con effetti geopolitici. Hacktivisti possono agire come copertura o forza ausiliaria. Questa zona grigia rende difficile attribuzione e risposta. Un attacco DDoS può essere propaganda, estorsione o pressione politica. Un ransomware contro un’azienda energetica può essere ricerca di profitto o messaggio strategico. Un furto di dati può essere monetizzazione criminale o intelligence. Un infostealer può alimentare sia frodi sia campagne di spionaggio. L’analisi deve quindi guardare a motivazioni, infrastrutture, bersagli, orari, strumenti, linguaggio, rivendicazioni, scelta delle vittime e canali di monetizzazione. Il profitto resta un indicatore forte di cybercrime, ma non esclude connessioni con ecosistemi più ampi. Per questo Matrice Digitale affianca il tracciamento del cybercrime alle sezioni di guerra cibernetica, dossier APT e atlante della guerra cibernetica. Il caso delle infrastrutture critiche rende questa distinzione ancora più importante. Un attacco a sanità, trasporti, energia, acqua o supply chain industriale può avere motivazione economica ma produrre effetti di sicurezza nazionale. È il punto in cui la sicurezza industriale ICS/OT si collega al cybercrime: anche un gruppo mosso dal profitto può generare impatti sistemici.

Strategie di contrasto: dalla prevenzione alla resilienza

La difesa dal cybercrime non può limitarsi a bloccare malware. Deve ridurre il valore economico dell’attacco. Se l’attaccante guadagna perché trova accessi facili, dati non protetti, backup raggiungibili, credenziali riutilizzate e recovery lenta, la difesa deve intervenire su tutti questi elementi. L’obiettivo non è rendere impossibile ogni intrusione, ma rendere meno conveniente la monetizzazione criminale. Il primo livello è l’identità. MFA resistente al phishing, password manager, controllo delle sessioni, rotazione dei token, conditional access, least privilege e monitoraggio degli accessi riducono il valore dei log rubati dagli infostealer. Il secondo livello è l’esposizione. Ridurre RDP, VPN vulnerabili, pannelli esposti, API deboli e servizi non necessari abbassa le opportunità per IAB e affiliati ransomware. Il terzo livello è la resilienza. Backup offline, ripristino testato, segmentazione e piani di incident response riducono la pressione estorsiva. Il quarto livello è la governance dei dati. Se un’organizzazione non sa quali dati possiede, dove si trovano e chi può accedervi, non può valutare l’impatto di un breach. Data minimization, cifratura, logging, DLP, classificazione e controllo dei fornitori rendono il dato meno sfruttabile. Il quinto livello è la threat intelligence. Monitorare KEV, dark web, infostealer log, leak site, bollettini istituzionali e segnali di settore permette di anticipare parte del rischio. Questa architettura si collega ai contenuti già sviluppati da Matrice Digitale su Cloud Security, IAM e Zero Trust, privacy Windows 11 e hardening, CISA e catalogo KEV, RCE ed exploit critici e DORA 2026. Il cybercrime non si contrasta con un singolo prodotto, ma con una postura che unisce identità, vulnerabilità, dati, continuità, intelligence e risposta.

FAQ sul cybercrime

Che cos’è il cybercrime?

Il cybercrime è l’insieme delle attività criminali commesse tramite sistemi digitali, reti, malware, frodi online, furto di dati e abuso di infrastrutture informatiche. Nel 2026 non indica più solo hacking tecnico, ma una economia illegale strutturata in servizi, mercati, affiliati e riciclaggio.

Qual è la differenza tra cybercrime e guerra cibernetica?

Il cybercrime è mosso principalmente dal profitto, mentre la guerra cibernetica risponde a obiettivi politici, militari o strategici di uno Stato. La distinzione può diventare sfumata quando gruppi criminali colpiscono infrastrutture critiche, operano da territori protetti o producono effetti geopolitici.

Che cos’è il Cybercrime-as-a-Service?

Il Cybercrime-as-a-Service è il modello in cui strumenti, accessi, malware, phishing kit, infostealer, botnet e servizi di riciclaggio vengono venduti o noleggiati ad altri criminali. Permette anche ad attori meno esperti di condurre attacchi complessi sfruttando una filiera già pronta.

Perché il ransomware è così redditizio?

Il ransomware è redditizio perché colpisce continuità operativa, reputazione e dati sensibili nello stesso momento. La vittima non paga solo per decifrare file, ma per ridurre fermo operativo, evitare pubblicazione dei dati, contenere danni reputazionali e ripristinare fiducia verso clienti e partner.

Che cos’è un data breach?

Un data breach è una violazione che espone, sottrae o rende accessibili dati riservati. Può riguardare email, password, documenti, dati sanitari, informazioni finanziarie o credenziali aziendali. I dati rubati possono alimentare phishing, furto d’identità, frodi e ulteriori attacchi.

Che cosa fanno gli infostealer?

Gli infostealer rubano credenziali, cookie, token, wallet, dati browser, autofill e informazioni di sistema. Sono pericolosi perché trasformano un singolo endpoint compromesso in una fonte di accessi aziendali, sessioni valide e dati vendibili nei mercati criminali.

Perché Telegram viene usato nel cybercrime?

Telegram viene abusato dai cybercriminali perché consente creazione rapida di canali, diffusione veloce di materiali, comunicazioni cifrate e ricostituzione immediata dopo chiusure o ban. Viene usato per vendere log, promuovere servizi, coordinare frodi e distribuire contenuti criminali.

Perché le criptovalute sono importanti per il cybercrime?

Le criptovalute sono importanti perché permettono pagamenti transfrontalieri rapidi e possono essere combinate con mixer, exchange offshore, stablecoin, bridge e servizi di swapping. Non sono criminali in sé, ma alcuni strumenti dell’ecosistema vengono abusati per riciclare proventi illeciti.

Qual è il ruolo di Europol, FBI e Polizia Postale?

Europol coordina operazioni europee e internazionali, l’FBI conduce indagini e raccolta di denunce tramite IC3, mentre la Polizia Postale opera sul fronte italiano con attività investigative, prevenzione e contrasto. La cooperazione è essenziale perché il cybercrime attraversa confini, piattaforme e giurisdizioni.

Come può difendersi un’azienda dal cybercrime?

Un’azienda si difende riducendo accessi facili, proteggendo identità, segmentando reti, applicando patch, testando backup, monitorando credenziali rubate, formando il personale e preparando incident response. La difesa efficace non blocca solo malware, ma riduce la convenienza economica dell’attacco.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.