Al Pwn2Own Berlin 2026 gli hacker compromettono Windows 11 e Microsoft Edge già durante il primo giorno della competizione. Nello stesso periodo Microsoft Exchange Server on-premise subisce sfruttamenti attivi di una nuova CVE mentre il plugin WordPress Burst Statistics espone un grave bypass di autenticazione già utilizzato in campagne reali. Parallelamente AWS pubblica il bollettino di sicurezza 2026-031 che corregge due vulnerabilità critiche nel SageMaker Python SDK capaci di portare all’esecuzione di codice remoto nei container di inference AI. L’intero scenario evidenzia come sistemi operativi, browser enterprise, server di posta, plugin web e infrastrutture cloud AI siano diventati bersagli simultanei di attacchi sofisticati. Gli esperti dimostrano ancora una volta quanto rapidamente gli attaccanti riescano a trovare e sfruttare zero-day in prodotti considerati maturi e sicuri. Il primo giorno del Pwn2Own assegna premi per oltre 523 mila euro e conferma che la superficie di attacco continua ad ampliarsi con l’adozione di cloud ibrido e intelligenza artificiale. Le aziende devono reagire rapidamente applicando patch urgenti su Exchange, WordPress e ambienti SageMaker per evitare compromissioni immediate.

Cosa leggere

Pwn2Own Berlin 2026 sfrutta 24 zero-day nel primo giorno

Il primo giorno del Pwn2Own Berlin 2026 si conclude con lo sfruttamento riuscito di 24 zero-day differenti. La gara dimostra ancora una volta che anche piattaforme aggiornate e protette restano vulnerabili ad attacchi avanzati. Gli exploit colpiscono soprattutto Windows 11 e Microsoft Edge ma coinvolgono anche componenti enterprise e tecnologie cloud moderne. I ricercatori di sicurezza utilizzano catene complesse di bug per aggirare sandbox, protezioni kernel e meccanismi di isolamento. I giudici confermano che tutti gli attacchi funzionano su configurazioni aggiornate senza necessità di interazione utente. Questo elemento preoccupa particolarmente le organizzazioni che stanno migrando verso Windows 11 per motivi di compliance e sicurezza. Il concorso mostra come le patch mensili non bastino più a garantire protezione assoluta contro attaccanti altamente motivati e competenti.

Windows 11 violato tre volte con privilege escalation zero-day

Durante il concorso, gli hacker dimostrano tre differenti metodi di privilege escalation su Windows 11. Ogni exploit utilizza combinazioni diverse di bug nel kernel e nei componenti user-mode del sistema operativo. Il primo attacco aggira le protezioni di integrity level ottenendo privilegi SYSTEM completi. Il secondo sfrutta una race condition in un driver di basso livello mentre il terzo approfitta di una validazione errata in un componente di gestione dei processi. Tutti gli exploit funzionano su installazioni pulite con le ultime patch disponibili. Microsoft riceve immediatamente i dettagli tecnici e avvia lo sviluppo delle correzioni. I ricercatori evitano di pubblicare dettagli completi per limitare sfruttamenti immediati in wild. Le aziende che utilizzano Windows 11 in ambienti enterprise devono monitorare con attenzione i prossimi bollettini di sicurezza Microsoft e attivare tutte le mitigazioni disponibili come Credential Guard, Device Guard e isolamento avanzato del kernel.

Microsoft Edge compromesso con una chain di quattro bug logici

Uno degli attacchi più sofisticati della giornata colpisce Microsoft Edge grazie a una catena composta da quattro vulnerabilità logiche differenti. Il ricercatore Orange Tsai riesce a ottenere sandbox escape completo e accesso al sistema operativo ospite senza necessità di click o interazione da parte dell’utente. Il premio assegnato raggiunge i 175 mila euro, uno dei più alti dell’intera giornata. Gli esperti sottolineano che Edge eredita parte del codice da Chromium ma integra componenti proprietari Microsoft che introducono nuove superfici di attacco. L’exploit utilizza vulnerabilità logiche invece delle classiche memory corruption e riesce così ad aggirare mitigazioni moderne come CET e CFG. Questo dimostra che i browser moderni non rappresentano più un perimetro sicuro assoluto. Le aziende che utilizzano Edge come browser standard in ambienti Microsoft 365 devono applicare immediatamente eventuali patch e rafforzare configurazioni di sicurezza avanzate.

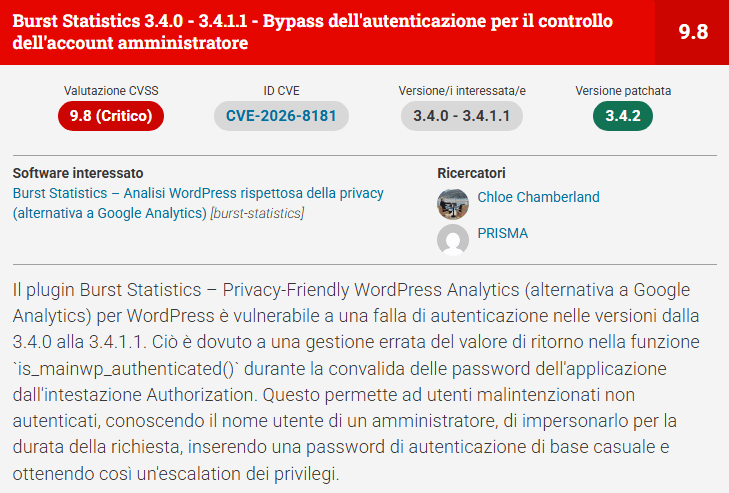

Burst Statistics per WordPress espone un grave bypass autenticazione

Il plugin WordPress Burst Statistics viene colpito dalla vulnerabilità CVE-2026-8181, già sfruttata attivamente in campagne reali. La falla permette a un attaccante remoto non autenticato di accedere alle statistiche e alle impostazioni del plugin bypassando completamente i controlli di autenticazione. Il problema deriva dalla gestione errata delle richieste API senza verifica adeguata dei token di sicurezza. Gli hacker possono ottenere dati sensibili come indirizzi IP dei visitatori, percorsi URL e altre informazioni analitiche raccolte dal plugin. Burst Statistics risulta installato su oltre 200 mila siti WordPress attivi e il rischio coinvolge e-commerce, blog aziendali e piattaforme editoriali. Gli sviluppatori rilasciano rapidamente la versione 3.4.2 che corregge il problema. Gli amministratori devono aggiornare immediatamente o disattivare il plugin fino all’applicazione della patch. Gli esperti raccomandano inoltre di controllare i log per accessi anomali alle endpoint API del plugin.

Exchange Server on-premise colpito da una CVE già sfruttata in wild

Microsoft conferma che la vulnerabilità CVE-2026-42897 su Exchange Server on-premise viene già sfruttata attivamente. La falla presenta un punteggio CVSS di 8.1 e consente spoofing avanzato tramite email appositamente costruite nell’interfaccia OWA. Gli attaccanti possono inviare messaggi che sembrano provenire da utenti interni legittimi e aggirare parte dei controlli di autenticazione. Il problema riguarda esclusivamente le installazioni on-premise e non Exchange Online. Gli exploit osservati prendono di mira organizzazioni governative e grandi imprese che mantengono ancora server Exchange esposti su internet. Microsoft raccomanda l’applicazione immediata delle patch e invita gli amministratori a non attendere il prossimo Patch Tuesday. Gli attacchi facilitano campagne di phishing interno, furto credenziali e distribuzione di malware. La situazione evidenzia ancora una volta i rischi legati al mantenimento di infrastrutture legacy direttamente esposte verso l’esterno.

AWS SageMaker SDK permette esecuzione di codice remoto nei container AI

AWS pubblica il bollettino di sicurezza 2026-031 che corregge due vulnerabilità critiche nel SageMaker Python SDK. La prima, CVE-2026-8596, espone chiavi HMAC in chiaro durante il processo di autenticazione ai container di inference. La seconda, CVE-2026-8597, elimina controlli di integrità sui pacchetti caricati nelle pipeline AI. Le due falle permettono ad attaccanti remoti di ottenere esecuzione di codice nei container che ospitano modelli di machine learning. Gli aggressori possono quindi compromettere modelli in produzione, rubare dati sensibili o introdurre backdoor nelle pipeline AI aziendali. AWS rilascia patch immediate e invita gli sviluppatori ad aggiornare rapidamente tutte le versioni vulnerabili del SDK. Le organizzazioni che utilizzano SageMaker per applicazioni critiche devono attivare logging avanzato, utilizzare IAM roles con privilegi minimi e verificare attentamente le pipeline di deployment AI.

L’IA amplia la superficie di attacco cloud enterprise

Le vulnerabilità di SageMaker mostrano chiaramente come l’adozione dell’intelligenza artificiale stia ampliando la superficie di attacco enterprise. I container di inference AI diventano nuovi punti di ingresso per attacchi remoti e supply chain compromise. Gli attaccanti puntano sempre più spesso a piattaforme di machine learning perché consentono accesso a dati sensibili, modelli proprietari e infrastrutture cloud critiche. Il caso SageMaker dimostra che anche gli strumenti più diffusi per l’addestramento e l’inferenza AI possono introdurre rischi elevati se non aggiornati rapidamente. Gli esperti raccomandano segmentazione delle reti, monitoraggio comportamentale e verifiche continue dell’integrità dei modelli caricati nei container cloud.

Le aziende affrontano una convergenza di minacce simultanee

Windows 11, Microsoft Edge, Exchange Server, WordPress e AWS SageMaker rappresentano tecnologie presenti contemporaneamente in migliaia di infrastrutture aziendali moderne. Le vulnerabilità emerse nel maggio 2026 mostrano una convergenza pericolosa di minacce che colpiscono endpoint, browser, posta elettronica, siti web e piattaforme AI nello stesso momento. Le organizzazioni devono adottare una strategia patch-first e ridurre drasticamente i tempi di aggiornamento. Gli attaccanti sfruttano ormai le CVE entro poche ore dalla disclosure pubblica. La combinazione di exploit su Windows, Edge, Exchange e AWS può generare compromissioni a catena particolarmente pericolose in ambienti ibridi.

Pwn2Own conferma che la sicurezza resta un processo continuo

Il primo giorno del Pwn2Own Berlin 2026 consegna oltre 523 mila euro in premi e dimostra che nessuna piattaforma può considerarsi completamente sicura. Microsoft, AWS e i maintainer dei plugin WordPress reagiscono rapidamente rilasciando aggiornamenti urgenti ma il tempo di esposizione resta sufficiente per attacchi mirati. Le aziende devono monitorare costantemente i bollettini ufficiali, testare patch in ambienti di staging e investire in detection e response avanzato. Il panorama della cybersecurity continua a evolvere rapidamente e l’adozione di cloud ibrido, IA e browser enterprise moderni crea nuove superfici di attacco sempre più complesse da proteggere.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.