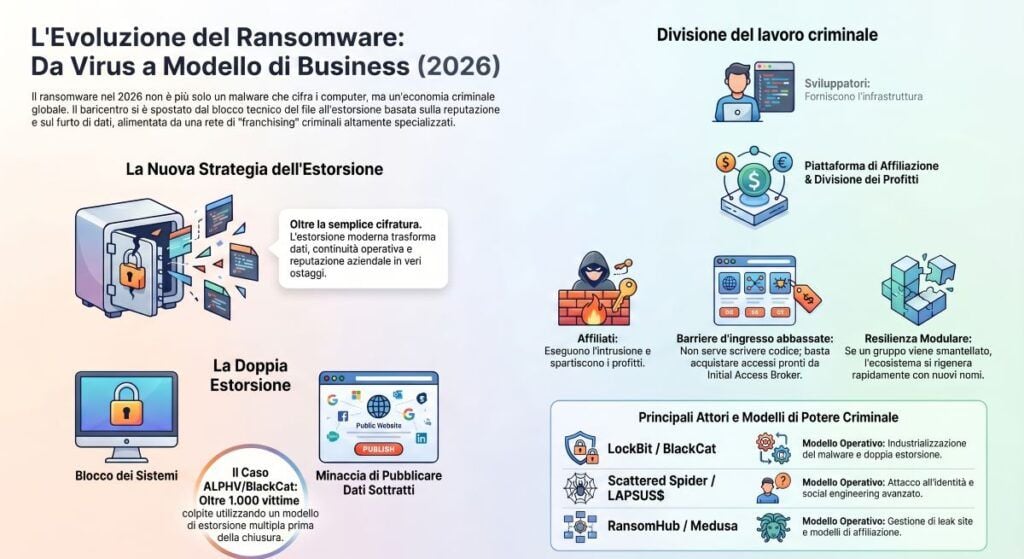

Il ransomware non può più essere raccontato come una semplice infezione informatica che cifra file e chiede denaro. Nel 2026 è diventato una struttura economica del cybercrime globale, un modello di estorsione capace di unire malware, furto di dati, social engineering, accessi cloud, leak site, criptovalute, negoziazione professionale e pressione geopolitica. Il blocco tecnico dei sistemi resta importante, ma non è più il centro assoluto dell’attacco. Il vero potere dei gruppi ransomware nasce dalla capacità di trasformare dati, continuità operativa e reputazione in ostaggi. La vecchia immagine del ransomware come “virus che cripta il computer” non spiega più la realtà. Le campagne moderne partono spesso da credenziali rubate, token SaaS, accessi VPN, help desk manipolati, vulnerabilità su appliance perimetrali, supply chain compromesse o infostealer. Una volta dentro, gli attaccanti non corrono subito alla cifratura. Prima osservano, enumerano, rubano dati, identificano backup, cercano sistemi critici, mappano utenti privilegiati e preparano la leva estorsiva. Solo dopo decidono se cifrare, minacciare il leak, contattare i clienti della vittima o vendere i dati nei mercati underground. CISA descrive il ransomware come una minaccia in cui la doppia estorsione combina cifratura dei sistemi e minaccia di pubblicazione dei dati sottratti, con casi in cui gli attori criminali possono basarsi anche sulla sola esfiltrazione senza cifrare i file. Questo passaggio è decisivo: la cifratura è uno strumento, ma l’estorsione è il modello di business. L’archivio di Matrice Digitale mostra questa trasformazione con continuità. Nell’approfondimento sul cybercrime come economia del crimine digitale il ransomware emerge come una delle linee di reddito più redditizie della criminalità digitale. Nella guida su law enforcement e cybercrime diventa invece il terreno in cui FBI, Europol, Polizia Postale e autorità nazionali misurano la capacità dello Stato di colpire infrastrutture criminali transnazionali. Nel verticale su CISA e catalogo KEV il ransomware rientra nella logica più operativa: le vulnerabilità già sfruttate non sono più dati da classificare, ma segnali da correggere prima che diventino accesso iniziale.

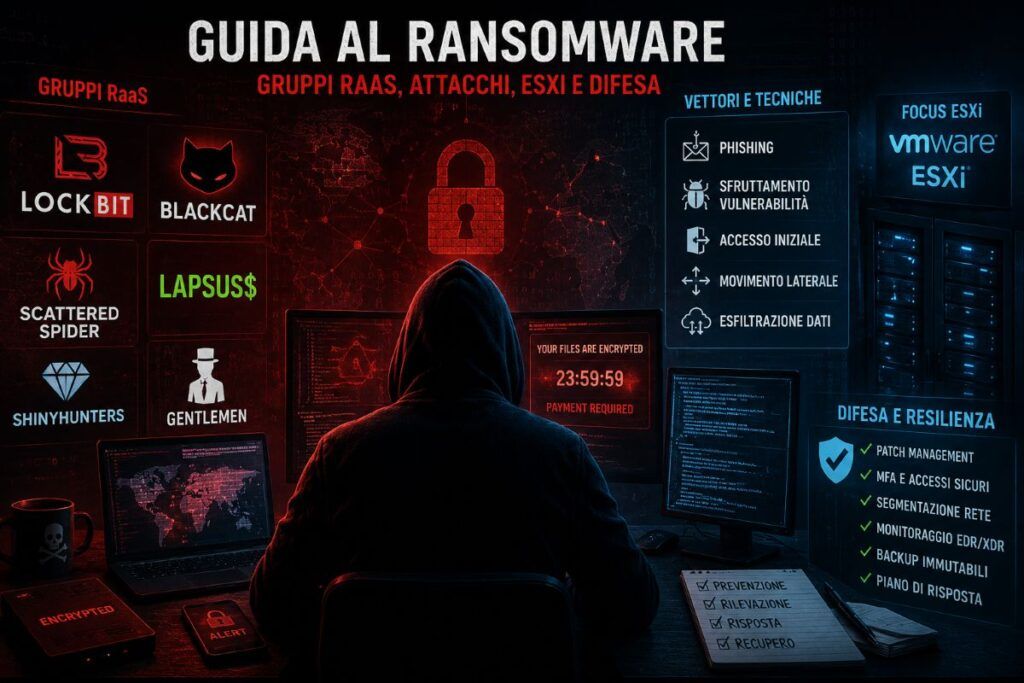

Il ransomware moderno vive quindi in una zona ibrida. È criminalità economica, perché punta al profitto. È minaccia infrastrutturale, perché colpisce sanità, industria, cloud, istruzione, energia, trasporti e pubbliche amministrazioni. È strumento geopolitico, perché alcuni gruppi operano da safe haven dove il confine tra tolleranza statale, criminalità organizzata e interesse strategico diventa ambiguo. È anche mercato dei dati, perché ogni attacco ransomware produce o minaccia un data breach. Per questo i “signori del ransomware” non sono soltanto sigle. LockBit, BlackCat/ALPHV, Scattered Spider, LAPSUS$, ShinyHunters, Akira, Black Basta, Gentlemen, Medusa, RansomHub e altri cluster rappresentano modelli diversi di potere criminale. Alcuni industrializzano il malware. Alcuni attaccano l’identità. Alcuni rubano database cloud. Alcuni puntano a hypervisor e backup. Alcuni vivono nella zona grigia geopolitica. Tutti convergono su un punto: trasformare la dipendenza digitale delle organizzazioni in pressione economica.

Cosa leggere

Dal ransomware al RaaS: la fabbrica criminale dell’estorsione

Il Ransomware-as-a-Service, o RaaS, ha cambiato per sempre la struttura dell’estorsione digitale. In questo modello, gli sviluppatori non devono colpire direttamente ogni vittima. Creano il malware, mantengono pannelli, leak site, strumenti di cifratura, portali di negoziazione e infrastrutture di pagamento. Gli affiliati, invece, comprano o ottengono accessi, conducono l’intrusione, esfiltrano dati, distribuiscono il payload e condividono una percentuale del riscatto con gli amministratori della piattaforma. Questa divisione del lavoro ha abbassato la barriera d’ingresso. Un criminale non deve più saper scrivere un ransomware da zero, progettare algoritmi di cifratura o gestire infrastrutture Tor. Può acquistare un accesso da un Initial Access Broker, noleggiare strumenti già pronti, usare playbook condivisi e concentrarsi sulla fase più redditizia: la monetizzazione. È il passaggio che ha trasformato il ransomware da tecnica di attacco a franchising criminale. Il Dipartimento di Giustizia statunitense ha descritto BlackCat/ALPHV proprio come una variante ransomware-as-a-service, nella quale gli sviluppatori mantenevano codice e infrastruttura mentre gli affiliati identificavano e colpivano istituzioni ad alto valore. La stessa fonte indica che, prima della disruption del 2023, ALPHV/BlackCat aveva colpito oltre 1.000 vittime e utilizzava un modello di estorsione multipla con esfiltrazione dei dati prima della cifratura.

La forza del RaaS sta nella resilienza. Se un affiliato viene arrestato, il malware resta. Se un leak site viene sequestrato, può comparire un mirror. Se una gang perde reputazione, può rinascere con un nuovo nome. Se un’infrastruttura viene infiltrata, il gruppo può tentare una migrazione. L’ecosistema non dipende più da un singolo autore, ma da una rete modulare di competenze criminali. Matrice Digitale ha raccontato questa dinamica negli approfondimenti su Rhadamanthys, RansomHub e Yanluowang, dove disruption, ransomware e condanne internazionali mostrano una filiera criminale non lineare. Lo stesso schema emerge nell’analisi su FBI, W3LL e phishing kit adversary-in-the-middle, dove l’accesso agli account Microsoft 365 diventa prodotto commerciale. Il ransomware, in questa architettura, è spesso la fase finale di un mercato che ha già venduto credenziali, token, accessi e dati.

La mappa dei gruppi: LockBit, BlackCat, Scattered Spider, LAPSUS$, ShinyHunters e Gentlemen

I gruppi ransomware non sono intercambiabili. Ogni sigla esprime una cultura operativa, una specializzazione tecnica e una diversa posizione nella catena criminale. Alcuni sono piattaforme RaaS classiche, altri sono collettivi di social engineering, altri ancora sono gruppi data-centrici orientati al cloud leak. Il ransomware del 2026 non si capisce più guardando solo al payload: bisogna leggere identità, TTP, obiettivi, infrastrutture e geopolitica.

| Gruppo o ecosistema | Profilo operativo | Specializzazione dominante |

|---|---|---|

| LockBit | RaaS industriale ad alta automazione | Affiliati, velocità operativa, leak site e big game hunting |

| BlackCat/ALPHV | RaaS evoluto e aggressivo | Estorsione multipla, Rust, infrastrutture critiche e negoziazione |

| Scattered Spider | Collettivo basato su identità e social engineering | Help desk abuse, SIM swap, cloud identity e ransomware deployment |

| LAPSUS$ | Estorsione caotica e data leak ad alta visibilità | Account takeover, insider recruitment, leak pubblici e pressione mediatica |

| ShinyHunters | Data extortion e cloud-crime | SaaS, database, token, bucket, API e furti massivi di record |

| Gentlemen | Ransomware con profilo tecnico e attribuzione sensibile | Doppia estorsione, phishing, RDP, esfiltrazione e connessioni infrastrutturali asiatiche |

LockBit rappresenta il modello industriale. La sua forza è stata la capacità di costruire un brand criminale, attrarre affiliati e scalare operazioni contro bersagli globali. Europol ha definito l’operazione Cronos contro LockBit una delle più importanti azioni internazionali contro il ransomware, mentre il Dipartimento di Giustizia ha indicato LockBit come uno dei gruppi ransomware più attivi al mondo, con oltre 2.000 vittime e più di 120 milioni di dollari ricevuti in riscatti secondo le accuse ufficiali.

BlackCat/ALPHV ha portato il RaaS in una fase più matura, con codice moderno, estorsione aggressiva e un rapporto diretto con infrastrutture critiche, sanità e aziende ad alto impatto. La condanna di ex professionisti della cybersecurity coinvolti in attacchi BlackCat, raccontata da Matrice Digitale nell’articolo su condanne BlackCat e cybercrime giovanile, mostra un dato disturbante: la competenza difensiva può essere rovesciata in competenza estorsiva.

Scattered Spider è diverso. Non è solo una gang ransomware, ma una macchina di social engineering. L’advisory congiunto aggiornato da CISA e partner nel 2025 segnala che il gruppo ha usato varie varianti ransomware in attacchi di data extortion e ha preso di mira grandi aziende e help desk IT, con tattiche aggiornate tramite indagini FBI fino a giugno 2025. Qui la vulnerabilità principale non è sempre un server esposto: è la procedura interna che permette a un finto dipendente di ottenere un reset MFA, un token, una sessione o un accesso privilegiato.

LAPSUS$ ha introdotto una grammatica dell’estorsione diversa: rumorosa, pubblica, caotica, giovanile, spesso orientata al leak più che alla cifratura. La sua importanza non sta solo negli attacchi a grandi nomi tecnologici, ma nell’avere normalizzato una cultura criminale in cui Telegram, Discord, insider recruitment, account takeover e spettacolarizzazione del breach diventano parte della pressione.

ShinyHunters completa il quadro portando il ransomware verso il cloud-crime. Il Dipartimento di Giustizia ha collegato il gruppo a furti di dati da oltre 60 aziende e alla vendita di database rubati su forum dark web, con minacce di leak o vendita se le vittime non pagavano. Matrice Digitale ha seguito questa traiettoria nei casi ShinyHunters e Canvas, Instructure e ShinyHunters e Vimeo, Karakurt e cloud breach. Il ransomware può anche non cifrare: se il database vale abbastanza, il dato stesso diventa ostaggio.

Gentlemen ransomware merita attenzione perché si colloca nella fascia più sensibile della geopolitica cyber. Matrice Digitale ha documentato il gruppo nella scheda su Gentlemen ransomware e minaccia legata alla Cina, descrivendo un modello basato su doppia estorsione, phishing, servizi esposti, uso di AES-256, esfiltrazione sistematica, Cobalt Strike e similitudini operative con Hive, BlackCat e LockBit. È il tipo di cluster che obbliga a leggere il ransomware non solo come business, ma come possibile zona grigia tra criminalità, infrastrutture e interessi geopolitici.

Scattered LAPSUS$ Hunters: la convergenza tra identità, cloud e data extortion

La sigla Scattered LAPSUS$ Hunters è importante perché racconta una convergenza. Non va letta soltanto come un nome apparso nei canali underground, ma come un segnale: le tecniche di Scattered Spider, la cultura di leak e pressione di LAPSUS$ e la specializzazione data-centric di ShinyHunters possono sovrapporsi nello stesso ecosistema operativo. L’attacco non parte più necessariamente da un exploit classico. Può partire da una telefonata all’help desk, da un token cloud, da un OAuth compromesso, da un fornitore SaaS o da un repository pieno di segreti. Matrice Digitale ha intercettato questa convergenza nell’articolo su Jaguar Land Rover e Scattered Lapsus$ Hunters, dove l’incidente viene letto come rivendicazione di una coalizione che combina metodi riconducibili a LAPSUS$, Scattered Spider e ShinyHunters. Il valore di quell’episodio non sta solo nel singolo caso JLR, ma nel suo significato industriale: quando un attacco cyber ferma produzione, personale, fornitori e catena logistica, il ransomware smette di essere un problema IT e diventa rischio sistemico di supply chain. La stessa dinamica emerge nell’articolo su Iberia, Cox, Oracle zero-day e insider CrowdStrike, dove ShinyHunters e Scattered Spider compaiono dentro un quadro fatto di supply chain, zero-day, insider threat e compromissione di vendor. Qui si vede la nuova grammatica della minaccia: l’attaccante non cerca solo il server vulnerabile, ma il punto più debole della relazione digitale. Scattered Spider è il simbolo della fase identitaria del ransomware. Il gruppo studia dipendenti, help desk, provider, processi di supporto, identità federate, accessi cloud e sistemi MFA. L’obiettivo è convincere l’organizzazione a consegnare volontariamente ciò che un exploit dovrebbe ottenere con la forza. Quando questa tattica funziona, la vittima vede un accesso apparentemente legittimo, non un attacco evidente. LAPSUS$ ha dimostrato invece che il leak può essere teatro. La pressione pubblica, la sfida all’azienda, la pubblicazione di screenshot, il reclutamento di insider e la comunicazione provocatoria trasformano il breach in spettacolo. Questo approccio aumenta il danno reputazionale e riduce il tempo di reazione della vittima. In un mondo in cui la fiducia vale quanto il dato, la teatralizzazione del furto diventa arma. ShinyHunters aggiunge il terzo elemento: la scala del cloud. API, token, ambienti SaaS, database multi-tenant, piattaforme educative e servizi di analytics offrono quantità enormi di dati. L’attaccante non ha bisogno di cifrare un endpoint se può sottrarre milioni di record da un servizio centrale. L’estorsione si sposta dal file system alla relazione tra piattaforma, clienti e autorità regolatorie.

Questa convergenza impone una difesa nuova. Non basta patchare. Non basta l’EDR. Non basta il backup. Serve identity security, logging SaaS, protezione dei token, controllo degli help desk, policy anti-social engineering, verifica delle richieste di reset, monitoraggio delle API, gestione degli accessi dei fornitori e difesa dei dati nel cloud. Il ransomware del 2026 non entra sempre con un exploit: spesso entra con una storia convincente raccontata alla persona giusta.

VMware ESXi, backup e hypervisor: il ransomware cerca il moltiplicatore

Gli attaccanti ransomware hanno capito che colpire un singolo endpoint produce danno limitato, mentre colpire il livello di virtualizzazione produce crisi immediata. VMware ESXi, hypervisor, piattaforme di backup, console di gestione, server RMM e ambienti di orchestrazione sono bersagli ad altissimo valore perché concentrano più sistemi in un unico punto di controllo. Se un affiliato compromette l’hypervisor, può cifrare o distruggere molte macchine virtuali contemporaneamente. Akira rappresenta bene questa evoluzione. L’advisory CISA aggiornato nel 2025 segnala che Akira ha distribuito una variante Linux mirata a VMware ESXi e che, secondo il report, il gruppo aveva rivendicato circa 244,17 milioni di dollari in proventi ransomware entro fine settembre 2025. Matrice Digitale ha seguito lo stesso asse nell’analisi su VMware ESXi, ransomware e vulnerabilità CISA, mostrando perché gli hypervisor siano diventati uno dei punti più sensibili della continuità aziendale. La logica è semplice. Un hypervisor ospita server applicativi, database, domain controller, file server, sistemi legacy e ambienti di produzione. Se viene compromesso, la vittima non perde un sistema: perde la piattaforma che regge molti sistemi. Lo stesso vale per i backup. Un backup online, raggiungibile con le stesse credenziali o montato nella stessa rete, è il primo bersaglio dell’attaccante. Se il backup cade, la vittima perde la possibilità di rifiutare il ricatto.

Questo spiega perché il ransomware moderno investa tanto nella fase pre-cifratura. Prima di lanciare il payload, gli affiliati cercano console Veeam, snapshot, repository, storage, hypervisor, sistemi di amministrazione, credenziali privilegiate e segmenti di rete critici. La cifratura finale è solo l’atto visibile. La vera operazione avviene prima, quando gli attaccanti preparano il terreno per impedire il ripristino. Matrice Digitale ha mostrato questa traiettoria anche negli articoli su cyberattacco al Ministero della Scienza spagnolo e ransomware in ambienti VM e su Foxconn, Canvas, Skoda e ransomware cloud. In ogni caso, il punto non è più “quanti PC sono stati cifrati”, ma quali nodi di continuità sono stati compromessi. La difesa deve riflettere questa priorità. Le management interface degli hypervisor non devono essere esposte. Gli account amministrativi devono essere separati. I backup devono essere offline, immutabili e testati. Le credenziali del backup non devono coincidere con quelle del dominio. La rete di gestione deve essere segmentata. Il logging deve essere esportato fuori dal perimetro colpibile. Il ransomware va fermato prima della cifratura, ma va progettata anche una recovery nel caso in cui la cifratura riesca.

Cobalt Strike, PowerShell e living-off-the-land: quando gli strumenti legittimi diventano armi

La fase di post-exploitation è il cuore tecnico del ransomware. Dopo l’accesso iniziale, gli attaccanti devono capire dove sono, quali privilegi hanno, quali sistemi contano, quali dati valgono di più e come distribuire il payload. Per farlo usano spesso strumenti legittimi o dual-use: PowerShell, Cobalt Strike, PsExec, WMI, RDP, AnyDesk, TeamViewer, Rclone, strumenti RMM e utility amministrative. Questa tecnica viene chiamata living-off-the-land perché sfrutta ciò che è già presente nell’ambiente. L’attaccante non porta sempre un arsenale rumoroso. Usa strumenti che gli amministratori usano ogni giorno. La difficoltà per il SOC è distinguere tra attività legittima e abuso. Un comando PowerShell può essere manutenzione o esfiltrazione. Una connessione RDP può essere supporto o movimento laterale. Un upload verso cloud storage può essere backup o furto dati. Gli advisory StopRansomware documentano spesso questa dinamica. Nel caso Akira, CISA e partner descrivono TTP, strumenti e indicatori utili a riconoscere attività di intrusione, post-exploitation ed estorsione. La lezione è netta: la difesa non può basarsi solo sulle firme malware. Deve osservare comportamenti, sequenze, privilegi, orari, destinazioni e deviazioni dalla baseline. Matrice Digitale ha raccontato il tema negli articoli su ClickFix, WordPress compromessi e Termite ransomware, su Storm-2561 e falsi client VPN per rubare credenziali enterprise e nel pillar su RCE, payload, reverse shell ed exploit critici. L’attacco ransomware non è quasi mai un singolo file: è una catena di azioni, comandi, credenziali e strumenti che si camuffano nel traffico normale. La difesa richiede logging PowerShell avanzato, EDR, rilevamento degli strumenti RMM non autorizzati, controllo dei processi figli, blocco degli script non firmati, segmentazione, application control, alert su Rclone e strumenti di esfiltrazione, monitoraggio delle autenticazioni anomale e riduzione dei privilegi amministrativi. Il punto è impedire che un accesso iniziale diventi dominio dell’ambiente.

Data breach e ransomware: il dato rubato vale più della chiave

La doppia estorsione ha reso il data breach il vero cuore del ransomware moderno. Cifrare i file serve a generare urgenza, ma rubare i dati serve a rendere il ricatto persistente. Anche se l’azienda ripristina i sistemi, resta esposta alla minaccia di pubblicazione. Anche se paga, non ha garanzie reali che i dati vengano cancellati. Anche se l’incidente si chiude tecnicamente, i dati rubati possono riemergere nei mesi successivi. Questa asimmetria rende il ransomware molto più difficile da contenere. Un backup può risolvere la disponibilità, ma non la riservatezza violata. Un ripristino può riportare online un server, ma non cancella un database già venduto. Una chiave di decriptazione può ridurre il downtime, ma non neutralizza phishing, frodi, SIM swap, furti d’identità e pressione regolatoria. Matrice Digitale ha raccontato questo spostamento nel caso Medtronic, ADT e Itron, nella cronaca su Vimeo, Karakurt e FTC Kochava e nell’analisi su PayPal, FICOBA e ransomware Mississippi. In tutti questi scenari, il dato è materia prima criminale. Non è soltanto oggetto della violazione: è carburante per attacchi successivi.

La gravità di un ransomware può essere letta con una formula concettuale:

Gravità = volume dei dati esfiltrati × sensibilità del dato ÷ integrità del backup

Non è una metrica normativa, ma aiuta a capire la logica dell’estorsione. Se i dati sono pochi, poco sensibili e il backup è solido, la leva criminale cala. Se i dati sono molti, includono informazioni personali, sanitarie, finanziarie o strategiche, e il backup è debole, la pressione aumenta. Gli attaccanti lavorano proprio per aumentare il numeratore e ridurre il denominatore. La difesa, quindi, deve includere classificazione dei dati, data minimization, segmentazione, DLP, cifratura a riposo, controllo degli accessi, logging delle query, alert su download massivi, rotazione dei token e monitoraggio dei leak site. Senza governance dei dati, il ransomware resta un rischio ingestibile perché l’azienda scopre cosa ha perso solo dopo averlo perso.

Ransomware e supply chain: colpire un fornitore per ricattare un ecosistema

La supply chain è uno dei vettori più redditizi per il ransomware e per la data extortion. Colpire un fornitore può produrre impatto su decine o centinaia di clienti. Violare una piattaforma SaaS può esporre dati di organizzazioni che non hanno mai avuto un rapporto diretto con gli attaccanti. Compromettere una libreria, un pacchetto open source, un sistema RMM o un vendor cloud può trasformare una singola intrusione in una campagna amplificata. Il ransomware moderno usa la supply chain in due modi. Il primo è tecnico: sfrutta accessi vendor, API, strumenti di manutenzione, update, credenziali condivise, token OAuth e integrazioni. Il secondo è psicologico: se il breach coinvolge clienti e partner, la pressione reputazionale sulla vittima aumenta. L’organizzazione non deve più rispondere solo del proprio ambiente, ma anche dell’effetto domino sulle relazioni commerciali. Matrice Digitale ha tracciato questa dinamica negli articoli su node-ipc compromesso su npm con backdoor stealer, su Axios, ActiveMQ e supply chain nel contesto CISA KEV e su Iberia e Cox tra vendor compromessi. Il messaggio è lo stesso: l’azienda non è più difendibile guardando solo al proprio perimetro interno. La supply chain è particolarmente sensibile nel cloud. Un fornitore SaaS può contenere dati di clienti, studenti, pazienti, utenti finali o dipendenti. Un token rubato può concedere accesso a un’intera istanza. Un’integrazione mal configurata può aprire esportazioni massive. Un account di supporto può diventare porta d’ingresso. In questo contesto, la guida Matrice Digitale alla Cloud Security diventa complementare alla difesa ransomware: IAM, Zero Trust, logging e controllo delle API non sono temi cloud separati, ma barriere contro l’estorsione digitale. La difesa deve includere contratti, audit, clausole di notifica, revisione periodica degli accessi, segregazione degli account vendor, monitoraggio delle API, scadenza automatica dei token, rotazione delle chiavi, verifica dei pacchetti open source e protezione delle pipeline CI/CD. Un ransomware che entra dal fornitore non è meno grave: spesso è più difficile da vedere.

Russia, Cina, Corea del Nord e zona grigia dell’estorsione

Il ransomware non è sempre guerra cibernetica, ma spesso vive vicino alla geopolitica. Alcuni gruppi operano da territori in cui l’azione delle autorità occidentali è limitata. Alcuni ecosistemi sono tollerati se non colpiscono vittime interne. Alcune infrastrutture criminali possono essere usate, ignorate o sfruttate da attori con interessi politici. Alcune campagne, pur motivate dal profitto, producono effetti su settori strategici e quindi assumono valore geopolitico. La Russia ricorre spesso nell’analisi ransomware perché molti gruppi storici, mercati e infrastrutture hanno avuto connessioni con ecosistemi russofoni. Il caso Black Basta, seguito da Matrice Digitale nell’articolo su Black Basta e Red Notice Interpol, mostra come l’eredità di Conti continui a pesare sulla lettura della criminalità ransomware. Il punto non è semplificare l’attribuzione, ma riconoscere che safe haven, lingua, infrastrutture, orari operativi e reti finanziarie sono indicatori geopolitici.

La Corea del Nord rappresenta un caso diverso. Qui il furto digitale viene spesso letto come strumento di finanziamento di un regime sottoposto a sanzioni. Le autorità statunitensi hanno indicato che attori affiliati alla Corea del Nord hanno rubato miliardi di dollari in asset digitali negli ultimi anni, usando social engineering, malware e compromissioni sofisticate per finanziare obiettivi strategici. Matrice Digitale ha collegato questo tema a Lazarus, Medusa e breach Odido e alle laptop farm nordcoreane, dove crimine, lavoro remoto fraudolento e finanziamento statale si sovrappongono. La Cina entra nel discorso soprattutto attraverso la zona grigia tra spionaggio, infrastrutture e ransomware emergenti. Il caso Gentlemen ransomware segnala un cluster attribuito a infrastrutture cinesi, con TTP evolute e similitudini con famiglie precedenti. Anche qui la prudenza è necessaria: attribuire non significa trasformare ogni attacco in operazione statale. Significa però riconoscere che l’estorsione può prosperare dentro ecosistemi dove infrastrutture, hosting, lingua, tool e interessi strategici non sono neutri. Questa è la differenza con un’operazione come Salt Typhoon, analizzata da Matrice Digitale nella guida Salt Typhoon, chi è il gruppo cinese nel mirino dell’antiterrorismo di Roma. Nel ransomware il danno è visibile e monetizzabile. Nello spionaggio statale il valore sta spesso nella persistenza silenziosa. Ma quando il ransomware colpisce energia, sanità, trasporti, cloud o supply chain, i due mondi finiscono per toccarsi perché l’impatto economico diventa anche pressione strategica.

Law enforcement e disruption: perché arresti e takedown non bastano ma contano

La risposta dello Stato al ransomware è diventata più aggressiva e più tecnica. FBI, Europol, CISA, DOJ, NCA, Polizia Postale, Interpol, autorità finanziarie e partner privati non si limitano più a pubblicare avvisi. Infiltrano infrastrutture, sequestrano server, recuperano chiavi, bloccano domini, congelano wallet, pubblicano indicatori, arrestano affiliati e degradano la reputazione dei gruppi. Il caso Hive è emblematico. Il Dipartimento di Giustizia ha spiegato che l’FBI è riuscita a infiltrarsi nell’infrastruttura del gruppo, ottenere chiavi di decriptazione e fornirle alle vittime, evitando pagamenti per decine di milioni di dollari. Questo tipo di operazione non elimina il ransomware, ma rompe la leva dell’estorsione nel momento più delicato: quando la vittima crede di non avere alternative. La disruption di BlackCat ha mostrato un altro modello. Il DOJ ha annunciato che l’FBI aveva sviluppato uno strumento di decriptazione per oltre 500 vittime e sequestrato diversi siti del gruppo. Nel 2026, la condanna di due cittadini statunitensi coinvolti in attacchi ALPHV/BlackCat ha confermato che il ransomware non è solo minaccia remota da safe haven: può coinvolgere anche professionisti occidentali che tradiscono competenze difensive per profitto criminale. Matrice Digitale ha consolidato questo fronte nella guida su law enforcement e cybercrime, nell’articolo su Operazione LeakBase ed Europol e nei casi su Rhadamanthys, RansomHub e Yanluowang. Il valore di questi contenuti non è solo cronaca: è mappa del confronto tra mercato criminale e risposta statale.

Tuttavia, arresti e takedown non bastano. Il ransomware è modulare. Può cambiare nome, migrare infrastrutture, riciclare codice, vendere accessi, reclutare nuovi affiliati. La vera efficacia della law enforcement sta nel rendere il modello meno conveniente: aumentare il rischio di arresto, ridurre la fiducia tra affiliati, sequestrare fondi, recuperare chiavi, rompere leak site, pubblicare identità e mostrare che l’anonimato non è assoluto.

Difesa contro i signori del ransomware: togliere valore all’estorsione

Difendersi dal ransomware significa ridurre la convenienza economica dell’attacco. Non esiste un singolo prodotto capace di fermare gruppi che usano identità rubate, social engineering, supply chain, RCE, strumenti legittimi, cloud leak e minacce reputazionali. Serve una difesa multilivello che protegga identità, dati, infrastruttura, backup e processi decisionali. Il primo livello è identity security. MFA resistente al phishing, controllo degli help desk, verifica out-of-band per reset sensibili, conditional access, rotazione dei token, monitoraggio dei login anomali, protezione degli account privilegiati e riduzione delle sessioni persistenti sono barriere decisive contro Scattered Spider, LAPSUS$ e ShinyHunters. Quando l’identità cade, il perimetro diventa decorativo. Il secondo livello è vulnerability management operativo. Non basta conoscere le CVE. Bisogna sapere quali asset sono esposti, quali vulnerabilità sono nel catalogo KEV, quali prodotti sono sfruttati in the wild e quali patch riguardano accessi remoti, VPN, firewall, hypervisor, backup e sistemi di gestione. La guida su CISA e catalogo KEV serve proprio a distinguere tra vulnerabilità teorica e urgenza reale. Il terzo livello è backup resiliente. Backup offline, immutabili, separati, testati e protetti da credenziali diverse sono il principale antidoto alla cifratura. Ma il backup non basta contro il leak. Serve anche protezione del dato: classificazione, DLP, cifratura, logging, segmentazione, minimizzazione e controllo degli accessi massivi.

Il quarto livello è segmentazione. Una rete piatta è un regalo agli affiliati ransomware. Domain controller, backup, hypervisor, cloud console, workstation amministrative, server critici e ambienti OT devono essere separati. Nel contesto industriale, questa logica è ancora più delicata: la guida Matrice Digitale su sicurezza industriale ICS/OT mostra perché un ransomware che raggiunge processi fisici non è più solo cybercrime, ma rischio infrastrutturale. Il quinto livello è incident response. Prima dell’incidente bisogna sapere chi decide, chi chiama le autorità, chi preserva evidenze, chi blocca gli account, chi comunica ai clienti, chi valuta la notifica privacy, chi tratta con assicurazione e legali, chi guida il ripristino. Durante l’incidente, l’improvvisazione è il miglior alleato dell’estorsore. Il ransomware si contrasta davvero quando l’organizzazione riesce a dire no al ricatto perché ha backup, visibilità, identità protette, dati ridotti, segmentazione e supporto istituzionale. L’obiettivo non è sentirsi invulnerabili. L’obiettivo è rendere l’attacco meno redditizio, meno rapido e meno devastante.

FAQ sui signori del ransomware

Che cos’è il ransomware moderno?

Il ransomware moderno è un modello di estorsione digitale che combina cifratura, furto di dati, minaccia di leak, pressione reputazionale e richiesta di pagamento. Non si limita più a bloccare file: punta a colpire continuità operativa, fiducia, dati sensibili e rapporti con clienti, fornitori e autorità.

Che cos’è il Ransomware-as-a-Service?

Il Ransomware-as-a-Service è un modello criminale in cui sviluppatori e amministratori forniscono malware, pannelli, leak site e infrastruttura ad affiliati che eseguono gli attacchi. Dopo il pagamento, sviluppatori e affiliati dividono il riscatto, trasformando il ransomware in una filiera commerciale illegale.

Perché Scattered Spider è diverso dai gruppi ransomware tradizionali?

Scattered Spider è diverso perché punta soprattutto su social engineering, help desk abuse, identità cloud, SIM swapping e accessi SaaS. Il gruppo non dipende solo da exploit tecnici: manipola persone e procedure interne per ottenere accessi che sembrano legittimi e poi abilita data extortion o ransomware.

Che ruolo ha LAPSUS$ nella storia del ransomware?

LAPSUS$ ha reso centrale la componente pubblica e spettacolare dell’estorsione. Il gruppo ha puntato su leak, pressione mediatica, account takeover, reclutamento di insider e comunicazione provocatoria. La sua eredità pesa nei collettivi che combinano furto dati, social engineering e minaccia reputazionale.

Perché ShinyHunters è importante nel cloud-crime?

ShinyHunters è importante perché mostra come l’estorsione possa nascere dal furto massivo di database cloud, SaaS, token, API e bucket mal configurati. Il gruppo dimostra che il ransomware può funzionare anche senza cifrare sistemi, se i dati sottratti bastano a ricattare la vittima.

Perché i ransomware attaccano VMware ESXi?

I ransomware attaccano VMware ESXi perché un hypervisor controlla molte macchine virtuali. Compromettere la virtualizzazione permette di bloccare applicazioni, database, domain controller e server con un unico punto d’impatto. Per gli attaccanti è un moltiplicatore operativo e per le vittime un rischio di collasso.

Che differenza c’è tra ransomware e data breach?

Il ransomware punta a estorcere denaro tramite blocco, cifratura o minaccia, mentre il data breach indica la sottrazione o esposizione di dati. Oggi i due fenomeni si sovrappongono: molti attacchi ransomware iniziano con un data breach usato per aumentare la pressione sulla vittima.

Pagare il riscatto risolve il problema?

No, pagare il riscatto non garantisce recupero completo, cancellazione dei dati o fine dell’estorsione. I criminali possono fornire chiavi difettose, conservare copie, rivendere dati o tornare a colpire. Il pagamento può inoltre creare rischi legali, assicurativi, reputazionali e sanzionatori.

Qual è il legame tra ransomware e geopolitica?

Il legame nasce dai safe haven, dalle sanzioni, dal riciclaggio e dagli attacchi a settori strategici. Alcuni gruppi operano da territori difficili da raggiungere per le autorità occidentali; altri ecosistemi possono intrecciarsi con interessi statali, finanziamento illecito o pressione contro infrastrutture critiche.

Come si riduce davvero il rischio ransomware?

Il rischio ransomware si riduce con identità protette, MFA resistente al phishing, patching prioritario, monitoraggio KEV, backup offline e testati, segmentazione, EDR, controllo degli accessi cloud, difesa dei dati, protezione dei fornitori e incident response già provata prima dell’attacco.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.