Microsoft rivela nuovi dettagli tecnici su Kazuar, la botnet modulare peer-to-peer attribuita a Secret Blizzard, gruppo russo collegato all’FSB. L’analisi pubblicata il 14 maggio 2026 descrive un malware evoluto da semplice backdoor a ecosistema P2P stealth progettato per operazioni di spionaggio persistente contro obiettivi governativi, diplomatici e strategici in Europa, Asia centrale e Ucraina. Kazuar utilizza un’architettura avanzata composta da tre moduli distinti – Kernel, Bridge e Worker – che distribuiscono le responsabilità operative, riducono il footprint di rete e aumentano resilienza e furtività. Microsoft spiega che Secret Blizzard impiega questa infrastruttura per mantenere accesso covert a lungo termine e raccogliere intelligence a supporto della politica estera e degli obiettivi militari russi. Uno degli elementi più sofisticati della botnet è il sistema di leadership election interno: solo un singolo nodo eletto comunica con l’esterno, mentre tutti gli altri restano in modalità SILENT. Questo approccio riduce drasticamente il traffico osservabile e rende il malware più difficile da individuare. Kazuar incorpora inoltre oltre 150 opzioni di configurazione dinamica, bypass di sicurezza, anti-analysis e meccanismi di persistence. Microsoft invita amministratori e team SOC a monitorare election via Mailslot, traffico EWS/HTTP/WSS, staging di directory di lavoro e pattern di exfiltrazione temporizzata. La ricerca mostra come gli attori statali stiano evolvendo verso botnet P2P modulari progettate per sopravvivere anche in ambienti protetti da difese moderne.

Cosa leggere

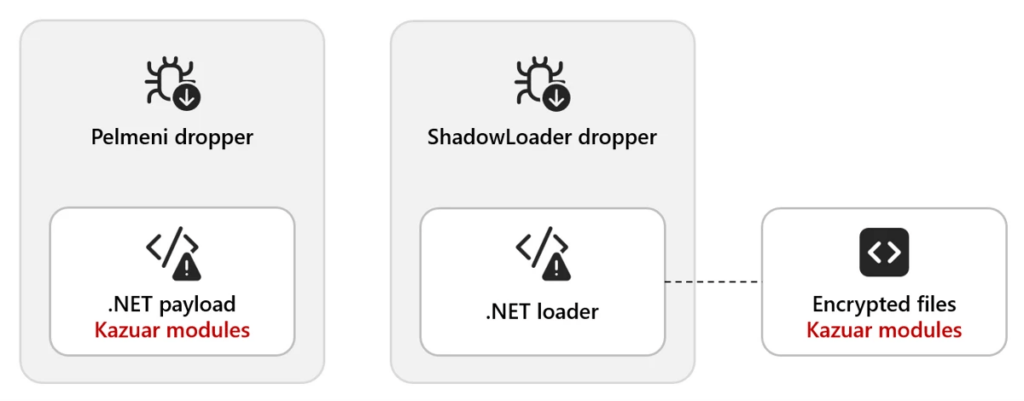

Kazuar viene distribuito con dropper avanzati e loader .NET

Kazuar viene consegnato tramite catene di infezione sofisticate progettate per ridurre il più possibile la visibilità durante l’installazione iniziale. Uno dei metodi osservati utilizza il Pelmeni dropper, che incorpora il payload di seconda fase crittografato direttamente all’interno del dropper come array di byte. Il payload viene spesso legato all’ambiente della vittima, ad esempio tramite il nome host del sistema, e può essere decrittografato soltanto sul target corretto. Questo approccio impedisce analisi automatizzate e riduce il rischio di detonazione accidentale in sandbox. Un altro vettore sfrutta un piccolo loader .NET distribuito insieme al payload finale. Il dropper invoca il loader, spesso registrato come oggetto COM, e gli fornisce il payload decrittografato per l’esecuzione in memoria.

Il malware evita così di lasciare componenti permanenti su disco e prepara l’ambiente per il caricamento modulare della botnet. Microsoft osserva che questi meccanismi permettono di bypassare molti controlli di sicurezza iniziali e di adattare l’infezione a configurazioni di rete e ambienti enterprise specifici. La fase di delivery mantiene un footprint estremamente basso e prepara la persistenza futura della rete P2P.

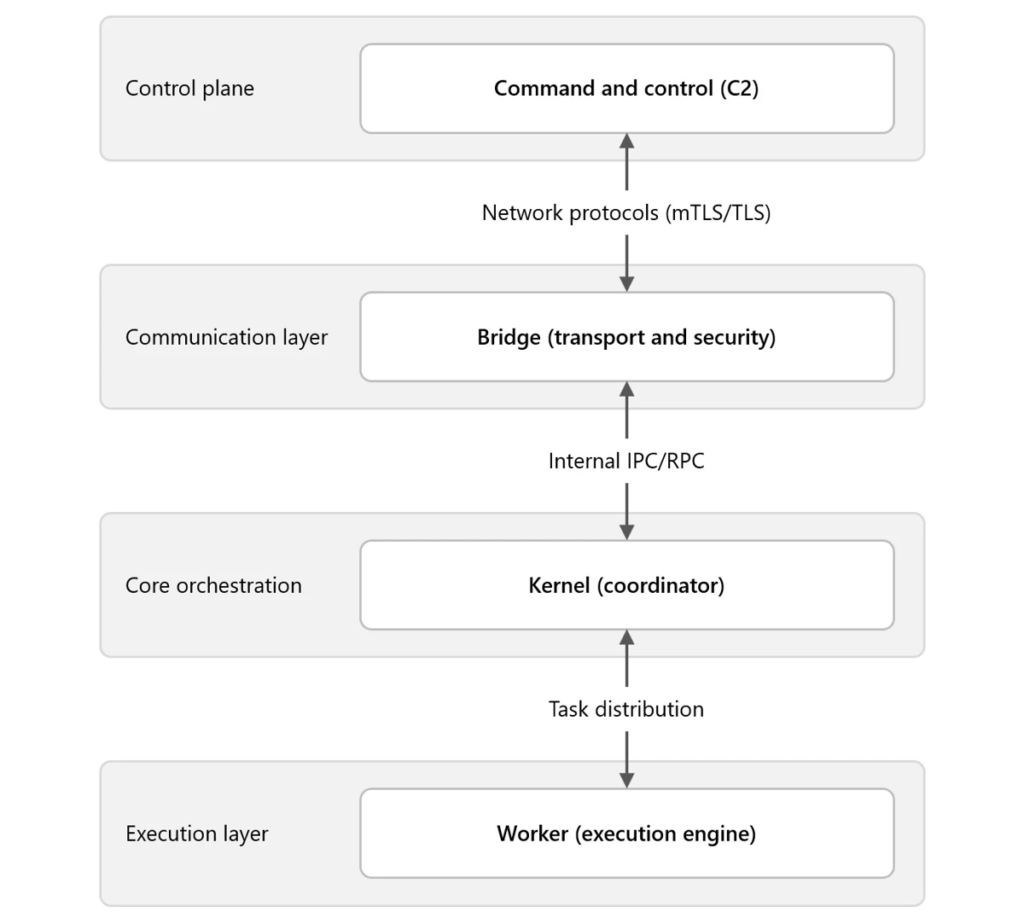

L’architettura di Kazuar separa Kernel, Bridge e Worker

Kazuar utilizza una struttura modulare composta da tre componenti distinti: Kernel, Bridge e Worker. Ogni host infetto richiede tutti e tre i moduli per partecipare pienamente alla botnet peer-to-peer. Il modulo Kernel rappresenta il coordinatore centrale e gestisce logica operativa, election, IPC e controllo dei task. Il modulo Bridge si occupa esclusivamente delle comunicazioni esterne verso l’infrastruttura C2, riducendo l’esposizione del traffico di rete. I moduli Worker eseguono invece le attività operative concrete come raccolta file, screenshot, keylogging e monitoraggio.

Questa separazione permette alla botnet di distribuire responsabilità e limitare l’osservabilità dei singoli componenti. I moduli comunicano internamente tramite meccanismi IPC come Window Messaging, Mailslot e named pipes. Microsoft evidenzia che la modularità rende Kazuar molto più resiliente rispetto alle versioni precedenti della backdoor. Anche in ambienti isolati, il malware mantiene capacità operative interne e può continuare a coordinare task localmente senza comunicare continuamente con il C2 esterno.

Il modulo Kernel coordina la botnet e rileva sandbox

Il modulo Kernel rappresenta il cuore operativo di Kazuar. All’avvio esegue una lunga serie di controlli anti-analysis e anti-sandbox. Verifica la presenza di processi associati a strumenti di analisi, controlla file canary sul desktop e ricerca DLL tipiche degli ambienti di sandboxing nel processo caricato. Se rileva indicatori sospetti, il malware interrompe l’esecuzione o altera il proprio comportamento. Superati i controlli, il Kernel inizializza l’ambiente operativo usando centinaia di parametri embedded nel campione.

Microsoft osserva che le configurazioni moderne non vengono più archiviate in file separati ma direttamente nel malware, con oltre 150 opzioni disponibili. Il Kernel gestisce inoltre la leadership election, il routing IPC e la conservazione dei log operativi. Una volta eletto leader, il modulo coordina tutte le comunicazioni con il Bridge e mantiene lo stato della botnet, inclusi UUID degli agenti, directory di lavoro e flag di shutdown. Gli altri Kernel presenti sul sistema o nella rete locale operano invece in modalità SILENT per ridurre attività osservabili.

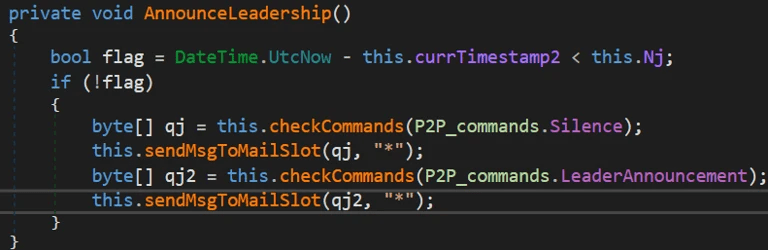

Kazuar usa leadership election per ridurre il traffico esterno

Uno degli elementi più sofisticati di Kazuar è il sistema di leadership election progettato per minimizzare il traffico di rete visibile. La botnet elegge un singolo modulo Kernel leader tramite comunicazioni Mailslot basate su parametri come uptime, numero di interruzioni e stabilità del processo. Una nuova election viene avviata quando non esiste un leader, quando il leader corrente annuncia shutdown o logoff oppure quando il processo di elezione fallisce. Una volta eletto, il leader comunica la propria presenza e impone la modalità SILENT a tutti gli altri moduli Kernel. Solo il leader può interagire con il Bridge e quindi con l’infrastruttura esterna. Gli altri moduli continuano a partecipare alle election e alle comunicazioni IPC ma evitano qualsiasi traffico diretto verso l’esterno. Microsoft sottolinea che questo approccio riduce drasticamente la superficie di rilevamento e rende la botnet molto più stealth rispetto ai malware tradizionali che mantengono connessioni costanti dal singolo host verso il C2.

Il modulo Bridge gestisce EWS, HTTP e WebSocket

Il modulo Bridge rappresenta l’unico componente autorizzato a comunicare con l’infrastruttura C2. Supporta tre protocolli principali: Exchange Web Services (EWS) per il controllo basato su email, HTTP e WebSockets (WSS). La configurazione dinamica permette di utilizzare fallback multipli nel caso uno dei canali venga interrotto o bloccato. Il Bridge riceve task dal leader Kernel, li inoltra ai Worker e gestisce l’exfiltrazione dei dati raccolti. Questa architettura centralizzata permette alla botnet di limitare il numero di connessioni esterne e di mescolare il traffico malevolo con comunicazioni legittime enterprise. L’uso di EWS è particolarmente significativo perché consente di sfruttare infrastrutture Microsoft Exchange già presenti in ambienti governativi e diplomatici. Microsoft considera la separazione tra Kernel interno e Bridge esterno una delle innovazioni principali della nuova generazione di Kazuar, poiché consente stealth operativo anche in reti monitorate da sistemi di detection avanzati.

I Worker eseguono keylogging, raccolta file e screenshot

I moduli Worker rappresentano il livello operativo della botnet e svolgono tutte le attività di raccolta dati e spionaggio. Le funzionalità includono acquisizione automatica di file secondo pattern configurabili, keylogging con buffer e intervalli personalizzati, cattura screenshot, monitoraggio email tramite MAPI e furto di credenziali. I Worker supportano anche iniezione di processi, esecuzione in memoria e varie tecniche di persistence. La configurazione definisce limiti di dimensione file, intervalli di scansione e regole di monitoraggio.

| Kernel outgoing MsgType | Motivo del messaggio | Modulo(i) | Kernel incoming MsgType | azioni del kernel |

| COMPITO | – Assegnare il compito al lavoratore | Lavoratore | RISULTATO_ATTIVAZIONE | – Il messaggio di risposta viene registrato dal kernel – Viene creato un file di risultati con i risultati dell’attività |

| CONTROLLO | – Solo il leader può inviare questo messaggio – Richiedi nuove attività dal C2 remoto | Ponte | VERIFICA_RISULTATO | – Se il C2 ha delle attività, il Kernel crea un file di attività – Può anche ricevere URL C2 alternativi che vengono aggiunti alla configurazione memorizzata |

| SIN | – Il modulo di destinazione deve richiedere una nuova configurazione | Ponte, lavoratore | GET_CONFIG | – Il kernel invia la sua configurazione al modulo richiedente |

| (Discussione sul lavoratore – PEEP) | – Basato sulla configurazione | Lavoratore | SBIRCIARE | – Il file dei risultati PEEP viene scritto a meno che non sia stato raggiunto il valore massimo di PEEP configurato. |

| INVIARE | – Inviare il file dei risultati da inoltrare a C2 | Ponte | INVIA_RISULTATO | – Il file dei risultati è stato eliminato |

| (Discussione di lavoro – KEYL) | – Basato sulla configurazione | Lavoratore | KEYLOG | – Scrive i dati del registro tasti nel file di output del registro tasti |

| (Thread di lavoro multipli del filesystem) | – Basato sulla configurazione | Lavoratore | AUTO | – Scrive i dati AUTO nei file di output AUTOS |

I task vengono assegnati dal Kernel tramite IPC e i risultati vengono restituiti al leader per l’exfiltrazione. Questa separazione permette di distribuire il carico operativo e mantenere il Kernel relativamente leggero e meno rumoroso. Microsoft sottolinea che il design modulare consente alla botnet di adattarsi rapidamente a obiettivi differenti senza modificare l’intera infrastruttura malware.

Kazuar incorpora oltre 150 opzioni di configurazione dinamica

Kazuar integra un set di configurazioni estremamente ampio che copre comunicazioni, timing, evasione, gestione task e raccolta dati. Microsoft descrive otto categorie principali di parametri: comunicazione e trasporto, modalità di esecuzione e iniezione, bypass di sicurezza, gestione task, timing di exfiltrazione, raccolta file, monitoraggio di sistema e persistence. Il malware include bypass per AMSI, WLDP ed ETW, oltre a metodi anti-dump e tecniche avanzate di injection. L’exfiltrazione rispetta anche finestre temporali predefinite, tipicamente tra le 8:00 e le 20:00, per mimetizzarsi nel traffico normale degli utenti. I chunk di dati vengono limitati e distribuiti nel tempo per evitare anomalie evidenti. Tutti i parametri possono essere modificati in tempo reale dal C2 senza ridistribuire il malware. Questa flessibilità consente a Secret Blizzard di adattare rapidamente il comportamento della botnet alle difese del target e di mantenere persistenza anche in ambienti soggetti a monitoraggio continuo.

Secret Blizzard usa Kazuar per spionaggio governativo

Microsoft attribuisce Kazuar a Secret Blizzard, gruppo legato ai servizi russi e collegato all’FSB. Il malware viene utilizzato principalmente contro organizzazioni governative e diplomatiche in Europa, Asia centrale e Ucraina. Microsoft osserva che alcune campagne hanno coinvolto sistemi precedentemente compromessi da Aqua Blizzard, suggerendo cooperazione o riuso operativo tra attori statali russi. L’obiettivo principale resta la raccolta di intelligence strategica a supporto della politica estera e degli obiettivi militari della Russia. La natura persistente e stealth della botnet P2P si adatta perfettamente a operazioni di spionaggio a lungo termine, dove la permanenza silenziosa nell’ambiente target conta più della distruzione immediata. Kazuar rappresenta quindi non solo un malware avanzato ma anche uno strumento geopolitico progettato per mantenere accesso covert in reti altamente sensibili.

Microsoft indica come rilevare e mitigare Kazuar

Microsoft raccomanda agli amministratori di monitorare indicatori specifici legati all’architettura di Kazuar. Tra questi figurano election via Mailslot, routing IPC anomalo, staging di directory di lavoro, processi .NET sospetti e traffico EWS/HTTP/WSS non coerente con il comportamento normale del sistema. Gli analisti devono inoltre osservare caricamenti in memoria di moduli non persistenti e pattern di exfiltrazione temporizzata durante orari lavorativi. La segmentazione di rete, il principio del least privilege e il monitoraggio continuo rappresentano le principali difese preventive. Microsoft suggerisce di passare dall’analisi di singoli IOC statici all’osservazione dei comportamenti architetturali della botnet. La modularità di Kazuar rende infatti poco efficace il semplice rilevamento basato su firme. Comprendere il funzionamento di Kernel, Bridge e Worker permette invece di identificare il comportamento coordinato che mantiene operativa l’intera infrastruttura malevola.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.