La Cybersecurity and Infrastructure Security Agency (CISA) statunitense ha inserito la vulnerabilità CVE-2025-21042 nel catalogo Known Exploited Vulnerabilities (KEV), ordinando alle agenzie federali di applicare le patch entro il 1° dicembre 2025. La falla, sfruttata attivamente da spyware come LandFall, colpisce dispositivi Samsung Galaxy con Android 13 e versioni successive, e consente l’esecuzione arbitraria di codice tramite immagini DNG malevole inviate su piattaforme di messaggistica come WhatsApp. In parallelo emergono vulnerabilità gravi in AWS Aurora PostgreSQL (CVE-2025-12967), Triofox (CVE-2025-12480) e nella libreria JavaScript expr-eval (CVE-2025-12735), delineando un panorama di minacce trasversale tra mobile, cloud e supply chain open source.

Cosa leggere

Zero-day Samsung CVE-2025-21042: la falla dietro lo spyware LandFall

La vulnerabilità CVE-2025-21042, segnalata da Meta e WhatsApp nel 2024, risiede nella libreria libimagecodec.quram.so e genera una scrittura fuori dai limiti (out-of-bounds write) durante l’elaborazione di immagini DNG. Questo bug consente agli attaccanti di ottenere il controllo del dispositivo inviando un semplice file multimediale apparentemente innocuo. Gli exploit sono stati associati al malware LandFall, capace di registrare audio ambientale, tracciare la posizione GPS, rubare SMS, contatti e foto e intercettare chiamate. La catena di attacco — rivelata inizialmente da Unit 42 e poi confermata da CISA — ha colpito modelli di fascia alta come Galaxy S22, S23, S24, Z Fold 4 e Z Flip 4. Samsung ha corretto la falla con l’aggiornamento di aprile 2025, ma l’esistenza di dispositivi non aggiornati ha spinto la CISA ad agire con una direttiva Binding Operational Directive (BOD) 22-01, obbligando tutte le agenzie federali a completare la mitigazione. Le organizzazioni private sono invitate a prioritizzare la patch e a verificare le versioni firmware, in particolare su dispositivi aziendali non gestiti da MDM. Il caso CVE-2025-21042 evidenzia come gli spyware commerciali sfruttino vulnerabilità nei codec multimediali per bypassare controlli di sicurezza, rendendo cruciale l’aggiornamento tempestivo dei dispositivi Android in ambienti governativi e aziendali.

Escalation privilegi in AWS Aurora PostgreSQL CVE-2025-12967

In un bollettino parallelo (AWS-2025-028), Amazon Web Services ha segnalato la vulnerabilità CVE-2025-12967, che consente escalation di privilegi su Aurora PostgreSQL tramite funzioni definite dall’utente eseguite con permessi rds_superuser. La falla impatta diversi wrapper SDK, tra cui JDBC (pre-2.6.5), Go (pre-2025-10-17), NodeJS (pre-2.0.1), Python (pre-1.4.0) e ODBC (pre-1.0.1). Gli utenti autenticati con privilegi limitati possono creare funzioni malevole in grado di aggirare il controllo dei permessi e ottenere accesso amministrativo al database. AWS consiglia aggiornamenti immediati di tutti i wrapper e raccomanda, in attesa della patch, di rimuovere lo schema pubblico dal search path per mitigare il rischio di exploit. La vulnerabilità, valutata ad alta gravità, può consentire a insider o utenti compromessi di manipolare tabelle di sistema, alterare configurazioni o estrarre dati sensibili.

Accesso remoto non autenticato in Triofox CVE-2025-12480

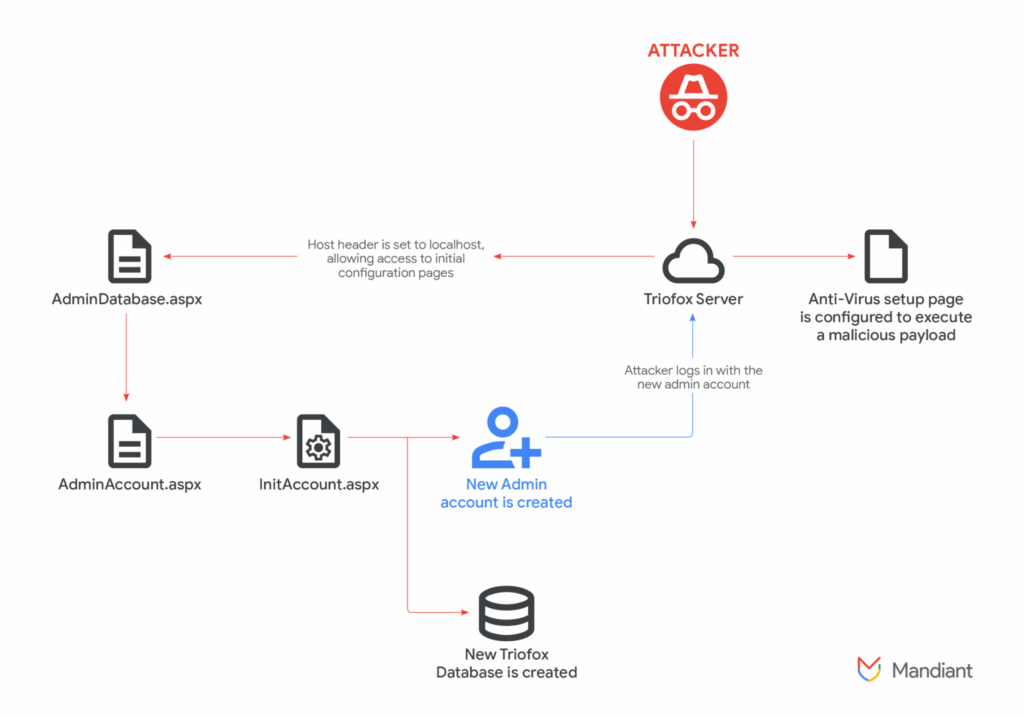

Una vulnerabilità critica scoperta in Triofox (CVE-2025-12480) consente a un attaccante remoto di ottenere accesso amministrativo senza autenticazione. Il bug, presente nel componente AdminDatabase.aspx, deriva da una cattiva validazione dell’header HTTP Host, che permette di bypassare la funzione di sicurezza CanRunCriticalPage().

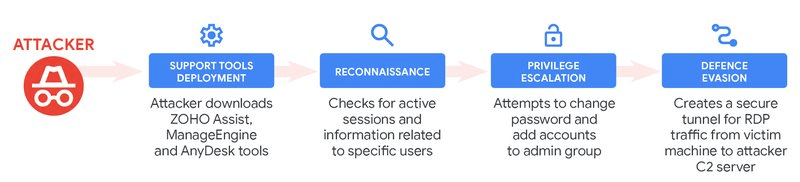

Il gruppo UNC6485 sfrutta la falla dal 24 agosto 2025, utilizzando IP malevoli come 84.200.80.252 e 216.107.136.46 per distribuire strumenti di accesso remoto quali Zoho Assist e AnyDesk, creando tunnel SSH con Plink e PuTTY e mantenendo persistenza con privilegi SYSTEM.

Gli attaccanti abusano inoltre dell’antivirus integrato di Triofox per eseguire script batch come centre_report.bat, generando esecuzioni arbitrarie di comandi. La versione sicura, 16.7.10368.56560, introduce il parametro TrustedHostIp in web.config e disattiva i servizi antivirus non essenziali.

Google SecOps raccomanda di monitorare processi anomali come GladinetCloudMonitor.exe che esegue cmd.exe, verificare account amministrativi sospetti e applicare la patch ufficiale.

RCE nella libreria JavaScript expr-eval CVE-2025-12735

Nel mondo open source, la libreria expr-eval, con oltre 800.000 download settimanali su NPM, contiene una vulnerabilità di remote code execution (RCE) classificata 9.8 su CVSS. Il problema nasce dall’assenza di validazione in parser.evaluate(), che consente l’iniezione di oggetti contesto malevoli e l’esecuzione di codice arbitrario. Scoperta da Jangwoo Choe, la falla interessa sia il repository principale che vari fork. La versione expr-eval-fork 3.0.0 corregge l’exploit con un sistema di allowlist per funzioni sicure e un nuovo framework di test. Gli sviluppatori sono invitati a migrare al fork sicuro o ad applicare patch manuali fino alla fusione della pull request ufficiale. L’impatto è significativo: librerie popolari nei progetti web, fintech e SaaS utilizzano expr-eval per calcoli dinamici, e l’RCE potrebbe compromettere intere pipeline di produzione.

Mitigazioni e priorità operative

La CISA ha pubblicato linee guida immediate per la gestione coordinata di queste vulnerabilità. Le agenzie federali e le imprese private dovranno:

- Applicare le patch Samsung entro la scadenza KEV del 1° dicembre 2025;

- Aggiornare i wrapper AWS alle versioni sicure e rimuovere schemi pubblici dai database;

- Portare Triofox almeno alla build 16.7.10368.56560 e abilitare solo host fidati;

- Migrare alla libreria expr-eval-fork 3.0.0 per eliminare il rischio RCE;

- Monitorare indicatori di compromissione (IoC) correlati ai gruppi UNC6485 e LandFall.

Il quadro complessivo mostra una crescente interdipendenza tra vulnerabilità software e vettori operativi: dal codec Android al cloud AWS, fino al codice JavaScript client-side, la superficie d’attacco si estende su più livelli tecnologici. CISA richiama l’attenzione su un principio fondamentale: la tempestività del patching resta la misura più efficace contro exploit attivi, mentre la collaborazione pubblico-privato diventa cruciale per contenere l’impatto delle nuove ondate spyware e RCE.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.