La campagna Contagious Interview rappresenta una delle più aggressive operazioni statali contro l’ecosistema JavaScript, con la Corea del Nord che sfrutta npm per distribuire pacchetti maligni, infettare sviluppatori blockchain e rubare asset crypto tramite il malware OtterCookie. Nel primo periodo emergono tre elementi centrali: l’analisi pubblicata da Socket Threat Research il 26 novembre 2025, che rivela l’infrastruttura GitHub e Vercel usata dagli attaccanti; la presenza di 197 nuovi pacchetti maligni, che portano la campagna oltre 31.000 download; e la natura multistadio di OtterCookie, progettato per rubare credenziali, frasi seed e dati di wallet Web3. Gli attori nordcoreani attirano le vittime con finte interviste di lavoro, installazioni npm typosquattate e script postinstall che eseguono codice arbitrario. La campagna colpisce sviluppatori Web3 e team enterprise, sfruttando workflow moderni e popolarità dei pacchetti JavaScript. Socket avvisa oltre 50 organizzazioni, mentre npm rimuove pacchetti live. L’operazione evidenzia vulnerabilità critiche nella supply chain open source, mostrando come minacce statali sfruttino ecosistemi decentralizzati per ottenere profitti illeciti.

Cosa leggere

Introduzione alla campagna Contagious Interview

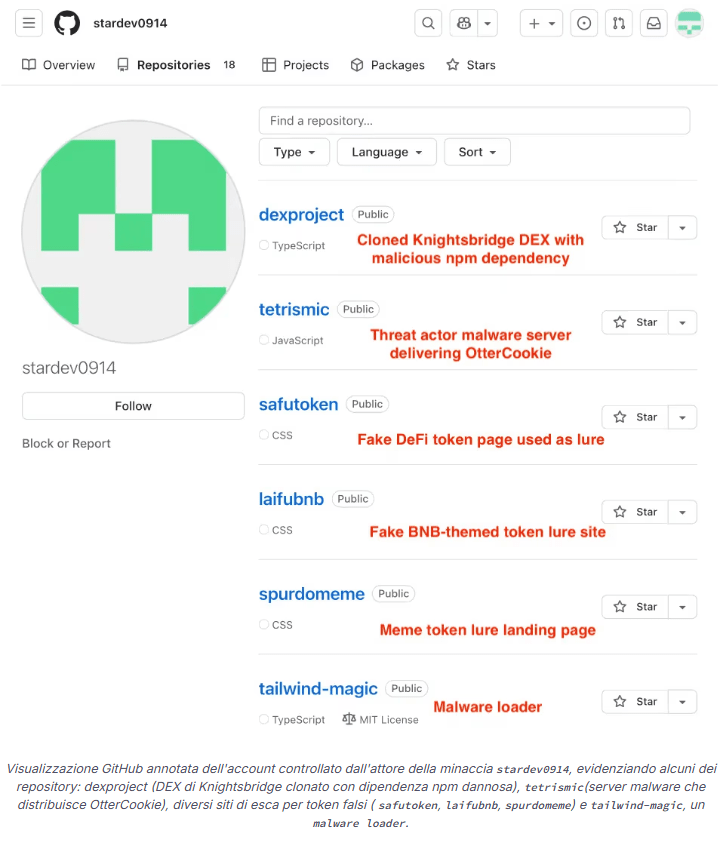

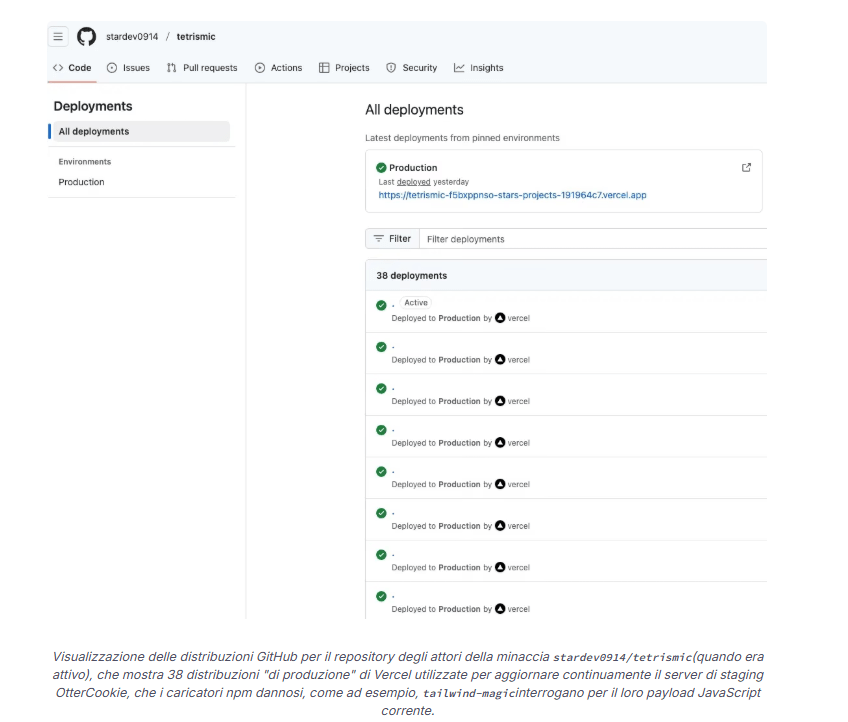

Socket Threat Research descrive Contagious Interview come una campagna sponsorizzata dallo stato nordcoreano, mirata a infiltrare l’ecosistema npm con pacchetti maligni travestiti da utility legittime. Gli attaccanti adottano una tattica di social engineering basata su interviste di lavoro fasulle, inducendo sviluppatori blockchain e Web3 a installare pacchetti infetti tramite link condivisi durante i colloqui. Il rapporto, firmato da Kirill Boychenko, rivela che gli attori hanno aggiunto 197 pacchetti dal precedente ciclo di analisi, raggiungendo oltre 31.000 download. Il malware OtterCookie, un infostealer multistadio con capacità RAT, ruba frasi seed, credenziali browser e dati sensibili. GitHub ospita repository controllati dagli attaccanti, mentre Vercel fornisce endpoint staging aggiornati. Socket associa la campagna a un account GitHub chiamato stardev0914, che include 18 repository contenenti loader e payload. La campagna si posiziona come una delle più estese su npm e targetta workflow crypto per massimizzare impatti economici e furti finanziari.

Dettagli tecnici degli attacchi

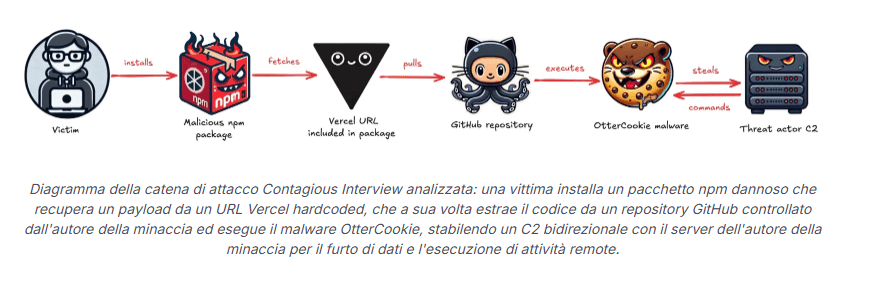

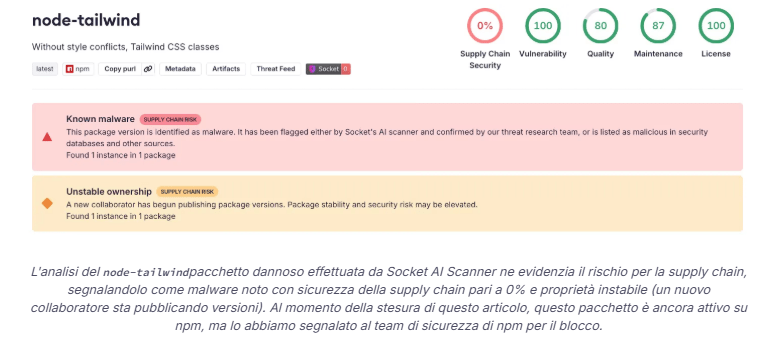

Gli attacchi iniziano tramite pacchetti npm typosquattati, come tailwind-magic, che clona il comportamento di librerie legittime come tailwind-merge. Il pacchetto contiene uno script postinstall che utilizza axios per contattare un endpoint controllato dagli attori, ad esempio tetrismic.vercel.app/api/ipcheck. L’endpoint restituisce codice JavaScript che la vittima evalua in locale, consentendo esecuzione arbitraria con privilegi Node.js.

Il loader scarica un payload secondario da Vercel, contenuto in un campo JSON model. Le ultime versioni di OtterCookie includono funzioni di evasione avanzata: su Windows verificano VM tramite wmic, su macOS tramite system_profiler, e su Linux controllano file come /proc/cpuinfo alla ricerca di indicatori VMware o QEMU. Una volta attivo, il malware stabilisce un canale C2 con 144.172.104.117:5918 e avvia diverse azioni malevole: keylogging, cattura screenshot multimonitor, scansione ricorsiva del filesystem, furto clipboard, targeting di oltre 30 estensioni crypto tra cui MetaMask e Phantom. Su Windows ottiene persistenza tramite registry e crea un task schedulato chiamato NodeUpdate.

Gli attori utilizzano infrastrutture commerciali e tool come WormGPT (abbonamento da 45,85 euro) per automatizzare ulteriormente la campagna. Socket identifica cinque pacchetti live che dipendono dal loader, confermando una strategia modulare e in rapida evoluzione.

Entità coinvolte negli attacchi

La campagna è attribuita a gruppi statali nordcoreani che creano recruiter falsi su piattaforme professionali. Socket Threat Research guida l’analisi tecnica con il contributo di ricercatori come Kieran Miyamoto, che identifica repository chiave su GitHub. Esperti come Masaya Motoda e Rintaro Koike (NTT Security Japan) individuano OtterCookie versione 4, mentre Vanja Švajcer e Michael Kelley (Cisco Talos) segnalano sovrapposizioni con operazioni come BeaverTail.

L’account GitHub stardev0914 ospita repository come tetrismic e tailwind-magic, usati rispettivamente per server malware e loader. Vercel ospita endpoint come tetrismic.vercel.app, mentre Knightsbridge-dex.vercel.app funge da staging per varianti del payload. Il server C2 raccoglie dati rubati e gestisce tasking remoto. La campagna colpisce in maniera evidente sviluppatori blockchain, con oltre 50 entità notificate da Socket.

Impatti della campagna sull’ecosistema npm e Web3

Gli impatti della campagna risultano devastanti. Il malware OtterCookie ruba frasi seed, chiavi private e credenziali, provocando perdite finanziarie dirette e furti di asset crypto. Il backdoor persistente permette agli attori di controllare gli host compromessi, accedere ai sistemi, drenare wallet e manipolare workflow operativi. L’ecosistema npm subisce danno reputazionale, poiché oltre 31.000 download espongono migliaia di sviluppatori ignari a pacchetti compromessi.

Il targeting di CI runner e build agent aumenta la probabilità di breach enterprise, con esfiltrazione di chiavi cloud e credenziali di produzione. La campagna sottolinea carenze nella sicurezza della supply chain e mette in luce come la Corea del Nord usi il cybercrime finanziario per sostenere attività governative. I danni includono downtime, costi di recovery, audit post-incidente e compromissioni critiche in ambienti DeFi e Web3.

Strategie di mitigazione raccomandate

Socket raccomanda un approccio zero-trust per gli sviluppatori. Ogni npm install deve essere trattato come potenziale esecuzione di codice remoto. Le organizzazioni devono bloccare build agent da accessi verso ambienti di produzione, restringere chiavi wallet e cloud, e applicare controlli egress per fermare connessioni verso endpoint malevoli come quelli su Vercel. Gli sviluppatori devono analizzare i template GitHub, evitare utility non standard, bloccare aggiornamenti non pinzati e integrare strumenti come Socket AI Scanner nelle pipeline CI/CD. Socket Security e Socket CLI analizzano comportamenti sospetti durante PR e installazioni. L’estensione browser di Socket controlla pacchetti direttamente su npm. Le misure includono monitoraggio continuo di clipboard, keylogger, estensioni browser e verifiche proattive su offerte di lavoro sospette. Queste azioni riducono l’esposizione nella supply chain JavaScript.

Evoluzione della minaccia nordcoreana

La Corea del Nord evolve Contagious Interview come operazione a catena di montaggio, aggiungendo pacchetti maligni su base settimanale. GitHub funge da hub per sviluppo della minaccia, Vercel da stazione di staging e server C2 da coordinamento attività. OtterCookie versione 4 integra tecniche di evasione VM, persistenza elevata su Windows e targeting di estensioni crypto multi-piattaforma. Nonostante la rimozione degli account GitHub, nuovi pacchetti emergono continuamente. La campagna presenta somiglianze con operazioni come BeaverTail, mostrando come la Corea del Nord sfrutti trend Web3 e DeFi per massimizzare profitto tramite furti crypto. L’ecosistema open source soffre per la mancanza di verifiche sulle dipendenze e per la complessità della sua supply chain distribuita. Socket pianifica ulteriori ricerche su GitLab, mentre la minaccia evolve rapidamente.

Raccomandazioni finali per sviluppatori Web3

Gli sviluppatori Web3 devono implementare controlli rigorosi: verificare job offer, testare pacchetti in sandbox, monitorare clipboard e keylogging, scansionare estensioni browser, mantenere wallet in storage offline, pinzare dipendenze e bloccare egress non necessari. L’integrazione di tool come Socket nella CI/CD e audit periodici delle dipendenze riducono il rischio di compromissioni. Le pratiche zero-trust diventano essenziali in un panorama dominato da supply chain complesse e minacce statali evolute.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.