Il gruppo cybercrime Bloody Wolf emerge nel 2024 come nuova minaccia persistente che sfrutta SocGholish, Rhadamanthys e un RAT custom per colpire organizzazioni in Europa, Asia e Sud America. Nel primo periodo emergono tre elementi centrali: l’identificazione del gruppo da parte di Group-IB durante indagini su incidenti multipli; l’uso coordinato di FakeUpdates/SocGholish come punto d’ingresso per infettare visitatori di siti compromessi; e la distribuzione successiva di Rhadamanthys stealer e Bloody RAT, strumenti che consentono furto dati, persistenza prolungata e controllo remoto dei sistemi. Le operazioni mostrano connessioni con framework cinesi come Manjusaka, suggerendo origini asiatiche o cooperazione indiretta con gruppi similari. Le vittime appartengono ai settori manifatturiero, commerciale e professionale, con perdite di dati sensibili e rischi di estorsione. La campagna evidenzia vulnerabilità diffuse nella supply chain web, con drive-by compromise facilitati da siti legittimi infettati e tecniche di evasione avanzate.

Cosa leggere

Scoperta e timeline di Bloody Wolf

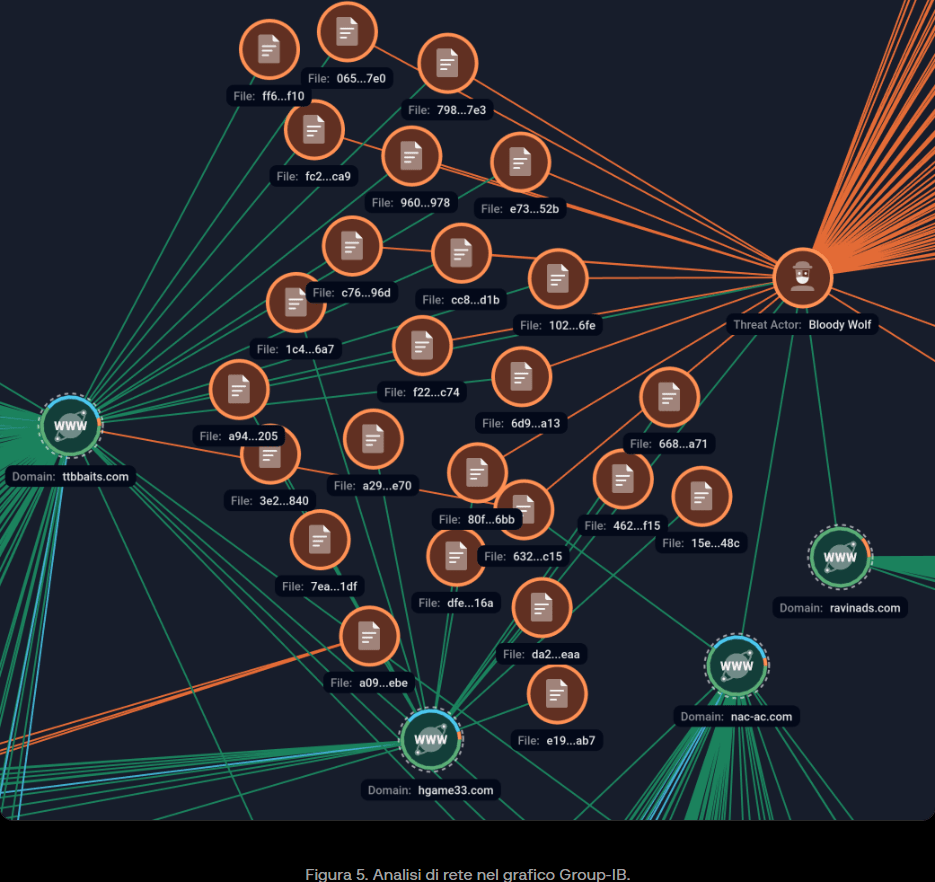

Group-IB identifica Bloody Wolf analizzando campioni malware raccolti a partire da marzo 2024. La timeline dell’operazione segnala un inizio graduale seguito da un picco tra giugno e agosto 2024, quando le infezioni si moltiplicano attraverso siti compromessi. Gli attaccanti integrano SocGholish all’interno di JavaScript iniettati nelle pagine, generando richieste di aggiornamenti falsi che conducono al download del malware. Una volta installato, Rhadamanthys esegue il furto di credenziali in poche ore, mentre Bloody RAT assicura controllo remoto e attività a lungo termine. Group-IB pubblica l’analisi completa il 28 novembre 2025, delineando un ciclo mensile di campagne e aggiornamenti progressivi al RAT, caratterizzati da offuscamento sempre più complesso. Le operazioni coinvolgono oltre 20 organizzazioni e continuano nel 2025, con un’infrastruttura in costante rotazione per garantire resilienza ai takedown.

Tattiche, tecniche e procedure di Bloody Wolf

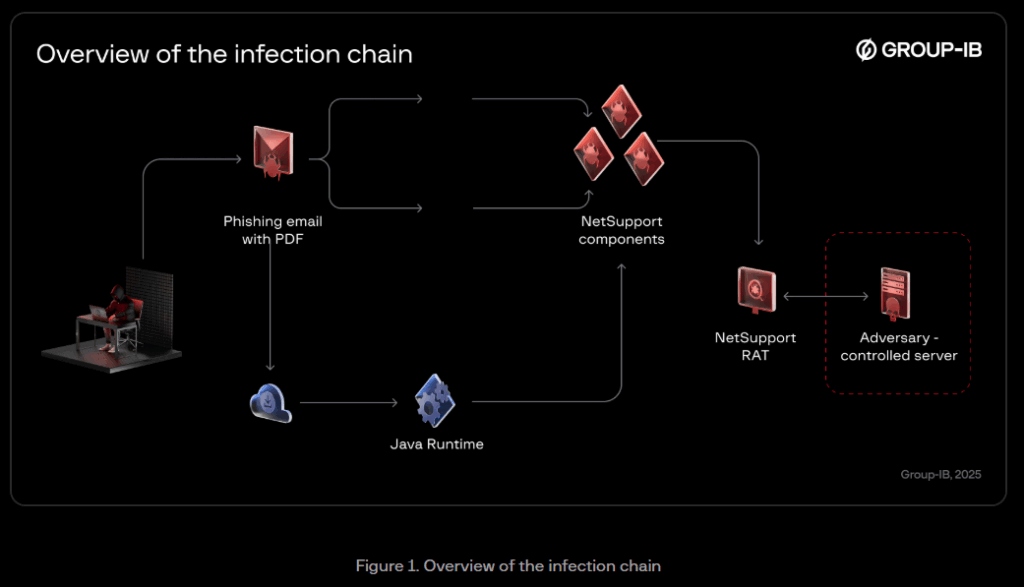

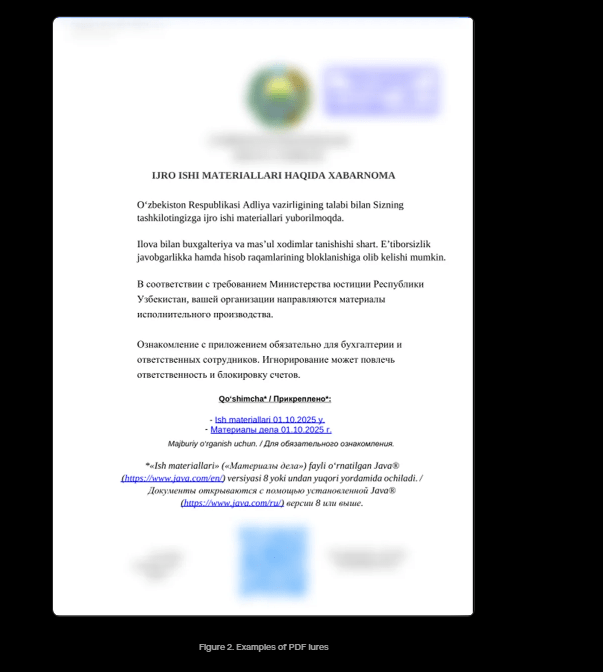

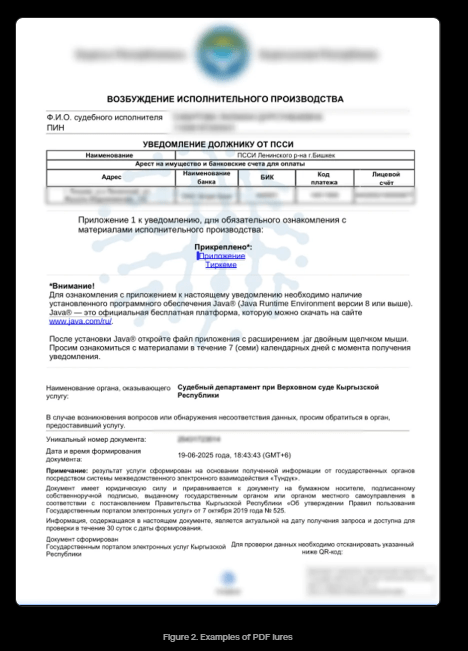

Il gruppo affida l’accesso iniziale a SocGholish, che sfrutta script nascosti su siti legittimi compromessi. I visitatori vengono ingannati con fake updates, attivando un downloader JavaScript che verifica l’ambiente prima di procedere con l’infezione. Il malware Rhadamanthys funge da stealer principale: ruba cookie, password, dati browser, wallet crypto, account email e altre informazioni ad alto valore.

Successivamente entra in azione Bloody RAT, uno strumento personalizzato in .NET con funzioni di keylogging, cattura schermo, file enumeration, esecuzione comandi e comunicazione con il server C2 via HTTP. L’uso di stringhe crittografate, esecuzioni PowerShell dinamiche e ambienti verificati consente al gruppo di evitare detection. Connessioni tecniche con framework cinesi come Manjusaka emergono in alcuni builder RAT, rafforzando l’ipotesi di un’origine asiatica. La campagna sfrutta anche domini mimetici per phishing e tecniche preparatorie come reconnaissance e selezione di target ad alto valore.

Target e settori colpiti da Bloody Wolf

Bloody Wolf prende di mira organizzazioni in Europa, Asia e Sud America, colpendo in particolare il settore manifatturiero, il commercio e i servizi professionali. Le vittime spesso operano in supply chain complesse e possiedono dati finanziari sensibili o accessi cloud appetibili. Gli attacchi interessano Spagna, Germania, Brasile, Corea del Sud e Argentina. Le campagne raggiungono anche utenti finali che visitano siti compromessi, creando rischi diffusi. Le aziende con wallet crypto o sistemi cloud gestiti da personale non specializzato risultano particolarmente esposte.

I furti di credenziali portano a breach estesi che coinvolgono infrastrutture interne e asset critici. Group-IB segnala vulnerabilità in organizzazioni con perimeter defense deboli e team non formati sulle minacce drive-by.

Malware e tool utilizzati dal gruppo

La catena di infezione parte da SocGholish, noto downloader basato su JavaScript, che installa Rhadamanthys, stealer capace di raccogliere dati su più browser ed estensioni crypto. Il successivo deploy di Bloody RAT garantisce agli attaccanti una backdoor persistente. Il RAT, scritto in .NET, utilizza moduli espandibili e include funzioni come screenshot periodici, keylogging e esfiltrazione di file specifici.

Le comunicazioni sono cifrate con AES, mentre strumenti come ConfuserEx proteggono il codice dalle analisi statiche. Le varianti RAT evolvono su base regolare, integrando controlli ambientali che rilevano sandbox tramite analisi del sistema operativo, delle CPU virtualizzate e dei processi attivi. Group-IB nota codice di origine cinese all’interno di alcuni moduli e connessioni a infrastrutture semi-professionali. Il gruppo sperimenta anche dropper aggiuntivi e cryptominer in varianti isolate.

Infrastruttura e indicatori di compromissione

Bloody Wolf utilizza domini registrati tramite Namecheap, con hosting fornito da NameSilo e server C2 distribuiti su cloud pubblici, inclusi IP come 45.76.53.42. Domini come update-browser[.]com compaiono nella catena d’infezione, insieme a numerosi endpoint API falsi. Gli attaccanti ruotano domini e server su base settimanale e comunicano principalmente tramite porta 443 per mimetizzarsi nel traffico legittimo.

Group-IB fornisce hash SHA-256, regole YARA, e liste IOC aggiornate che aiutano i team di sicurezza a rilevare indicatori nascosti e pattern di comandi RAT. Le organizzazioni integrano questi dati nei propri SIEM per rafforzare le attività di threat hunting. L’infrastruttura del gruppo mostra una gestione resiliente con TTL brevi e VPS collocati soprattutto in Asia.

Connessioni con altri threat actor

L’analisi di Group-IB rileva connessioni tra Bloody Wolf e gruppi asiatici che utilizzano strumenti simili. Il framework Manjusaka, già associato a operazioni legate alla Cina, appare nella catena di sviluppo RAT. Alcune TTP coincidono con quelle di gruppi statali che sfruttano SocGholish e Rhadamanthys, mentre altri elementi suggeriscono un ecosistema underground con tool condivisi, acquisti su mercati neri e code reuse. Pur senza attribuzione definitiva, il gruppo dimostra tattiche compatibili con ambienti cybercrime guidati da obiettivi finanziari e collaborazioni fluide tra attori asiatici.

Raccomandazioni per mitigare i rischi

Group-IB consiglia aggiornamenti browser frequenti, web filtering mirato e monitoraggio del traffico per individuare downloader SocGholish. Soluzioni antivirus con behavior analysis rilevano attività stealer e RAT. L’uso di MFA, backup offline e segmentazione di rete riduce impatti critici. Le aziende devono condurre audit periodici dei siti e integrare IOC nei sistemi di monitoraggio. Strumenti EDR assistono nella detection di persistence RAT, mentre il patch management previene exploit successivi. La condivisione di intelligence accelera la risposta collettiva, mentre simulazioni interne verificano l’efficacia delle difese. Queste misure mitigano l’esposizione da drive-by compromise e riducono la superficie d’attacco per gruppi come Bloody Wolf.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.