La sicurezza informatica globale ha ricevuto un nuovo, fondamentale punto di riferimento con la pubblicazione della CWE Top 25 2025, il documento redatto dalla CISA in collaborazione con il MITRE che identifica le debolezze software più critiche attualmente sfruttate dagli avversari. Questa lista non è una semplice classifica accademica, ma una mappa operativa delle falle che i criminali informatici utilizzano attivamente per compromettere sistemi, esfiltrare dati sensibili e interrompere servizi essenziali. L’edizione di quest’anno, basata su un’analisi rigorosa dei dati CVE presenti nel catalogo Known Exploited Vulnerabilities (KEV), evidenzia un ritorno preoccupante di vulnerabilità classiche come i difetti di memoria e le iniezioni di codice, segnalando la necessità per le organizzazioni di integrare immediatamente queste informazioni nelle loro strategie di difesa in linea con le iniziative Secure by Design e Secure by Demand.

Cosa leggere

L’evoluzione delle vulnerabilità software nella classifica 2025

Analizzando nel dettaglio la classifica compilata dal MITRE, si nota una persistenza preoccupante di alcune tipologie di attacco. Al primo posto, inamovibile rispetto all’anno precedente, troviamo la CWE-79, ovvero la neutralizzazione impropria dell’input durante la generazione di pagine web, meglio conosciuta come Cross-site Scripting (XSS), che conta ben sette CVE attive nel catalogo KEV. Immediatamente a ridosso, pur scendendo di tre posizioni rispetto al 2024, si posiziona la CWE-787 relativa alla scrittura out-of-bounds, con dodici CVE registrate. Il podio viene completato dalla CWE-89, la famigerata SQL Injection, che sale di una posizione confermando come le tecniche di iniezione rimangano uno dei vettori preferiti dagli attaccanti.

Il panorama delle minacce mostra però dinamiche interessanti nelle posizioni successive. La CWE-352 (Cross-Site Request Forgery) scala la classifica arrivando al quarto posto, mentre la CWE-22 (Path Traversal) scende leggermente alla quinta posizione nonostante le dieci CVE associate. Scorrendo la lista, emergono movimenti significativi: la CWE-125 (lettura out-of-bounds) si attesta al sesto posto, seguita dalla CWE-78 (iniezione di comandi OS) che, pur scendendo di due gradini, mantiene un peso rilevante con venti CVE. È degna di nota l’ascesa della CWE-416 (Use After Free) all’ottavo posto e il balzo in avanti della CWE-862 (Missing Authorization), che guadagna cinque posizioni piazzandosi nona. Chiude la top ten la CWE-434, relativa all’upload non ristretto di file pericolosi.

Particolarmente allarmante è l’ingresso o il ritorno di vulnerabilità legate alla gestione della memoria e al controllo degli accessi. La CWE-120, il classico Buffer Overflow, entra prepotentemente in classifica al dodicesimo posto come nuova entrata, segnalando che errori di programmazione basilari continuano a affliggere il software moderno. Allo stesso modo, debuttano in lista la CWE-122 (Heap-based Buffer Overflow) al diciassettesimo posto, la CWE-121 (Stack-based Buffer Overflow) al diciottesimo e la CWE-284 (Improper Access Control) che chiude la classifica al venticinquesimo posto. Altre vulnerabilità mostrano fluttuazioni importanti: la CWE-502 sulla deserializzazione di dati non fidati sale al tredicesimo posto, mentre la CWE-476 (NULL Pointer Dereference) compie un balzo di sei posizioni arrivando quindicesima.

Nuovi inserimenti nel catalogo KEV e advisory industriali

Parallelamente alla pubblicazione della CWE Top 25, la CISA ha aggiornato il catalogo delle vulnerabilità sfruttate attivamente aggiungendo la CVE-2025-58360. Questa criticità colpisce OSGeo GeoServer ed è classificata come una restrizione impropria di riferimento a entità XML esterne (XXE). La gravità è tale che la Direttiva Operativa Vincolante 22-01 impone alle agenzie federali civili statunitensi (FCEB) di rimediare entro scadenze tassative per proteggere le reti da minacce attive che sfruttano questo specifico vettore per penetrare nelle infrastrutture governative.

CVE-2025-58360 OSGeo GeoServer Improper Restriction of XML External Entity Reference Vulnerability

Sul fronte dei sistemi di controllo industriale (ICS), l’agenzia ha rilasciato ben dodici nuovi advisory tecnici che coprono una vasta gamma di prodotti critici. Tra questi spiccano gli avvisi per i sistemi Johnson Controls, in particolare per le piattaforme iSTAR e iSTAR Ultra (ICSA-25-345-01 e 02), che richiedono un’immediata revisione delle mitigazioni.

- ICSA-25-345-01 Johnson Controls iSTAR

- ICSA-25-345-02 Johnson Controls iSTAR Ultra

- ICSA-25-345-03 AzeoTech DAQFactory

- ICSA-25-345-04 Siemens IAM Client

- ICSA-25-345-05 Siemens Advanced Licensing (SALT) Toolkit

- ICSA-25-345-06 Siemens SINEMA Remote Connect Server

- ICSA-25-345-07 Siemens Building X – Security Manager Edge Controller

- ICSA-25-345-08 Siemens Energy Services

- ICSA-25-345-09 Siemens Gridscale X Prepay

- ICSA-25-345-10 OpenPLC_V3

- ICSMA-25-345-01 Grassroots DICOM (GDCM)

- ICSMA-25-345-02 Varex Imaging Panoramic Dental Imaging Software

Un’attenzione particolare è rivolta all’ecosistema Siemens, con molteplici advisory che riguardano il Siemens IAM Client, il SINEMA Remote Connect Server, il Building X Security Manager Edge Controller e il Gridscale X Prepay. Anche AzeoTech DAQFactory e OpenPLC_V3 sono stati oggetto di segnalazioni specifiche, sottolineando come il settore OT rimanga un bersaglio primario.

Il caso Notepad++: hijacking dell’updater e traffico sospetto

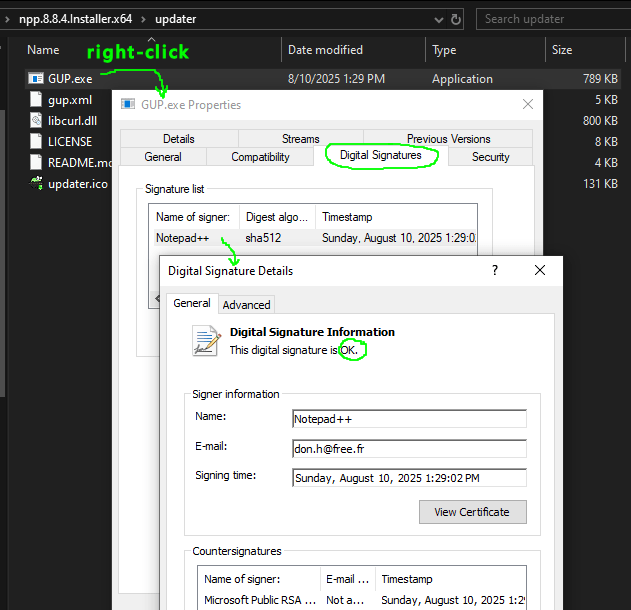

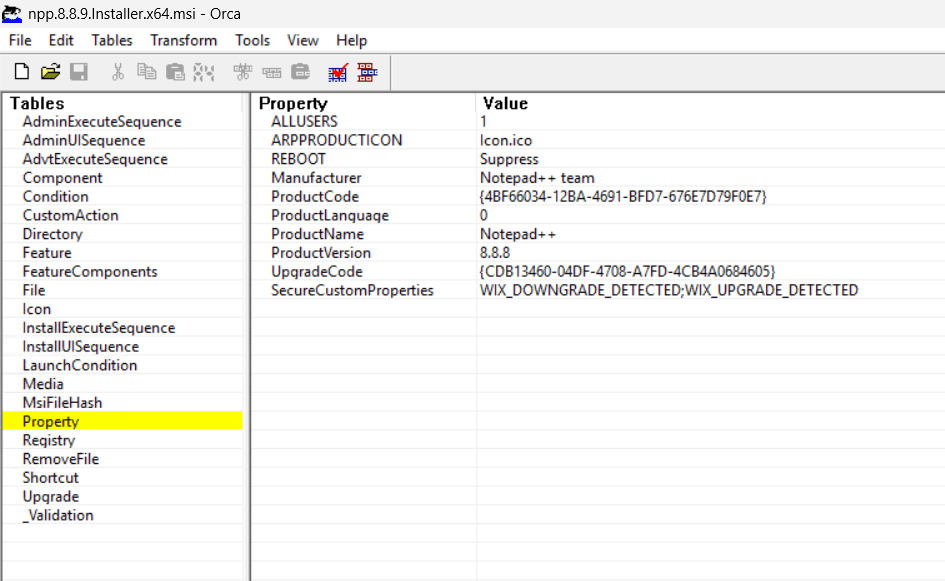

Un caso studio rilevante emerso in questi giorni riguarda il popolare editor di testo Notepad++, che ha dovuto risolvere una grave falla di sicurezza nel suo componente di aggiornamento WinGUp. La vulnerabilità permetteva agli attaccanti di intercettare il traffico e spingere file di aggiornamento malevoli, una tecnica nota come hijacking. Il problema risiedeva nelle versioni precedenti alla 8.8.8, che utilizzavano connessioni HTTP deboli, permettendo intercettazioni a livello di ISP o reti locali. Gli utenti hanno segnalato attività sospette, inclusi processi di Notepad++ che generavano sottoprocessi anomali e tentativi di esfiltrazione dati verso domini come temp.sh.

La risposta degli sviluppatori è arrivata con il rilascio della versione Notepad++ 8.8.9. Questo aggiornamento introduce un controllo rigoroso: l’updater ora verifica la firma digitale e il certificato di ogni installatore scaricato prima di procedere all’esecuzione. Se la verifica fallisce, il processo di aggiornamento viene immediatamente abortito, neutralizzando il tentativo di infezione. Nelle versioni compromesse, l’attacco si manifestava con il download di file come AutoUpdater.exe nella cartella TEMP di Windows, seguito dall’esecuzione di comandi di ricognizione come netstat e systeminfo, i cui output venivano poi esfiltrati.

Le discussioni sui forum della community e l’intervento dello sviluppatore Donho hanno chiarito che, sebbene il codice ufficiale non contenga strumenti come curl.exe, le librerie legittime come libcurl.dll venivano sfruttate dall’updater. La raccomandazione per tutti gli utenti è di aggiornare manualmente scaricando l’installer esclusivamente dal sito ufficiale e, per gli ambienti aziendali più a rischio, di bloccare l’accesso internet all’eseguibile gup.exe o disabilitare la funzione di auto-update fino alla completa messa in sicurezza del parco macchine.

Infine, un cambiamento significativo nelle policy di sicurezza arriva da Microsoft, che ha annunciato l’adozione della politica In-Scope by Default per la divulgazione delle vulnerabilità. Questo passo evolutivo nel programma di ricerca coordinata amplia l’eleggibilità per i bug bounty e mira a rafforzare la collaborazione con i ricercatori di sicurezza esterni, garantendo una gestione più trasparente e rapida delle falle scoperte nell’ecosistema di Redmond.

FAQ

Cos’è la CWE Top 25 2025?

La CWE Top 25 2025 è una lista pubblicata da CISA e MITRE che elenca le 25 debolezze software più pericolose e comuni. La classifica si basa sui dati delle vulnerabilità CVE attivamente sfruttate nel mondo reale (catalogo KEV), offrendo a sviluppatori e team di sicurezza una priorità sugli interventi di bonifica.

Qual è la vulnerabilità risolta in Notepad++ 8.8.9?

La versione 8.8.9 di Notepad++ risolve una falla critica nel componente di aggiornamento (WinGUp) che permetteva agli attaccanti di effettuare il hijacking del traffico e installare malware. La nuova versione verifica obbligatoriamente la firma digitale e i certificati degli installer scaricati prima di eseguirli.

Quali sono i rischi legati alla vulnerabilità di OSGeo GeoServer?

La vulnerabilità CVE-2025-58360 in OSGeo GeoServer riguarda una restrizione impropria delle entità XML esterne (XXE). Gli attaccanti possono sfruttare questa debolezza per accedere a file riservati, eseguire scansioni di rete interne o causare denial of service, motivo per cui CISA ha ordinato alle agenzie federali di applicare subito le patch.

Cosa significa la politica “In-Scope by Default” di Microsoft?

“In-Scope by Default” è la nuova politica di Microsoft che espande i criteri per cui i ricercatori di sicurezza possono ricevere ricompense (bug bounty). Significa che un numero maggiore di prodotti e servizi Microsoft è automaticamente considerato idoneo per la segnalazione di vulnerabilità, incentivando la ricerca e la sicurezza collaborativa.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.