Il mondo dello sviluppo web moderno sta affrontando una delle crisi di sicurezza più severe degli ultimi anni, centrata su uno dei framework più utilizzati al mondo. Le vulnerabilità React RSC (React Server Components) sono emerse come una minaccia critica, trasformando strumenti di sviluppo essenziali in vettori di attacco per Denial of Service (DoS), esfiltrazione di codice sorgente e, nei casi peggiori, esecuzione di codice remoto. I ricercatori hanno identificato una serie di difetti strutturali nelle versioni recenti di React che permettono ad attori malevoli di bloccare interi server attraverso loop infiniti o di sottrarre logiche proprietarie mediante semplici richieste HTTP manipolate. La situazione è precipitata rapidamente con l’evoluzione dell’exploit React2Shell, che ha aperto la strada a campagne di infezione su scala globale, costringendo la CISA ad aggiungere queste falle al catalogo delle vulnerabilità sfruttate note (KEV) e imponendo scadenze perentorie per l’aggiornamento dei sistemi.

Cosa leggere

Il meccanismo tecnico del disastro: DoS e leak di codice

Al cuore del problema risiede una gestione insicura della deserializzazione nel protocollo React Flight. Gli attaccanti hanno imparato a sfruttare la CVE-2025-55184 per innescare un DoS in fase di pre-autenticazione. Inviando una richiesta HTTP appositamente confezionata a un endpoint di Server Functions, è possibile costringere il server a deserializzare dati che generano un loop infinito. Questo processo satura immediatamente la CPU, rendendo il server incapace di rispondere a qualsiasi richiesta legittima successiva. Le versioni colpite spaziano dalla 19.0.0 alla 19.2.1 dei pacchetti come react-server-dom-webpack, e la situazione è stata aggravata da un fix iniziale incompleto che ha portato alla scoperta della CVE-2025-67779, una variante con impatto identico.

Parallelamente al blocco dei servizi, si è manifestato un rischio ancora più insidioso per la proprietà intellettuale: il leak del codice sorgente. Sfruttando la vulnerabilità catalogata come CVE-2025-55183, un attaccante può inviare una richiesta manipolata a una Server Function vulnerabile passando argomenti in formato stringa non previsti. Il sistema risponde restituendo il codice sorgente della funzione stessa e di qualsiasi altra funzione “inlined” dal bundler. Sebbene le variabili di runtime come process.env.SECRET rimangano generalmente protette, qualsiasi segreto o chiave API “hardcoded” nel codice diventa immediatamente visibile agli occhi dei criminali, esponendo l’intera infrastruttura a ulteriori compromissioni.

L’escalation globale: React2Shell e l’esecuzione remota

Le vulnerabilità di base, tuttavia, sono solo la punta dell’iceberg. La vera catastrofe si è scatenata quando questi difetti sono stati combinati per ottenere l’esecuzione di codice remoto (RCE) non autenticato, sfruttando la CVE-2025-55182. Questa tecnica, ribattezzata React2Shell, permette di iniettare logica malevola con una singola richiesta HTTP. Gli attaccanti creano dei chunk di dati “thenable” che mimano il comportamento delle Promise JavaScript. Durante il processo di “idratazione” dei blob da parte di React, il sistema viene ingannato ed esegue il codice arbitrario contenuto nel payload. Utilizzando prefissi come _prefix e commenti // per nascondere i comandi, gli hacker riescono a eseguire operazioni stealth, bypassando i controlli di sicurezza standard.

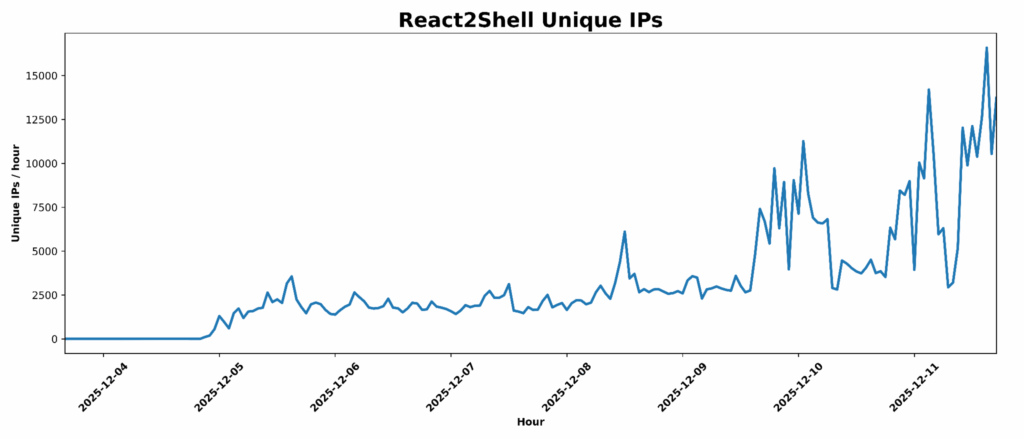

L’impatto di React2Shell è stato devastante per le applicazioni costruite su framework come Next.js esposte direttamente su internet. Gli analisti di sicurezza hanno osservato oltre 35.000 tentativi di exploit in un solo giorno sui loro honeypot, con campagne che iniziano con una ricognizione massiva di domini e URL specifici. Marchi globali come Starbucks e Porsche, così come siti governativi e infrastrutture critiche, sono finiti nel mirino. Una volta ottenuto l’accesso, gli attaccanti eseguono comandi di probing come whoami per poi distribuire miner di criptovalute o varianti della botnet Mirai, come la temuta RondoDox, legata a cluster di minaccia asiatici che evitano accuratamente gli indirizzi IP cinesi durante le loro scansioni.

PeerBlight: la backdoor invisibile su Linux

L’evoluzione più sofisticata di queste campagne è rappresentata da PeerBlight, una backdoor per sistemi Linux distribuito tramite React2Shell che implementa un framework di Comando e Controllo (C2) completo e resiliente. Una volta infiltrato nel sistema, PeerBlight stabilisce la persistenza con metodi multipli: se ottiene privilegi di root, installa un servizio systemd malevolo che punta a /bin/systemd-daemon assicurandosi il riavvio automatico; su sistemi legacy utilizza Upstart, mentre in ambienti senza privilegi crea directory nascoste e si copia mascherandosi da processo di sistema [ksoftirqd] tramite la chiamata prctl, ingannando strumenti di monitoraggio come ps.

La resilienza del C2 di PeerBlight è garantita dall’uso di un algoritmo di generazione domini (DGA) che crea fino a 200 domini giornalieri basati su un seed SHA-256, rendendo il blacklisting tradizionale inefficace. Se la connessione primaria fallisce, il malware attiva un meccanismo di fallback basato sul BitTorrent DHT (Distributed Hash Table), utilizzando nodi con ID specifici come LOLlolLOL per ricevere istruzioni. Tutte le comunicazioni sono protette da crittografia AES-256 preceduta da uno scambio di chiavi RSA-2048, e i payload JSON sono firmati digitalmente per verificarne l’integrità. Questo livello di sofisticazione suggerisce il coinvolgimento di attori statali, con sospetti che ricadono su gruppi nordcoreani che integrano questi exploit nelle loro operazioni offensive.

Geopolitica e contromisure urgenti

I dati raccolti da Shadowserver dipingono un quadro allarmante: oltre 137.200 indirizzi IP vulnerabili sono esposti online, con una concentrazione massiccia negli Stati Uniti (88.900) e numeri significativi in Germania e India. Le campagne mostrano un chiaro targeting geopolitico, con attacchi mirati verso aree sensibili come Taiwan e lo Xinjiang, oltre a settori accademici e autorità nucleari. Le aziende stanno subendo perdite di dati sensibili, con password manager e VPN SSL compromessi che riversano traffico e credenziali nelle mani degli attaccanti.

La risposta della comunità di sicurezza deve essere immediata. Il React Team ha rilasciato le versioni 19.0.3, 19.1.4 e 19.2.3 per mitigare le CVE identificate, mentre framework come Next.js richiedono patch specifiche per la vulnerabilità CVE-2025-66478. Gli sviluppatori devono verificare i bundle di produzione per assicurarsi che non vi sia codice esposto non intenzionalmente ed evitare l’uso di segreti hardcoded nelle funzioni server. È fondamentale monitorare le connessioni in uscita verso IP sospetti noti come 185.247.224.41 o traffico sulla porta 8443, e utilizzare regole YARA per rilevare la presenza dei binari di PeerBlight. La CISA ha imposto una scadenza tassativa al 12 dicembre 2025 per la messa in sicurezza dei sistemi federali, sottolineando che in un panorama dove l’automazione degli attacchi cresce esponenzialmente, solo una strategia di “secure by design” e un patching tempestivo possono prevenire conseguenze catastrofiche.

CVE-2025-55182 Meta React Server Components Remote Code Execution Vulnerability

Quali sono le principali vulnerabilità React RSC scoperte?

Le vulnerabilità principali includono CVE-2025-55184 e CVE-2025-67779, che causano Denial of Service (DoS) tramite loop infiniti dovuti a deserializzazione insicura, e CVE-2025-55183, che permette il leak del codice sorgente delle funzioni server. La più critica è CVE-2025-55182, che consente l’esecuzione di codice remoto (RCE).

Come funziona il backdoor PeerBlight?

PeerBlight è un malware Linux sofisticato distribuito tramite exploit React. Persiste nel sistema mascherandosi da processi legittimi (come [ksoftirqd]), utilizza un algoritmo DGA per generare domini di controllo e sfrutta il protocollo BitTorrent DHT come canale di comunicazione di fallback, il tutto protetto da crittografia avanzata.

Quali sistemi sono più a rischio?

Sono a rischio tutte le applicazioni web che utilizzano versioni vulnerabili di React Server Components, specialmente quelle costruite su framework come Next.js esposte direttamente su internet. Shadowserver ha identificato oltre 137.000 IP vulnerabili, con una forte concentrazione negli Stati Uniti, Germania e India.

Come posso proteggere la mia applicazione React?

È essenziale aggiornare immediatamente React alle versioni patchate (19.0.3, 19.1.4, 19.2.3 o successive) e applicare i fix specifici per il framework utilizzato (es. Next.js). Inoltre, si raccomanda di monitorare il traffico di rete per anomalie, verificare i bundle di produzione e utilizzare Web Application Firewall (WAF) per filtrare richieste malformate.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.