Una campagna di phishing che abusa dei reindirizzamenti LinkedIn Smart Link è stata recentemente osservata dal Cofense Phishing Defense Center.

Cosa leggere

Di cosa si tratta

Nel caso specifico la campagna si rivolgerebbe ad utenti di nazionalità slovacca e gli attori delle minacce abuserebbero delle legittime funzionalità di LinkedIn Smart Link aggiungendo variabili alfanumeriche univoche alla fine delle URL per reindirizzare gli utenti verso siti Web malevoli. Questa tattica oltre a consentire di aggirare in tal modo i controlli di sicurezza dei gateway di posta elettronica abusando di una fonte attendibile, essendo inconsueta abbasserebbe anche la guardia degli utenti destinatari.

Smart Link è una funzionalità riservata agli utenti LinkedIn Sales Navigator e Enterprise, che consente di inviare documenti utilizzando un unico collegamento, fornendo report su analisi e condivisioni.

“La funzione “Smart Link” di LinkedIn consente agli utenti di reindirizzare a siti Web legittimi per promuovere il proprio sito Web o annunci pubblicitari. Gli attori delle minacce, tuttavia, hanno idee diverse e reindirizzano gli utenti a siti dannosi nel tentativo di rubare informazioni personali.”, commentano i ricercatori Cofense.

Il messaggio e-mail esca

I messaggi di posta elettronica recapitati avvisano di una spedizione in attesa di essere consegnata, e che l’ordine, con un numero di riferimento fittizio, può essere evaso solo con il pagamento di una piccola spesa di spedizione di € 2,99.

“La spedizione è in attesa di consegna.

La Posta Slovacca ha preso l’iniziativa e ti ha inviato questa e-mail per informarti che la tua spedizione è ancora in attesa di tue istruzioni.

Rif. C.: SK66902371WS

Spese di spedizione: 02,99 €

Conferma il pagamento delle spese di spedizione cliccando sul seguente link:

Conferma qui“

In realtà i ricercatori, esaminando il campione e-mail hanno constatato:

- l’impersonificazione della Slovenská pošta, il fornitore di servizi postali statali Slovacchi. L’indirizzo di posta elettronica del mittente è in realtà “sis[.] [email protected]” che nulla ha a che fare con il servizio in oggetto;

- che il link nascosto in “conferma qui” contiene una URL di tipo slink (Smart Link) (“hxxps://www[.]linkedin[.]com/slink?code=g4zmg2B6/”) il cui codice alfanumerico reindirizza verso una pagina web di phishing che cerca di imitare la vera pagina della Slovenská pošta (sito legittimo “https://tandt.posta.sk”).

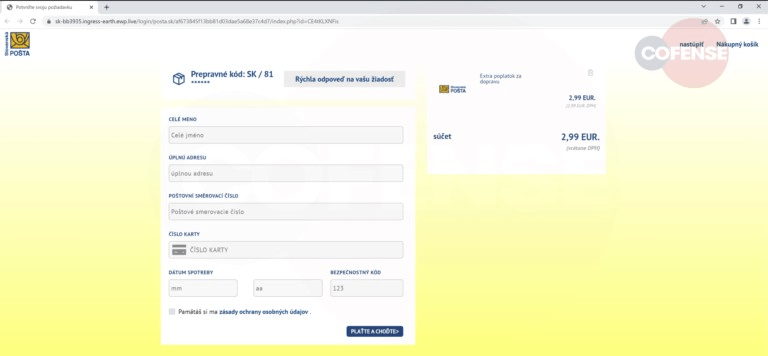

La pagina di landing

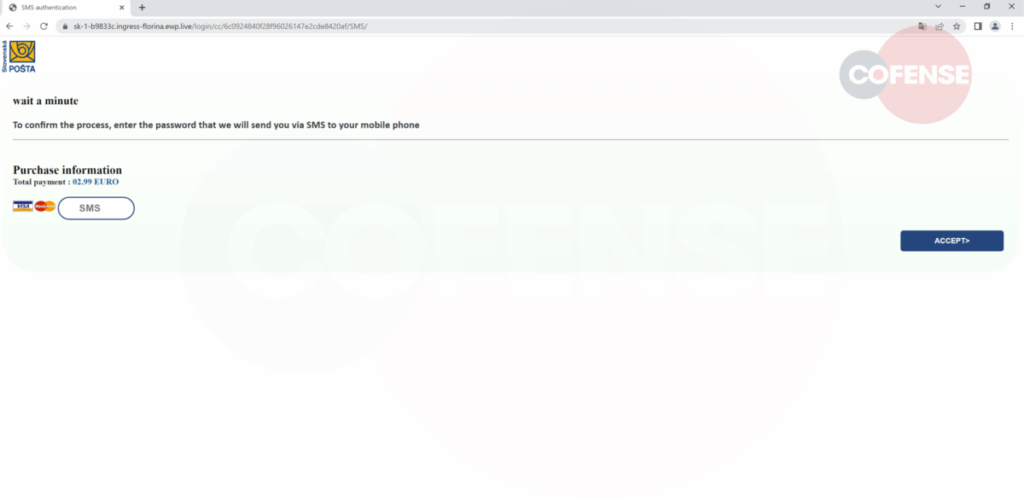

Con l’espediente della spesa di spedizione, l’obiettivo reale degli attori criminali è quello di carpire i dettagli della carta di credito, inclusi numero, nome del titolare, data di scadenza e codice di verifica CVV, eventualmente inseriti sul form che viene proposto alla vittima dopo il reindirizzamento. Dando seguito alle richieste, all’utente viene chiesta una password inviata via SMS, per poi essere dirottato verso una pagina di conferma finale falsa.

Prestare sempre attenzione

Questa campagna mostra come la sicurezza dei gateway di posta elettronica possa essere aggirata in assenza di un ulteriore livello di protezione. Occorre pertanto prestare sempre attenzione alle eventuali e-mail sospette veicolanti collegamenti e allegati di ogni genere.

Non si può escludere che l’abuso di LinkedIn Smart Link possa diventare una consuetudine nelle prossime campagne di phishing, anche estendendo ulteriormente il bacino delle potenziali vittime.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.