Il Ministero dell’Interno è stato coinvolto in una nuova campagna di phishing ad alta credibilità, basata su un falso portale web progettato per sottrarre dati personali sensibili a cittadini stranieri in attesa di permesso di soggiorno, nulla osta o visto. L’infrastruttura malevola è stata individuata da CERT-AGID, che ha rilevato un dominio registrato di recente utilizzato per ospitare un sito fraudolento, graficamente e semanticamente allineato ai servizi ufficiali dello Stato italiano.

Il portale si presentava come uno strumento istituzionale per la verifica dello stato delle pratiche amministrative sull’immigrazione, richiamando esplicitamente il Ministero dell’Interno e la Polizia di Stato, due riferimenti capaci di generare fiducia immediata nelle vittime. La campagna ha sfruttato un contesto amministrativo delicato, caratterizzato da attese prolungate, incertezza burocratica e forte asimmetria informativa, trasformando la legittima ricerca di informazioni in un vettore di compromissione.

Cosa leggere

Il dominio malevolo e la simulazione dei servizi istituzionali

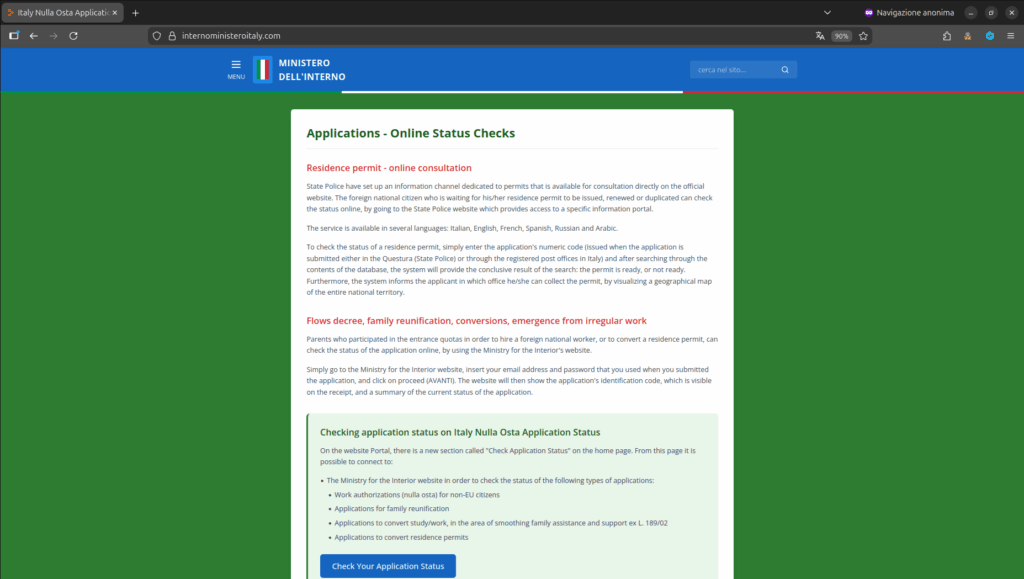

L’analisi tecnica condotta da CERT-AGID ha evidenziato come il dominio malevolo, registrato da poche settimane, fosse costruito per replicare la struttura narrativa e funzionale dei portali governativi italiani. La home page presentava una finta sezione di consultazione dedicata al permesso di soggiorno, sostenendo che l’esito della pratica fosse consultabile tramite un codice numerico di protocollo, un dettaglio coerente con le procedure reali.

Per aumentare la credibilità, il sito richiamava esplicitamente temi e percorsi amministrativi noti, come il decreto flussi, il ricongiungimento familiare e persino riferimenti al lavoro irregolare, elementi che riflettono il linguaggio e le competenze del pubblico target. Questa coerenza semantica ha ridotto la probabilità che l’utente medio percepisse anomalie, soprattutto in assenza di competenze digitali avanzate o di una piena padronanza della lingua italiana. Il portale era ottimizzato per intercettare ricerche mirate, sfruttando keyword e strutture testuali tipiche delle comunicazioni istituzionali, aumentando così la probabilità di esposizione tramite motori di ricerca o condivisioni informali.

Il meccanismo di phishing e la raccolta dei dati personali

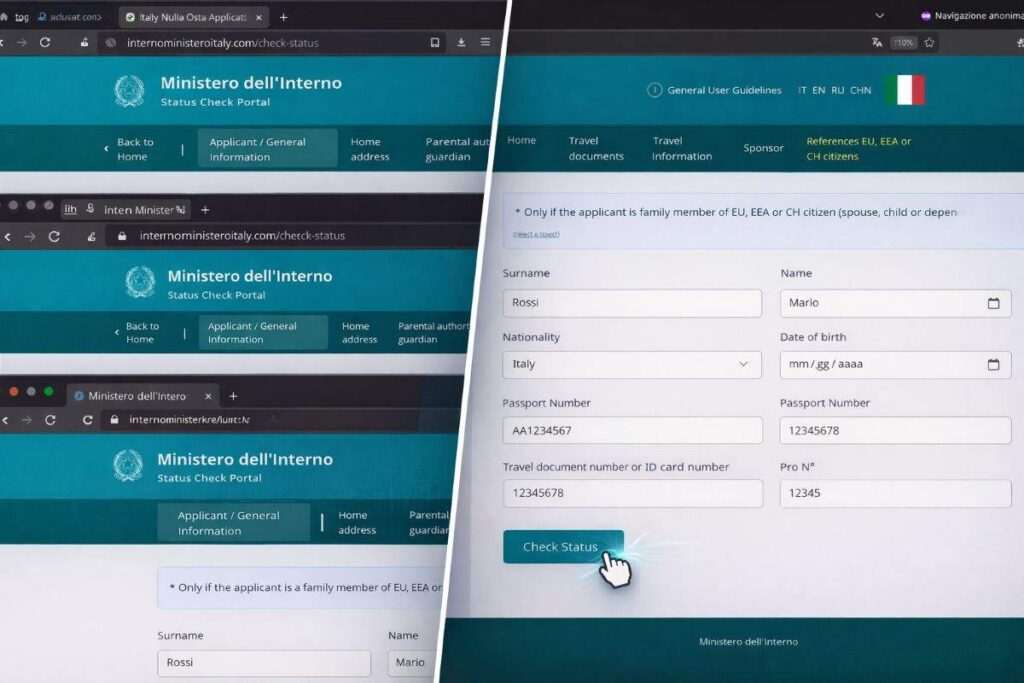

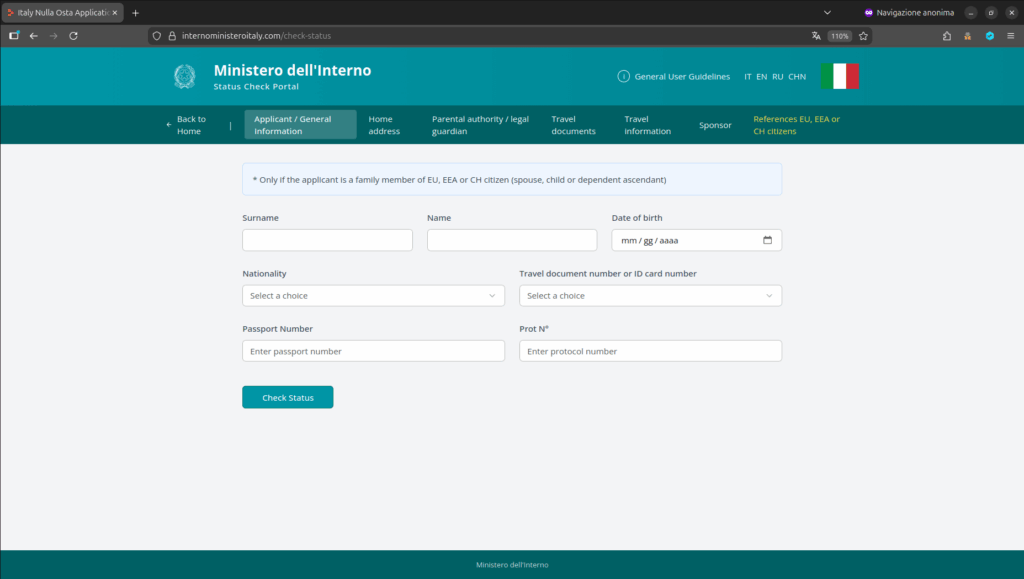

Il cuore della campagna era il pulsante “Check Application Status”, che reindirizzava l’utente verso una pagina dedicata alla presunta verifica della pratica. In questa sezione veniva richiesto l’inserimento di una serie di dati altamente sensibili, tra cui generalità complete, data di nascita, nazionalità, numero di documento o passaporto e numero di protocollo della pratica amministrativa.

Questa combinazione di informazioni consente una ricostruzione quasi completa dell’identità della vittima, rendendo possibile non solo il furto d’identità, ma anche frodi finanziarie mirate, apertura di conti fraudolenti, utilizzo illecito di documenti e rivendita dei dati su circuiti criminali. Il focus su cittadini stranieri in attesa di esiti amministrativi aumenta l’efficacia dell’attacco, poiché l’urgenza percepita e la dipendenza da servizi digitali riducono la propensione al controllo critico dell’URL o del certificato del sito. Gli analisti sottolineano come questa tipologia di phishing non punti a volumi elevati e indiscriminati, ma a target altamente selezionati, con un valore medio del dato rubato significativamente superiore rispetto alle campagne generiche.

Le attività di contrasto e il ruolo di CERT-AGID

Una volta accertata la natura fraudolenta del portale, CERT-AGID ha immediatamente informato il reparto sicurezza del Ministero dell’Interno, avviando le procedure per la dismissione del dominio malevolo e il contenimento della campagna. Contestualmente, l’agenzia ha diramato gli indicatori di compromissione (IoC) alle organizzazioni accreditate, rafforzando il perimetro difensivo nazionale.

È stato inoltre reso disponibile un file JSON contenente gli IoC, comprensivo di URL, hash e altri elementi tecnici, scaricabile dalle strutture abilitate. Questo approccio consente l’integrazione immediata degli indicatori nei sistemi di sicurezza, favorendo il blocco preventivo di campagne analoghe e la rapida individuazione di eventuali repliche.

L’intervento tempestivo ha limitato la diffusione del sito fraudolento, ma l’incidente conferma come i portali governativi restino un obiettivo privilegiato per operazioni di phishing avanzato, in quanto simboli di autorevolezza e affidabilità.

Implicazioni per la sicurezza digitale e i servizi pubblici online

L’episodio mette in evidenza una criticità strutturale della digitalizzazione dei servizi amministrativi, soprattutto in ambiti sensibili come l’immigrazione. I truffatori sfruttano la fiducia istituzionale, la complessità normativa e le barriere linguistiche per colpire utenti già esposti a condizioni di vulnerabilità.

La replica accurata di linguaggio, procedure e flussi informativi dimostra un livello di studio approfondito del contesto normativo italiano, segnale di campagne sempre più professionali e difficili da distinguere dai servizi legittimi. In questo scenario, la sicurezza non può basarsi esclusivamente su interventi reattivi, ma richiede educazione digitale mirata, comunicazioni ufficiali chiare e meccanismi di autenticazione e verifica sempre più visibili per l’utente finale.

Raccomandazioni operative per gli utenti

Le autorità ribadiscono che qualsiasi verifica relativa a permesso di soggiorno, decreto flussi o ricongiungimento familiare deve avvenire esclusivamente su domini ufficiali terminanti in .gov.it. Nessun portale istituzionale richiede l’inserimento combinato di documenti personali e numeri di protocollo tramite pagine non autenticabili o link ricevuti da fonti non ufficiali.

In caso di dubbio, è fondamentale non inserire dati personali, verificare manualmente l’indirizzo del sito e consultare i canali ufficiali del Ministero dell’Interno o le comunicazioni pubblicate da CERT-AGID.

Domande frequenti sul falso portale del Ministero dell’Interno

Come riconoscere un falso portale del Ministero dell’Interno?

I portali ufficiali utilizzano esclusivamente domini .gov.it e non richiedono mai l’inserimento completo di documenti personali e numeri di protocollo tramite link esterni o pulsanti generici.

Quali dati venivano sottratti dal sito fraudolento?

Il portale richiedeva generalità, data di nascita, nazionalità, numero di documento o passaporto e numero di protocollo, informazioni sufficienti per furto d’identità e frodi successive.

Chi ha scoperto la campagna di phishing?

La campagna è stata individuata da CERT-AGID, che ha coordinato la dismissione del dominio e la diffusione degli indicatori di compromissione a livello nazionale.

Perché i cittadini stranieri erano il principale obiettivo?

Perché si trovano spesso in attesa di esiti amministrativi, con un elevato bisogno informativo e una maggiore esposizione a portali online, condizioni che aumentano l’efficacia del phishing mirato.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.