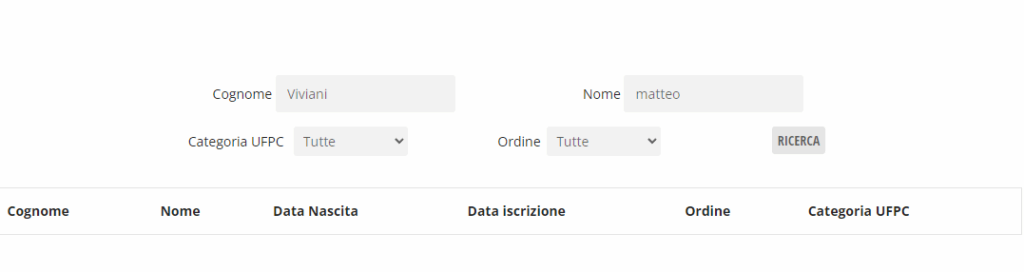

Mediaset lancia i dati di successo dei suoi palinsesti affermando che è stata superata anche la Rai nel momento più difficile per l’immagine dell’azienda. Ad avere incrinato i rapporti di fiducia tra gli spettatori ed allo stesso tempo il personale giornalistico ed i conduttori di successo dell’azienda del Biscione c’è stato il servizio delle Iene dove una richiesta di spiegazione da parte di Matteo Viviani nei confronti di un condannato colpevole di aver adescato più di un ragazzo in rete spacciandosi per donna ha avuto un tragico epilogo. L’attività sadica dell’intervistato ha portato una delle sue vittime al suicidio, ma è stato punito solo con una pena amministrativa. L’inviato della storica trasmissione realizzata da Parenti ha raggiunto il colpevole mentre portava l’anziana madre in carrozzina con il volto coperto in post produzione, ma su cui si evidenziavano chiaramente i connotati fisionomici. Vivendo in una piccola comunità, la riconoscibilità del volto e della persona, da non sottovalutare anche il fatto che avesse un’anziana che trasportava in carrozzina, ha fatto in modo che ci fosse una facile riconoscibilità dell’individuo intervistato. Proprio per questo motivo, il sessantaquattrenne condannato amministrativamente per l’episodio di catfishing si è tolto la vita ed ha aperto un dibattito sui social network che ha minato non solo il lungo corso storico delle Iene, ma anche l’immagine aziendale. La rete si è divisa tra coloro che si sono indignati ed hanno ricordato che questi metodi sono stati spesso utilizzate dalla trasmissione televisiva nota per le sue inchieste giornalistiche, dall’altra parte, invece, coloro che sono stati invece sodali con il metodo di fare che ha portato alla morte “dell’uno in meno”. Secondo quanto riportato dal Corriere della Sera, Piersilvio Berlusconi ha fermamente condannato quanto andato in onda all’interno della trasmissione, nonostante gli abbia riconosciuto un prezioso lavoro giornalistico ed autoriale, ma nello stesso articolo è riportata una riflessione che dovrebbe nei tempi del Ministero della Verità sollevare una questione etica e morale sul modus operandi della Mediaset nella trasmissione televisiva Le Iene, che non è l’unica sia chiaro. In questo caso si aspettano dei seri provvedimenti da parte del Garante della Privacy italiano sul tema appunto della mancata tutela del volto della persona che poi si è tolta la vita, ma si attende soprattutto una presa di posizione convinta da parte dell’Ordine dei Giornalisti sul fatto che le stesse Iene, come descritto dal Corriere della Sera come una trasmissione para giornalistica. Il problema è proprio quello delle regole che le grandi aziende spesso sono tenute a non osservare e nel caso specifico bisogna constatare che Matteo Viviani non è iscritto all’Ordine dei Giornalisti, come altri nel programma, e questo fa sospettare come anche nel settore dell’informazione spesso contano altri tipi di rapporti di peso e di forza, rispetto a quelle che dovrebbero essere invece delle regole valide per tutti.

Sembrerebbe uno scherzo del destino nei confronti di una trasmissione che ha spettacolarizzato spesso il modo di fare informazione creando non pochi disagi a persone seppur non abbiano eseguito una buona condotta di vita, ma non può che sollevare un aspetto che riguarda soprattutto l’etica dei giornalisti che dovrebbero non solo evitare la gogna mediatica secondo anche gli ultimi dispositivi previsti dallo stesso governo Draghi, ma dare per scontato che le sentenze debbano essere rispettate anche quando non sono a noi gradite. Potremmo portare a difesa delle Iene anche il fatto che il servizio sia stato fatto perché erano emerse nuove prove contro il suicida, come potremmo dire anche che lo stesso condannato in via amministrativa per catfishing si sia tolto la vita perché è messo alle strette in virtù dei suoi multipli e ancora sconosciuti comportamenti scorretti, così come potremmo dare per buona la risposta delle Iene a seguito del tragico evento nel quale è dichiarata l’azione di continuare a trattare il tema perché c’è bisogno di spiegarne le dinamiche in modo tale da evitare altri casi simili: in sintesi l’atavica strategia che “la migliore difesa è l’attacco”.

Purtroppo però non è così semplice, e le parole di Piersilvio Berlusconi sono state dal punto di vista etico inattaccabili perché ha ammesso che il movente della giustizia non deve mai travalicare le sensibilità dell’individuo. Seppur ci troviamo dinanzi a casi sicuramente differenti, la risposta data da Piersilvio Berlusconi è una lezione anche per coloro che in questi mesi difficili, riparandosi dietro il concetto di giustizia, sono andati in deroga ai principi essenziali che la società Occidentale e moderna ha sempre caldeggiato in contrasto alla violenza ed alla giustizia sommaria. Le parole di condanna del capo di Mediaset nei confronti della sua stessa produzione televisiva dimostrano non solo una ammissione di colpa, ma portano avanti un principio meno divisivo e meno polarizzante soprattutto per il mondo dei social dove invece spesso o quasi sempre si fa strada chi tende ad accendere fuochi ed a facilitare lo scontro tra opinioni, rispetto a chi è disposto a fare un passo indietro: Mediaset lo ha fatto ed ha annunciato di farne altri.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.