Il 26 gennaio 2026 segna l’inizio di una nuova campagna attribuita con alta confidenza a MuddyWater: Operation Olalampo. L’operazione colpisce organizzazioni governative, telecomunicazioni ed energia nella regione Mena, mostrando un’evoluzione tecnica che combina varianti malware novel, infrastrutture riutilizzate dal 2025 e un canale di Command-and-Control via Telegram. L’analisi di threat intelligence collega tattiche, domini e artefatti a precedenti attività del gruppo, mentre emergono indizi di sviluppo assistito da AI nei payload e nelle stringhe di debug. La campagna non è solo un’escalation operativa: è un consolidamento. MuddyWater trasforma la killchain in una pipeline efficiente che integra spear-phishing con macro Office, downloader in-memory, backdoor in Rust e RMM legittimi per la persistenza. L’uso di C2 diversificati e bot Telegram complica il tracciamento e riduce la visibilità difensiva.

Cosa leggere

Panoramica operativa: continuità e adattamento

MuddyWater è un attore legato all’Iran con storico di campagne mirate in Medio Oriente. Operation Olalampo conferma la continuità tattica: spear-phishing, malware custom e post-exploitation coerente. La novità è nella composizione modulare e nell’orchestrazione. Sovrapposizioni con infrastrutture del 2025 rafforzano l’attribuzione; domini riutilizzati e pattern di decodifica macro ricorrenti indicano pianificazione strategica.

L’allineamento con tensioni geopolitiche in Mena amplifica il rischio per settori critici. Il gruppo mantiene focus regionale, con espansione oltre l’area limitata. L’adozione di tecniche di evasione avanzate e l’uso di Telegram come C2 mostrano adattamento alle difese moderne.

Le varianti malware: CHAR, GhostFetch, HTTP_VIP e GhostBackDoor

L’operazione introduce quattro componenti principali. CHAR è una backdoor in Rust che comunica tramite bot Telegram, consentendo comandi CMD e PowerShell, cambio directory e orchestrazione di proxy SOCKS5. L’uso di Rust e stringhe di debug atipiche suggerisce pipeline di sviluppo automatizzate.

GhostFetch agisce come downloader in-memory con controlli anti-analysis aggressivi: verifica RAM, CPU, movimenti del mouse, risoluzione schermo, artefatti VM e AV specifici. Implementa persistenza in LOCALAPPDATA, registro Startup e carica PE cifrati AES riflettivamente. L’evasione include packing on-the-fly e frammentazione del traffico.

HTTP_VIP integra l’installazione di AnyDesk RMM, autenticazione su C2 dedicati e comandi numerici per shell, upload/download e capture clipboard. Evita honeypot sanitari e geolocalizza IP tramite server Python/Flask con reverse proxy Apache.

GhostBackDoor fornisce shell interattiva, gestione file e controllo dei cicli di sleep. Installa servizi come MicrosoftVersionUpdater o usa ClassID del Cestino per mascherare la persistenza. La cifratura AES protegge canali e dati, con chunking per superare limiti di rete.

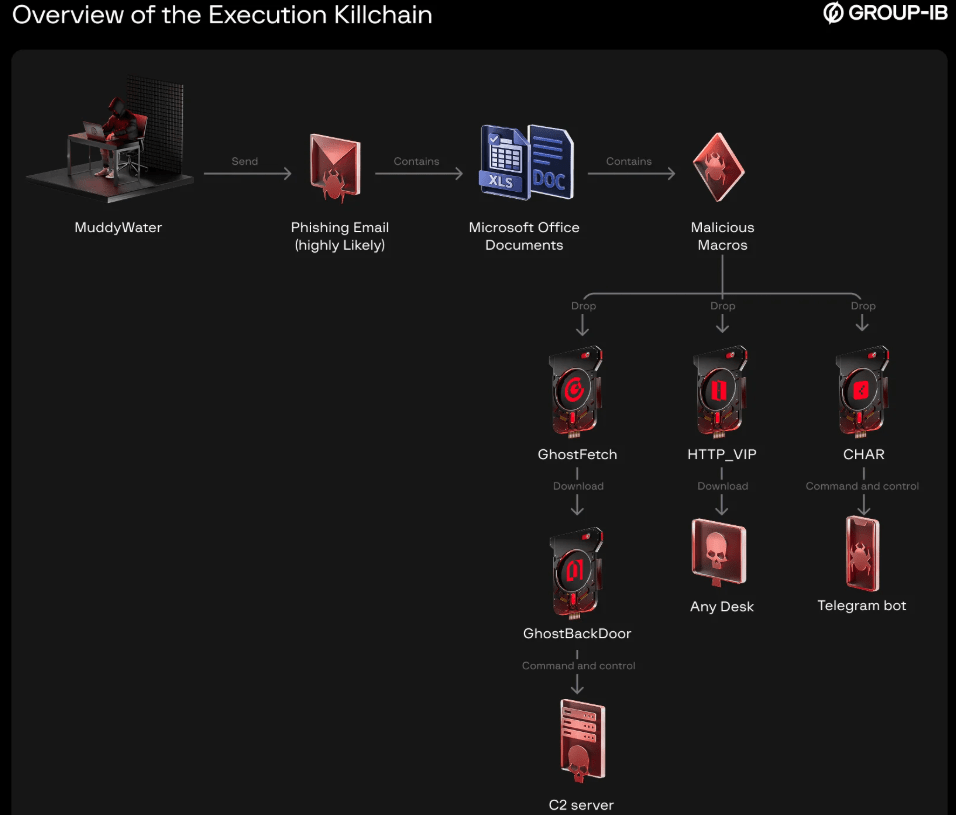

La killchain: dal phishing Office alla post-exploitation

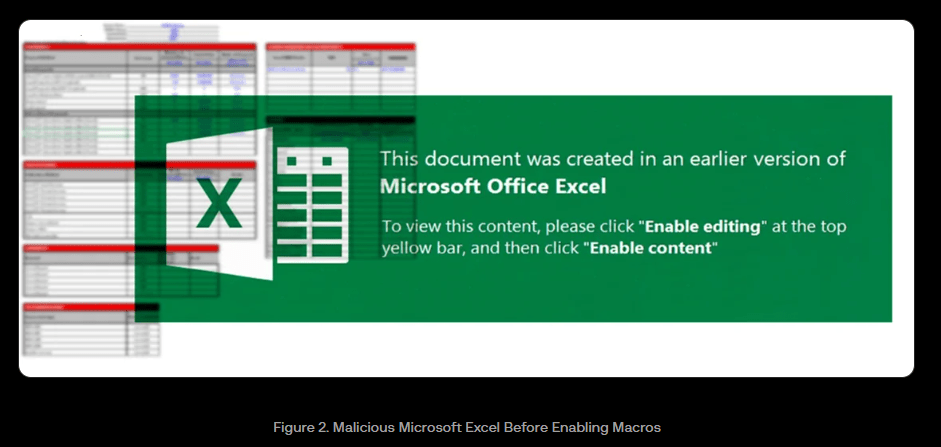

L’infezione inizia con email di phishing contenenti documenti Microsoft Office tematicamente adattati a energia, contractor marini o biglietti aerei. Le macro VBA attivano su Workbook_Open o UserForm, decodificano payload da controlli embedded e droppano eseguibili in percorsi pubblici con estensioni ingannevoli come .log.

Il mascheramento è sofisticato: sleep mirati, attese per eludere sandbox, decodifica stringhe e nomi file variabili per complicare l’hunting. Una volta attivato, il downloader prepara la backdoor e stabilisce il C2. I comandi osservati includono whoami, ipconfig, net user, schtasks e scanning di rete. L’upload di file come cobe-notes.txt indica raccolta dati sensibili.

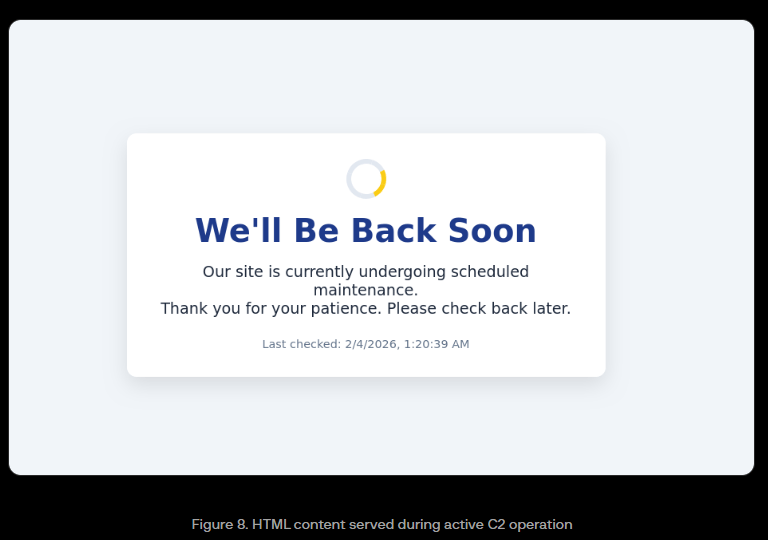

C2 e infrastruttura: Telegram e server Python custom

Un bot Telegram, scoperto da GroupIB, funge da C2 primario per CHAR, con comandi /start, /cmd, /shell e /cd. L’uso di Telegram riduce la necessità di infrastrutture dedicate persistenti e sfrutta un canale legittimo, complicando il blocco selettivo. In parallelo, server C2 Python basati su Flask gestiscono registrazione host, autenticazione e geolocalizzazione IP. Domini come promoverse.org, codefusiontech.org e miniquest.org mostrano registrazioni tra fine 2025 e inizio 2026, con protezione Cloudflare e certificati validi nel periodo dell’attività. La riattivazione temporanea dei C2 e il riuso di netvigil.org collegano l’operazione a campagne precedenti.

Le configurazioni tmux con tastiera persiana e pattern di naming coerenti rafforzano il legame con MuddyWater. L’adozione di RMM e DLL sideload per tunneling amplia la superficie di persistenza.

Evasione e ottimizzazione: tecniche di riduzione della visibilità

Operation Olalampo enfatizza l’evasione. Mascheramento dei processi, reflective loading, riduzione dei picchi di memoria e aggiornamento dinamico degli intervalli di sleep riducono la rilevabilità. Il chunking dei trasferimenti e la cifratura AES proteggono l’esfiltrazione. L’uso di estensioni .log e percorsi utente pubblici maschera la presenza dei payload. L’integrazione di componenti RMM legittimi sposta parte del traffico su canali consentiti, mentre l’anti-analysis impedisce l’esecuzione in ambienti controllati. Il risultato è una killchain resiliente e modulare.

Attribuzione e contesto geopolitico

L’attribuzione a MuddyWater si basa su hash macro, tecniche di decodifica, stringhe di sleep, drop .log e sovrapposizioni infrastrutturali. La somiglianza di FMAPP.dll con report precedenti e la struttura di GhostFetch consolidano il collegamento. L’operazione si inserisce in un contesto di tensioni regionali. Target governativi, telecom ed energia indicano raccolta d’intelligence strategica. L’evoluzione verso sviluppo AI-assisted potrebbe accelerare il ciclo di varianti e adattamento.

Implicazioni difensive: priorità operative

Le difese devono focalizzarsi su disabilitazione macro non firmate, sandbox avanzate con rilevazione di evasione, monitoraggio di reflective loading e RMM non autorizzati. È cruciale limitare l’uso di Telegram su endpoint critici e applicare least-privilege rigoroso. Il threat hunting dovrebbe cercare pattern di packing sequenziale, drop in Public\Downloads o Public\Documents con estensioni fuorvianti e persistenze via servizi o registry Startup. L’analisi del traffico chunked e di C2 intermittenti può evidenziare attività anomale. Operation Olalampo dimostra che MuddyWater non solo persiste, ma raffina. L’integrazione di C2 via Telegram, Rust e RMM legittimi compone una minaccia adattiva e mirata. Nella regione Mena, la superficie di rischio per infrastrutture critiche resta elevata e in evoluzione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.