APT28, noto anche come Fancy Bear o Forest Blizzard, torna a dimostrare che l’efficacia operativa non dipende sempre da tool sofisticati o da impianti persistenti di ultima generazione. Con Operation Macromaze, attiva da fine settembre 2025 fino a gennaio 2026, il gruppo mette in scena una campagna di cyber spionaggio contro organizzazioni dell’Europa occidentale e centrale basata su un’idea semplice e per questo pericolosa: usare componenti “normali” dell’ecosistema Microsoft e servizi legittimi su Internet come corridoi di un labirinto, dove ogni svolta è progettata per ridurre la visibilità, abbassare la soglia di allarme e mantenere l’operazione breve. Il cuore dell’operazione è una catena che parte da documenti Microsoft Word con macro e arriva a una fase di raccolta ed esfiltrazione dati sfruttando webhook.site e tecniche web “banali” come form HTML auto-submittenti, con la complicità di Microsoft Edge eseguito in modalità headless o fuori schermo. È un modello che ribalta una convinzione diffusa: non serve sempre una rete C2 dedicata, non serve sempre un malware “iconico”, non serve sempre una persistenza profonda. Se l’obiettivo è rubare informazioni in modo rapido, a bassa visibilità e con artefatti ridotti, la semplicità diventa un vantaggio. C’è un altro dettaglio che definisce l’impianto: Operation Macromaze incorpora il tracciamento dell’apertura del documento già nella fase di decoy, usando un campo XML INCLUDEPICTURE. Questo consente di trasformare l’atto più ordinario possibile, aprire un file Word, in un segnale di telemetria per l’attaccante: “il documento è stato aperto”, “da quale contesto”, “con quali metadati osservabili”. In altre parole, lo spear-phishing non è solo consegna: è anche misurazione.

Cosa leggere

L’innesco: documenti Word e decoy credibili, con un dettaglio operativo che traccia le aperture

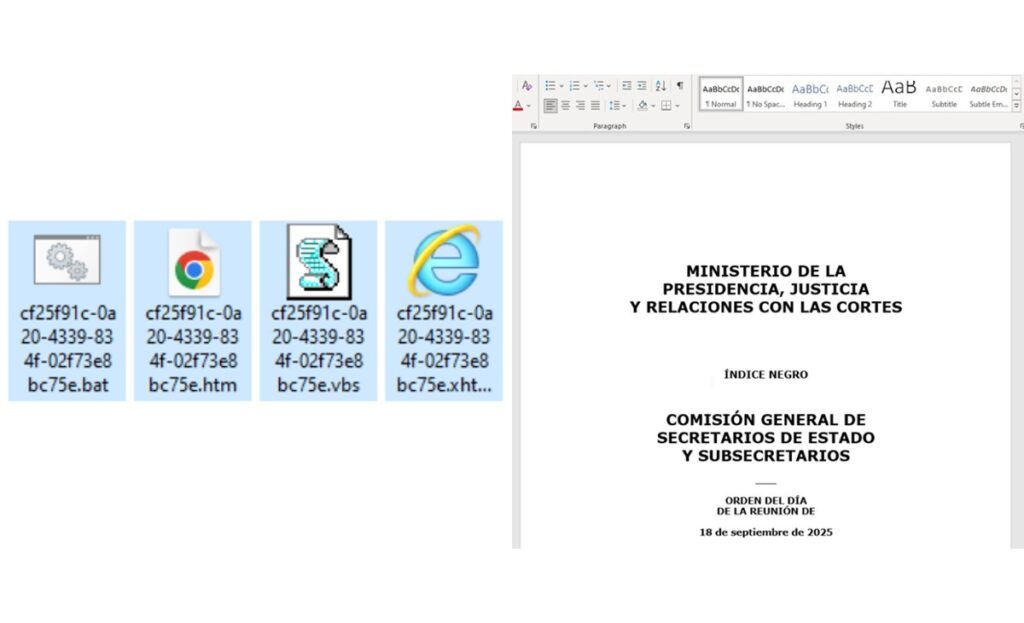

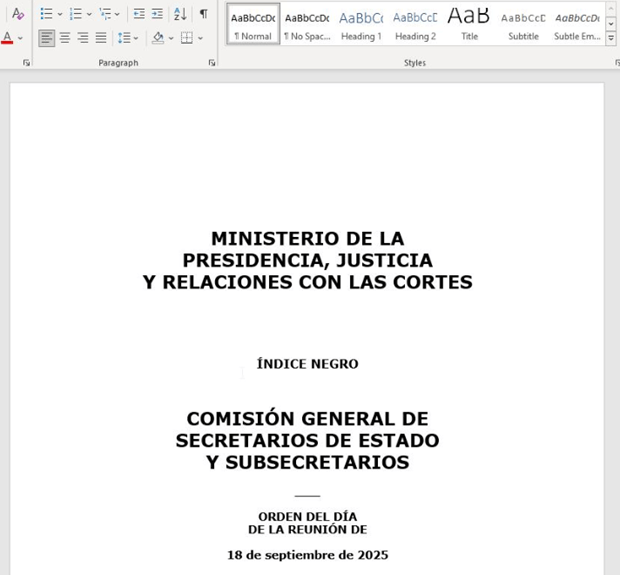

Operation Macromaze si appoggia a documenti Word che fungono da vettori di spear-phishing. Le esche non sono casuali e seguono un pattern tipico di APT28: contenuti amministrativi, agenda, documentazione istituzionale, elementi che spingono la vittima a trattare il file come “di routine”, riducendo sospetto e tempi di reazione. Nel caso descritto, una lure riprende un’agenda del Ministero spagnolo della Presidenza, Giustizia e Relazioni con i Tribunali datata 18 settembre 2025, con contenuto derivato da un documento pubblicato su La Moncloa il 23 settembre 2025. È un dettaglio cruciale perché mostra come il gruppo prenda materiale realmente pubblicato e lo riadatti per massimizzare la credibilità. Dentro i documenti compare un elemento tecnico che, da solo, racconta l’approccio dell’operazione: un campo XML INCLUDEPICTURE nel nodo w:instrText, che punta a una risorsa remota ospitata su webhook.site, per esempio un file chiamato docopened.jpg. La logica è lineare ma efficace. Quando il documento viene aperto e i campi si aggiornano, Word effettua una richiesta HTTP verso quell’URL. Il servizio remoto registra la richiesta e cattura metadati disponibili, consentendo di tracciare l’apertura e la “vita” del decoy. Questo passaggio ha due vantaggi operativi. Il primo è che consente ad APT28 di capire se la campagna sta funzionando senza dover aspettare un callback complesso. Il secondo è che crea un segnale iniziale su cui tarare i passi successivi: se l’apertura avviene, allora vale la pena proseguire. Se non avviene, si può cambiare infrastruttura o riciclare la lure.

Macro come dropper: quattro varianti per la stessa idea, una campagna che si adatta

La parte più interessante non è solo “ci sono macro”, ma come APT28 le evolve in quattro varianti nel corso dell’operazione. Questa evoluzione mostra un gruppo che osserva, aggiusta, riduce attriti, prova a neutralizzare i punti in cui l’utente potrebbe fermarsi o sospettare.

La prima variante interviene sul documento stesso: pulisce i ContentControls e imposta il colore del testo a nero. È un gesto che sembra banale ma risponde a una necessità reale: rendere il documento leggibile e “normale”, evitando artefatti visivi che potrebbero far percepire la presenza di manipolazioni.

La seconda variante aggiunge un elemento psicologico: un messaggio di errore finto di Microsoft Word. L’utente vede un problema, ma il problema è costruito per spingerlo a proseguire, a ignorare segnali, a considerare “normale” un comportamento anomalo. È una forma di nudging malevolo: non convince con la tecnologia, convince con la frizione.

La terza variante mantiene l’errore finto ma rimuove routine di pulizia. È un passo che può indicare un bilanciamento diverso tra stabilità ed evasione: meno operazioni sul documento, meno rischi di lasciare tracce o di causare crash imprevisti, più concentrazione sulla catena di esecuzione.

La quarta variante è la più aggressiva verso l’interazione utente: usa SendKeys per simulare input e dismettere prompt di sicurezza. Questo è un segnale importante: quando un attore APT arriva a simulare la pressione di tasti, significa che sta cercando di superare il blocco più prevedibile, quello in cui l’utente deve scegliere “Enable Content”. È una scommessa sul fatto che, una volta aperto il file, la vittima rimarrà in un flusso semi-automatico dove l’attacco fa il resto.

Queste macro non agiscono in modo “lineare”. L’analisi descrive l’uso di tecniche di evasione basate su concatenazione di stringhe e frammentazione di termini sensibili, come spezzare riferimenti a oggetti come WScript.Shell. L’obiettivo è ridurre la rilevabilità di pattern statici e rendere più difficile il match da parte di firme e controlli superficiali.

Dal documento ai file su disco: sei dropper e una catena a componenti, con nomi “GUID-like”

Una volta che la macro gira, la campagna passa a una fase di dropping che privilegia un’impronta minimale ma modulare. APT28 deposita sei file con nomi simili a GUID, e li posiziona nella directory %USERPROFILE%. Le estensioni includono VBS, BAT, CMD, HTM e XHTML. È una scelta che serve sia alla modularità sia alla confusione: file piccoli, ruoli distinti, logica composita. La catena di esecuzione descritta è coerente con questo stile. La macro avvia uno script VBScript, il VBScript lancia CMD, e da lì prende forma una routine che può includere la creazione di task schedulati. In alcune varianti, il task viene costruito tramite un file XML generato dinamicamente e poi importato con schtasks. Il task esegue un wrapper VBScript che chiama un BAT con argomenti, mantenendo l’esecuzione nascosta tramite WScript.Shell.Run e sopprimendo errori. È un modo per rendere l’attività meno visibile all’utente e più regolare nel tempo. Gli intervalli cambiano tra le varianti: nella prima si parla di esecuzione ogni 30 minuti, nella seconda ogni 20 minuti, mentre nelle terze e quarte compaiono intervalli di 61 minuti. Questo tipo di scelta, apparentemente arbitraria, spesso risponde a due esigenze: evitare pattern troppo regolari che emergono in analisi comportamentali e ridurre la probabilità di coincidenze con finestre di monitoraggio. Anche quando la persistenza è temporanea e “leggera”, il ritmo conta.

C’è però un punto che definisce l’operazione: APT28 pulisce gli artefatti. Dopo aver creato il task e avviato la catena, rimuove file intermedi, XML e componenti non necessari. Non è solo housekeeping. È una strategia per lasciare un ambiente meno “ricostruibile” e ridurre l’evidenza di una kill chain completa.

webhook.site: C2, tracciamento e consegna, tutto dentro una superficie legittima

Operation Macromaze sfrutta webhook.site come infrastruttura legittima per più ruoli contemporaneamente: tracciamento dell’apertura, distribuzione di frammenti e ricezione di esfiltrazione. È qui che la campagna diventa un caso di studio sulla “legittimità abusata”. Molti controlli di rete sono tarati su domini e IP noti come malevoli. Un servizio legittimo e diffuso, usato anche da sviluppatori e team IT, ha una probabilità più alta di passare inosservato o di non essere bloccato per policy. Il tracciamento iniziale avviene tramite la richiesta di risorse come docopened.jpg innescata dal campo INCLUDEPICTURE. Successivamente, webhook.site viene usato come endpoint per richieste e come repository di frammenti necessari a ricostruire comandi e template. Il fatto che gli URL includano identificatori unici simili a GUID si sposa con i nomi dei file locali, creando un parallelismo che aiuta l’attaccante a gestire la campagna e a correlare vittime e payload. Questo modello “outsourced” riduce il bisogno di server proprietari, riduce costi operativi e, soprattutto, riduce esposizione. Se l’infrastruttura viene segnalata e rimossa, l’attore può rigenerare endpoint rapidamente e continuare. È una tattica che sta diventando tipica delle campagne “brevi e a bassa visibilità”: non costruire un castello, costruire un corridoio.

Esfiltrazione via HTML e Microsoft Edge: la parte più “banale” che diventa la più efficace

Il passaggio forse più emblematico di Operation Macromaze è l’esfiltrazione. Non si parla di un canale cifrato custom, non si parla di un protocollo raro. Si parla di HTML che si auto-sottomette e di Microsoft Edge usato come motore di rendering e invio. La catena descrive la ricostruzione di un file CMD da frammenti scaricati, spesso posizionato in %USERPROFILE%\Downloads. Il comando viene eseguito, l’output viene catturato, quindi inserito dentro un template HTM che contiene un form auto-submittente. Un frammento XHTML completa la pagina, generando un HTML finale che include, per esempio, l’output dentro un elemento pre. Il tutto viene codificato in Base64 e passato a Edge per il rendering e la submission. Qui entrano le due varianti BAT che governano il comportamento di Edge. Una privilegia la stealth, usando Edge in modalità headless e adottando strategie per terminare il processo in modo meno rumoroso, ad esempio evitando kill forzati e cercando di chiudere per titolo finestra. L’altra privilegia l’affidabilità, spingendo Edge fuori schermo con una finestra posizionata a coordinate estreme, dimensioni minime e una terminazione più brutale dei processi msedge.exe, includendo anche flag come ignore-certificate-errors. È un trade-off classico: più invisibile contro più stabile. La scelta di Edge non è casuale. Usare un browser reale consente di delegare a un componente “normale” la gestione di JavaScript, redirect e submission. Inoltre, riduce la necessità di librerie custom e lascia il traffico in un formato che può somigliare a attività web ordinaria. In un’epoca in cui molte difese sono orientate a bloccare “stranezze”, fare qualcosa di estremamente standard diventa un modo per nascondersi in piena vista.

Perché “low-tech” non significa “low-risk”: il valore operativo dell’essenziale

Operation Macromaze dimostra che la sofisticazione non è l’unico metro. Un attore APT può scegliere deliberatamente un profilo low-tech per guadagnare in tempo, portabilità e riduzione della firma. Le macro sono un vettore storico e proprio per questo vengono spesso trattate in modo rituale: policy, training, banner, avvisi. Ma la campagna mostra che, quando il decoy è credibile e la frizione è gestita, la finestra di esecuzione può aprirsi comunque. L’uso di webhook.site e di HTML standard riduce l’impronta infrastrutturale e rende più difficile un’attribuzione basata su server e domini custom. La pulizia degli artefatti riduce la capacità di forensics post-evento. L’approccio “breve” riduce la probabilità di essere intercettati da controlli di persistenza. Tutto insieme costruisce una campagna che non punta a rimanere mesi dentro un ambiente, ma a entrare, raccogliere, uscire. C’è anche una lezione più ampia: la sicurezza organizzativa spesso separa “documenti” e “rete”, “Office” e “browser”. Macromaze usa proprio quella separazione come terreno. Un documento Word che fa una richiesta HTTP per un’immagine remota non è, di per sé, un evento scandaloso in molte reti. Un browser che apre un HTML non è, di per sé, un evento anomalo. Un task schedulato che esegue script può essere rumore se l’endpoint è poco osservato. Il risultato è che la catena non ha bisogno di un singolo punto “eclatante”. Ha bisogno di tanti punti moderati, coerenti, che insieme diventano un canale di spionaggio.

Cosa rende riconoscibile Operation Macromaze in un SOC moderno

Questa operazione, proprio perché usa strumenti standard, obbliga a cercare segnali meno ovvi. L’elemento INCLUDEPICTURE che richiama risorse remote può diventare un campanello se correlato a pattern specifici, soprattutto quando gli URL puntano a servizi come webhook.site e quando l’accesso avviene all’apertura o all’aggiornamento campi. Anche la presenza di file con nomi GUID-like in %USERPROFILE%, con estensioni VBS/BAT/CMD/HTM/XHTML, è un pattern che, se osservato come insieme, diventa più significativo. La comparsa di msedge.exe in modalità headless o con parametri anomali, in contesti dove l’utente non sta navigando, è un altro segnale ad alto valore. La creazione di task con intervalli insoliti e l’importazione di XML per schtasks, seguita da pulizia rapida di file temporanei, contribuisce a un profilo comportamentale distinguibile. In sostanza, la detection qui non vive di firme. Vive di correlazioni tra eventi che, isolati, possono sembrare normali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.