Mining Monero torna al centro dell’attenzione con una campagna analizzata da Trellix che alza l’asticella tecnica del cryptojacking nel 2026. Il deep dive rivela un’operazione su larga scala che utilizza un dropper dedicato, wrapper personalizzati intorno a XMRig e tecniche di manipolazione delle feature CPU come AVX2 e AES-NI per massimizzare l’hash rate mantenendo un profilo estremamente basso. Non si tratta di un semplice miner infilato in un sistema compromesso: qui c’è una strategia industriale, con canali C2 cifrati, meccanismi di persistenza evoluti e controlli anti-analisi che rendono il rilevamento complesso anche per ambienti dotati di EDR moderni.

Cosa leggere

XMRig e wrapper personalizzati: come viene ottimizzato il mining

Il cuore tecnico della campagna è XMRig, ma nella versione osservata non viene mai distribuito in forma “pulita”. Gli attaccanti integrano il miner all’interno di wrapper customizzati che ne controllano l’esecuzione, modulano i parametri e gestiscono le comunicazioni con l’infrastruttura di comando e controllo. Il processo inizia con un dropper che funge da entry point, scarica payload aggiuntivi da server remoti e verifica la compatibilità del sistema prima di attivare il miner. Uno degli elementi più interessanti è la disabilitazione selettiva di feature CPU come AVX2 o AES-NI. In apparenza potrebbe sembrare controintuitivo, perché si tratta di istruzioni che accelerano operazioni crittografiche. In realtà, in determinati ambienti, la loro disattivazione permette al malware di aggirare meccanismi di rilevamento basati su pattern di consumo o su signature comportamentali legate all’uso intensivo di determinate istruzioni. Il risultato è un equilibrio tra hash rate stabile e stealth operativo.

Il wrapper integra inoltre controlli runtime che consentono di adattare l’intensità del mining in base alle risorse disponibili. Se il sistema è sotto carico o l’utente è attivo, l’uso CPU viene ridotto per evitare picchi anomali. Se invece il sistema è idle, l’intensità aumenta. Questa regolazione dinamica dimostra una logica orientata alla persistenza a lungo termine più che al profitto immediato.

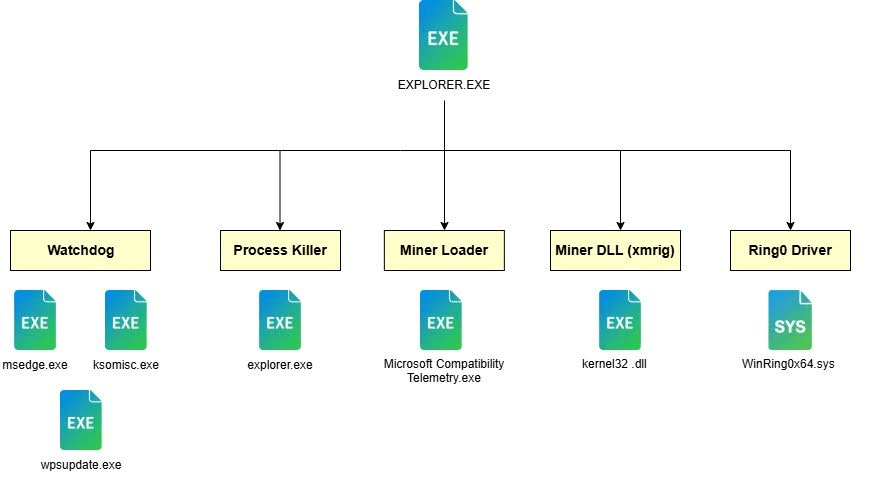

Dropper e flusso di compromissione: dalla prima esecuzione al wallet Monero

Il dropper rappresenta il primo stadio dell’infezione. È progettato per mimetizzarsi tra processi legittimi, evitando nomi sospetti e sfruttando tecniche di process hollowing o code injection. Una volta eseguito, stabilisce una connessione HTTPS verso server remoti, recupera configurazioni cifrate e prepara l’ambiente per il mining. La catena di attacco prevede checkpoint intermedi che assicurano la sopravvivenza del malware dopo riavvii o aggiornamenti di sistema. Il dropper crea task schedulati, modifica chiavi di registro e, in alcuni casi, si integra come servizio Windows. Nei sistemi Linux, vengono osservate varianti che sfruttano script di avvio e modifiche ai cron job.

Il traffico verso l’infrastruttura C2 utilizza cifratura custom e, in alcune varianti, meccanismi simili a domain generation algorithm per ruotare dinamicamente i domini di comando. Questo approccio rende inefficaci blocchi statici basati su IP o su liste nere di domini. Il miner invia statistiche di hash rate e riceve aggiornamenti per modificare parametri operativi o sostituire il wrapper con versioni più recenti. La destinazione finale è un wallet Monero, criptovaluta scelta per le sue caratteristiche di anonimato intrinseco. L’aggregazione di migliaia di nodi compromessi consente di generare volumi di hash significativi, con flussi di XMR difficili da tracciare a livello blockchain.

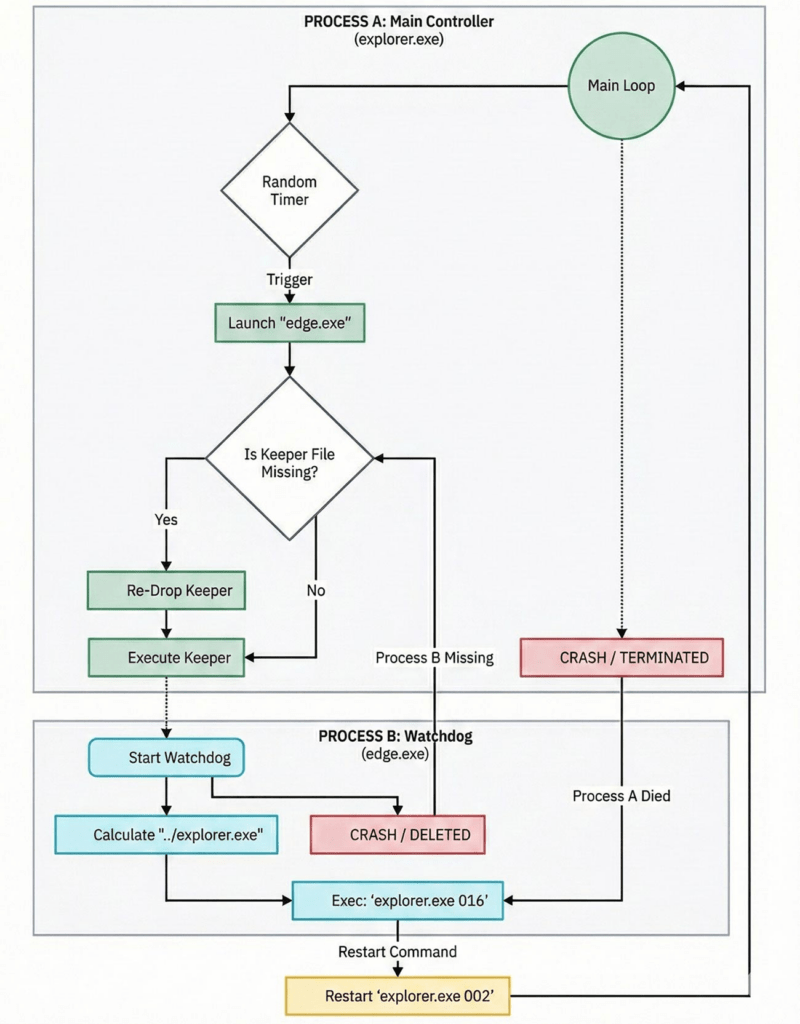

Persistenza e resilienza: come il malware sopravvive nel tempo

Uno degli aspetti più sofisticati della campagna riguarda la persistenza multilivello. Oltre ai task schedulati e alle modifiche al registro, il malware integra thread watchdog che monitorano l’integrità dei propri componenti. Se il miner viene terminato o alterato, il sistema provvede a ricrearlo automaticamente.

Sono state osservate tecniche simili a quelle dei rootkit, con tentativi di nascondere file e processi al sistema operativo. In ambienti Windows, alcune varianti interagiscono con le API di sistema per intercettare richieste di terminazione processo. In contesti virtualizzati, il malware effettua controlli per identificare sandbox o macchine di analisi e, in presenza di indicatori sospetti, sospende l’esecuzione o ritarda l’attivazione. La strategia complessiva privilegia un profilo basso. Il consumo CPU viene calibrato per non generare alert immediati. Le comunicazioni C2 sono sporadiche e aggregate, evitando traffico costante che potrebbe essere intercettato da sistemi di monitoraggio outbound. In alcune varianti è stato rilevato l’uso di proxy chain o instradamento attraverso servizi cloud per mascherare l’origine dei comandi.

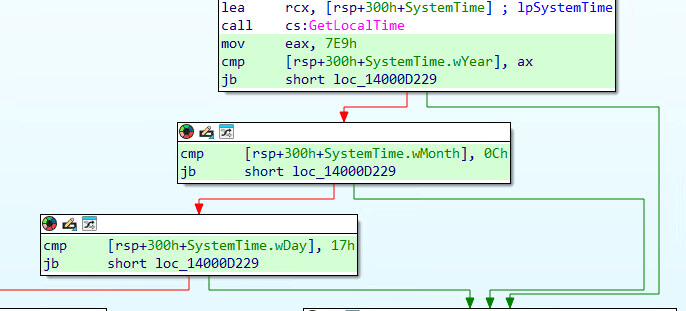

Tecniche di evasione: obfuscation, anti-sandbox e mutazione continua

La campagna integra un set avanzato di tecniche di evasione. Il codice del wrapper è protetto con packer personalizzati e stringhe cifrate che vengono decodificate solo a runtime. Il payload può essere frammentato in più parti e ricomposto in memoria, riducendo le tracce su disco. Il malware effettua anti-sandbox check, verificando parametri tipici degli ambienti di analisi come dimensioni di memoria, presenza di driver virtuali o pattern di rete anomali. In caso di sospetto, l’esecuzione viene posticipata o abortita. Questo comportamento complica l’analisi statica e dinamica. Alcune varianti implementano meccanismi di self-mutation, modificando hash e porzioni di codice tra una distribuzione e l’altra per eludere rilevamenti basati su signature. L’adozione di tecniche “living-off-the-land”, sfruttando strumenti già presenti nel sistema, riduce ulteriormente la superficie di rilevamento.

Impatto economico e rischi operativi per le organizzazioni

Il mining illecito di Monero non si limita a sottrarre cicli CPU. In ambienti aziendali, soprattutto in telecomunicazioni e infrastrutture critiche, l’impatto può tradursi in downtime, degradazione delle performance e aumento significativo dei costi energetici. L’aggregazione di migliaia di host compromessi consente agli attaccanti di generare flussi costanti di XMR, reinvestendo i profitti in nuove campagne o in tool più sofisticati. Dal punto di vista difensivo, il rischio principale è la persistenza silenziosa. Un’infezione che dura mesi può comportare costi cumulativi elevati e compromettere la fiducia nei sistemi. Inoltre, la presenza di un canale C2 stabile rappresenta una porta potenziale per ulteriori payload, inclusi ransomware o strumenti di esfiltrazione dati.

Difese e mitigazione: cosa controllare nel 2026

Contrastare una campagna di questo tipo richiede un approccio multilivello. È essenziale monitorare processi anomali, variazioni improvvise nel consumo CPU e traffico outbound verso domini non abituali. L’adozione di soluzioni di behavioral analytics e di EDR capaci di rilevare pattern comportamentali, più che signature statiche, diventa centrale. La segmentazione di rete, l’aggiornamento costante delle patch e la verifica periodica delle chiavi di registro e dei task schedulati aiutano a individuare meccanismi di persistenza. Anche l’analisi del consumo energetico può offrire indicatori indiretti di attività di mining non autorizzate.

Mining Monero è solo un caso isolato o il nuovo standard del cryptojacking?

La campagna analizzata mostra un livello di maturità che supera il cryptojacking opportunistico degli anni precedenti. L’integrazione di wrapper personalizzati, la manipolazione delle feature CPU e l’uso di C2 dinamici indicano un’evoluzione verso modelli più professionali e resilienti. Se questa tendenza si consolida, il mining illecito potrebbe diventare una componente stabile del panorama delle minacce, con campagne sempre più mirate e difficili da rilevare.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.