Lazarus entra e non bussa. Non chiede permesso, non rispetta “codici etici” del cybercrime e non evita obiettivi delicati. Nel quadro che emerge dalle attribuzioni e dalle analisi tecniche, il punto non è solo la presenza di un ransomware in più nel panorama già saturo del 2026. Il punto è la trasformazione dell’estorsione in strumento ibrido, dove il profitto non resta confinato alla criminalità comune, ma alimenta obiettivi statali: spionaggio, pressione geopolitica, finanziamento di infrastrutture offensive, continuità operativa di un apparato che non può permettersi di rallentare. Nella stessa finestra temporale, un’altra storia racconta quanto l’estorsione moderna sia diventata “industria dei dati”. ShinyHunters rivendica un breach che colpisce Odido, provider olandese con 6,2 milioni di clienti, e parla di quasi 21 milioni di record sottratti. Il pacchetto di informazioni descritto è quello che trasforma una violazione in un problema sociale: nomi, indirizzi, numeri mobili, email, IBAN, date di nascita. È il carburante perfetto per frodi, SIM swap, phishing personalizzato e furti d’identità. Odido dichiara di aver bloccato gli attaccanti e di non avere evidenze su password o dettagli di chiamate compromessi. Ma la dinamica del ricatto è già impostata: minaccia di leak, pressione negoziale, promessa di “problemi digitali” se la trattativa non parte.

Cosa leggere

Lazarus e Andariel: l’estorsione come estensione della strategia nordcoreana

L’attribuzione a Symantec lega attività estorsive a un sottogruppo di Lazarus noto come Andariel. La cornice è importante perché ribalta l’idea rassicurante del ransomware “solo criminale”. Qui l’estorsione viene descritta come parte di un circuito che può finanziare operazioni di spionaggio contro difesa, tecnologia e governi, con riferimenti a obiettivi in Stati Uniti, Taiwan e Corea del Sud. In altre parole: il ransomware non è un business isolato, ma una linea di entrate che sostiene un’agenda più ampia. La scelta dei target, poi, è un segnale: sanità e non-profit. Settori tradizionalmente considerati “sensibili” persino da alcuni gruppi criminali che cercano di ridurre l’attenzione mediatica o la reazione politica. Qui quella barriera cade. E quando un attore legato a uno Stato colpisce la sanità, il messaggio è doppio: massimizzare l’urgenza del pagamento e dimostrare che non esistono più zone protette.

Questo approccio “senza limiti” si legge bene anche nella scala economica che riporti: richieste di riscatto fino a 13,77 milioni di euro e una media di 238.000 euro. Sono cifre che raccontano due cose. La prima è che l’avversario valuta la capacità di pagamento e costruisce richieste coerenti con budget e criticità. La seconda è che la strategia punta alla sostenibilità: non serve prendere sempre il massimo, serve prendere spesso, abbastanza, e mantenere la macchina operativa.

Medusa ransomware: dal 2021 al 2026, una piattaforma che continua a macinare vittime

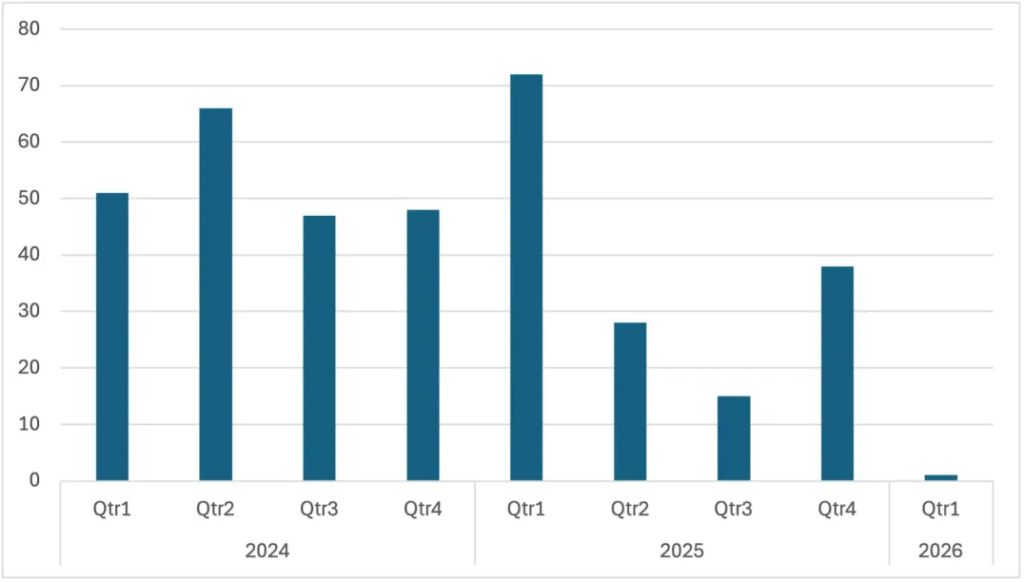

Medusa emerge nel gennaio 2021 e nel tempo viene indicato come capace di colpire oltre 300 entità in settori critici, con un’accelerazione recente che aggiunge almeno 80 vittime dal febbraio 2025. Questo dato, da solo, racconta un’evoluzione: la longevità. Nel ransomware moderno la longevità è un indicatore di adattabilità. Significa che l’ecosistema non si è spento, che gli operatori cambiano tattiche, infrastrutture e tool, e che l’offerta criminale si aggiorna per restare redditizia. Nel tuo scenario, Medusa viene associato a un modello che assomiglia a un servizio, un perimetro che si estende tra access broker, tool commodity e componenti su misura. È qui che la connessione con Lazarus diventa più inquietante. Un attore statale può innestarsi su piattaforme già esistenti o replicarne la logica: usare ciò che funziona, aggiungere ciò che serve, e spingere la campagna dove genera più leva. Il risultato è una minaccia che non si limita alla cifratura. La cifratura è il momento visibile. Prima c’è l’accesso, la raccolta credenziali, la persistenza, l’esfiltrazione. Dopo c’è la contrattazione, la minaccia di leak, la pressione reputazionale. In mezzo c’è il punto che per molte organizzazioni è il vero collasso: l’interruzione dei servizi, soprattutto quando i sistemi sono già fragili e la continuità operativa dipende da applicazioni legacy.

Come entra Lazarus: tool commodity, loader, trojan e furto credenziali

Il quadro tecnico che riporti descrive una combinazione di strumenti che, messi insieme, raccontano una catena d’intrusione completa. Comebacker viene citato come loader legato a infrastrutture già osservate e associato a Diamond Sleet, mentre strumenti come Blindingcan servono a consolidare accesso remoto. In parallelo, l’uso di Mimikatz segnala un passaggio classico e ancora efficace: dump di credenziali e movimento laterale. Sono scelte che parlano di pragmatismo. L’avversario non deve inventare tutto. Deve combinare. Nel tuo testo compaiono anche componenti orientati alla raccolta: ChromeStealer per credenziali del browser e Infohook per informazioni di sistema. L’idea è costruire un pacchetto di valore prima ancora della fase di estorsione: credenziali riutilizzabili, sessioni, dati che permettono persistenza e scalata, e soprattutto materiale da usare come leva psicologica durante la richiesta di riscatto. Il riferimento a un tool proxy come RP_Proxy e all’uso di strumenti comuni come curl per trasferimenti è un altro elemento coerente con operazioni mature: ridurre la dipendenza da tool rumorosi e muoversi in modo “normale” dentro la rete. In molte intrusioni moderne, il traffico più pericoloso è quello che sembra amministrazione ordinaria. È qui che il monitoring tradizionale fallisce, perché vede attività plausibili e non le collega a una catena ostile.

Sanità e non-profit: perché il bersaglio “sensibile” rende di più

Quando un ransomware colpisce un ospedale, il tempo diventa moneta. Il costo non è solo economico, è umano, operativo, reputazionale. Nel tuo quadro, Medusa viene collegato ad attacchi contro organizzazioni sanitarie statunitensi e persino a una struttura educativa per bambini autistici. Questo tipo di bersaglio ha tre effetti. Aumenta la probabilità che la vittima prenda sul serio la negoziazione. Aumenta la pressione interna su IT e governance. Aumenta l’attenzione mediatica, che a sua volta può essere usata come leva. In un modello “ibrido” legato a Lazarus, questa scelta ha anche un senso strategico più ampio: mostrare che l’avversario non teme escalation e non teme condanna internazionale. È un segnale di deterrenza rovesciata: “possiamo colpire dove fa più male e lo facciamo”. Se il profitto finanzia anche attività statali, allora il costo reputazionale non pesa come per un gruppo criminale che vuole restare invisibile.

ShinyHunters e Odido: quando il dato personale diventa ostaggio negoziale

Sul fronte Odido, la storia è diversa ma altrettanto strutturale. ShinyHunters è un nome che nel tempo è stato associato a rivendicazioni e leak ad alto profilo. Qui l’elemento centrale è la scala: quasi 21 milioni di record per un provider con 6,2 milioni di clienti. Anche se i numeri possono includere duplicazioni o dataset storici, la sostanza non cambia: l’oggetto del ricatto è la fiducia del pubblico e la sicurezza dei clienti. Il tipo di dati elencati è particolarmente critico. IBAN e dati anagrafici combinati con contatti e indirizzi creano un profilo perfetto per frodi bancarie, social engineering avanzato e tentativi di takeover di account. Un operatore telefonico, inoltre, è un bersaglio appetibile per un motivo ulteriore: la catena di controllo dell’identità passa spesso dal numero di telefono. Se un attaccante riesce a sfruttare i dati rubati per convincere un supporto o per orchestrare un SIM swap, può superare MFA basati su SMS e prendere il controllo di servizi esterni. Odido, nel tuo racconto, dichiara di aver bloccato l’attaccante e di aver notificato le autorità, negando l’esposizione di password o dettagli delle chiamate. È un punto importante perché delimita la gravità tecnica immediata, ma non elimina la gravità sociale. Anche senza password, un dataset così permette attacchi a catena, e spesso l’ondata di phishing arriva dopo, quando l’attenzione mediatica si abbassa.

Vishing e SSO: la scorciatoia che aggira controlli e formazione

La parte più contemporanea del caso ShinyHunters è la tecnica: vishing su flussi SSO. Nel tuo quadro compaiono riferimenti a un pattern specifico, il device code vishing e l’abuso di flussi OAuth 2.0, con impatti su ambienti enterprise e token di accesso. Questo è il punto in cui il social engineering diventa quasi un exploit: non si buca un server, si “buca” un processo. Il vishing funziona perché colpisce l’anello più umano della catena: la fiducia in un supporto IT, la paura di perdere accesso, l’urgenza di risolvere. Nel mondo SSO moderno, se l’attaccante ottiene un token valido o guida l’utente a completare un flusso di autorizzazione, può entrare in piattaforme cruciali senza mai rubare una password nel senso tradizionale. È un attacco che vive di “legittimità” apparente: il sistema vede un login riuscito, un token corretto, una sessione formalmente valida. Nel contesto di un provider telco, questa dinamica è particolarmente pericolosa perché i sistemi enterprise tendono a essere integrati: CRM, ticketing, piattaforme cloud, strumenti di collaborazione, identity provider. Un singolo punto di ingresso può aprire una mappa completa dell’organizzazione, e da lì l’esfiltrazione di dataset clienti diventa un’operazione più logistica che tecnica.

Due storie, un solo trend: estorsione come modello di pressione globale

Mettendo insieme Lazarus/Medusa e ShinyHunters/Odido emerge un trend netto. Il ransomware “classico” e il data breach “classico” stanno convergendo. Nel primo caso, l’estorsione si aggancia a logiche statali e si alimenta di disruption. Nel secondo, la minaccia di leak diventa la vera arma e si alimenta di dati personali. In entrambi i casi, la vulnerabilità di fondo non è solo tecnica. È sistemica: dipendenza da identità digitale, supply chain di accesso, centralità del dato. Il rischio per gli utenti è duplice. Da un lato, c’è la possibilità di trovarsi senza servizi, con ospedali o infrastrutture sotto stress e ripercussioni reali sulla vita quotidiana. Dall’altro, c’è l’esposizione personale: frodi, furti d’identità, attacchi personalizzati che sfruttano informazioni credibili e dettagliate. È qui che la sicurezza si sposta dal “firewall” al “contesto”: quanto è facile convincerti che quella chiamata è vera? Quanto è facile ricostruire la tua identità con quattro dati giusti?

Mitigazione nel 2026: quando il problema è la catena, non il singolo anello

Nel quadro che descrivi, le risposte più efficaci non sono slogan. Per il ransomware legato a Lazarus e Medusa, la priorità resta ridurre superficie e tempo di permanenza dell’attaccante: patching rapido, telemetria, segmentazione, controllo delle credenziali privilegiate, e soprattutto capacità di vedere comportamento anomalo prima che diventi cifratura. La presenza di tool come Mimikatz e di loader e trojan multipli indica che la finestra di opportunità esiste: l’attacco non nasce già “ransomware”, diventa ransomware dopo la fase di raccolta e posizionamento. Per i data breach come quello rivendicato su Odido, la mitigazione deve includere una guerra esplicita al social engineering: procedure di verifica sulle chiamate, controlli su flussi device code, riduzione di privilegi e “blast radius” dei token, monitoraggio di autorizzazioni anomale. Se l’ingresso è vishing, allora la difesa non può essere solo tecnica. Deve essere procedurale e culturale, con frizioni progettate per fermare l’errore umano prima che diventi compromissione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.