Incidenti cybersecurity Usa è la formula che, in pochi giorni, descrive tre storie diverse ma collegate dallo stesso nervo scoperto: la fragilità del controllo, quando l’attacco arriva dall’interno o quando i dati finiscono in chiaro nelle mani di gruppi estorsivi. Da un lato c’è un ex dirigente di L3Harris che vende componenti di exploit a un broker russo, trasformando un accesso privilegiato in una perdita che tocca la sicurezza nazionale. Dall’altro ci sono due casi di data breach che svelano quanto velocemente un archivio possa diventare una piattaforma per phishing, frodi e ricatti, anche quando le aziende evitano commenti pubblici o quando gli attaccanti promettono di “cancellare” il bottino. Il punto non è soltanto la quantità dei record, o la durata della condanna. Il punto è che nel 2026 la minaccia non si presenta più come un’unica campagna lineare. Si compone di insider, broker di vulnerabilità, gruppi che usano social engineering e filiere SaaS dove un token OAuth può aprire porte che un exploit non riuscirebbe nemmeno a vedere.

Cosa leggere

Peter Williams, L3Harris e la vendita di zero-day a Operation Zero

Il caso più pesante, per implicazioni geopolitiche e industriali, ruota attorno a Peter Williams, ex general manager di Trenchant, unità cybersecurity di L3Harris. L’asset strategico di Trenchant non è “software qualunque”, ma un perimetro operativo dove si sviluppano strumenti di sorveglianza e componenti di zero-day destinati a governi e alleati Five Eyes. In questa cornice, il furto non è una sottrazione di file: è l’estrazione di capacità operative, cioè la possibilità di entrare in sistemi di terzi sfruttando vulnerabilità non pubbliche. Secondo i dettagli disponibili, Williams sottrae almeno otto componenti exploit protetti nel periodo 2022–2025. Il passaggio critico, e tecnicamente banale proprio perché interno, è il trasferimento su hard drive esterno da reti considerate “sicure” in più contesti geografici, inclusi Sydney e Washington D.C.. La portabilità dell’esfiltrazione diventa qui un moltiplicatore: non serve un canale sofisticato se il controllo dei supporti rimane permeabile e se l’accesso privilegiato può aggirare la logica delle segmentazioni. Il materiale viene poi inviato tramite canali crittografati a Operation Zero, broker russo che rivende tool di hacking a clienti non Nato, includendo la Russia tra i destinatari. È un passaggio che sposta la vicenda dalla cronaca giudiziaria al rischio strategico: un broker non è un “utente finale”, è una piattaforma di intermediazione capace di redistribuire capacità offensive e di farle circolare in ecosistemi ostili, accelerando la trasformazione di una vulnerabilità in un vantaggio operativo per un avversario. Williams ammette la colpevolezza in ottobre e arriva la sentenza in febbraio 2026: 87 mesi di prigione federale. Il tribunale dispone anche la confisca di asset, includendo 1,192 milioni di euro in criptovaluta, una casa e beni di lusso. Il valore economico è rilevante, ma lo è ancora di più la fotografia del movente: la monetizzazione diretta di componenti che, per design, devono restare confinati in un circuito controllato. In questa ricostruzione viene indicato un danno complessivo per L3Harris pari a 32,1 milioni di euro, cifra che sintetizza costi di risposta, perdita di valore dei tool e impatto reputazionale in un settore dove la fiducia governativa è parte dell’infrastruttura. Il punto di massima pressione arriva quando si sottolinea che questi exploit possono abilitare accessi su milioni di dispositivi a livello globale. In altri termini, non è soltanto “un exploit venduto”: è la possibilità che quella capacità venga integrata in campagne offensive più ampie, con effetti a cascata su reti, supply chain e obiettivi civili o militari. Nello stesso perimetro temporale, il Dipartimento del Tesoro Usa impone sanzioni a Operation Zero e al suo proprietario per furto di segreti commerciali statunitensi. Qui la risposta non è soltanto giudiziaria: diventa finanziaria e geopolitica, perché colpisce l’intermediazione e prova a rendere più costoso il mercato secondario della capacità offensiva.

CarGurus e ShinyHunters: 12,4 milioni di account esposti e dataset validato

La seconda storia mette a fuoco un fenomeno ormai ricorrente: l’estorsione che, fallendo la negoziazione, si trasforma in pubblicazione. CarGurus, piattaforma automotive operativa in Usa, Canada e Regno Unito, con 40 milioni di visitatori mensili, finisce dentro un leak attribuito al gruppo ShinyHunters. Il gruppo pubblica un archivio da 6,1 GB con dati associati a 12,4 milioni di account. La credibilità dell’evento viene rafforzata dal passaggio su HaveIBeenPwned, che aggiunge il dataset al database il 22 febbraio 2026 e ne conferma l’autenticità. Questo dettaglio conta perché sposta la percezione dall’“annuncio di un leak” alla disponibilità verificabile di un campione consistente. E quando un dataset entra in un circuito di consultazione pubblica, l’effetto pratico è un aumento immediato del rischio di campagne di phishing e di abuso su base “industriale”. La natura dei dati compromessi è ampia e pericolosa proprio perché non riguarda solo credenziali. Nel pacchetto compaiono email, indirizzi IP, nomi completi, numeri di telefono, indirizzi fisici, ID account, e soprattutto informazioni collegate a pre-qualificazione finanziaria ed esiti di applicazioni finanziarie, oltre a dettagli su account dealer e informazioni di abbonamento. In un contesto di frodi, questi elementi hanno un valore diverso rispetto a una semplice mail: permettono la costruzione di profili credibili e pretesti convincente, cioè la materia prima del social engineering ad alta resa. Un passaggio chiave è che circa il 70% dei record sarebbe duplicazione di incidenti precedenti, lasciando 3,7 milioni di record realmente “nuovi”. È un dato che ridimensiona l’assoluto, ma non riduce il rischio. Un record “nuovo” non è solo un nominativo: è un punto di ingresso potenziale in una rete di contatti e in una catena di fiducia. Inoltre, la duplicazione stessa racconta un problema strutturale: se gli stessi dati riemergono, significa che l’ecosistema criminale li ricicla e li integra continuamente, combinandoli con altre fonti per aumentare la precisione delle truffe. In questo scenario, viene citata l’operatività di ShinyHunters con tattiche di vishing e social engineering, indirizzando vittime verso pagine di credential harvesting per l’accesso a piattaforme SaaS come Salesforce, Okta e Microsoft 365, fino all’installazione di app OAuth malevole per ottenere accesso via API ai dati. Il valore di questa dinamica è che spiega come un breach non sia un evento chiuso, ma l’inizio di una seconda fase: la monetizzazione attraverso compromissione di ambienti aziendali che vivono di identità federata e autorizzazioni distribuite. CarGurus, in questa ricostruzione, non rilascia dichiarazioni ufficiali e non risponde alle richieste di commento. È una scelta che può ridurre l’esposizione comunicativa nel breve, ma lascia un vuoto operativo per gli utenti: senza un perimetro pubblico chiaro, la mitigazione diventa frammentata e delegata ai controlli individuali, mentre i criminali lavorano su ritmi industriali.

Wynn Resorts: estorsione, PeopleSoft e oltre 800.000 dipendenti nel perimetro del furto

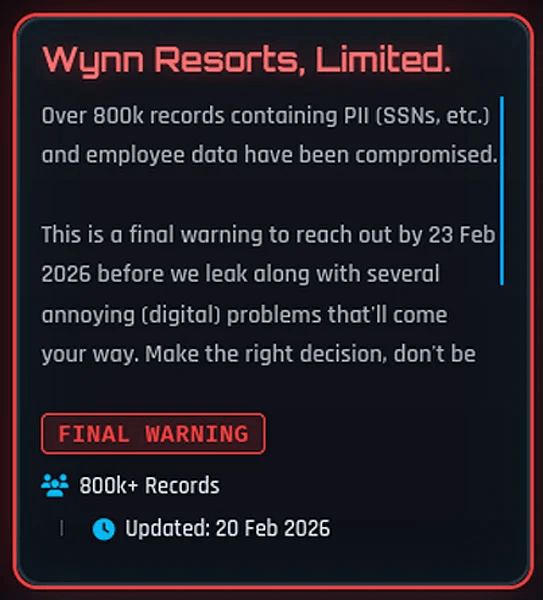

Il terzo caso riguarda Wynn Resorts e un contesto diverso: non utenti consumer, ma dipendenti. Wynn conferma una breach il 24 febbraio 2026, con un furto di dati da ambiente Oracle PeopleSoft e un volume indicato come superiore a 800.000 record. Il punto più sensibile è la presenza di informazioni identificative personali che includono numeri di Social Security, cioè uno degli elementi più critici nel mercato delle frodi negli Stati Uniti. La pressione estorsiva si manifesta con una minaccia esplicita: pubblicazione dei dati e “problemi digitali fastidiosi” se l’azienda non contatta gli attaccanti entro il 23 febbraio 2026. Il dato temporale è interessante perché indica un modello di ricatto a scadenza, dove la finestra comunicativa è parte della strategia. Poco dopo, la lista di Wynn scompare dal sito di leak, suggerendo negoziazioni, dispute interne o una modifica dell’intenzione di pubblicazione. Gli attaccanti affermano di aver cancellato i dati, ma è una dichiarazione che, operativamente, non può essere trattata come garanzia: nel threat landscape, “cancellazione” spesso significa solo rimozione pubblica, non annullamento della possibilità di riuso.

Wynn attiva protocolli di risposta, avvia indagini con esperti esterni e offre monitoraggio del credito e servizi di protezione dell’identità gratuiti ai dipendenti colpiti. L’azienda dichiara di non avere evidenze di pubblicazione o misuse dei dati. Questo è un elemento importante perché mostra un tentativo di confinare l’incidente nella fase di estorsione, ma non elimina il rischio: quando PII di quel livello lascia un perimetro, la timeline del danno può essere lunga, con frodi che emergono mesi dopo. Nel racconto delle tattiche, ShinyHunters viene associato anche qui a social engineering, con compromissioni SSO, uso di token OAuth e pattern di accesso a SaaS connessi. È un dettaglio che lega Wynn a un trend più ampio: la superficie non è solo l’applicazione HR, ma l’insieme di identità, sessioni e autorizzazioni che attraversano l’azienda. Se la difesa rimane centrata solo sul patching o sul perimetro tradizionale, il rischio si sposta sulle persone, sui flussi di autorizzazione e sulle configurazioni predefinite.

Cosa raccontano questi tre casi: insider, leak e fiducia nell’identità

Mettendo insieme L3Harris–Trenchant, CarGurus e Wynn Resorts, emerge un triangolo che descrive bene la cybersecurity contemporanea negli Stati Uniti. La prima minaccia è l’insider: un soggetto con accesso legittimo che trasforma la fiducia in esfiltrazione, riducendo i costi dell’attacco quasi a zero. La seconda è il leak pubblico: quando il dataset diventa un bene scaricabile, il rischio si democratizza e ogni attore criminale può costruire campagne su larga scala. La terza è la fiducia nell’identità: token, OAuth, SSO e autorizzazioni SaaS sono ormai l’autostrada dell’attacco, perché spesso offrono accessi “puliti” che assomigliano al traffico legittimo. In termini di priorità operative, questi episodi spingono le organizzazioni verso una disciplina più rigida su controllo dei supporti removibili, monitoraggio delle anomalie interne, segmentazione reale dei repository sensibili e soprattutto gestione del rischio identitario, dove la domanda non è più “chi ha la password”, ma “quali permessi può ottenere un account compromesso, e per quanto tempo”.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.