Akula, noto anche come UAC-0050, entra nel radar occidentale con un caso che cambia la prospettiva sul suo raggio d’azione. BlueVoyant intercetta il 9 febbraio 2026 un tentativo di compromissione contro un’istituzione finanziaria europea impegnata nel sostegno a iniziative di sviluppo e ricostruzione in Ucraina, segnalando un salto di qualità rispetto alle ricostruzioni OSINT che finora avevano confinato il targeting del gruppo soprattutto a entità ucraine. Non è un dettaglio marginale: qui la posta non è solo il furto rapido, ma l’accesso a meccanismi decisionali, canali operativi e flussi finanziari di un soggetto che, per definizione, vive dentro la geopolitica. La traiettoria attribuita a Akula è quella di un mercenary group allineato a interessi russi e motivato anche finanziariamente, capace di combinare spionaggio cyber, frodi lampo e perfino operazioni psicologiche. In questa cornice, l’obiettivo selezionato non è un utente generico, ma un senior advisor legale e di policy con accesso privilegiato a processi istituzionali e leve operative. È l’archetipo del bersaglio “utile”: un profilo che può aprire porte senza far suonare allarmi e, se compromesso, può trasformare la posta in gioco da incidente tecnico a problema di governance.

Cosa leggere

Perché Akula cambia passo: dalla “zona Ucraina” al perimetro occidentale

Il segnale più interessante del caso è il contesto. Se la narrativa precedente descriveva Akula come un attore concentrato su Ucraina, contabili e ambienti locali, l’incidente del 9 febbraio 2026 suggerisce un’estensione verso istituzioni occidentali che sostengono l’Ucraina. Questa non è una “nuova campagna” nel senso classico, ma un adattamento naturale di un gruppo che ragiona da initial access broker: trova l’accesso, lo monetizza, lo usa per intelligence, o lo rivende. Quando il target diventa una istituzione europea legata alla ricostruzione, l’accesso diventa automaticamente più prezioso, perché parla di decisioni, priorità, procedure e potenziali vulnerabilità sistemiche. BlueVoyant attribuisce l’attività a Akula richiamando indicatori tecnici e pattern storici coerenti. L’attribuzione, in questi casi, non è mai un singolo “fingerprint”, ma un insieme: infrastrutture ricorrenti, stile delle esche, catena di consegna, uso di tool legittimi per confondere le difese e velocità operativa. È proprio la velocità uno degli elementi che definiscono Akula: nelle campagne precedenti, l’obiettivo spesso è il trasferimento fraudolento e, in alcuni casi, il denaro può sparire entro un’ora dall’infezione. Qui, il target indica anche un possibile obiettivo di intelligence gathering, perché il ruolo colpito non è quello tipico di chi autorizza pagamenti, ma di chi comprende e influenza regole, policy, procedure.

La catena d’attacco: email spoofata, Pixeldrain e un “pdf” che esegue un MSI

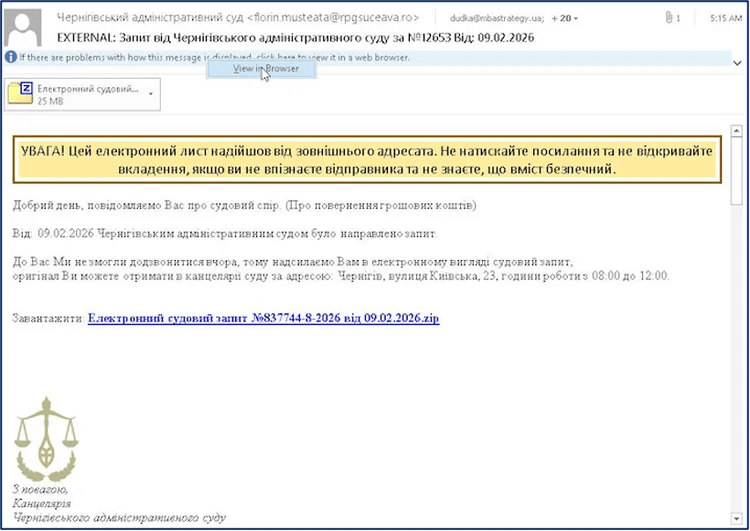

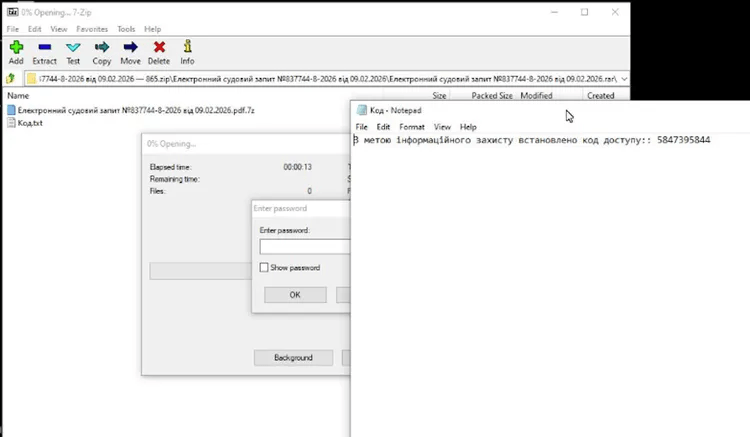

L’innesco è un spearphishing che punta sulla credibilità locale, imitando corpi giudiziari ucraini. L’oggetto dell’email richiama una richiesta formale, costruita per far scattare la reazione automatica: aprire, scaricare, verificare. Il messaggio indirizza il destinatario a un archivio ospitato su Pixeldrain, scelta che rivela una preferenza operativa: usare servizi legittimi e diffusi, dove il traffico “sembra normale” e non porta immediatamente a un dominio appena registrato o a un host chiaramente malevolo.

Dentro l’archivio, la campagna gioca la carta dell’offuscamento multilivello. La struttura include file nidificati e passaggi successivi che complicano l’analisi automatica e aumentano le probabilità che l’utente, dopo un primo click, “arrivi fino in fondo” per inerzia. Si passa da un archivio a un altro, fino a un file finale che si presenta come documento, ma usa una doppia estensione: appare come PDF, ma in realtà è un eseguibile. Questo punto è cruciale perché non richiede vulnerabilità zero-day: richiede solo la combinazione giusta di fiducia, fretta e abitudine.

L’esecuzione porta al deployment di Remote Manipulator System (RMS), un tool legittimo di accesso remoto. La scelta di un software commerciale non è casuale: Akula privilegia strumenti che possono confondersi nel rumore aziendale, riducendo la dipendenza da malware custom e abbassando la probabilità di rilevazione basata su signature. BlueVoyant evidenzia proprio questa tendenza: tool “normali” usati come grimaldelli, perché la normalità è il miglior camouflage quando i controlli si basano su ciò che è “inusuale”.

Tool legittimi come arma: il vantaggio invisibile dei mercenary group

L’uso di RMS racconta una strategia: entrare con il minimo di attrito e restare quanto basta per ottenere valore, che sia denaro o intelligence. Non serve un trojan sofisticato se puoi installare un software di remote access e muoverti in modo plausibile. In questo schema, le difese tradizionali rischiano di arrivare tardi, perché l’evento non assomiglia a un exploit rumoroso, ma a un’installazione “compatibile” con molte realtà IT.

Qui Akula sfrutta anche un’altra leva: la conoscenza del contesto ucraino. BlueVoyant osserva l’uso di esche tematiche credibili e riferimenti a software locali come M.E.Doc, elemento che segnala preparazione e capacità di adattare la narrativa al destinatario. Non è solo phishing, è social engineering con un lessico corretto. Ed è proprio il lessico corretto che fa superare i controlli umani, anche quando i filtri tecnici migliorano.

Dal furto rapido allo spionaggio: perché colpire un advisor legale e di policy

Il target scelto, un senior advisor con accesso privilegiato, indica un interesse che va oltre la frode immediata. Un advisor vede documenti, flussi di approvazione, contatti, priorità strategiche, e spesso ha visibilità su come l’istituzione decide e su quali meccanismi finanziari attiva. In un contesto pro-Ucraina, questo tipo di accesso può essere utile per comprendere la resilienza dell’ente, le sue relazioni, le sue finestre operative e persino i suoi punti di pressione. Akula, in questa lettura, non si limita a “rubare”: opera in modalità dual-purpose, dove l’accesso può generare valore finanziario e valore informativo. È la cifra tipica di un mercenario: non serve una coerenza ideologica assoluta, serve la capacità di fornire risultati a chi paga o a chi beneficia dell’azione. Il riferimento a possibili legami con ambienti russi, riportati in valutazioni precedenti e ricostruzioni correlate, completa il quadro di un attore che non è solo criminale, ma funzionale a un ecosistema di interessi.

Cosa devono imparare le istituzioni finanziarie dal caso BlueVoyant

Questo episodio mostra un punto semplice e scomodo: un’istituzione finanziaria sensibile non viene colpita solo con exploit e malware “da film”, ma con catene realistiche, costruite su strumenti ordinari e piattaforme di hosting legittime. Il perimetro non è il firewall, è il comportamento. Il controllo non è solo l’EDR, è la capacità di spezzare la catena prima che l’utente arrivi al file finale. Quando la consegna passa da Pixeldrain, quando l’eseguibile si maschera da PDF, quando il payload installa RMS, il punto di decisione si sposta: la difesa deve riconoscere che l’uso di tool legittimi può essere un segnale di attacco, non una prova di innocenza. E deve accettare che i ruoli “non tecnici” con accesso privilegiato, come advisor legali e di policy, diventano il target ideale proprio perché non sono percepiti come “super sensibili” quanto un amministratore di sistema, ma spesso hanno accesso a ciò che conta davvero.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.