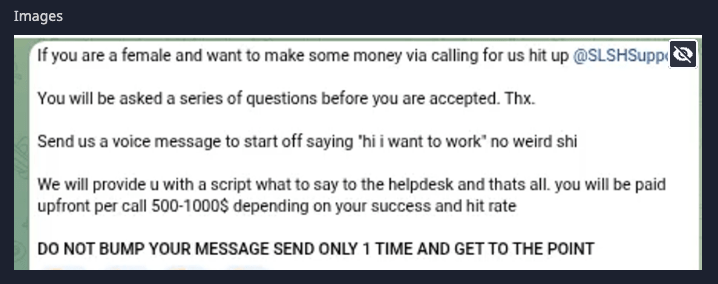

SLH torna a muoversi sul terreno che più mette in crisi le difese aziendali: l’essere umano. Il 22 febbraio 2026, su un board Telegram pubblico, il supergroup pubblica un annuncio operativo che fotografa l’evoluzione del vishing: reclutare donne per condurre telefonate mirate contro help desk e staff IT, con pagamenti anticipati tra 458 e 917 euro e script pre-scritti pronti all’uso. Non è folclore criminale, è design dell’attacco. SLH punta a spezzare l’inerzia dei profili di rischio tradizionali, dove la voce maschile viene associata più facilmente al “caller” sospetto. Cambiando timbro, ritmo, aspettative, il gruppo prova ad aumentare il tasso di successo nelle fasi iniziali, proprio dove le intrusioni moderne iniziano: una chiamata credibile, una richiesta urgente, un reset MFA. Dietro quel post, però, c’è un messaggio più ampio. SLH non appare come un “gruppo” nel senso classico, ma come un’alleanza che mette insieme metodologie e reputazioni già note: Lapsus$, Scattered Spider e ShinyHunters. Se la sintesi è corretta, l’effetto è quello di una macchina ibrida: capacità di social engineering aggressivo, abilità di intrusione e data theft su scala industriale, poi monetizzazione tramite estorsione e rivendita. È in questo contesto che si collocano i numeri attribuiti al gruppo: oltre 1,5 miliardi di record sottratti, un impatto che non si misura più in “incidenti” ma in pressione sistemica su aziende, supply chain e fiducia digitale.

Cosa leggere

La svolta del reclutamento: non è “diversità”, è elusione

Il dettaglio operativo più importante non è la cifra, né la piattaforma. È la logica di fondo: SLH prova a rendere inefficaci i meccanismi di difesa basati su pattern ripetuti. Nelle organizzazioni, i team help desk vengono addestrati a riconoscere segnali classici: urgenza, richiesta di reset, incoerenze nel tono, imprecisioni su procedure interne. Ma in molte realtà, soprattutto quelle con turni, outsourcing e alta rotazione, il riconoscimento passa anche da euristiche informali: “questa voce non mi torna”, “sembra una call center scam”, “sento accento e aggressività”. Cambiare “profilo vocale” significa colpire proprio quel livello di attenzione automatico e inconscio. SLH, offrendo pagamenti upfront e script pre-scritti, riduce la barriera d’ingresso. Non cerca necessariamente competenze tecniche avanzate: cerca esecutori addestrabili, capaci di seguire una traccia e mantenere il controllo emotivo della conversazione. È una forma di industrializzazione dell’ingegneria sociale. Il gruppo evita di dipendere solo dal nucleo centrale e allarga il bacino, rendendo l’operazione più resiliente: se una recluta sparisce, ne entra un’altra; se un accento diventa riconoscibile, se ne cambia uno; se una procedura help desk viene irrigidita, si adattano gli script.

Perché l’help desk è il nuovo “perimetro”

Il punto di contatto preferito resta lo stesso: help desk IT. Non perché sia “debole” per definizione, ma perché è il luogo dove la sicurezza incontra il bisogno di operatività. L’help desk esiste per ripristinare accessi, sbloccare account, gestire onboarding e urgenze. Quindi è strutturalmente esposto a richieste che, se vere, sono legittime e devono essere eseguite in fretta. SLH si inserisce qui con una strategia che ricalca il lavoro di un attaccante moderno: identità plausibile, contesto credibile, pressione temporale, poi la richiesta che sposta l’equilibrio.

La chiamata, in questo schema, non è un’azione isolata. È l’innesco. Lo scopo è ottenere un reset di password, un cambio di numero per MFA, una reimpostazione di fattori, o anche solo informazioni su flussi interni: quale portale usare, come si apre un ticket, quali dati servono per validare. Ogni dettaglio che l’help desk fornisce diventa materiale per l’attacco successivo. È la vulnerabilità umana che crea la finestra tecnica.

Bombing MFA e SIM swapping: quando l’MFA diventa un’arma contro l’utente

SLH viene associato a tecniche che negli ultimi due anni diventano “standard offensivo” contro le difese basate su autenticazione multifattore. MFA bombing significa saturare l’utente con richieste di approvazione, fino a spingerlo a cliccare “accetta” per stanchezza, confusione o panico. È una forma di denial-of-attention: l’utente non viene “hackerato”, viene sfinito. SIM swapping colpisce un altro punto delicato: l’idea che il numero di telefono sia un’identità stabile. Con il controllo della SIM, l’attaccante intercetta codici OTP e procedure di recupero. È per questo che le organizzazioni che continuano a usare SMS come fattore critico restano esposte a un rischio strutturale. Non serve una zero-day se l’identità può essere trasferita con una chiamata all’operatore o con un social engineering ben costruito. In questo quadro, il vishing verso help desk e il SIM swapping diventano complementari: uno apre il varco organizzativo, l’altro consolida l’accesso.

Il supergroup come modello: alleanze, reputazione e continuità operativa

L’aspetto più inquietante del caso SLH è la continuità. Il gruppo viene indicato come tra i più attivi del 2025 nel panorama cybercrime e, soprattutto, continua a colpire nel 2026. Il reclutamento del 22 febbraio non appare come una “campagna” episodica, ma come un aggiornamento tattico dentro una strategia di lungo periodo. SLH agisce con motivazione primaria finanziaria, e questo orienta le scelte: massimizzare ritorno, ridurre costi operativi, aumentare probabilità di accesso iniziale. Le vittime citate includono nomi che, nel dibattito pubblico, funzionano da indicatori: Google, Cisco, Adidas, oltre a “clienti Salesforce”. Al di là delle liste, il punto tecnico è un altro: SLH punta a contesti dove l’accesso iniziale consente di scalare rapidamente verso dati, credenziali e processi. Le aziende globali hanno difese più mature, ma hanno anche complessità, supply chain, help desk distribuiti e procedure che devono funzionare 24/7. È in quei corridoi operativi che l’attacco trova spazio.

Voci femminili e “bias” difensivo: quando l’awareness resta ferma al passato

Molte campagne di awareness restano ancorate a un’immagine stereotipata dell’attaccante. In pratica, le aziende addestrano le persone a riconoscere un film vecchio: il truffatore aggressivo, la call “sospetta”, l’inglese maccheronico, il tono da scam. SLH prova a sfruttare proprio questo disallineamento.

Se l’help desk associa istintivamente il rischio a un profilo maschile, una voce femminile può ridurre la frizione iniziale, guadagnare quei trenta secondi che servono a stabilire autorità e urgenza. Questo non significa che “le donne truffano meglio”. Significa che le difese aziendali, spesso, incorporano bias involontari. SLH li studia e li sfrutta. È un salto di maturità perché trasforma la psicologia in una variabile tecnica, trattata come un vettore da ottimizzare al pari di un exploit.

Che cosa cambia davvero per le aziende: il rischio è nel processo, non nella chiamata

Il reclutamento non è solo un segnale di aggressività. È un avviso sul fatto che i gruppi criminali stanno investendo nella scala dell’ingegneria sociale. Pagamenti anticipati, script, selezione rapida su canali pubblici: tutto punta a generare volumi e a testare continuamente cosa funziona. In questo scenario, il rischio più grande è credere che basti “dire al personale di stare attento”. L’attenzione è una risorsa fragile. SLH la consuma con urgenze, routine e sovraccarico. Il punto critico diventa la procedura di verifica dell’identità. Se un help desk può cambiare un fattore MFA o resettare un account con verifiche deboli, il gruppo ha già vinto. Se un processo consente eccezioni “perché è urgente”, l’attaccante costruirà sempre una storia urgente. L’unica difesa efficace è ridisegnare il flusso in modo che l’urgenza non possa bypassare il controllo.

La risposta tecnica: spostare l’asticella dell’identità

La misura più importante, in questa tipologia di minaccia, è ridurre la dipendenza da fattori facilmente trasferibili o social-engineerabili. Questo significa diminuire il peso di SMS e procedure telefoniche come elemento decisivo. Quando un’organizzazione adotta fattori più robusti, come chiavi hardware e autenticazioni resistenti al phishing, l’attacco perde efficacia. Ma la tecnologia da sola non basta. Il vishing contro help desk è un attacco al processo, quindi la risposta deve essere processuale. Le richieste di reset devono richiedere conferme su canali separati e con segnali difficili da simulare. E soprattutto serve tracciare e controllare ogni eccezione, perché è nelle eccezioni che l’attacco diventa “normale”. SLH, oggi, mostra una cosa semplice: i criminali non cercano solo nuove vulnerabilità software. Cercano nuove vulnerabilità organizzative. E quando le trovano, le mettono a valore con la disciplina di un’azienda: recruiting, script, incentivi, iterazione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.