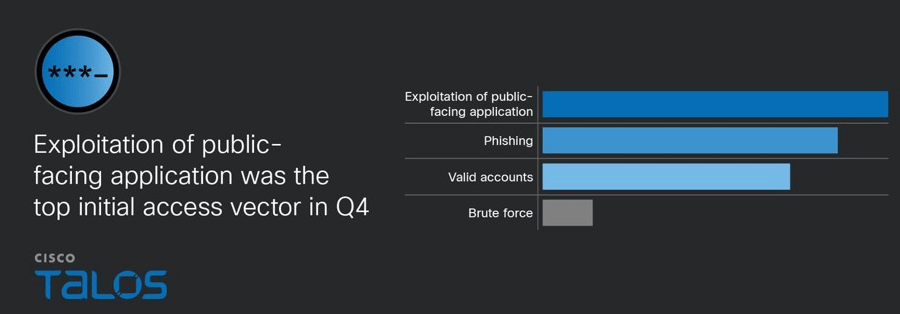

Nel report trimestrale datato 24 febbraio 2026, Cisco Talos fotografa un cambio di equilibrio negli incidenti gestiti: lo sfruttamento di applicazioni pubbliche esposte diventa il vettore principale di accesso iniziale, mentre il ransomware scende al 13% degli interventi. Il dato più pesante non è tanto l’oscillazione delle “famiglie” criminali, quanto la ripetizione del pattern: dove un servizio è pubblicato su Internet e rimane indietro con patch, hardening e logging, l’attacco diventa quasi una conseguenza statistica. Talos quantifica questa dinamica nel 40% dei casi analizzati, con una catena tipica che parte da vulnerabilità note su piattaforme diffuse, prosegue con tool legittimi usati in modo ostile e, quando la monetizzazione lo consente, arriva all’estorsione. Il punto operativo è che l’accesso iniziale sta tornando a essere “infrastrutturale”: non serve convincere una persona se basta trovare una console web, una GUI esposta, un endpoint con credenziali deboli o un servizio non aggiornato. È qui che si innesta la lettura più interessante del report: il ransomware cala nella metrica degli interventi, ma non perché il crimine rallenti, bensì perché molte intrusioni oggi monetizzano prima e altrove, oppure perché i difensori riescono a interrompere la catena prima della cifratura.

Cosa leggere

Applicazioni pubbliche: perché nel 2026 sono ancora il punto di rottura

Quando Talos indica lo sfruttamento di applicazioni pubbliche come vettore principale, sta descrivendo un fenomeno che molte organizzazioni conoscono ma non riescono a governare: l’esposizione online cresce più velocemente della capacità di gestirla. Portali di amministrazione, console di orchestrazione, interfacce web per apparati e piattaforme, componenti SD-WAN o ACI, finiscono in rete per necessità operative, per errori di segmentazione o per scelte accelerate. In quel momento, una vulnerabilità “non critica” in teoria, diventa critica in pratica se l’asset è raggiungibile, se l’autenticazione è fragile e se la telemetria non permette di capire cosa stia accadendo. È lo scenario in cui, anche senza una nuova ondata di zero-day, la superficie di attacco resta fertile: gli attori non devono inventare, devono solo eseguire bene e velocemente. Talos descrive anche casi in cui un server non aggiornato viene compromesso in tempi rapidi e gli aggressori installano tool malevoli per mantenere persistenza, oppure sfruttano framework web esposti per attività come il cryptomining. La lezione è brutale ma semplice: la “finestra” tra disclosure e patching, nel mondo reale, è ancora troppo larga.

Phishing come secondo vettore: la campagna contro organizzazioni tribali dei nativi americani

Accanto allo sfruttamento di applicazioni pubbliche, Talos colloca il phishing come seconda modalità di accesso iniziale. Nel report emerge una campagna mirata contro organizzazioni tribali dei nativi americani, costruita con un elemento che ricorre sempre più spesso: l’uso di account email compromessi per diffondere messaggi fraudolenti e aumentare credibilità e tasso di apertura. Il dettaglio operativo conta, perché mostra come l’attacco si muova dentro infrastrutture “affidabili”: un sito legittimo violato che ospita contenuti ingannevoli, email che sembrano interne o provenienti da soggetti noti, e un tema di copertura plausibile come corsi di formazione o comunicazioni di servizio.

Questa parte del report è importante perché evidenzia un rischio che molte aziende sottovalutano: quando un account legittimo viene rubato, la campagna non si limita alla vittima iniziale, ma può diventare un amplificatore verso partner e contatti, trasformando una compromissione in una distribuzione laterale. Talos osserva anche episodi in cui account disattivati subiscono spoofing, segno che l’ecosistema email, se non rinforzato con policy e controlli coerenti, resta un’arma per attori che non hanno bisogno di exploit sofisticati.

Ransomware in calo al 13%: non è tregua, è ristrutturazione del rischio

Il dato del trimestre è netto: il ransomware rappresenta il 13% degli interventi, in calo rispetto al 20% del periodo precedente. Talos segnala che all’inizio dell’anno i livelli arrivano anche al 50%, poi scendono, e non emergono nuove varianti dominanti. In questo contesto resta attivo Qilin, mentre DragonForce torna dopo un anno. Qui la lettura va fatta con cautela: la cifratura finale è solo una delle possibili uscite economiche di un’intrusione. Molti gruppi preferiscono muoversi con maggiore stealth, rubare dati e minacciare esposizioni, oppure sfruttare accessi già validi e tool legittimi per mantenere controllo e monetizzare in modo meno rumoroso. Talos descrive un pattern che in incident response sta diventando routine: gli aggressori utilizzano strumenti di gestione remota legittimi, esplorano la rete, sottraggono dati e preparano il terreno. Se un tool viene bloccato, passano a un altro. È una catena resiliente, pensata per sopravvivere alle contromisure reattive. In questi casi, il ransomware può essere l’atto finale, ma non è più necessariamente l’atto obbligatorio.

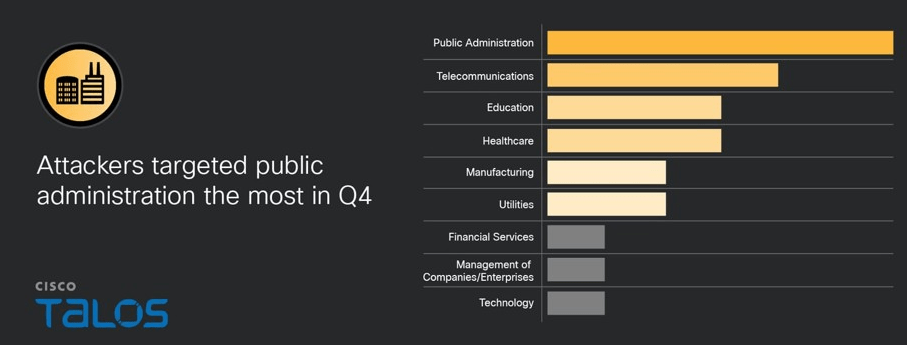

Il settore più colpito resta la pubblica amministrazione

Talos indica la pubblica amministrazione come settore più attaccato anche in questo trimestre. È un dato coerente con la combinazione più pericolosa: infrastrutture datate, risorse limitate, dati sensibili, e bassa tolleranza a interruzioni operative. La pubblica amministrazione, per definizione, deve garantire continuità di servizi e accessibilità, quindi tende ad avere asset esposti, eccezioni operative e supply chain frammentate. Questo crea finestre di opportunità per attori che combinano vulnerabilità note e phishing, e sfruttano l’asimmetria tra chi deve “tenere tutto acceso” e chi può permettersi di colpire solo quando trova la porta giusta.

Advisory Cisco: perché queste falle contano davvero nel quadro Talos

Il valore aggiunto del report Talos, in questa fase, è che si incastra con il flusso continuo di advisory Cisco su prodotti che spesso vivono proprio al confine tra infrastruttura interna ed esposizione operativa. Nel trimestre vengono citate vulnerabilità che includono stored cross-site scripting, privilege escalation, command injection e diversi scenari di denial of service. Il punto non è elencare le classi di bug, ma capire cosa abilitano: persistenza nel browser di un amministratore, escalation a privilegi elevati su piattaforme di gestione, esecuzione di comandi sul sistema operativo, o interruzione di servizi chiave in architetture ACI e SD-WAN.

Per la vulnerabilità di stored cross-site scripting su Cisco FXOS e Cisco UCS Manager, che richiede autenticazione locale e impatta la GUI web, il riferimento operativo è questo advisory: Cisco FXOS and UCS Manager Software Stored Cross-Site Scripting Vulnerability. In uno scenario reale, uno XSS persistente su console amministrative non è “solo client-side”: può diventare un punto d’appoggio per rubare sessioni, indurre azioni amministrative e contaminare il flusso operativo.

Sul fronte privilege escalation in UCS Manager, l’advisory dedicato chiarisce che l’issue può portare a escalation a root in presenza di autenticazione locale: Cisco UCS Manager Software Privilege Escalation Vulnerability. Qui la connessione con la tendenza Talos è diretta: se l’accesso iniziale arriva da un’applicazione pubblica o da credenziali rubate, una escalation accelera la compromissione dell’intero dominio di gestione.

Per la command injection su UCS Manager, Cisco pubblica un advisory separato: Cisco UCS Manager Software Command Injection Vulnerability. In termini di rischio, la command injection sposta l’evento dalla gestione al sistema operativo, e quindi potenzialmente alla persistenza e al movimento laterale.

Nel mondo switching, Talos mette in guardia sulla fragilità degli ambienti dove un DoS può diventare un incidente operativo. Per NX-OS con LLDP DoS in ACI mode, l’advisory è qui: Cisco NX-OS Software LLDP Denial of Service Vulnerability. Per i Nexus 9000 in ACI mode, un DoS specifico ha un advisory dedicato: Cisco Nexus 9000 ACI Mode Denial of Service Vulnerability. Se in un data center ACI l’infrastruttura cade o degrada, l’attaccante non deve nemmeno cifrare: l’impatto è già “monetizzabile” come interruzione e pressione.

Sullo stesso perimetro, Cisco segnala anche un DoS legato a SNMP in ACI mode: Cisco Nexus 9000 ACI Mode SNMP Denial of Service Vulnerability, e un DoS da layer 2 loop su piattaforme Nexus 3600 e 9500-R: Cisco Nexus 3600/9500-R Layer 2 Loop Denial of Service Vulnerability. In un panorama dove l’accesso iniziale passa sempre più spesso da servizi esposti, anche le vulnerabilità “solo DoS” cambiano peso, perché possono essere usate come diversivo, come pressione o come acceleratore di incidenti complessi.

Il capitolo più sensibile, nel quadro Talos, riguarda però la SD-WAN, perché è una tecnologia che per definizione vive tra controllo e rete, spesso esposta, spesso distribuita. L’advisory aggregato sulle vulnerabilità di Cisco Catalyst SD-WAN è qui: Cisco Catalyst SD-WAN Vulnerabilities. La combinazione di auth bypass, command injection e DoS in un componente di rete distribuita è esattamente il tipo di rischio che spiega perché Talos veda le applicazioni pubbliche come vettore dominante: quando la piattaforma è esposta e vulnerabile, l’intrusione non richiede creatività.

Cisco pubblica inoltre un advisory specifico per una command injection su FXOS/UCS in contesti distinti: Cisco FXOS and UCS Manager Software Command Injection Vulnerability. E, per il SD-WAN Controller, l’advisory sull’authentication bypass è qui: Cisco Catalyst SD-WAN Controller Authentication Bypass Vulnerability. In parallelo, un advisory riguarda un DoS su Cisco APIC: Cisco APIC Denial of Service Vulnerability. Sono tasselli che, letti insieme, spiegano l’urgenza della raccomandazione Talos: aggiornamenti rapidi e riduzione dell’esposizione online non sono “best practice”, sono l’unico modo per evitare che l’accesso iniziale diventi automatico.

Dal report alla difesa: cosa significa “postura proattiva” nel 2026

Talos insiste su tre leve che, nel 2026, sono diventate la differenza tra contenimento e disastro. La prima è la velocità di patching: se lo sfruttamento di applicazioni pubbliche pesa per il 40%, il ritardo diventa un moltiplicatore di rischio. La seconda è l’autenticazione forte, perché credenziali rubate e accessi validi restano una strada privilegiata sia per phishing che per movimenti laterali. La terza è la visibilità, intesa come logging centralizzato e correlazione: senza telemetria, l’organizzazione scopre l’attacco quando è già nella fase di impatto. Dentro questa cornice, il calo del ransomware al 13% va letto come un segnale: quando la risposta incidenti è più rapida e la superficie esposta è meno fragile, la catena si interrompe prima della cifratura. Ma se le applicazioni pubbliche restano esposte e non aggiornate, la cifratura può anche non arrivare, perché l’attaccante trova comunque il modo di monetizzare. È per questo che, nel report Talos, il vero tema non è il ransomware che scende, ma l’accesso iniziale che si “normalizza” come conseguenza dell’esposizione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.