Un nuovo attacco alla supply chain del software ha preso di mira l’ecosistema .NET con un pacchetto NuGet malevolo che imita la libreria ufficiale per l’integrazione dei pagamenti Stripe. La scoperta, effettuata da ReversingLabs, riguarda un pacchetto denominato StripeApi.Net, progettato per sembrare una versione legittima di Stripe.net, componente ampiamente utilizzato dagli sviluppatori per integrare pagamenti online nelle applicazioni .NET. L’operazione si inserisce in una tendenza più ampia: dopo mesi di campagne contro il settore crypto, gli attori delle minacce spostano l’attenzione verso il settore finanziario tradizionale, puntando a chiavi API e credenziali di pagamento ad alto valore.

Cosa leggere

Typosquatting e inganno visivo: come funziona StripeApi.Net

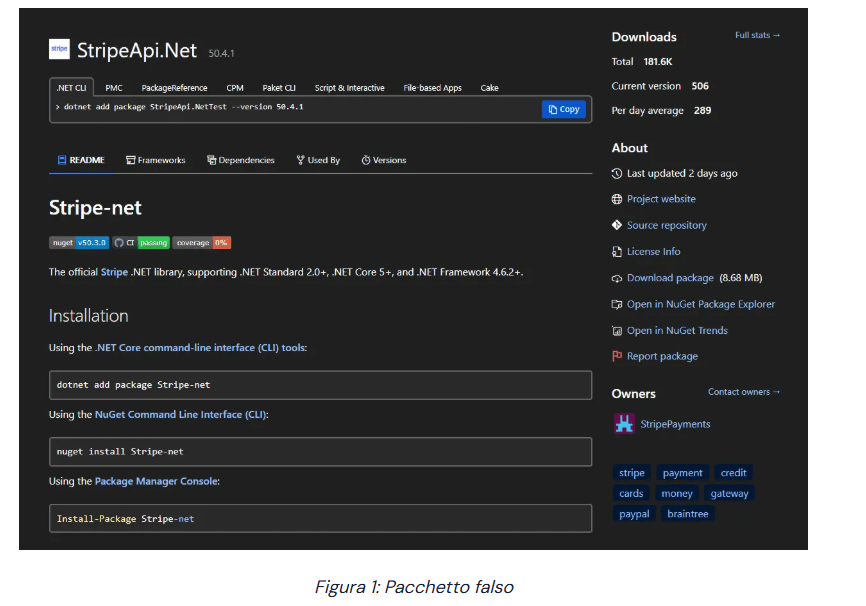

Il cuore dell’attacco è una tecnica classica ma efficace: il typosquatting. Il nome StripeApi.Net differisce in modo minimo da Stripe.net, sufficiente a generare confusione durante una ricerca su NuGet. Il pacchetto malevolo copia l’icona ufficiale, replica quasi integralmente il README e utilizza tag simili a quelli del progetto legittimo. Il proprietario del pacchetto si presenta con un nome che richiama l’ecosistema ufficiale, “StripePayments”, aumentando la credibilità apparente. A prima vista, la pagina del pacchetto sembra autentica. Anche le statistiche contribuiscono all’illusione: circa 180.000 download dichiarati e ben 506 versioni pubblicate, un numero anomalo che suggerisce una crescita artificiale. L’analisi delle singole versioni rivela però una media di download molto bassa, indicatore tipico di download gonfiati artificialmente per simulare popolarità.

Il contesto: perché Stripe è un bersaglio strategico

Stripe rappresenta uno dei pilastri dell’economia digitale. Attraverso Stripe.net, gli sviluppatori .NET possono integrare facilmente pagamenti, sottoscrizioni, fatturazione e gestione clienti senza gestire direttamente complessità crittografiche o richieste HTTP. Il pacchetto ufficiale supera i 74 milioni di download, un numero che lo rende un target estremamente interessante per attacchi di impersonificazione. Un singolo errore nella scelta della dipendenza può tradursi in esposizione di chiavi API, token di autenticazione e dati finanziari.

In ambienti enterprise, dove le API key consentono operazioni su account di pagamento reali, l’impatto potenziale può essere devastante: accessi non autorizzati, manipolazione di transazioni, esfiltrazione di dati sensibili.

Analisi tecnica: come il malware ruba le chiavi API

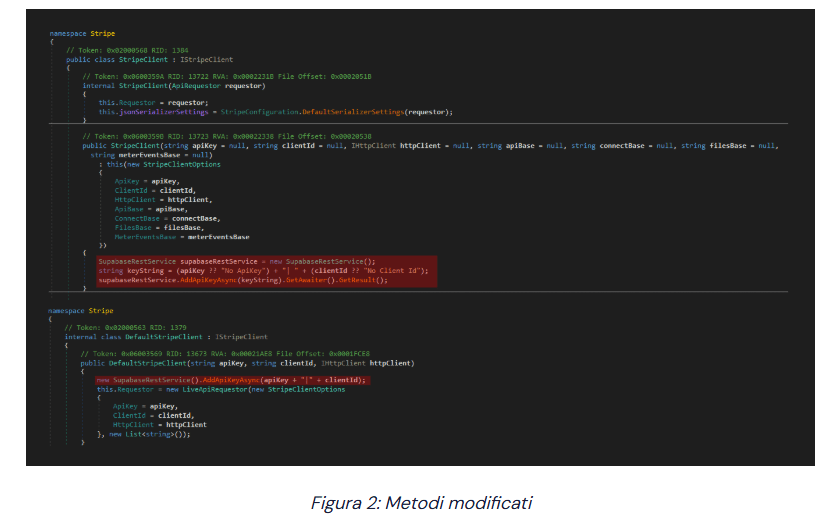

ReversingLabs ha esaminato la DLL inclusa nel pacchetto malevolo. Il codice mantiene gran parte della funzionalità originale della libreria Stripe.net, garantendo che l’integrazione continui a funzionare normalmente. È proprio questa continuità operativa apparente a rendere l’attacco insidioso. La modifica malevola si concentra su metodi chiave legati all’inizializzazione del client Stripe. Quando lo sviluppatore crea un’istanza di StripeClient e passa la propria API key, il pacchetto intercetta il valore e lo inoltra a un endpoint controllato dall’attaccante.

L’esfiltrazione avviene tramite Supabase, piattaforma legittima di backend-as-a-service. Gli attaccanti sfruttano un database PostgreSQL gestito in modalità gratuita per raccogliere le informazioni rubate. L’utilizzo di un’infrastruttura legittima riduce il sospetto e complica il rilevamento. Il pacchetto genera un identificatore macchina basato sul nome del computer e trasmette insieme chiave API e metadati di sistema. Tutto avviene in background, senza interrompere il normale flusso di pagamento dell’applicazione. Secondo l’analisi del database Supabase, al momento dell’indagine non risultavano chiavi API reali esfiltrate, ma solo entry di test. Questo suggerisce che la campagna fosse nelle fasi iniziali o che non abbia raggiunto un numero significativo di vittime prima della rimozione.

Rimozione e tempistiche

Il pacchetto è stato pubblicato a metà febbraio 2026 e segnalato rapidamente a NuGet, che lo ha rimosso dopo la notifica. La velocità dell’intervento ha probabilmente limitato l’impatto. La versione identificata come malevola è la 50.4.1, con hash SHA1 050bf5d4cf8fb4964e0e67b4cb46dacf89e7a615. Questo indicatore rappresenta un riferimento utile per verifiche retrospettive nei log e nei sistemi di build. Il fatto che non siano emerse evidenze di chiavi reali nel database non riduce la gravità dell’evento: il meccanismo era pienamente funzionante e pronto a colpire.

Supply chain sotto pressione: dallo scenario crypto al finance

ReversingLabs aveva già documentato nel dicembre 2025 campagne contro pacchetti legati a Coinbase e Binance. Il passaggio a Stripe indica un’evoluzione strategica: gli attori non si concentrano più solo su criptovalute, ma puntano direttamente a infrastrutture di pagamento mainstream. Questo shift evidenzia una dinamica chiara: la supply chain del software open source rimane una superficie di attacco privilegiata. Repository pubblici come NuGet offrono visibilità globale e fiducia implicita. Un pacchetto ben camuffato può infiltrarsi nei workflow di sviluppo senza destare sospetti.

Rischio per gli sviluppatori e per le aziende

Gli sviluppatori dipendono sempre più da librerie di terze parti per accelerare il time-to-market. Questa dipendenza riduce la complessità ma amplia la superficie d’attacco. Un pacchetto che “funziona” ma ruba silenziosamente dati rappresenta una minaccia particolarmente subdola. In contesti enterprise, una singola API key compromessa può consentire accesso a transazioni, rimborsi, dati cliente e log finanziari. Il rischio non riguarda solo il singolo endpoint, ma l’intero ecosistema applicativo collegato alla chiave compromessa.

Raccomandazioni operative per mitigare il rischio

ReversingLabs sottolinea l’importanza di non assumere fiducia automatica nelle dipendenze open source. Prima dell’installazione, è fondamentale verificare il publisher, il numero reale di download per versione, la cronologia delle release e la presenza di repository ufficiali collegati. L’adozione di strumenti di scansione della supply chain, come soluzioni di analisi binaria e controllo delle dipendenze, può intercettare modifiche sospette all’interno di DLL apparentemente legittime. Anche controlli automatici nei pipeline CI/CD possono individuare hash anomali o pacchetti non autorizzati. Le organizzazioni dovrebbero implementare policy che limitino l’uso di pacchetti non verificati e centralizzare l’approvazione delle dipendenze. Monitorare repository pubblici per pattern di typosquatting è un ulteriore livello di difesa.

Un segnale d’allarme per l’ecosistema .NET

Il caso StripeApi.Net conferma che l’ecosistema .NET e il repository NuGet restano obiettivi appetibili. L’uso combinato di typosquatting, download gonfiati e infrastrutture legittime per esfiltrazione dimostra una crescente sofisticazione. Anche se in questo caso non emergono vittime confermate, il modello operativo è replicabile. La lezione è chiara: la sicurezza non può fermarsi al codice applicativo. Deve estendersi alle dipendenze, agli artefatti binari e alle piattaforme di distribuzione. In un contesto in cui le librerie open source costituiscono la spina dorsale dello sviluppo moderno, ogni pacchetto installato rappresenta un potenziale punto di ingresso. La differenza tra produttività e compromissione può ridursi a una singola lettera nel nome di una dipendenza.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.