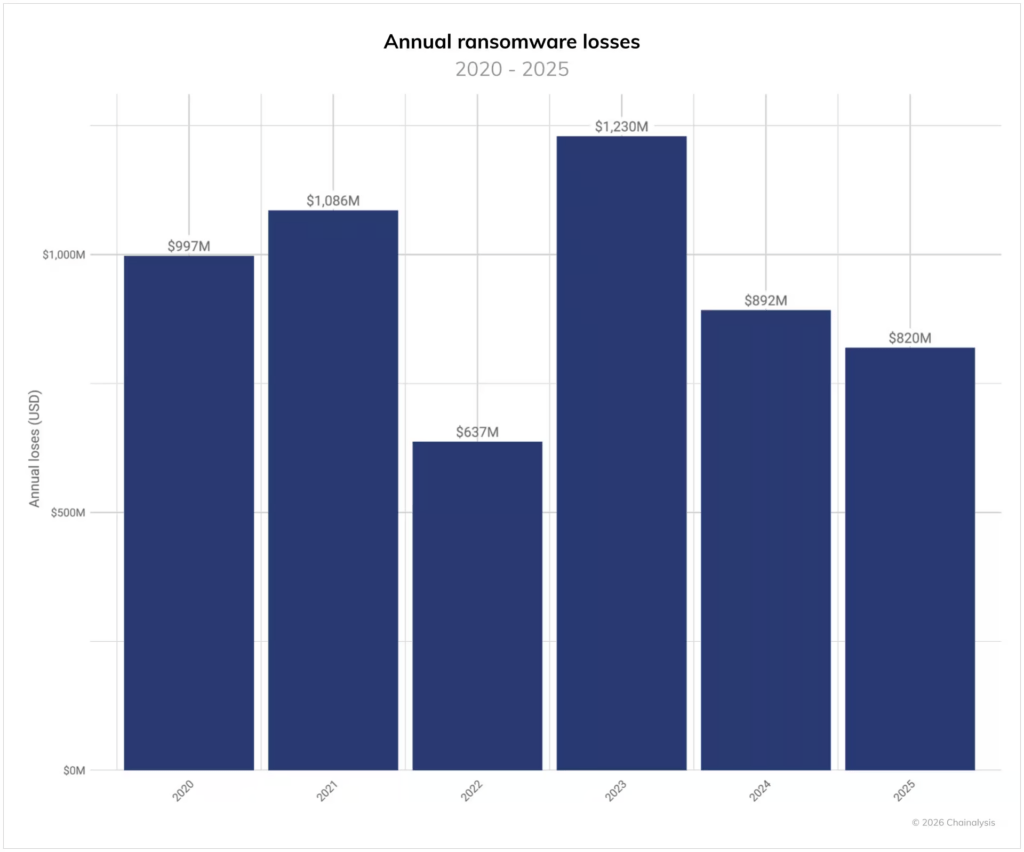

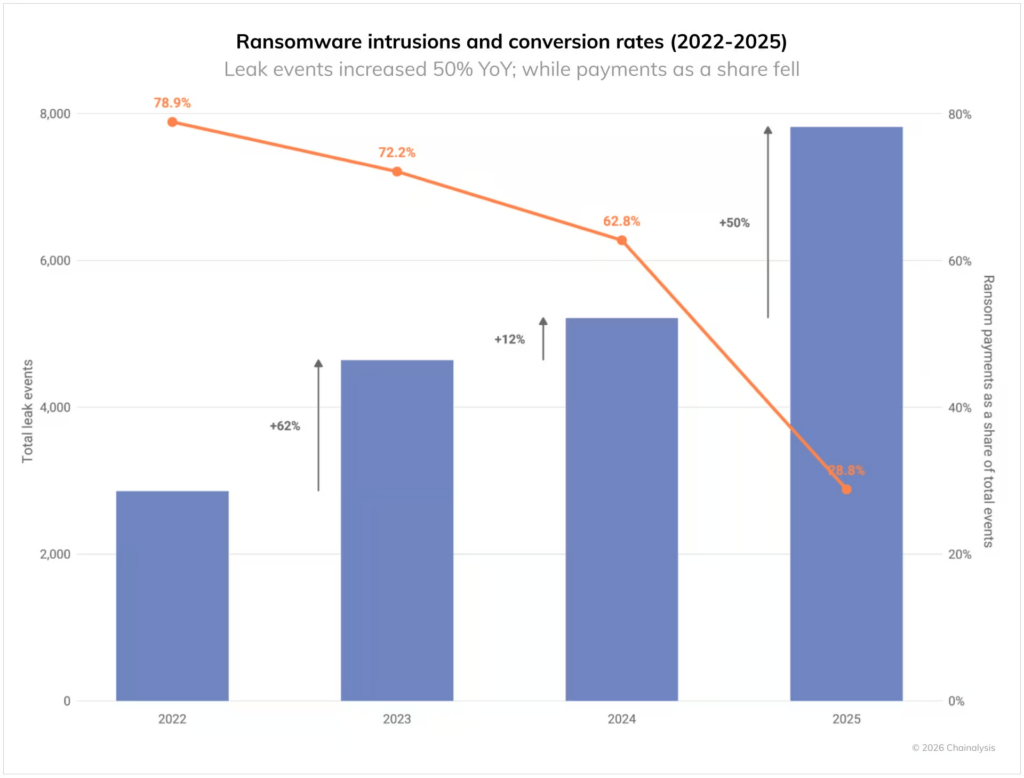

Nel 2025 l’economia del ransomware mostra un paradosso che vale più di qualunque slogan: gli attacchi rivendicati crescono, ma la quota di vittime che paga scende fino al minimo storico. Il tasso di pagamento si ferma al 28%, nonostante un aumento di circa il 50% nel volume di attacchi “claimati”. Il dato non dice che la minaccia si stia spegnendo. Dice piuttosto che il ransomware sta entrando in una fase più selettiva, più frammentata, e per certi versi più brutale: meno pagatori complessivi, ma una spinta crescente a spremere valore da chi, per vincoli operativi o reputazionali, non riesce a reggere lo scontro. La fotografia economica attribuita a Chainalysis quantifica il fenomeno in modo netto. I pagamenti complessivi del 2025 vengono stimati in 751 milioni di euro, con una proiezione che potrebbe arrivare a 825 milioni di euro quando l’attribuzione degli eventi e delle transazioni sarà completa. È un volume enorme, ma la traiettoria conta più del numero assoluto: il calo è continuo, e arriva per il quarto anno consecutivo. La sensazione di “boom” non smentisce il trend; lo rende più interessante, perché obbliga a chiedersi che cosa stia cambiando nella meccanica reale delle estorsioni.

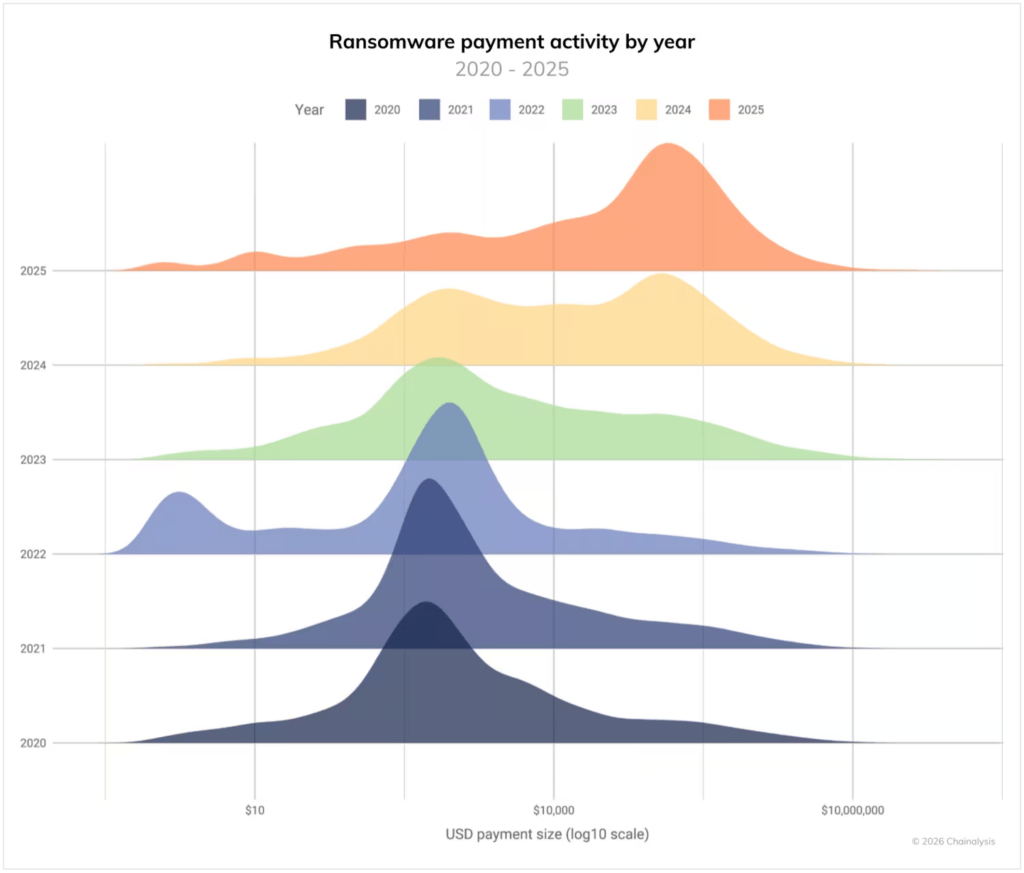

La prima risposta è semplice e insieme scomoda: pagare non è più la scelta automatica. Le organizzazioni, in particolare quelle con maturità di risposta agli incidenti e piani di continuità operativa, stanno imparando a sopravvivere all’impatto senza finanziare l’avversario. Non sempre per coraggio etico. Spesso per calcolo. Negli ultimi anni si è consolidata la consapevolezza che pagare non garantisce il ripristino, non garantisce la cancellazione dei dati sottratti e non protegge da nuove estorsioni. A questa consapevolezza si sommano la pressione regolatoria sulle transazioni cripto, le azioni delle forze dell’ordine e un mercato criminale che non appare più dominato da pochissime “piattaforme” RaaS, ma da una galassia di gruppi e cellule operative che si accendono e si spengono rapidamente. Eppure c’è un secondo dato che spiega perché parlare di “crollo” dei ricavi sarebbe fuorviante. Nel 2025 il pagamento mediano aumenta del 368%, passando da 11.680 euro nel 2024 a 54.620 euro nel 2025. È qui che il ransomware mostra la sua capacità di adattamento: se pagano in meno, bisogna incassare di più per singolo pagatore. È un cambio di logica che ha conseguenze immediate sul tipo di vittime cercate, sul peso delle minacce di pubblicazione e sull’uso dei dati esfiltrati come leva “reputazionale”, legale e operativa.

Cosa leggere

Pagare meno, ma pagare più: l’estorsione si sposta sui dati e sulla reputazione

Il salto del pagamento mediano si spiega con una dinamica ormai centrale: l’estorsione non è più solo cifratura, è ricatto sui dati. La promessa di “cancellazione” del materiale rubato, per quanto intrinsecamente non verificabile, diventa l’argomento che muove le trattative quando la sola operatività non basta a giustificare un pagamento. Nel mondo reale, molte aziende hanno backup, capacità di ripristino e playbook di crisi che riducono la dipendenza dalla chiave di decrittazione. Ma non hanno un modo semplice per neutralizzare l’effetto di un leak: esposizione di segreti industriali, dati di clienti, informazioni sanitarie o finanziarie, elementi che attivano notifiche, sanzioni, class action, contenziosi. In questa cornice, il ransomware si comporta sempre meno come “malware che cifra” e sempre più come un modello di estorsione a più livelli, in cui la cifratura può diventare persino opzionale. Se la probabilità di pagamento scende, il criminale deve aumentare la pressione con minacce più costose per la vittima: pubblicazione selettiva, dimostrazioni di possesso, contatti diretti a clienti e partner, ricatto su timeline operative, e in alcuni casi attacchi secondari che mirano a moltiplicare il danno percepito.

La frammentazione del mercato amplifica questo comportamento. Nel 2025 vengono contati 85 gruppi estorsivi attivi, un numero alto se confrontato con fasi precedenti in cui poche piattaforme RaaS catalizzavano gran parte delle operazioni. Un ecosistema frammentato significa due cose, entrambe pericolose. La prima è che l’attribuzione diventa più difficile, perché cambiano brand, infrastrutture e tattiche. La seconda è che la competizione interna spinge molti attori a cercare risultati rapidi, alzando l’aggressività negoziale e la propensione a colpire settori dove la pressione pubblica e regolatoria rende più probabile una concessione economica.

Attacchi in crescita e casi ad alto impatto: perché la narrativa del “mercato in crisi” non regge

Il fatto che gli attacchi rivendicati aumentino, mentre i pagamenti scendono, suggerisce che una parte del “boom” sia legata anche al modo in cui i gruppi misurano e comunicano il successo. Rivendicare è marketing criminale: serve a intimidire nuove vittime, a farsi un nome, a reclutare affiliati e a dimostrare “capacità” nel mercato nero. Ma oltre la propaganda restano casi che, per impatto, ricordano quanto il ransomware continui a colpire infrastrutture e supply chain con effetti sistemici.

Tra gli episodi citati come riferimento di alto profilo compare l’attacco a Jaguar Land Rover, con danni stimati nell’ordine di 2.292 milioni di euro. Compaiono poi la violazione attribuita a Scattered Spider contro Marks & Spencer e il furto di 2,7 milioni di record di pazienti da DaVita Inc. Al di là delle singole attribuzioni, la linea comune è la stessa: quando l’obiettivo è grande, l’impatto si moltiplica perché la crisi tocca operatività, fiducia del mercato, supply chain e responsabilità legali. Ed è proprio in questi casi che l’aumento del pagamento mediano diventa plausibile: alcune organizzazioni, davanti al rischio di leak e di danno reputazionale, tentano la strada del pagamento come forma di “riduzione del danno”, anche sapendo che la garanzia è fragile.

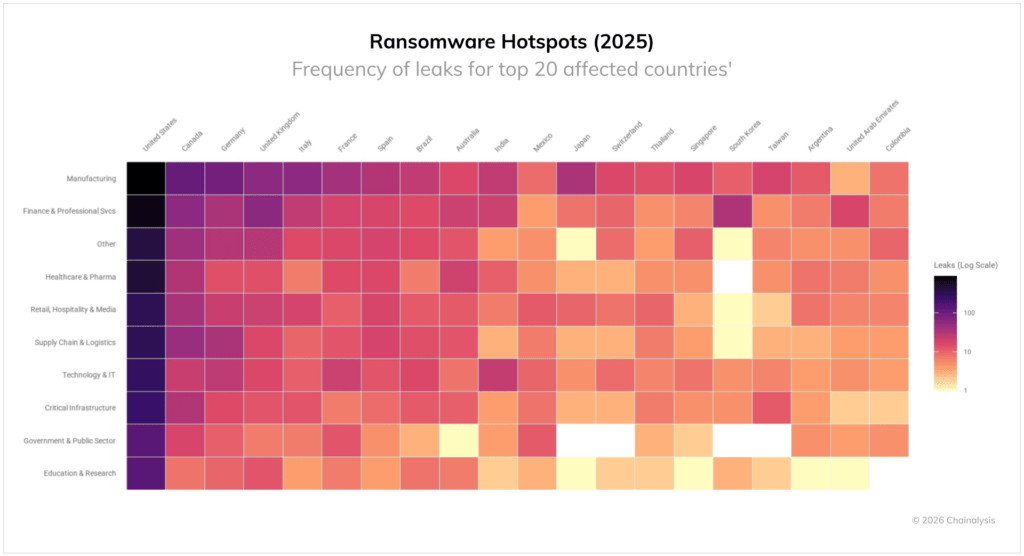

Geografia del bersaglio: dove il ransomware cerca valore

Gli Stati Uniti restano il paese più colpito, seguiti da Canada, Germania e Regno Unito. Anche qui il motivo è economico e operativo, più che “tecnico”. Le economie sviluppate offrono un mix di densità di target, capacità di pagamento, dipendenza digitale e superficie esposta. Inoltre, la visibilità mediatica e regolatoria può funzionare come leva: più un’azienda teme di dover comunicare pubblicamente l’incidente, più il criminale può puntare sulla pressione dei tempi, sulla minaccia di leak e sull’idea di “chiudere la storia” prima che diventi ingestibile.

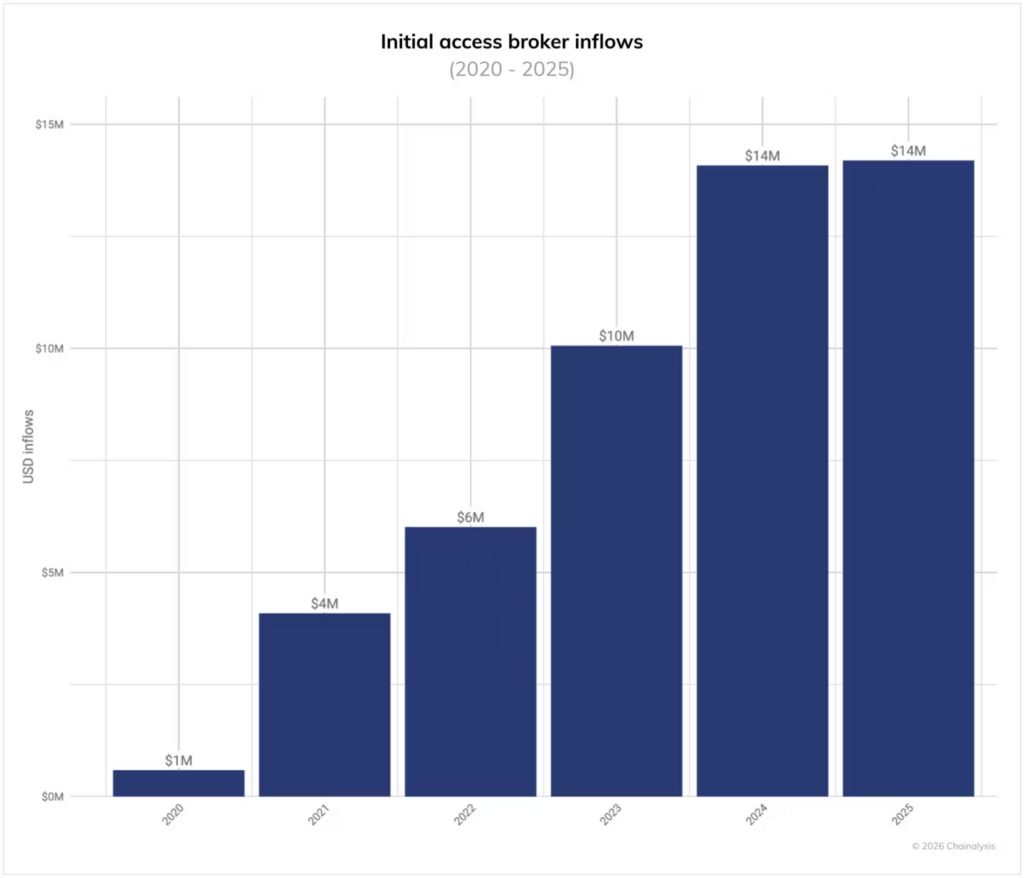

Il ruolo degli initial access broker: l’economia dell’accesso e il segnale anticipatore

Uno dei passaggi più utili, perché sposta l’attenzione dal “momento della cifratura” alla filiera, è quello sugli initial access broker. Nel 2025 gli IAB avrebbero generato 12,8 milioni di euro, pari a circa l’1,7% dei ricavi complessivi attribuiti al ransomware. La quota sembra piccola, ma il valore sta nella funzione: gli IAB sono la cerniera tra furto di credenziali, compromissione iniziale e monetizzazione attraverso estorsione.

C’è un elemento quasi da “indicatore macro” nel modo in cui questi flussi si muovono: i picchi nei pagamenti verso gli IAB tendono a precedere di circa 30 giorni un aumento nei pagamenti ransomware. Tradotto: quando cresce la domanda di accessi pronti, spesso sta per arrivare una fase più intensa di estorsioni. È un dettaglio importante perché parla di programmazione, non di opportunismo. E suggerisce che parte della resilienza del ransomware non dipende solo dalla capacità di scrivere malware, ma dalla capacità di acquistare, assemblare e riutilizzare accessi come commodity.

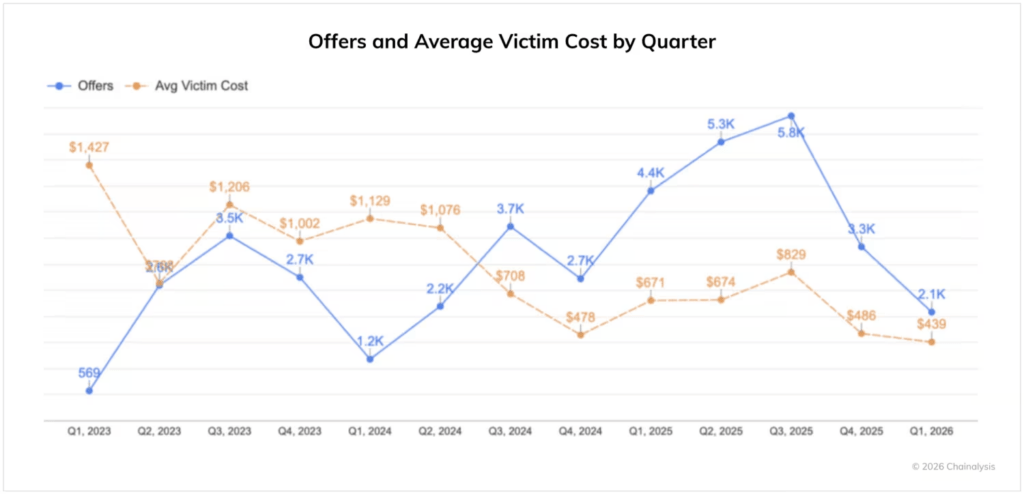

Prezzi dell’accesso in caduta: automazione, AI e oversupply da info-stealer

L’altra metrica che cambia la prospettiva è il costo medio per acquistare accesso a una rete. Il prezzo medio scenderebbe da 1.308 euro nel primo trimestre 2023 a 402 euro nel primo trimestre 2026. Qui si vede un altro “motore” del boom di attacchi: entrare costa meno. Se l’accesso diventa economico, più attori possono tentare operazioni di estorsione, anche con tassi di successo più bassi, perché il costo di fallire si riduce. Il calo viene spiegato con tre fattori che si rinforzano a vicenda. Il primo è l’automazione, che riduce tempo e competenze necessarie per gestire campagne, raccolta credenziali e vendita di accessi. Il secondo è l’uso di tool AI che accelera parti del ciclo operativo, soprattutto nella gestione di volumi e nella standardizzazione delle azioni ripetitive. Il terzo è l’oversupply generata dagli info-stealer, che immettono sul mercato una quantità enorme di credenziali e sessioni rubate, abbassando il prezzo unitario. Quando l’accesso diventa abbondante, l’estorsione può permettersi di essere più aggressiva: tanti tentativi, selezione delle vittime “paganti”, pressione più alta su chi resta intrappolato.

Che cosa significa davvero “pagamenti in calo” per chi difende

Dire che i pagamenti scendono non significa che il rischio scenda. Significa che cambia la forma del rischio. Se solo il 28% paga, il criminale ha un incentivo strutturale a massimizzare l’estrazione di valore da un bacino più ristretto. Questo spiega perché la cifra mediana possa aumentare così tanto e perché l’attenzione si sposti sui dati: il ransomware cerca le organizzazioni per cui il danno da leak è più alto del danno da downtime.

In pratica, il ransomware tende a diventare più “economico” nel reperire accessi e più “costoso” nel momento dell’estorsione. Questo rende strategici due livelli di difesa che spesso vengono trattati separatamente e invece sono la stessa partita. Da un lato serve ridurre la probabilità di accesso iniziale, perché oggi l’accesso è una commodity e può essere comprato a prezzi bassi. Dall’altro serve ridurre la leva estorsiva, cioè fare in modo che l’organizzazione possa sostenere l’impatto senza entrare in un ricatto, soprattutto quando la minaccia è la pubblicazione dei dati e non la sola cifratura.

UFP Technologies: un caso utile per leggere disclosure, continuità operativa e rischio dati

Dentro questo scenario si inserisce il caso di UFP Technologies, produttore statunitense di dispositivi medici che segnala un cyberattacco rilevato il 14 febbraio. L’azienda indica che l’incidente ha colpito sistemi IT, inclusi processi come billing ed etichettatura, ma che non avrebbe avuto un impatto materiale sulle operazioni. È un dettaglio significativo: la narrazione di molte aziende oggi tende a separare la “continuità operativa” dal “rischio dati”. Anche quando l’operatività regge, resta la domanda su che cosa sia stato esfiltrato, su come vengano gestite le notifiche e su quali conseguenze abbia l’eventuale esposizione informativa. Nel caso UFP vengono richiamati numeri che inquadrano la posta in gioco. Ricavi annui nell’ordine di 550 milioni di euro, capitalizzazione di circa 1.705 milioni di euro, una forza lavoro di circa 4.300 persone e un posizionamento in una filiera sensibile. Anche senza trasformare ogni incidente in “catastrofe”, questi elementi spiegano perché il settore medicale resti attrattivo: dati ad alto valore, continuità di servizio critica, e una pressione reputazionale che rende più pesante qualunque fuga di informazioni.

Marquis contro SonicWall: quando il ransomware diventa contenzioso sulla supply chain

L’altro caso citato che merita attenzione perché sposta il tema sul livello “fornitore” è la denuncia di Marquis Software Solutions contro SonicWall, con accuse di negligenza grave legate a una violazione del backup cloud che avrebbe poi portato a un attacco ransomware il 14 agosto 2025, con impatti su 74 banche statunitensi. Qui il punto non è solo l’attacco in sé, ma la conseguenza strutturale: il ransomware diventa causa legale e mette in discussione responsabilità, disclosure, pratiche di sicurezza e gestione delle API e delle credenziali. In un mercato dove la probabilità di pagamento scende, la dimensione legale e regolatoria assume un peso maggiore. Da un lato, perché aumenta il costo complessivo di un incidente anche se l’azienda non paga il riscatto. Dall’altro, perché spinge le organizzazioni a chiedere accountability ai fornitori e a rivedere la fiducia nella catena di servizi, soprattutto quando backup, accessi e identità passano da ambienti terzi.

Il ransomware del 2026: meno “consenso” al pagamento, più pressione su chi resta intrappolato

Se l’accesso costa meno e il pagamento è meno frequente, l’attore ransomware deve trovare nuovi modi per fare margine. Questo spiega la previsione implicita: estrarre valore da un numero decrescente di vittime consenzienti. È un passaggio che cambia la percezione del rischio perché spinge verso tattiche di selezione e pressione più mirate. Non è necessario “vincere” su tutti i target, basta colpire tanti obiettivi con costi bassi e poi concentrare la forza negoziale su quelli che mostrano vulnerabilità operative o reputazionali. In questa fase, la frammentazione in 85 gruppi attivi è un acceleratore, non un freno. Più gruppi significa più sperimentazione, più competizione, più instabilità e più opportunismo. E significa anche che la difesa deve abituarsi a una realtà in cui i brand criminali cambiano spesso, le infrastrutture ruotano e le tattiche si muovono lungo la filiera: accesso comprato, exploit opportunistici, credenziali da info-stealer, escalation rapida, esfiltrazione e ricatto. La parte “buona” della storia è che il calo del tasso di pagamento indica che molte organizzazioni stanno imparando a resistere. La parte meno consolante è che questa resistenza non elimina la minaccia, la trasforma. E quando la minaccia si trasforma, la metrica da guardare non è solo quanto si paga, ma quanto costa non pagare, quanto costa gestire il leak, e quanto è facile per un attore comprare accesso e riprovarci altrove.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.