La vulnerabilità Juniper PTX rappresenta uno dei casi più gravi emersi nelle ultime settimane nel panorama della sicurezza infrastrutturale, ma non è isolata. In parallelo, Google ha dovuto gestire un’escalation di privilegi inattesa legata a chiavi API obsolete ora valide per Gemini AI, CISA ha aggiornato gli indicatori di compromissione relativi al malware RESURGE su dispositivi Ivanti Connect Secure, mentre oltre 900 istanze Sangoma FreePBX risultano compromesse tramite web shell attive. Il filo conduttore è chiaro: configurazioni deboli, permessi errati e servizi esposti stanno ampliando la superficie di attacco in settori che spaziano dal routing core di rete all’intelligenza artificiale e alla telefonia VoIP.

Cosa leggere

Juniper PTX: takeover completo via servizio On-Box Anomaly Detection

La falla che colpisce la serie Juniper PTX deriva da un errore nei permessi del framework On-Box Anomaly Detection in Junos OS Evolved. Un servizio interno, attivo di default e in esecuzione con privilegi root, può risultare esposto su porte esterne. Questo scenario consente a un attaccante remoto non autenticato di ottenere esecuzione di codice con privilegi root, aprendo la strada al takeover completo del dispositivo. In infrastrutture di routing critico, il rischio si traduce in potenziale manipolazione del traffico, intercettazioni o interruzioni di servizio. Le versioni corrette includono 25.4R1-S1-EVO, 25.4R2-EVO e 26.2R1-EVO. I rilasci precedenti risultano vulnerabili, mentre le versioni standard di Junos OS non sono affette. Juniper ha raccomandato patch immediate e, in caso di ritardo, l’implementazione di filtri firewall, ACL restrittive e la disabilitazione del servizio tramite comando specifico. Secondo il team SIRT di Juniper, al momento dell’advisory non risultavano exploit attivi documentati, ma la criticità tecnica rende l’esposizione particolarmente sensibile per ambienti telecom e backbone ISP.

Google Gemini: chiavi API legacy diventano vettore di accesso AI

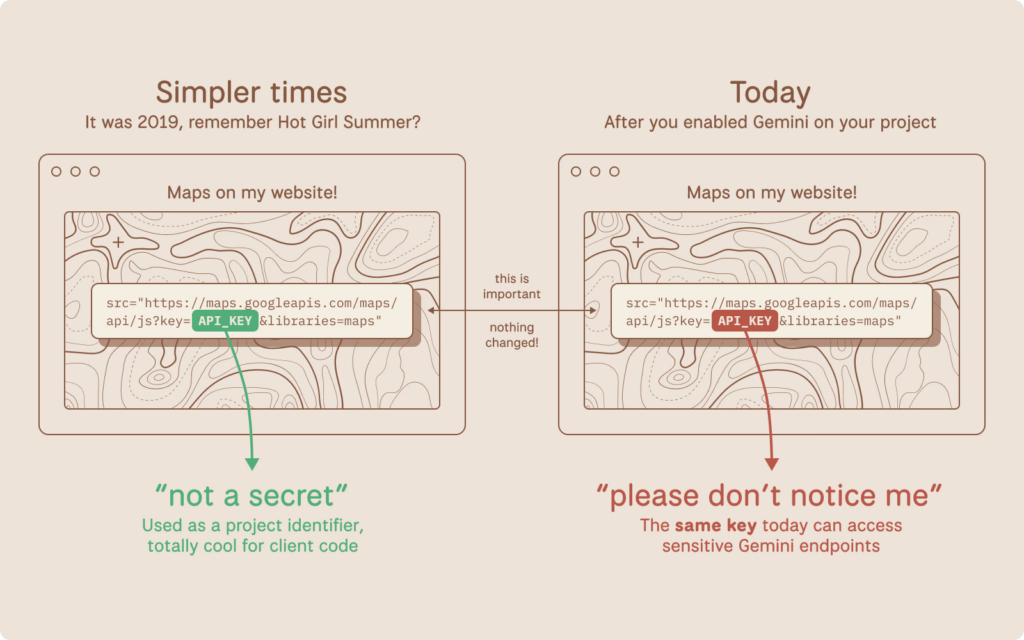

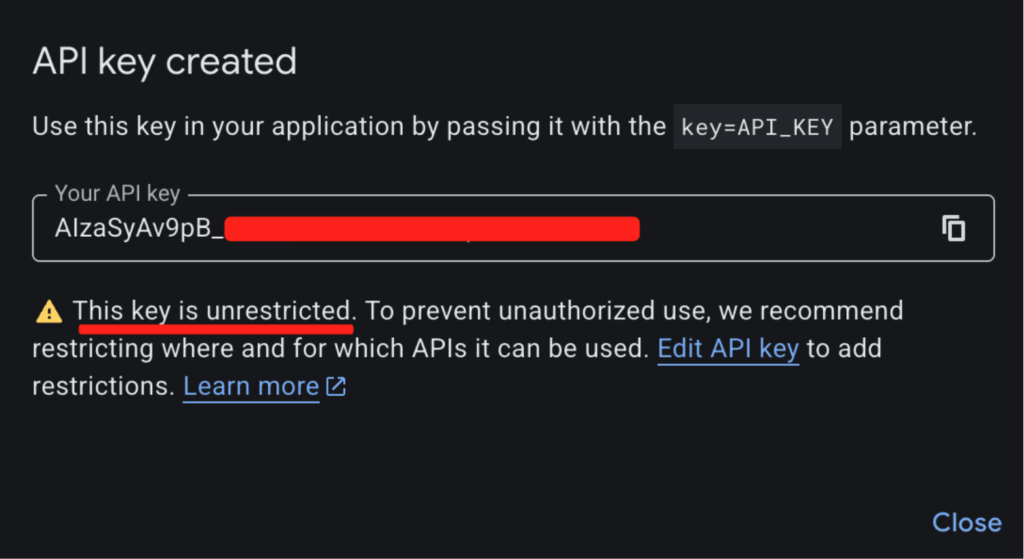

Il caso Google Gemini evidenzia un problema strutturale legato all’evoluzione delle API. Chiavi API precedentemente considerate a basso impatto, spesso integrate in codice client-side per servizi come Maps o Firebase, sono diventate implicitamente valide per accedere alle API LLM di Gemini. Il risultato è un’escalation di privilegio circoscritta ma economicamente rilevante.

Attori malevoli hanno potuto copiare chiavi pubblicamente esposte, autenticarsi su Gemini e generare richieste con costi potenzialmente di migliaia di euro al giorno. Ricercatori hanno identificato circa 3000 chiavi potenzialmente esposte, con casi che coinvolgono anche organizzazioni in ambito finanziario e cybersecurity.

Google ha reagito bloccando chiavi compromesse, notificando proattivamente i proprietari e introducendo nuove chiavi AI Studio con scope limitato esclusivamente a Gemini.

Il caso sottolinea un principio spesso ignorato: le API evolvono, ma le chiavi legacy restano attive. Senza audit periodici e rotazione sistematica, un cambiamento di contesto può trasformare una credenziale “innocua” in un vettore di accesso ad alto rischio.

RESURGE su Ivanti: malware dormiente e persistenza avanzata

L’allerta CISA su RESURGE riguarda dispositivi Ivanti Connect Secure compromessi tramite la vulnerabilità CVE-2025-0282, zero-day sfruttata a partire da dicembre 2024. RESURGE non è un malware tradizionale. È un implant C2 passivo dotato di componenti rootkit e bootkit che sopravvivono al riavvio. Include file come libdsupgrade.so e varianti come SpawnSloth che manipolano i log, oltre a script in grado di alterare il firmware coreboot. Il comportamento è particolarmente insidioso: il malware resta latente finché non intercetta traffico TLS specifico. Tramite hook sulla funzione accept(), analizza pacchetti usando fingerprint CRC32 e si attiva solo in presenza di pattern compatibili con il proprio C2. In caso contrario, inoltra il traffico al server legittimo, mimetizzandosi completamente. CISA ha aggiornato gli indicatori di compromissione e raccomandato scansioni approfondite, poiché la persistenza può rimanere invisibile per lunghi periodi. L’attribuzione preliminare collega l’attività all’attore UNC5221, ritenuto legato alla Cina.

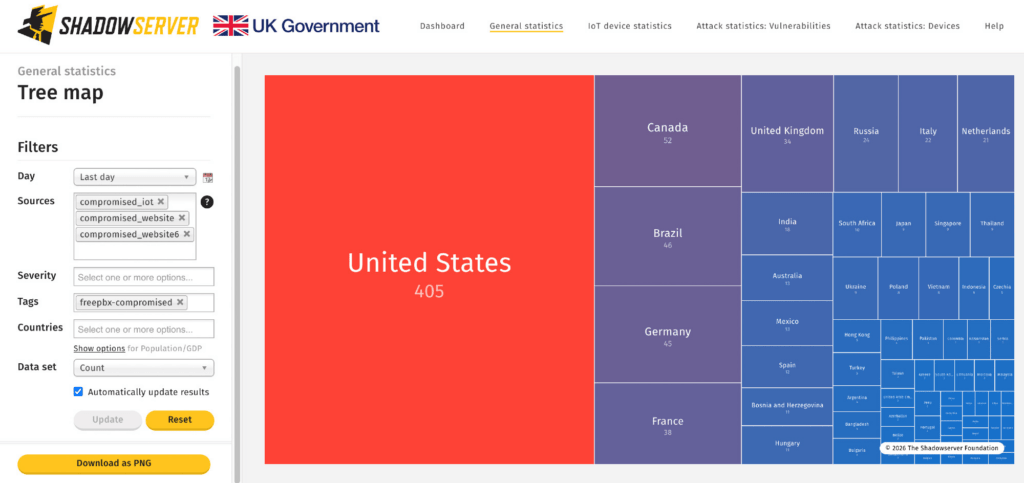

Sangoma FreePBX: oltre 900 istanze compromesse

Nel settore VoIP, la vulnerabilità CVE-2025-64328 ha colpito Sangoma FreePBX, consentendo iniezione di comandi post-autenticazione con punteggio CVSS 8.6. L’attore identificato come INJ3CTOR3 ha distribuito una web shell denominata EncystPHP, operante con privilegi dell’utente asterisk. Le istanze compromesse sono oltre 900, secondo rilevazioni Shadowserver. L’exploit permette esecuzione di comandi arbitrari e, in alcuni casi, avvio di chiamate outbound malevole. Il fix è disponibile nella versione 17.0.3, mentre le versioni 17.0.2.36 e successive risultano vulnerabili.

CISA ha inserito la CVE nel catalogo KEV, aumentando la pressione sugli amministratori affinché applichino aggiornamenti immediati e restringano l’accesso all’Administration Control Panel.

Un pattern ricorrente: servizi esposti e privilegi eccessivi

Dai router Juniper ai dispositivi Ivanti, dalle API Google alle istanze FreePBX, emerge un pattern comune: servizi interni esposti, scope di privilegi eccessivi e configurazioni permissive. Nel caso Juniper, un servizio root accessibile da rete esterna. In Google, chiavi con privilegi implicitamente estesi. In Ivanti, un malware che sfrutta componenti di sistema con persistenza firmware. In FreePBX, moduli che permettono esecuzione comandi post-login. L’infrastruttura digitale moderna è interconnessa. Una falla in un singolo layer può generare impatti sistemici, specialmente in ambienti enterprise o infrastrutture critiche.

Raccomandazioni operative immediate

Le misure urgenti includono patching immediato per Juniper PTX, aggiornamento a versioni corrette di FreePBX, scansioni approfondite con indicatori CISA per dispositivi Ivanti e audit completo delle chiavi API Google con rotazione e riduzione degli scope. Implementare un modello zero trust, limitare esposizioni non necessarie, monitorare traffico anomalo e applicare MFA resta fondamentale. Gli ambienti AI e networking richiedono ora lo stesso livello di hardening già consolidato in ambito cloud. Il quadro attuale conferma che la cybersecurity non è una disciplina reattiva, ma preventiva. Le vulnerabilità critiche non sono più eccezioni, ma eventi ciclici che richiedono resilienza strutturale e governance continua.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.