APT37 Ruby Jumper segna un’evoluzione significativa nelle capacità offensive del gruppo nord coreano noto anche come ScarCruft o Ruby Sleet. Secondo l’analisi di Zscaler ThreatLabz, la campagna attiva da dicembre 2025 introduce una suite di strumenti progettati specificamente per compromettere reti air-gapped, superando l’isolamento fisico tramite media rimovibili, file LNK maligni e abuso di servizi cloud legittimi per comando e controllo. L’operazione dimostra una maturazione tecnica rilevante: integrazione di runtime Ruby personalizzati, shellcode a due stadi con decrittazione XOR a 1 byte, hashing API custom e canali di exfiltration ibridi tra USB e infrastrutture cloud.

Cosa leggere

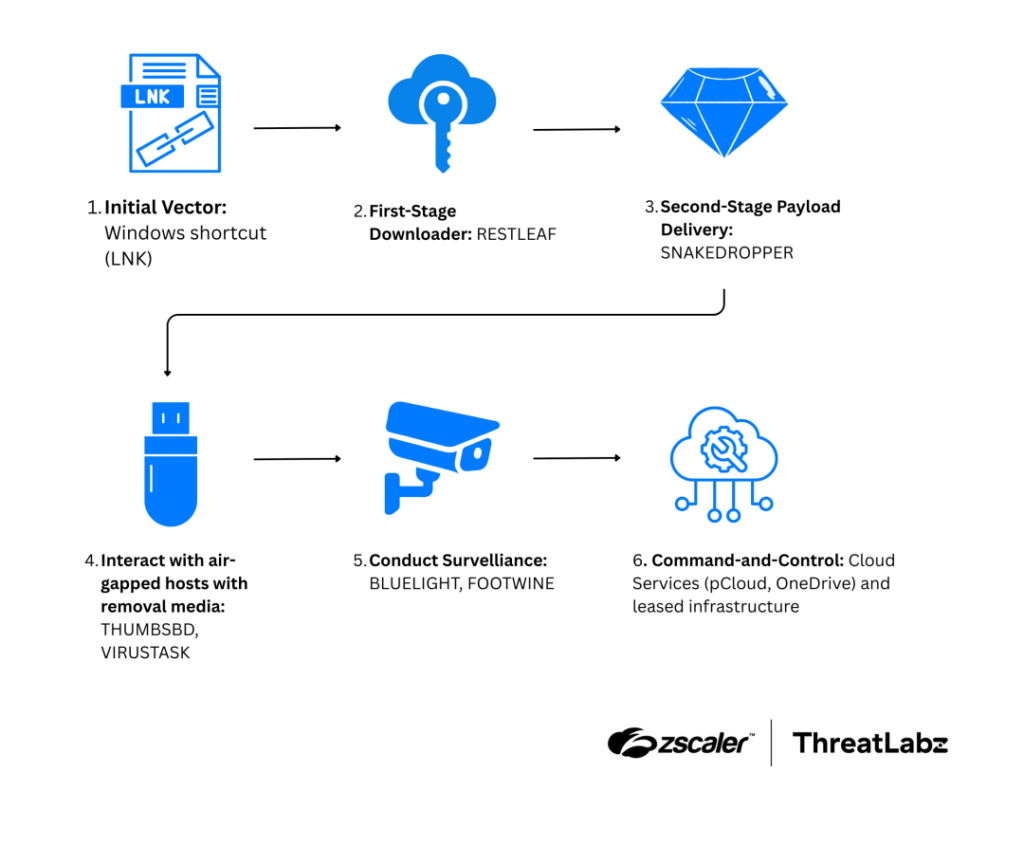

Ruby Jumper: catena di infezione iniziale

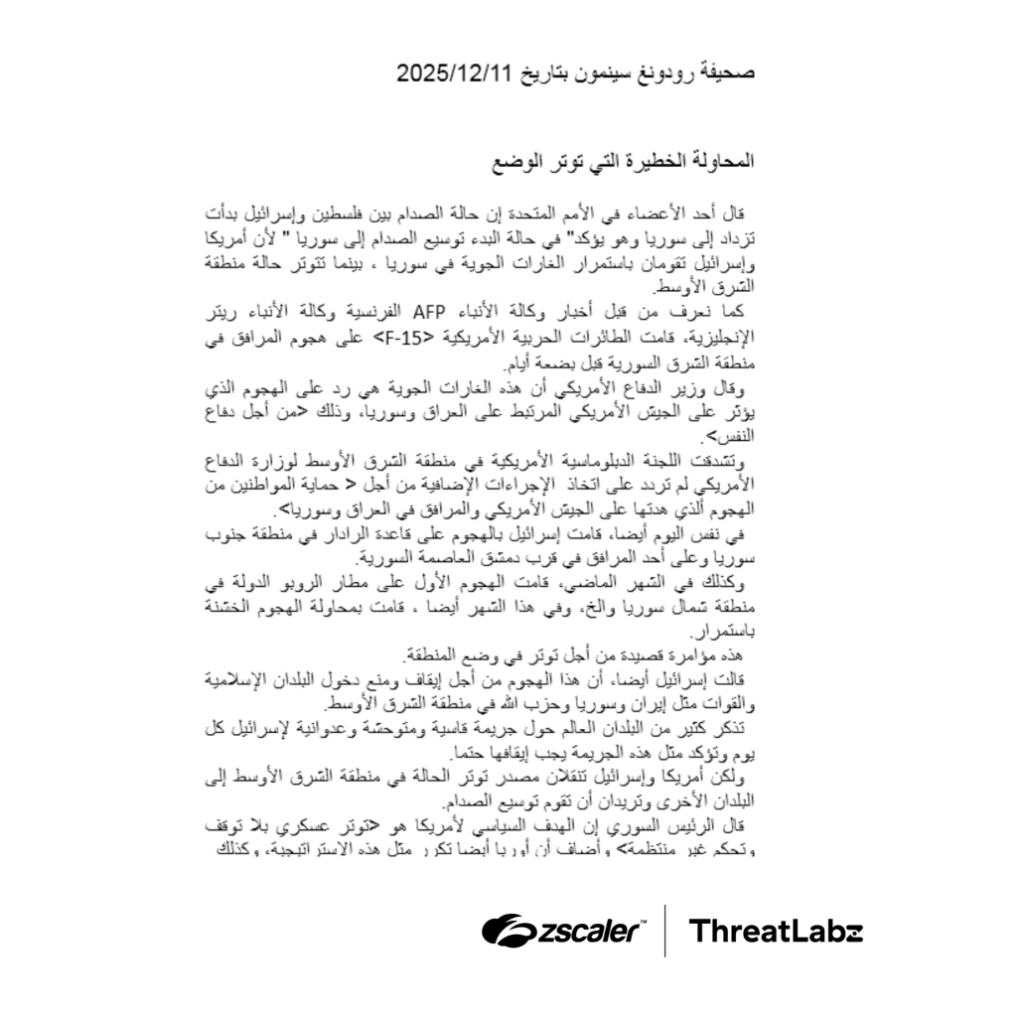

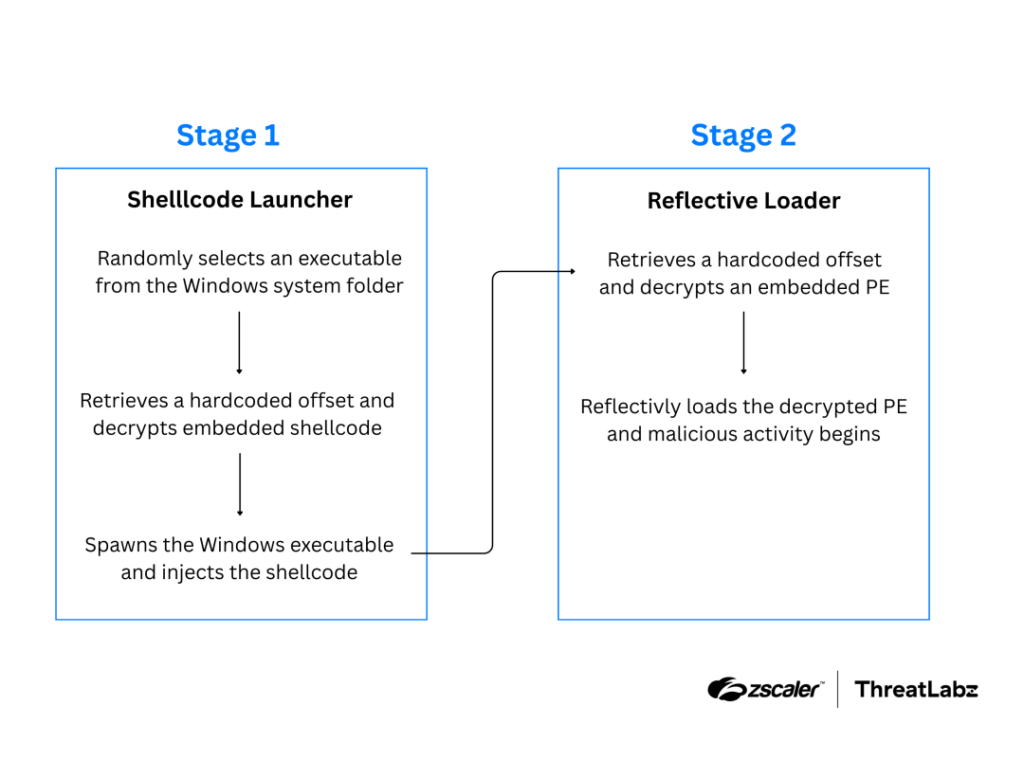

La campagna prende avvio tramite un file LNK maligno distribuito alle vittime. All’apertura, il collegamento lancia PowerShell, che esegue una scansione della directory locale, individua payload nascosti in offset specifici e avvia un processo di carving. Il pacchetto include un documento esca, un eseguibile, script PowerShell e batch. Il file find.bat richiama search.dat, che carica lo shellcode viewer.dat. Il primo stadio decifra e inietta il payload successivo direttamente in memoria, evitando scrittura su disco. Il malware RESTLEAF viene caricato in memoria e utilizza un token hardcoded Zoho WorkDrive per autenticarsi verso l’infrastruttura C2. Da qui scarica ulteriori componenti, come AAA.bin, ed esegue codice tramite allocazione dinamica e iniezione in processi di sistema. Il beaconing avviene tramite file timestampati, ad esempio lion [timestamp], caricati in cartelle cloud. L’uso di servizi legittimi riduce la probabilità di blocco a livello firewall tradizionale.

SNAKEDROPPER e l’integrazione del runtime Ruby

Uno degli elementi più distintivi è SNAKEDROPPER, che estrae un archivio ruby3.zip nella directory %PROGRAMDATA%\usbspeed, installando Ruby 3.3.0 sotto copertura di utility USB.

Il file rubyw.exe viene rinominato in usbspeed.exe, mentre operating_system.rb viene sostituito con uno script maligno per auto-esecuzione. Viene creato un task schedulato denominato rubyupdatecheck con intervallo di cinque minuti, garantendo persistenza.

L’uso di Ruby consente flessibilità nello scripting e nel caricamento dinamico di shellcode. Le API vengono risolte tramite hashing personalizzato, con rotazione ROR 11 per moduli e ROR 15 per funzioni, rendendo più complessa l’analisi statica.

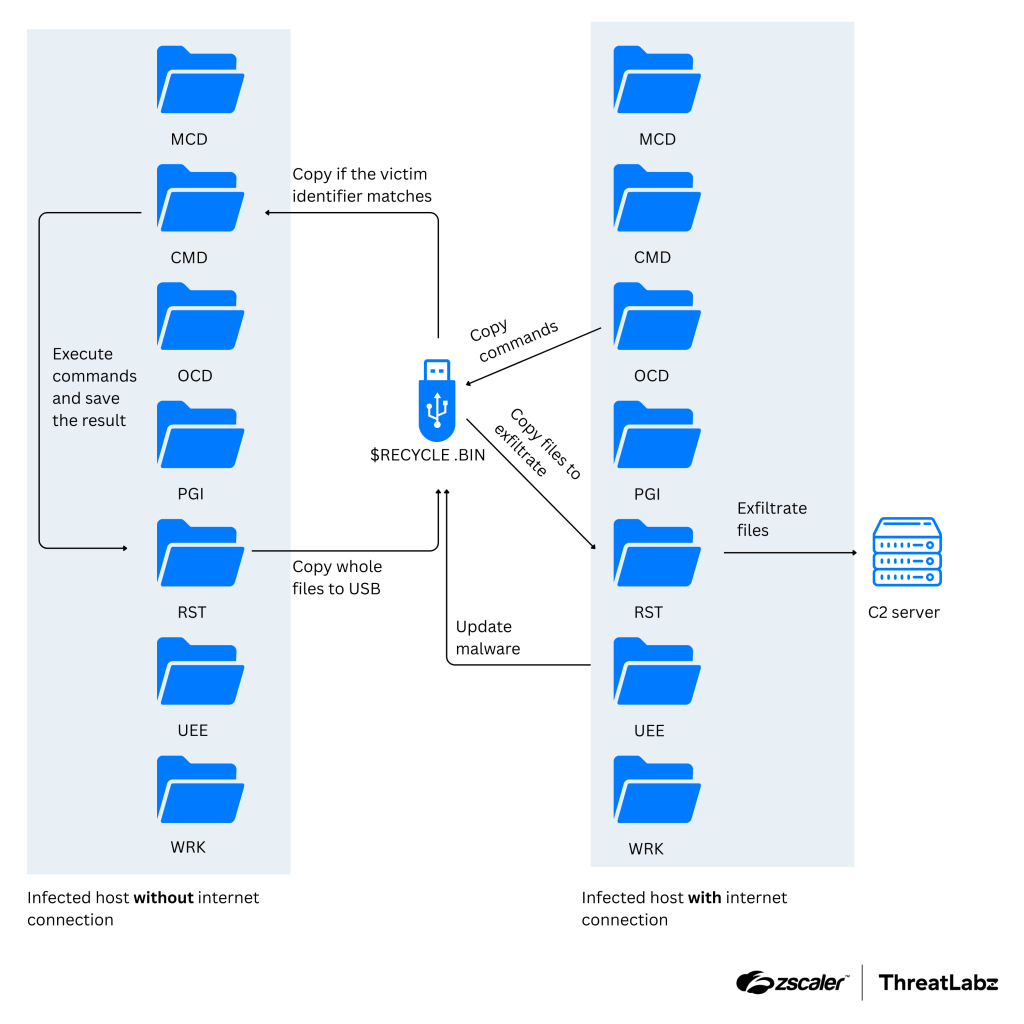

THUMBSBD e il bridging fisico su USB

Per superare l’air gap, APT37 impiega THUMBSBD, mascherato come ascii.rb. Il malware verifica chiavi di registro in HKCU\SOFTWARE\Microsoft\TnGtp per evitare duplicazioni e inizializza un file di configurazione cifrato in %LOCALAPPDATA%\TnGtp\TN.dat.

La struttura include directory operative come MCD per comandi in arrivo, RST per staging di exfiltration e OCD per gestione media rimovibili. Quando viene inserito un dispositivo USB con almeno 2GB liberi, viene creata una directory nascosta $RECYCLE.BIN per trasferire dati. I comandi includono enumerazione directory, esecuzione arbitraria e caricamento payload. L’exfiltration avviene aggregando output cifrato in RST e copiandolo su USB, permettendo trasferimento fisico verso sistemi connessi.

VIRUSTASK e hijacking dei file

Il modulo VIRUSTASK, distribuito come bundler_index_client.rb, manipola file legittimi sostituendoli con collegamenti LNK che puntano al payload usbspeed.exe. I file originali vengono nascosti, mentre le icone restano identiche per ingannare l’utente.

La persistenza viene mantenuta tramite chiavi di registro e verifica dell’infezione in C:\programdata\usbspeed. In caso di esecuzione, il sistema carica lo script Ruby maligno e attiva ulteriori shellcode.

FOOTWINE e le capacità di sorveglianza

Il componente FOOTWINE, distribuito come foot.apk cifrato, introduce capacità di sorveglianza avanzata. Stabilisce connessione TCP verso un C2, ad esempio 144.172.106.66:8080, con scambio di chiave XOR personalizzato e padding variabile per offuscare la dimensione dei pacchetti. Supporta comandi per esecuzione shell, manipolazione file, gestione registry, screenshot, keylogging, acquisizione audio e video, oltre a caricamento di DLL dinamiche. Il traffico viene mimetizzato con handshake crittografico custom e autenticazione Mutual TLS.

BLUELIGHT e abuso di cloud legittimi

Il modulo BLUELIGHT utilizza servizi come Google Drive, Microsoft OneDrive, pCloud e BackBlaze come infrastruttura C2 alternativa. Questo approccio sfrutta piattaforme di fiducia per mascherare il traffico malevolo, rendendo inefficaci molte blacklist tradizionali. La combinazione di RESTLEAF e BLUELIGHT rappresenta uno dei primi casi documentati di abuso di Zoho WorkDrive da parte di APT37 per beaconing e distribuzione payload.

Indicatori di compromissione e domini C2

Zscaler ha pubblicato hash SHA256 associati ai principali componenti, tra cui viewer.dat, SNAKEDROPPER e FOOTWINE, oltre a domini come philion.store, homeatedke.store e hightkdhe.store. L’identificazione precoce di questi IoC è fondamentale per ambienti ad alta sensibilità, in particolare governativi e infrastrutture critiche con segmentazione fisica.

Implicazioni per le reti air-gapped

L’elemento più rilevante è la dimostrazione che le reti air-gapped restano vulnerabili quando esiste un ponte fisico, come media rimovibili o utenti interni inconsapevoli. Ruby Jumper introduce un modello di infezione bidirezionale: ingresso tramite LNK o USB e uscita tramite cloud o trasferimento fisico. L’uso combinato di shellcode in-memory e runtime Ruby riduce l’impronta su disco, complicando detection tradizionale.

Difesa e mitigazioni operative

Le organizzazioni devono monitorare creazione di task schedulati sospetti, installazioni Ruby inattese, directory nascoste in %PROGRAMDATA% e chiavi di registro anomale. È essenziale limitare l’uso di media rimovibili, applicare controlli di esecuzione LNK e implementare sandbox avanzate per analisi comportamentale. La campagna conferma con alta confidenza l’attribuzione ad APT37, coerente con tattiche precedenti basate su LNK, shellcode a due stadi e abuso di cloud. APT37 dimostra una capacità crescente di innovazione tecnica, combinando linguaggi di scripting, persistenza avanzata e C2 ibridi. Le reti isolate non sono più garanzia di sicurezza assoluta: senza controlli rigorosi sul bridging fisico e monitoraggio endpoint continuo, l’air gap diventa una barriera psicologica più che tecnica.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.