CVE-2026-21513 è un caso che riporta al centro un nervo scoperto del Windows moderno: i componenti legacy non spariscono, si spostano. Il framework MSHTML, eredità storica del browser Internet Explorer ma ancora presente come motore incorporabile in numerose applicazioni, è stato colpito da una vulnerabilità di bypass delle funzionalità di sicurezza che consente l’esecuzione di risorse locali o remote al di fuori del contesto del browser. Akamai ha pubblicato i dettagli completi dell’exploit osservato in-the-wild, attribuendone l’uso a APT28, mentre Microsoft ha corretto la falla nel Patch Tuesday di febbraio 2026. La gravità è alta: il punteggio CVSS 8,8, l’impatto trasversale su tutte le versioni di Windows e soprattutto la conferma di sfruttamento attivo che ha portato CISA a emettere un alert il 10 febbraio 2026. Il cuore tecnico della vicenda è una rottura di perimetro: un percorso di navigazione hyperlink in MSHTML finisce per chiamare ShellExecuteExW attraverso la funzione _AttemptShellExecuteForHlinkNavigate, portando l’esecuzione fuori dal “contesto browser” e aggirando controlli come Mark of the Web e la Enhanced Security Configuration di Internet Explorer. È una falla che non vive soltanto nel browser legacy, ma in ogni componente che incorpora MSHTML, inclusi controlli WebBrowser e componenti ActiveX ancora presenti in applicazioni enterprise.

Cosa leggere

Il campione: un file .lnk su VirusTotal e il legame con APT28

Akamai ricostruisce l’attacco a partire da un file .lnk malevolo caricato su VirusTotal il 30 gennaio 2026. Il collegamento punta a un’infrastruttura associata ad APT28 tramite il dominio wellnesscaremed[.]com, usato come punto di contatto per scaricare ulteriori payload. Il vettore è coerente con tecniche di spearphishing: l’utente viene indotto ad aprire un collegamento apparentemente innocuo, e quel gesto basta per innescare l’esecuzione nel contesto dell’utente corrente. La scelta del .lnk non è casuale. I file di collegamento sono un formato “socialmente accettato” in ambito Windows, circolano spesso via email e chat interne e vengono percepiti come oggetti a basso rischio rispetto a eseguibili o script. In questo caso diventano contenitori ibridi: dopo i dati standard del collegamento, l’attaccante inserisce una struttura HTML che viene poi interpretata in modo da raggiungere il codice vulnerabile.

La catena di exploit: HTML in coda al .lnk e fuga dal contesto browser

La catena descritta da Akamai sfrutta un aspetto delicato: MSHTML può essere invocato da applicazioni e oggetti COM/ActiveX e può processare contenuti HTML anche fuori dai flussi di un browser tradizionale. Nel payload, l’HTML crea un oggetto ActiveXObject(“htmlfile”) e costruisce iframe nidificati per manipolare i contesti DOM. A un certo punto viene chiamato document.Script.open con un URL speciale che forza il percorso vulnerabile in ieframe.dll.

È qui che il bypass si materializza. La funzione di navigazione hyperlink, con una validazione URL insufficiente, gestisce certi protocolli in modo da uscire dal perimetro atteso e finire in ShellExecuteExW. Nel call stack, secondo la descrizione, compare chiaramente l’invocazione di _AttemptShellExecuteForHlinkNavigate, che rappresenta la “porta laterale” verso l’esecuzione di risorse esterne senza l’applicazione delle restrizioni di sicurezza previste. Il risultato finale è che contenuto controllato dall’attaccante può essere eseguito o aperto fuori dal contesto del browser, aggirando controlli che normalmente limiterebbero il comportamento di file provenienti da Internet.

Mark of the Web e perché questo bypass è così pericoloso

Il Mark of the Web non è un singolo controllo, ma un meccanismo che influenza come Windows e applicazioni collegate trattano contenuti provenienti dall’esterno. Quando viene aggirato, si sbloccano scenari in cui un file o una risorsa vengono trattati con un livello di fiducia più alto di quello dovuto. In campagne di phishing mirate, questo significa trasformare un click in una catena di esecuzione con frizioni minime.

In questo caso, il bypass risulta particolarmente serio perché non riguarda un’estensione o una funzionalità opzionale: riguarda la logica stessa di navigazione e di delega a ShellExecute. La superficie d’attacco si estende a qualsiasi applicazione che incorpori MSHTML, e in ambienti enterprise questo insieme può includere software interni, tool legacy, pannelli amministrativi o componenti che non vengono percepiti come “browser” ma che, sotto, usano lo stesso motore.

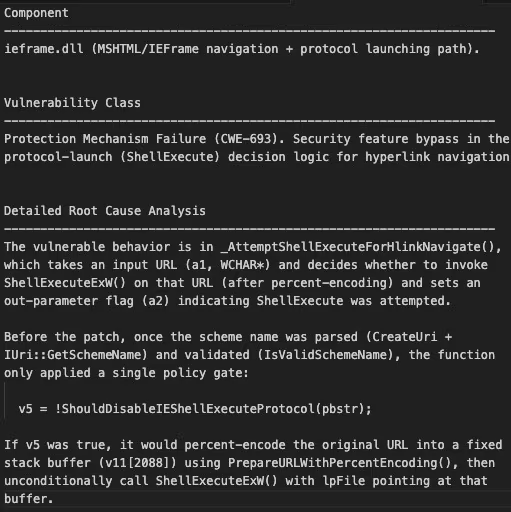

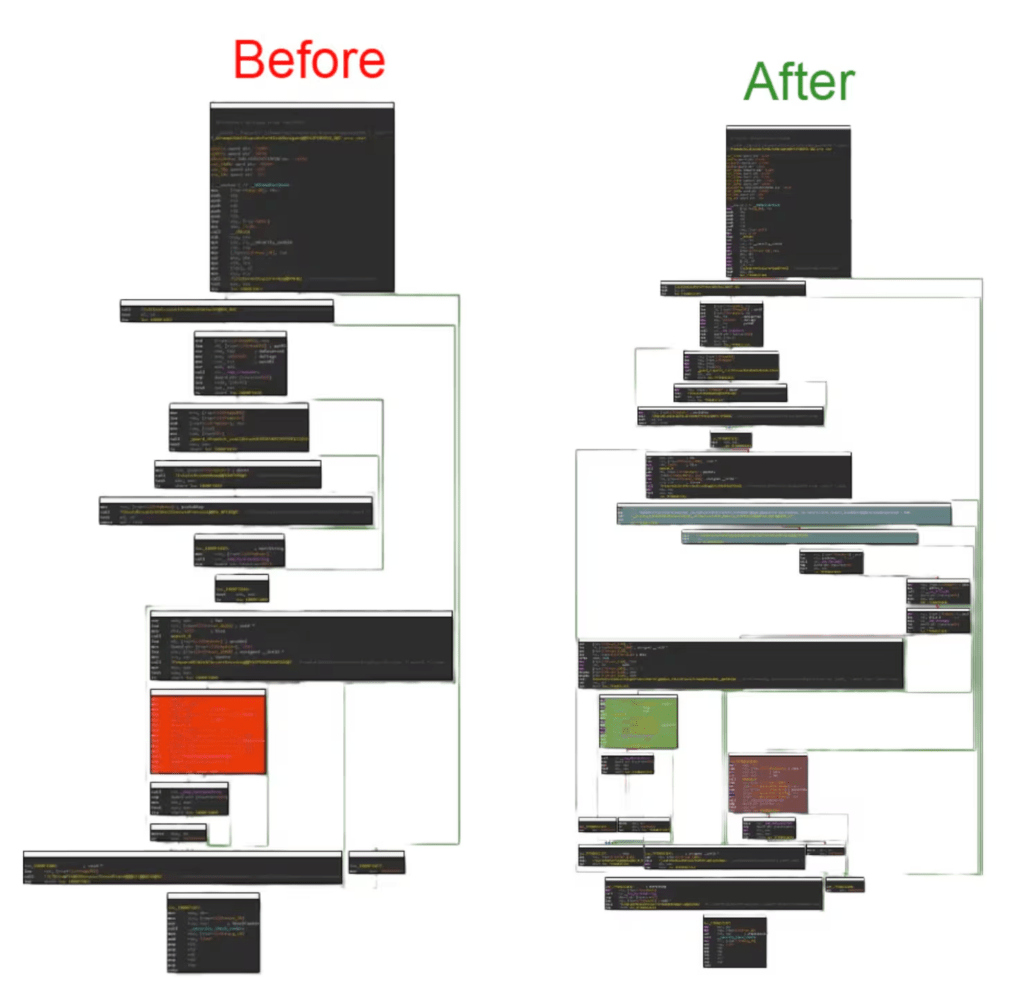

La root cause in ieframe.dll e l’analisi PatchDiff-AI

Akamai indica che la vulnerabilità risiede in ieframe.dll e che gli attaccanti raggiungono il codice vulnerabile attraverso navigazione di hyperlink con validazione URL insufficiente. Il dettaglio metodologico che emerge è l’uso di PatchDiff-AI, strumento impiegato per confrontare automaticamente il codice prima e dopo la patch e identificare la root cause. In pratica, invece di partire solo dalla reverse engineering classica dell’exploit, i ricercatori hanno usato la differenza introdotta dal fix per capire quale comportamento veniva corretto e dove il flusso cambiava in modo significativo. Questo approccio è rilevante perché riflette una tendenza crescente: l’analisi delle patch come sorgente primaria di verità tecnica, specialmente quando l’exploit è già in-the-wild e la finestra di esposizione è critica. Se il patch diff mostra esattamente il punto in cui una funzione smette di invocare ShellExecute su certi protocolli, diventa più semplice costruire regole di detection e verificare se l’ambiente è effettivamente protetto.

La patch di Microsoft: validazione più rigorosa e protocolli confinati nel browser

Microsoft ha corretto CVE-2026-21513 nel Patch Tuesday di febbraio 2026, che complessivamente includeva 59 vulnerabilità e sei zero-day secondo il contesto riportato. Il cambiamento centrale è una validazione più rigorosa dei protocolli supportati, con l’effetto di garantire che file://, http:// e https:// vengano gestiti sempre all’interno del contesto del browser e non passati direttamente a ShellExecuteExW. In termini pratici, la patch rimuove il vettore: se l’URL non può più essere “eseguito” o “aperto” tramite ShellExecute fuori dal sandbox o dal contesto controllato, l’escape che consente il bypass viene meno. La correzione viene descritta come retrocompatibile, senza regressi funzionali noti, ed è inclusa negli aggiornamenti cumulativi di febbraio 2026 per tutte le versioni supportate di Windows, incluse le edizioni Server.

Impatto operativo: perché questa falla pesa su aziende e governi

Il rischio non è astratto. Un attaccante che riesce a far aprire un .lnk malevolo ottiene esecuzione con i privilegi dell’utente corrente, e nel caso di target sensibili questo è spesso sufficiente per avviare catene di accesso successive. La combinazione con spearphishing rende la tecnica particolarmente efficace, perché riduce al minimo i segnali che un utente può percepire come anomali. Il fatto che l’exploit non sia vincolato ai soli .lnk è un ulteriore elemento di rischio. Se il percorso vulnerabile è raggiungibile tramite navigazione hyperlink in componenti che incorporano MSHTML, è ragionevole aspettarsi altri metodi di consegna e packaging. In altre parole, il .lnk è un esempio dimostrato, non necessariamente l’unico.

Indicatori e risposta: patch immediata, blocco dominio e hunting mirato

La raccomandazione operativa è netta: applicare immediatamente gli aggiornamenti di febbraio 2026 e verificare che le macchine effettivamente installino il cumulativo corretto. In parallelo, è indicato il blocco del dominio wellnesscaremed[.]com a livello di rete. Akamai mette a disposizione anche uno strumento di hunting per rilevare pattern collegati all’exploit, e fornisce l’hash del campione analizzato: aefd15e3c395edd16ede7685c6e97ca0350a702ee7c8585274b457166e86b1fa. In un contesto enterprise, oltre alla patch, vale la pena di controllare dove MSHTML è ancora presente come componente incorporato, perché spesso la percezione interna è che “Internet Explorer è morto” e quindi il motore non esista più. Questo caso dimostra il contrario: MSHTML può restare come dipendenza nascosta e, quando viene colpito, trascina dentro il rischio applicazioni che nessuno classifica come browser.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.