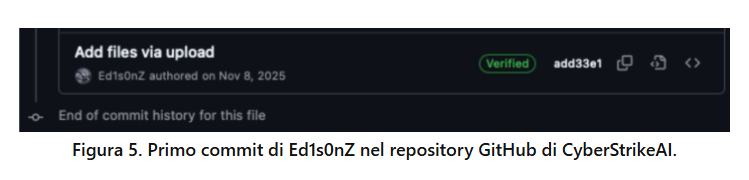

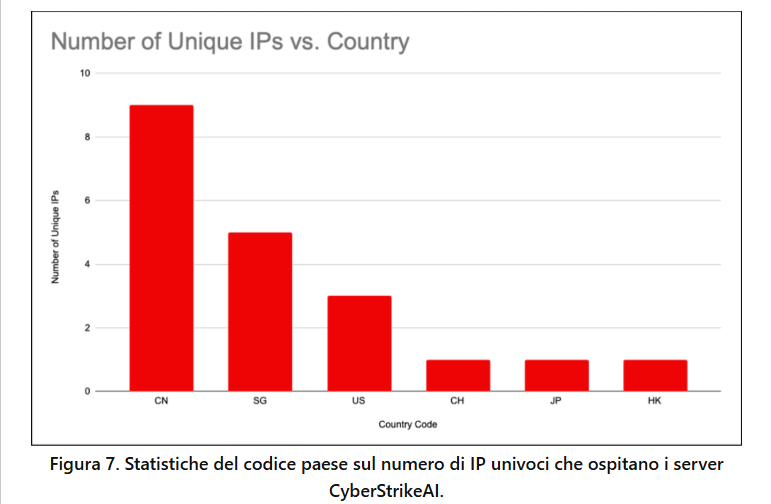

Le analisi di Team Cymru su CyberStrikeAI delineano un salto qualitativo nell’adozione di strumenti offensivi AI-native. Tra il 20 gennaio e il 26 febbraio 2026 il team di threat intelligence ha osservato 21 indirizzi IP unici che eseguivano attivamente la piattaforma, con una crescita rapida rispetto alla quasi invisibilità registrata nei mesi immediatamente successivi alla pubblicazione del repository GitHub. Lo sviluppatore, noto come Ed1s0nZ, aveva pubblicato il primo commit l’8 novembre 2025. Per settimane il progetto è rimasto sotto traccia. L’attività operativa è emersa solo all’inizio del 2026, quando i dati netflow globali e le scansioni di porte aperte hanno iniziato a mostrare istanze esposte con banner identificabili come “CyberStrikeAI”.

Cosa leggere

CyberStrikeAI: piattaforma AI-native con oltre 100 tool integrati

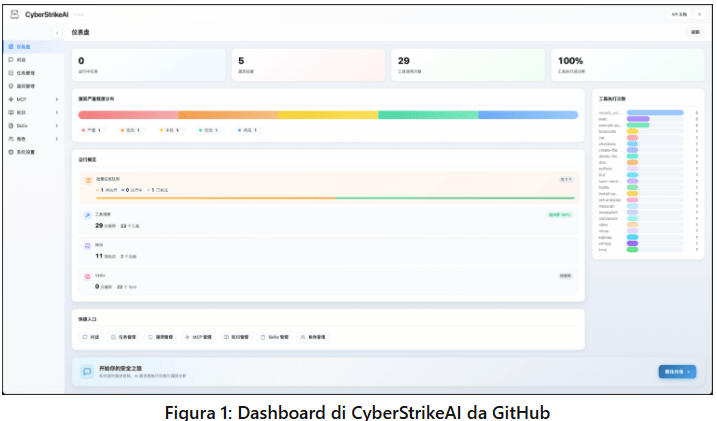

CyberStrikeAI è sviluppato in Go e si presenta come una piattaforma di security testing offensivo AI-native. Integra oltre 100 strumenti di sicurezza, orchestrati da un motore intelligente che assegna ruoli, gestisce competenze specializzate e copre l’intero ciclo di vita dell’operazione, dalla ricognizione alla post-exploitation. La dashboard principale consente di monitorare stato operativo e funzionalità, mentre il sistema di orchestrazione automatizza la selezione dei moduli in base al target individuato. L’architettura riduce l’intervento umano diretto e facilita campagne su larga scala contro dispositivi edge vulnerabili. L’elemento distintivo non è tanto la singola capacità tecnica, quanto l’integrazione centralizzata e l’automazione decisionale che trasforma tool tradizionali in un framework offensivo coordinato da logiche AI.

Il punto di svolta: l’IP 212.11.64.250 e il blog Amazon CTI

La scoperta operativa si collega a un post pubblicato dal team CTI di Amazon su threat actor potenziati da AI impegnati nell’accesso massivo a dispositivi Fortinet FortiGate. Nel report compare l’IP 212.11.64.250. Analizzando quell’indirizzo con i dati Scout, Team Cymru rileva il banner “CyberStrikeAI” esposto sul servizio. I flussi netflow mostrano comunicazioni dirette verso dispositivi FortiGate, confermando l’uso concreto dello strumento in attività offensive.

Secondo i record, l’IP risultava attivo almeno dal 30 gennaio 2026. Questa correlazione tra infrastruttura segnalata da Amazon CTI e banner identificabile rafforza l’attribuzione operativa.

Ed1s0nZ, Knownsec e il riferimento al CNNVD

L’analisi del profilo GitHub di Ed1s0nZ aggiunge un livello geopolitico al caso. Oltre a CyberStrikeAI, lo sviluppatore mantiene repository focalizzati su exploitation e automazione offensiva, tra cui strumenti per steganografia invisibile, rilevamento automatico di privilege escalation e scansione di vulnerabilità complesse.

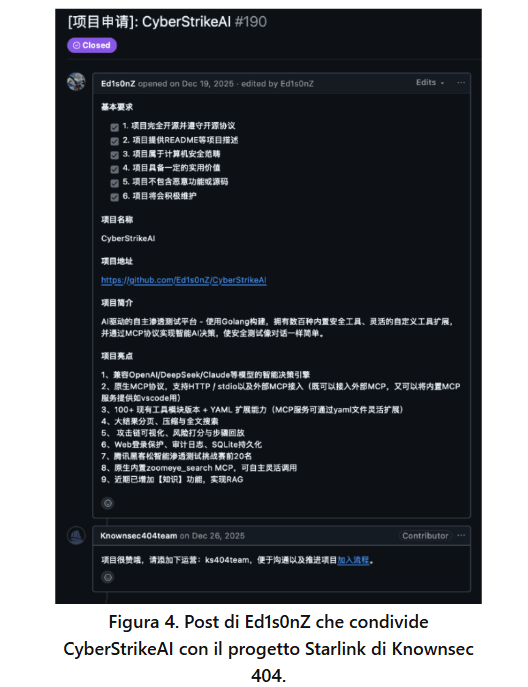

Il 19 dicembre 2025 Ed1s0nZ condivide CyberStrikeAI nel progetto Starlink di Knownsec 404, realtà che in precedenti report è stata associata a operazioni cyber sponsorizzate dal governo cinese. Il 5 gennaio 2026 compare nel profilo un riferimento al premio CNNVD 2024 Vulnerability Reward Program – Livello 2 Contribution Award, successivamente rimosso con un commit specifico.

Il CNNVD opera sotto supervisione del Ministero della Sicurezza di Stato e raccoglie vulnerabilità, inclusi zero-day, prima della disclosure pubblica. La presenza e successiva rimozione del riferimento al premio suggeriscono un collegamento documentato con ecosistemi di sicurezza statali cinesi.

Distribuzione temporale e accelerazione operativa

Team Cymru osservano un incremento netto di attività a partire dalla metà di gennaio 2026. I 21 IP identificati mostrano cicli di vita differenti: alcuni rimangono attivi pochi giorni, altri mantengono presenza costante fino al 26 febbraio. La curva temporale evidenzia una adozione rapida e coordinata, incompatibile con semplice sperimentazione individuale. La fase di latenza tra novembre 2025 e gennaio 2026 lascia ipotizzare un periodo di test e integrazione prima del deployment operativo.

Localizzazione geografica e provider cloud

La maggioranza degli IP attivi risulta ospitata in Cina, Singapore e Hong Kong, coerentemente con l’origine dello sviluppatore e con i legami documentati. Tuttavia compaiono anche indirizzi in Stati Uniti, Regno Unito e Giappone, spesso associati a provider cloud internazionali.

Tra gli ASN coinvolti figurano infrastrutture di Tencent Cloud, Alibaba Cloud, Huawei Cloud, DigitalOcean e Vultr. L’uso di data center globali consente maggiore anonimato e scalabilità, complicando l’attribuzione e la risposta difensiva.

Targeting su FortiGate e automazione su larga scala

I flussi netflow mostrano comunicazioni dirette verso dispositivi Fortinet FortiGate, suggerendo campagne automatizzate contro apparati edge esposti. L’orchestrazione AI permette di combinare scansione, exploit e post-exploitation in sequenza logica, riducendo il tempo tra individuazione del target e compromissione. L’integrazione di oltre 100 tool in un framework unico elimina la necessità di concatenare manualmente strumenti differenti. Per i difensori questo significa affrontare un avversario che può eseguire cicli completi di attacco con intervento umano minimo.

Indicatori pubblicati e risposta difensiva

Team Cymru ha pubblicato l’elenco completo dei 21 indicatori osservati, comprensivi di ASN, organizzazione, geolocalizzazione e data di ultima attività. Tra questi compaiono indirizzi IPv4 e almeno un IPv6 associati a provider cinesi, singaporiani, statunitensi e svizzeri. Questi indicatori consentono agli operatori di sicurezza di implementare blocchi mirati, arricchire i sistemi di monitoraggio e correlare eventuali pattern di traffico sospetto con possibili istanze CyberStrikeAI.

Evoluzione degli strumenti offensivi AI-native

CyberStrikeAI rappresenta un’evoluzione nella proliferazione di piattaforme offensive AI-native. L’automazione intelligente abbassa la barriera tecnica per operatori meno esperti e potenzialmente amplifica le capacità di gruppi APT sponsorizzati da Stati. I legami documentati con ecosistemi come Knownsec e CNNVD suggeriscono un contesto in cui tool open-source possono fungere da moltiplicatori di capacità per attori con supporto istituzionale. Per i difensori diventa essenziale combinare monitoraggio continuo del netflow, analisi dei banner di servizio esposti e aggiornamento tempestivo dei dispositivi edge vulnerabili. L’adozione accelerata osservata tra gennaio e febbraio 2026 indica che strumenti di questo tipo possono passare rapidamente da repository pubblico a infrastruttura operativa distribuita.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.