SloppyLemming torna operativo tra gennaio 2025 e gennaio 2026 con una campagna di cyber espionage mirata contro Pakistan e Bangladesh, dispiegando la backdoor in-memory Burrowshell e un RAT basato su Rust attraverso due catene di attacco distinte. Il gruppo, noto anche come Outrider Tiger e Fishing Elephant, mostra un nexus indiano con attribuzione a confidenza moderata basata su sovrapposizioni di TTP, victimology coerente e continuità operativa dal 2021. Le operazioni sfruttano spear-phishing, abuso massiccio di Cloudflare Workers per delivery e comando e controllo, e tecniche come ClickOnce, DLL sideloading e macro VBA. I target includono enti governativi, telecomunicazioni, difesa ed energia, con un chiaro orientamento alla raccolta di intelligence strategica regionale.

Cosa leggere

SloppyLemming attivo dal 2021 con focus Asia meridionale

SloppyLemming opera almeno dal 2021, concentrandosi su enti governativi e infrastrutture critiche in Asia Meridionale e Orientale. In passato ha utilizzato strumenti come Cobalt Strike Beacon e Havoc, affiancati a tooling personalizzato. La campagna 2025-2026 mantiene coerenza con attività documentate nel settembre 2024, soprattutto per l’abuso di Cloudflare Workers e per la costruzione di domini che imitano fedelmente enti governativi pakistani e bangladesi.

L’attribuzione a SloppyLemming si basa su elementi tecnici ricorrenti: utilizzo di ClickOnce per execution iniziale, DLL sideloading tramite binari Microsoft con certificati scaduti, e targeting sistematico di settori strategici come nucleare, telecomunicazioni e finanza. Non emergono sovrapposizioni infrastrutturali dirette con campagne precedenti, ma la convergenza di tecniche e obiettivi sostiene un livello di confidenza moderato.

Burrowshell: backdoor shellcode x64 con proxy SOCKS e screenshot

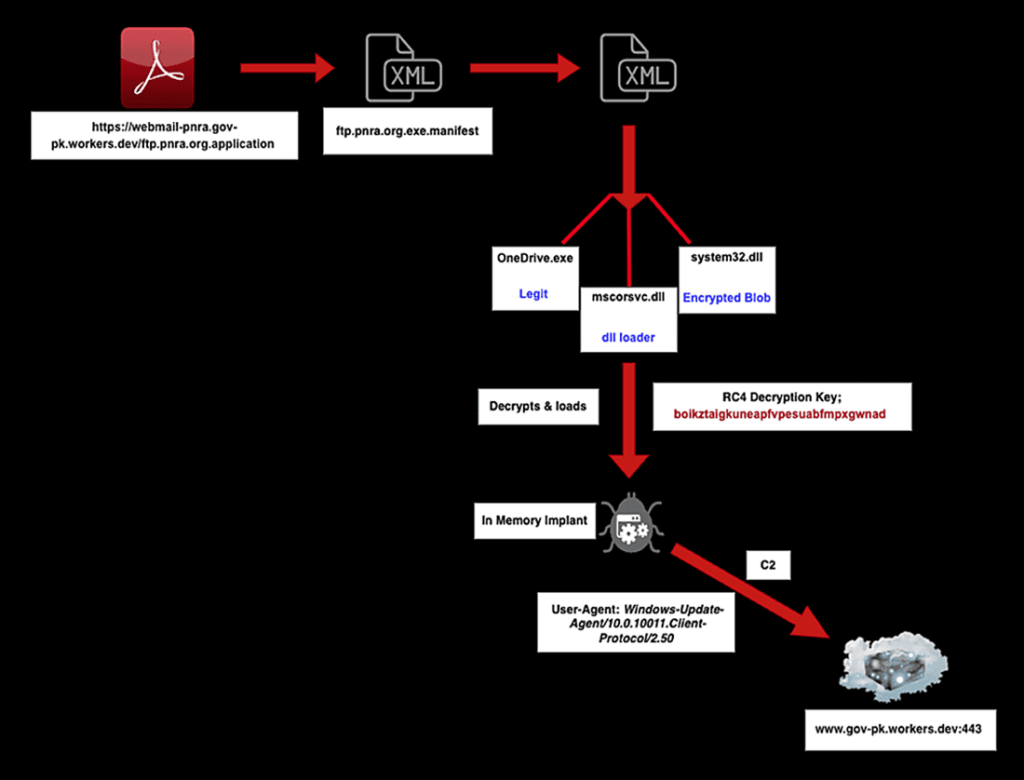

Burrowshell è un implant shellcode x64 completamente in-memory che offre una backdoor con almeno 15 comandi distinti. L’operatore può manipolare il file system con comandi equivalenti a ls, cd, download, upload, rm, mkdir, cp e mv. L’implant consente l’esecuzione di shell remota tramite CreateProcessW, con modalità separate per esecuzione silenziosa e output interattivo. Una delle funzionalità più rilevanti è il supporto a SOCKS proxy per tunneling TCP outbound, che consente pivoting e movimento laterale. Il traffico C2 viene mascherato come comunicazioni Windows Update su porta 443 HTTPS, con User-Agent impostato su Windows-Update-Agent/10.0.10011.Client-Protocol/2.50. La cifratura utilizza RC4 con chiave fissa di 32 caratteri, mentre la dynamic API resolution basata su hash ostacola l’analisi statica. Le API vengono risolte da KERNEL32.dll, WINHTTP.dll, ADVAPI32.dll, USER32.dll, GDI32.dll e WS2_32.dll. Il check-in iniziale invia un JSON con device_id derivato da process ID e timestamp, mentre il polling periodico recupera task da endpoint come /beta/deviceManagement/managedDevices. La capacità di catturare screenshot tramite GetDC, CreateCompatibleDC e BitBlt, con encoding Base64 dei BMP prima dell’esfiltrazione, completa il profilo di una backdoor full-featured progettata per persistente raccolta di intelligence.

RAT Rust: keylogger avanzato e reconnaissance di rete

Il secondo strumento è un RAT sviluppato in Rust, che integra keylogging avanzato, port scanning e operazioni complete sul file system. Gli artefatti di compilazione indicano percorsi Cargo e timestamp coerenti con build nel 2025. Il keylogger intercetta tasti speciali come ESC, DEL, HOME, END, PGUP e PGDN, oltre ai caratteri standard. La persistenza viene stabilita tramite folder di startup, mentre il RAT supporta upload, download, esecuzione comandi remoti e cattura screenshot. La comunicazione C2 avviene via HTTPS con User-Agent Mozilla/5.0 (compatible; SecureNet/1.2) e endpoint come /api/analytics/collect. Il caricamento dinamico di DLL legittime come gdi32.dll, ntdll.dll e winhttp.dll facilita l’integrazione con API native di Windows, aumentando stealth e compatibilità.

Catena PDF con ClickOnce e DLL sideloading

La prima catena di attacco parte da un PDF lure che mostra testo sfocato e invita l’utente a scaricare un file. Il documento incorpora un URL ospitato su dominio workers.dev che mima un ente governativo pakistano. Il manifest ClickOnce referenzia componenti che vengono salvati in AppData\Local\Apps\2.0. Un binario legittimo Microsoft, rinominato NGenTask.exe, viene utilizzato per caricare una DLL malevola tramite DLL sideloading. La DLL decritta un ulteriore payload con RC4 usando la chiave boikztaigkuneapfvpesuabfmpxgwnad e avvia Burrowshell in memoria. La persistenza viene stabilita tramite chiave Run nel registry.

Catena Excel macro per consegna RAT Rust

La seconda catena utilizza un file Excel con macro VBA. All’esecuzione, la macro imposta un User-Agent legacy e scarica file su C:\ProgramData. Un binario legittimo Windows viene usato per caricare una DLL malevola denominata sppc.dll, che rappresenta il RAT Rust. Questa tecnica combina macro execution e DLL sideloading, abbassando la soglia di rilevamento. La persistenza viene ottenuta tramite folder di startup, garantendo riavvio automatico del RAT.

Targeting strategico in Pakistan e Bangladesh

La victimology rivela un targeting preciso. In Pakistan vengono presi di mira enti come la Pakistan Nuclear Regulatory Authority, la Pakistan Navy, la National Logistics Corp, la Special Communications Organization, PTCL e la Pakistan Telecommunication Authority. In Bangladesh compaiono Dhaka Electric Supply Company, Power Grid Company of Bangladesh e Bangladesh Bank. I domini workers.dev utilizzati imitano webmail, ftp e support ufficiali di queste entità. Questo pattern conferma un intento di raccolta intelligence su settori nucleari, difesa, energia e finanza, coerente con competizione strategica regionale.

Cloudflare Workers come infrastruttura C2 resiliente

L’abuso di Cloudflare Workers garantisce resilienza e scalabilità. I domini vengono generati per imitare sottodomini governativi, mentre il traffico HTTPS utilizza User-Agent legittimi per confondersi nel rumore di rete. L’infrastruttura serverless rende più complessi i takedown tradizionali e consente rotazione rapida.

Gli endpoint C2 includono percorsi che imitano API di gestione dispositivi o aggiornamenti Windows, aumentando la probabilità di bypassare controlli superficiali.

Implicazioni operative e hunting

La combinazione di ClickOnce, macro Excel, DLL sideloading e Cloudflare Workers dimostra un’evoluzione tattica significativa. Le organizzazioni devono monitorare download da domini workers.dev che imitano enti ufficiali, attività di sideloading su binari Microsoft e traffico HTTPS anomalo con User-Agent Windows Update sospetti. Il riutilizzo di chiavi RC4 fisse, endpoint JSON ricorrenti e pattern di check-in costituiscono indicatori utili per hunting proattivo. La campagna conferma che il panorama delle minacce in Asia Meridionale rimane elevato, con attori capaci di combinare tecniche note in catene operative coerenti e difficili da interrompere. Burrowshell e il RAT Rust offrono accesso persistente, capacità di esfiltrazione e controllo remoto completo. L’evoluzione delle TTP di SloppyLemming suggerisce un attore che continua a investire in tooling personalizzato e infrastrutture resilienti, mantenendo pressione su target governativi e infrastrutture critiche nella regione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.