Marzo 2026 fotografa un cambio di passo che nel cybercrime era nell’aria da tempo, ma che ora si presenta come un sistema industriale pienamente funzionante. Da un lato, pannelli cPanel compromessi venduti in blocco, “a scaffale”, come commodity pronta all’uso. Dall’altro, due casi che mostrano cosa succede quando l’accesso iniziale diventa routine: il breach di LexisNexis con oltre 3,9 milioni di record esfiltrati e la pressione tipica della doppia estorsione nel caso AkzoNobel, colpita da Anubis ransomware con furto di 170 gigabyte. Sono tre storie diverse, ma condividono la stessa logica: ottenere l’ingresso con mezzi noti, muoversi velocemente, e monetizzare subito. Niente romanticismo da zero-day, niente exploit “da cinema”. Qui la leva è l’efficienza. Il punto non è solo che i pannelli di gestione sono bersagliati. Il punto è che oggi l’accesso a un pannello amministrativo si è trasformato nel bene più liquido dell’economia criminale: è scalabile, replicabile, rivendibile, e riduce al minimo la competenza richiesta a chi compra. In pratica, il cybercrime ha “productizzato” l’accesso iniziale.

Cosa leggere

Il mercato underground: cPanel come commodity per phishing, spam e backdoor

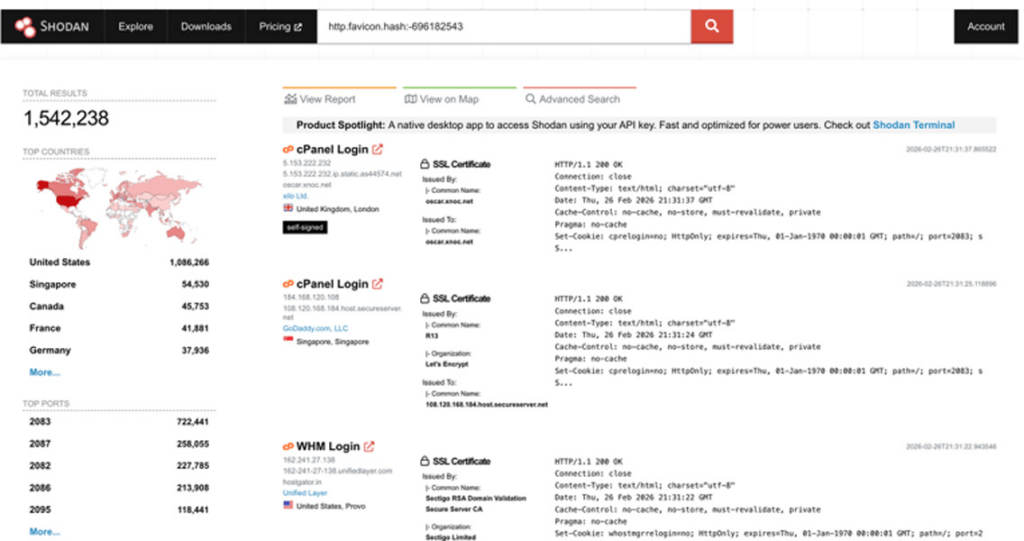

I ricercatori di Flare osservano oltre 200.000 post in gruppi fraudolenti in soli sette giorni, con un dato che racconta più di tante analisi: circa il 90 per cento è costituito da duplicati, annunci fotocopia, template ripubblicati con minime variazioni. È il segnale tipico della maturità di un mercato. Quando i contenuti diventano ripetizione industriale, significa che c’è domanda stabile e offerta che si è standardizzata. La vendita di cPanel compromessi viene presentata con lessico commerciale: “fresh”, “spam clean”, “ready for mailing”. Non è estetica, è posizionamento. Chi compra non vuole “accesso”, vuole capacità operativa immediata. Un singolo pannello cPanel permette di creare sottodomini per ospitare kit di phishing, generare account SMTP per campagne massive, caricare backdoor persistenti e, se l’ambiente lo consente, estrarre database interi. In hosting condivisi o semi-dedicati, un pannello amministrativo diventa spesso la chiave per entrare in più mondi contemporaneamente, perché la separazione tra siti è fragile e la superficie d’attacco è ampia. Il dato di contesto che pesa è quello sul parco installato: su oltre 1,5 milioni di server cPanel attivi nel mondo, più di un milione risulterebbero negli Stati Uniti secondo rilevazioni Shodan richiamate nel testo. È un bacino enorme, e spiega perché la supply criminale riesca a mantenere inventory costante. Se la base è vasta e i comportamenti difensivi sono disomogenei, l’accesso diventa “rinnovabile”.

Le tecniche di acquisizione credenziali sono volutamente ordinarie, proprio perché funzionano. Gli attori ottengono login validi con phishing, credential stuffing alimentato da breach precedenti o brute force diretto sui portali esposti. Qui c’è un punto cruciale: l’accesso con credenziali valide tende a bypassare molte difese tradizionali perché si presenta come traffico “legittimo”, soprattutto quando mancano controlli forti come MFA obbligatoria, geofencing, o policy restrittive di login.

Una volta dentro, il playbook è ripetibile. Gli attaccanti creano utenti admin, tentano di ottenere root o comunque privilegi elevati, e poi pivotano lateralmente, spesso sfruttando CMS vulnerabili come WordPress o Joomla presenti nello stesso hosting. La compromissione, quindi, non si ferma al pannello: il pannello è solo l’ascensore che porta a un piano superiore della rete.

Il mercato premia la qualità in modo cinico e prevedibile. I pannelli “premium” con domini .gov o .mil, server ad alta reputazione e SMTP attivi valgono di più perché abilitano campagne con maggiore deliverability e minori frizioni. I prezzi descritti nel testo sono la traduzione economica di questa logica: un bundle da 1.000 unità “regolari” parte da 21 euro, mentre una versione premium da 100 unità arriva a 69 euro. Esiste perfino una leva di sconto volume, con pacchetti da 5.000 unità a 53 euro, che abbassa la soglia d’ingresso e mantiene il flusso di inventory. È un mercato che ragiona come una supply chain: più volume, meno prezzo unitario, più rotazione.

LexisNexis: React2Shell, dati legacy e privilegi cloud eccessivi

Il secondo asse della fotografia è il breach di LexisNexis Legal & Professional, attribuito a un’intrusione del 24 febbraio 2026 attraverso una vulnerabilità React2Shell su un’applicazione frontend non aggiornata. Il dettaglio è importante perché ribalta una narrativa comoda: non serve un attacco sofisticato se esiste una superficie esposta e trascurata. Un singolo punto non patchato può diventare la rampa d’accesso verso asset cloud. Secondo il testo, gli attaccanti accedono a server AWS “limitati” che ospitano dati legacy precedenti al 2020 e scaricano 2,04 gigabyte di file strutturati. Poi entra in scena la monetizzazione: FulcrumSec pubblica il materiale su forum underground e rivendica un dataset che include 3,9 milioni di record. Il valore, qui, non sta solo nel volume ma nel tipo di esposizione: un broker legale e informativo come LexisNexis vive di fiducia. Anche quando l’azienda sostiene che i sistemi colpiti erano deprecati, la domanda esterna resta la stessa:

com’è possibile che un segmento legacy fosse ancora abbastanza connesso da consentire estrazione e pubblicazione?

Il testo dettaglia numeri che disegnano un perimetro ampio: 21.042 account cliente, 5.582 risposte a survey di avvocati, 400.000 profili utente cloud con nomi, email, numeri di telefono e ruoli professionali. Spiccano 118 indirizzi .gov, attribuiti a dipendenti governativi USA, giudici federali, cancellieri e personale del Dipartimento di Giustizia e della SEC. Anche senza numeri di Social Security o dati finanziari, la combinazione di identità, ruoli e contatti può alimentare campagne di spear phishing ad alta credibilità. È esattamente il tipo di dato che diventa carburante per l’“accesso iniziale” di cui parlava il mercato cPanel. ’è poi la parte più sensibile sul piano tecnico-operativo: la presenza di 536 tabelle Redshift, oltre 430 tabelle di database VPC, 53 segreti AWS in chiaro e 45 hash di password dipendenti. In questo punto emerge un tema che ritorna in molte intrusioni cloud: privilegi eccessivi. FulcrumSec critica pubblicamente una configurazione in cui un singolo ruolo ECS avrebbe avuto accesso in lettura a tutti i segreti, inclusi quelli di produzione. Anche se la narrativa dell’azienda è quella dell’“incidente circoscritto”, il dettaglio sui segreti suggerisce che il confine tra ambienti legacy e ambienti sensibili, almeno a livello di gestione, possa essere stato più poroso di quanto idealmente dovrebbe. LexisNexis afferma di aver contenuto l’intrusione in poche ore, verificando l’assenza di impatto su prodotti e servizi attivi e notificando autorità e clienti interessati. Anche questa risposta è parte della storia, perché nel 2026 la gestione pubblica dell’incidente diventa un secondo campo di battaglia. Contenere tecnicamente non significa automaticamente contenere reputazionalmente, soprattutto quando la pubblicazione su forum underground rende l’evento “ricercabile”, replicabile e rilanciabile all’infinito. Il testo collega inoltre l’episodio a un precedente del 2025 che avrebbe coinvolto 364.000 clienti attraverso un account corporate compromesso. Insieme, i due eventi costruiscono una percezione: non un incidente isolato, ma un tema ricorrente di hardening e patch management in ambienti ibridi.

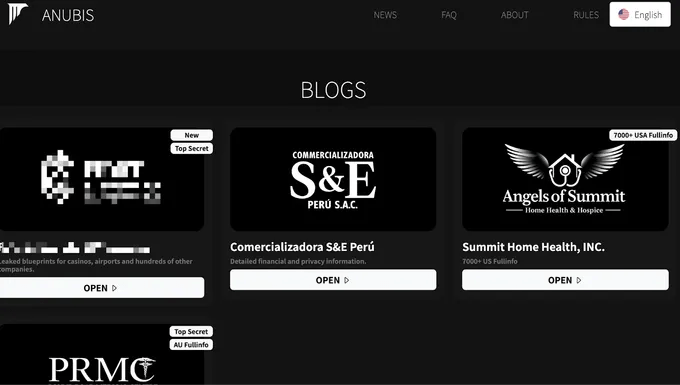

AkzoNobel e Anubis: 170 gigabyte rubati e pressione da double extortion

Il terzo asse della fotografia riguarda AkzoNobel, colosso olandese delle vernici con 35.000 dipendenti e oltre 11 miliardi di euro di fatturato annuo, colpita da Anubis su un sito statunitense. Il testo insiste su un elemento: l’azienda comunica che l’incidente resta confinato al sito USA interessato, e che l’attacco è stato contenuto. Ma intanto il gruppo ransomware pubblica campioni di 170 gigabyte di dati rubati e circa 170.000 file sul proprio leak site. Anche quando l’impatto operativo viene descritto come “limitato”, l’impatto informativo può essere devastante, perché ciò che conta è la natura dei documenti esfiltrati.

Qui il contenuto è quello che spesso crea danno competitivo e contrattuale: accordi confidenziali con clienti di alto profilo, corrispondenza email privata, scansioni di passaporti, documenti di test materiali e specifiche tecniche interne. Sono asset che non si misurano in “record” ma in vantaggio informativo e rischio legale. La pubblicazione parziale è già sufficiente a creare pressione, perché segnala al mercato e ai partner che esistono file più ampi e potenzialmente più gravi ancora non pubblicati. Anubis viene descritto come un ransomware-as-a-service attivo da dicembre 2024, con un modello di revenue share che offre agli affiliati l’80 per cento dei riscatti pagati. È un dettaglio che spiega la velocità con cui questi gruppi crescono: più alta è la quota per l’affiliato, più facile è reclutare operatori disposti a “portare dentro” nuove vittime. Il testo aggiunge due elementi che aumentano la pressione psicologica sulla vittima: l’ampliamento del programma su forum RAMP a febbraio 2025 e l’aggiunta di una funzione wiper a giugno 2025, capace di distruggere irrimediabilmente i file. Anche senza usare il wiper, la sola presenza di questa opzione aumenta il potere negoziale del gruppo.

AkzoNobel dichiara collaborazione con le autorità competenti e supporto a parti terze coinvolte, senza fornire dettagli su eventuali trattative. In una dinamica di double extortion, però, il silenzio negoziale è quasi inevitabile: qualsiasi segnale pubblico può essere trasformato in leva dagli attori.

Il filo comune: accesso iniziale facile, monetizzazione immediata

Mettendo in fila i tre episodi, la somiglianza non è nei dettagli tecnici ma nella dinamica economica. Nel caso dei pannelli cPanel, l’accesso iniziale viene ottenuto tramite credenziali e rivenduto come infrastruttura pronta. Nel caso LexisNexis, un punto non patchato su frontend apre una strada verso ambienti AWS, e la monetizzazione avviene tramite leak su forum. Nel caso AkzoNobel, una violazione di rete culmina in esfiltrazione e pubblicazione selettiva per massimizzare la pressione. In tutti i casi, la fase che domina è la velocità. Ottenuto l’accesso, gli attori non “esplorano” per settimane: impacchettano, pubblicano, vendono, estorsionano. La monetizzazione rapida riduce il rischio criminale perché sposta il valore dal possesso dell’accesso al possesso del prodotto vendibile. E uno stesso accesso può generare valore più volte: un pannello venduto a più compratori, un dataset ripubblicato e ri-tagliato, un leak usato come base per nuove campagne di phishing. Questo è il cuore dell’industrializzazione: la compromissione non è più un evento, è una linea produttiva. E quando diventa linea produttiva, la difesa reattiva arriva sempre dopo.

Perché i pannelli di gestione restano il bersaglio preferito

Gli esperti avvertono che i pannelli di gestione restano bersagli privilegiati perché offrono accesso immediato a server condivisi o dedicati senza bisogno di exploit avanzati. È l’equivalente del “controllo cabina”: chi controlla il pannello controlla spesso DNS, email, file system web, database e credenziali operative. In più, i pannelli hanno una caratteristica che li rende perfetti per il cybercrime moderno: consentono attività che imitano operazioni normali. Creare un sottodominio, aprire un account SMTP, caricare file, attivare un redirect. Sono azioni “amministrative” che, senza telemetria e policy robuste, possono passare inosservate. Se l’aggressore entra con credenziali valide, molte difese basate su firme o indicatori noti diventano poco efficaci.

Questa realtà si sposa con l’economia della commodity: chi compra un accesso non vuole “hackerare”, vuole spedire. Phishing, spam, malvertising, hosting di payload. Il pannello è un acceleratore.

Impatto su vittime e supply chain: reputazione, compliance e danno competitivo

Le conseguenze vanno oltre il furto dati. Un cPanel compromesso può trasformare un dominio legittimo in un nodo di phishing, portandolo in blacklist e colpendo business e deliverability. Per LexisNexis, anche se i dati erano legacy e l’azienda sostiene l’assenza di SSN o dati finanziari, resta lo scrutinio sulla gestione cloud e sul patching. Per AkzoNobel, la pubblicazione di accordi e documenti tecnici apre rischi di concorrenza, controversie contrattuali e violazione di NDA. In tutti i casi c’è un costo invisibile che diventa rapidamente tangibile: ore-uomo di incident response, consulenti esterni, notifiche, gestione PR, legali, e la lunga scia di remediation. Nel frattempo, l’attore criminale ha già monetizzato e spesso ha già ruotato infrastrutture e identità.

Difesa proattiva: hardening dei pannelli, patching e least privilege

Il quadro che emerge impone una priorità: ridurre al minimo le “porte facili”. Significa rendere MFA obbligatoria su ogni portale amministrativo, perché l’accesso con credenziali rubate è oggi la via più economica per entrare. Significa ridurre la visibilità pubblica dei pannelli, limitare superfici di login esposte e irrigidire policy di autenticazione. Significa, soprattutto, mettere disciplina dove spesso si accumula debito tecnico: applicazioni frontend dimenticate, asset legacy ancora collegati, e ruoli cloud con privilegi troppo ampi. Sul cloud, il principio di least privilege non è uno slogan. Se davvero esistono ruoli con accesso in lettura a segreti multipli, inclusi ambienti sensibili, allora l’incidente non è “solo un breach”: è un disegno architetturale che concede troppo in cambio di comodità operativa. Nel ransomware, la segmentazione e la riduzione delle vie laterali diventano decisive, perché la differenza tra un sito “confinato” e una compromissione estesa spesso è fatta da confini di rete e credenziali riutilizzate.

Trend marzo 2026: la sicurezza come problema di economia, non solo di tecnologia

Marzo 2026 conferma la direzione: il cybercrime sta diventando sempre più un’industria che ottimizza costo, tempo e rendimento. I pannelli cPanel sono inventory con prezzi trasparenti e sconti volume. I gruppi RaaS come Anubis abbassano la barriera d’ingresso, offrendo tool e condizioni economiche aggressive per attirare affiliati. I breach come quello di LexisNexis dimostrano che anche dati legacy sono monetizzabili, soprattutto quando contengono identità e contatti utili per attacchi successivi. Dentro questa logica, la difesa non può essere solo reazione. Deve diventare prevenzione strutturale, con visibilità completa, telemetria coerente tra identità, cloud ed endpoint, e una governance capace di ridurre le scorciatoie operative che gli attaccanti trasformano in prodotto vendibile nel giro di ore. Se l’accesso iniziale è ormai una commodity, l’unico modo per spezzare la catena è rendere quell’accesso costoso, fragile e tracciabile.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.