Silver Dragon è il gruppo APT di matrice cinese emerso nel report pubblicato il 4 marzo 2026 da Check Point Research, con attività attive almeno dalla metà del 2024 contro enti governativi in Sud-Est Asia ed Europa. Le operazioni convergono su beacon Cobalt Strike, distribuiti tramite tre catene di infezione distinte. L’attribuzione avviene con alta confidenza sotto l’ombrello di APT41, grazie a script di installazione identici a quelli documentati da Mandiant, watermark condivisi, meccanismi di decrittazione ricorrenti e timestamp di compilazione allineati al fuso UTC+8.

Cosa leggere

Attribuzione tecnica ad APT41 e indicatori cumulativi

Check Point Research collega Silver Dragon ad APT41 attraverso una serie di indicatori tecnici coerenti. Gli script batch di installazione corrispondono esattamente a quelli attribuiti nel 2020 ad APT41. I watermark dei beacon Cobalt Strike coincidono con versioni cracked comunemente osservate in operazioni legate a gruppi cinesi. I meccanismi di decrittazione combinano RC4 e LZNT1, schema già rilevato in precedenti campagne di threat actor cinesi. Anche i timestamp di compilazione dei binari risultano coerenti con il fuso UTC+8 della Cina continentale. L’insieme di questi elementi supera il livello di coincidenza casuale e rafforza l’ipotesi di una continuità operativa sotto il brand Silver Dragon. Il gruppo mostra maturità tecnica e coerenza tattica con il playbook storico di APT41.

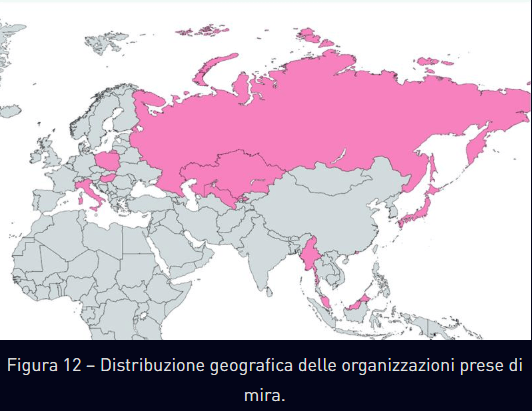

Obiettivi governativi in Sud-Est Asia ed espansione in Europa

Le vittime principali risultano enti governativi in Sud-Est Asia, con attività significativa anche in Europa. Il targeting suggerisce una strategia orientata alla raccolta di intelligence a lungo termine piuttosto che ad attacchi distruttivi o ransomware.

Silver Dragon seleziona target ad alto valore strategico, con accesso a dati sensibili di stato e informazioni geopolitiche. L’espansione in Europa indica un ampliamento geografico rispetto al tradizionale focus asiatico, mantenendo però la priorità sugli apparati governativi.

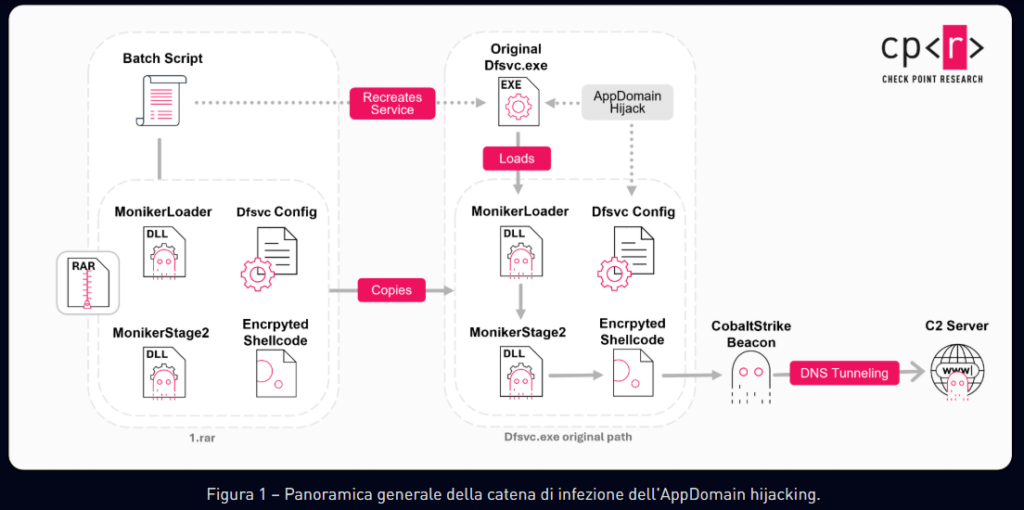

Tre catene di infezione convergenti su Cobalt Strike

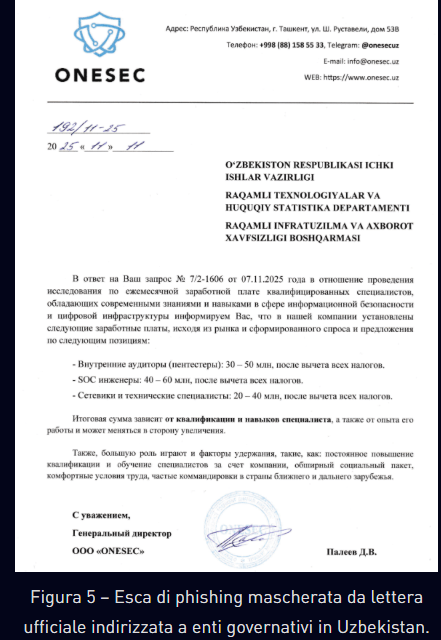

Check Point identifica tre catene distinte che culminano nell’esecuzione di Cobalt Strike con comunicazione ibrida DNS e HTTP e tunneling avanzato. La prima catena sfrutta AppDomain Hijacking. Gli attaccanti distribuiscono un archivio RAR contenente uno script batch, un file XML di configurazione per dfsvc.exe, una DLL .NET malevola denominata MonikerLoader, un modulo cifrato e il payload Cobalt Strike. Lo script copia i file nelle directory di sistema .NET Framework e AppPatch, modifica la configurazione per reindirizzare l’entry point dell’AppDomain verso il loader e ricrea il servizio DfSvc per attivare l’esecuzione. MonikerLoader decifra il secondo stadio con algoritmo ADD-XOR, carica il codice in memoria in modalità riflessiva ed esegue il beacon. La seconda catena abusa del meccanismo Service DLL Hijacking. L’archivio include uno script batch, la DLL BamboLoader e il payload cifrato. Lo script copia la DLL in System32\wbem e il payload in Windows\Fonts, manipola il registro per sostituire chiavi ServiceDll e ServiceMain, e sfrutta servizi come wuausrv, bthsrv o COMSysAppSrv. BamboLoader decifra il payload con RC4, decomprime con LZNT1 e inietta il codice nel processo taskhost.exe. La terza catena utilizza phishing con allegati LNK di circa 1,4 MB. Le email simulano comunicazioni ufficiali, come nella campagna osservata contro target in Uzbekistan. L’esecuzione del file lancia cmd.exe e PowerShell, estrae payload incorporati tramite slicing di byte, rilascia un documento decoy e avvia sideloading con GameHook.exe e graphics-hook-filter64.dll, che funge da BamboLoader. Anche in questo caso il risultato finale è l’esecuzione di Cobalt Strike.

GearDoor e C2 file-based su Google Drive

Silver Dragon utilizza anche la backdoor .NET GearDoor, che impiega Google Drive come canale C2 file-based. Il malware cifra i dati con DES, generando la chiave tramite hash MD5. Crea cartelle basate sul GUID della macchina compromessa e carica heartbeat sotto forma di file PNG cifrati contenenti informazioni di sistema e dischi. I comandi vengono ricevuti attraverso estensioni file specifiche: .cab per esecuzione comandi, .rar per payload, .7z per plugin e .pdf per gestione file. GearDoor supporta download e upload completi, esecuzione shell, furto di token e snapshot di directory. L’utilizzo di un servizio cloud legittimo rende il blocco del traffico più complesso e aumenta la resilienza dell’infrastruttura.

SSHCmd, SliverScreen e toolkit di supporto

Il toolkit include SSHCmd, utility .NET per esecuzione remota di comandi e trasferimento file via SSH non interattivo. SliverScreen cattura screenshot ogni volta che rileva cambiamenti sullo schermo tramite confronto grayscale, comprime le immagini in JPEG+GZIP e le aggrega in un unico file. Il malware può rilanciarsi impersonando il token utente per mantenere funzionalità anche dopo logout. I loader BamboLoader e MonikerLoader mostrano offuscamento avanzato. BamboLoader utilizza flattening del flusso di controllo e codice junk, mentre MonikerLoader offusca stringhe con algoritmo Brainfuck e carica il payload in memoria in modalità riflessiva. Queste tecniche aumentano la difficoltà di analisi statica e rilevamento tradizionale.

IOC e raccomandazioni operative

Check Point pubblica indicatori di compromissione tra cui domini C2 come zhydromet.com, onedriveconsole.com e copilot-cloud.net, oltre a hash specifici dei loader e file LNK malevoli. Le raccomandazioni includono monitoraggio attivo delle connessioni verso questi domini, verifica di servizi Windows modificati e analisi di caricamenti .NET riflessivi. Le organizzazioni devono applicare patch immediate sui server pubblici esposti, implementare segmentazione di rete e adottare soluzioni EDR capaci di intercettare injection e manipolazioni di servizi legittimi. La rotazione delle credenziali e l’analisi forense su sistemi compromessi risultano prioritarie per le vittime governative.

Una minaccia persistente e in evoluzione

Silver Dragon combina tecniche classiche associate ad APT41 con innovazioni nei loader e nell’uso di cloud legittimi per C2. Le tre catene di infezione offrono flessibilità operativa, mentre l’infrastruttura basata su Cobalt Strike cracked con tunneling DNS e HTTP garantisce comunicazione resiliente. Le attività dal 2024 dimostrano continuità operativa e capacità di adattamento alle difese moderne. Il targeting governativo in Sud-Est Asia ed Europa conferma l’interesse strategico per intelligence sensibile. Le organizzazioni pubbliche devono considerare Silver Dragon una minaccia attiva e persistente, adottando hunting proattivo sugli IOC pubblicati e rafforzando i controlli su server esposti ed email in ingresso.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.