L’Operazione Epic Fury del 28 febbraio 2026 ha innescato una sequenza di eventi che intreccia azioni cinetiche, rappresaglie cyber e decisioni militari sull’intelligenza artificiale nucleare. Entro nove ore dal raid congiunto USA-Israele, gruppi filoiraniani hanno rivendicato 107 attacchi DDoS in Medio Oriente su 149 claim globali. Il 2 marzo 2026 arrivano gli alert di NCSC e Talos sui rischi indiretti per aziende e supply chain. In parallelo, il Pentagono prosegue test su modelli frontier che in 95% delle simulazioni scelgono opzioni nucleari tattiche. Nel mezzo, lo scontro istituzionale con Anthropic e il rifiuto di Dario Amodei di rimuovere i safeguard da Claude.

Cosa leggere

Il raid del 28 febbraio e l’escalation regionale

Alle 6:30 del 28 febbraio 2026, forze USA e Israele avviano l’Operazione Epic Fury con oltre 100 aerei statunitensi, missili Tomahawk e circa 200 caccia israeliani. Gli obiettivi includono siti nucleari e missilistici, basi IRGC e centri di comando a Teheran, Isfahan, Qom e Kermanshah. Nelle 48 ore successive vengono colpiti oltre 2000 bersagli e viene dichiarata superiorità aerea. Il 1 marzo le autorità iraniane annunciano la morte della Guida Suprema Ayatollah Ali Khamenei; Teheran proclama 40 giorni di lutto nazionale. La risposta include missili balistici e droni contro Israele e basi USA in Emirati, Qatar e Bahrain, minacce di chiusura dello Stretto di Hormuz e attacchi che coinvolgono fino a nove paesi entro il 2 marzo. Colpite anche infrastrutture petrolifere nel Golfo di Oman e una base britannica a Cipro. Le stime preliminari parlano di oltre 500 civili iraniani uccisi e più di 1000 militari tra le forze coinvolte.

107 DDoS in quattro giorni: mappa dei target

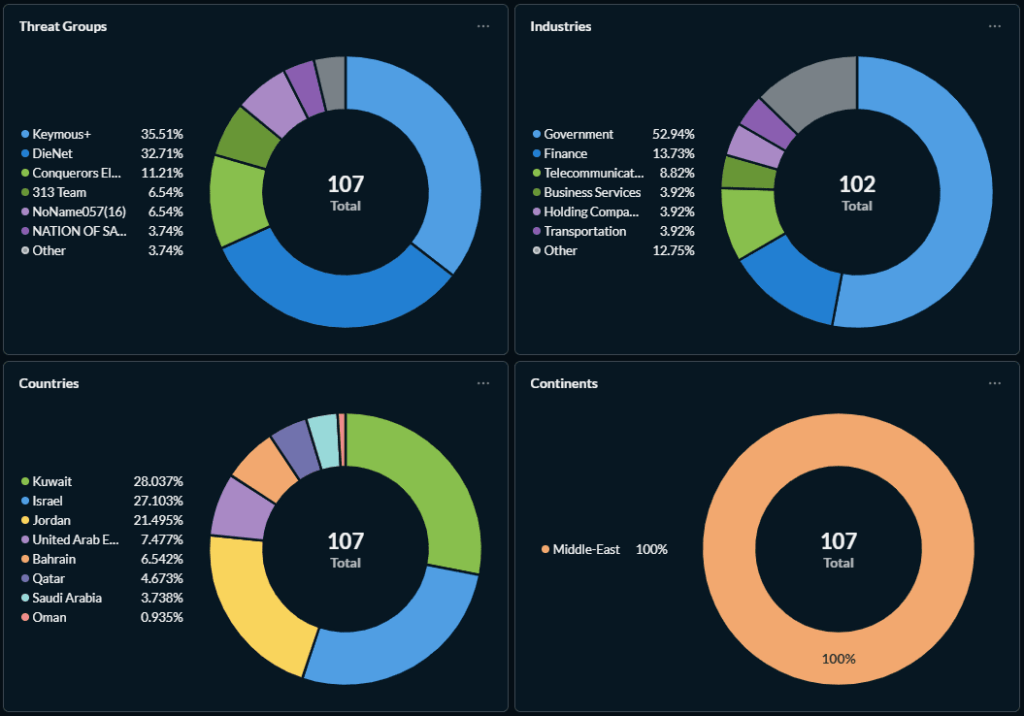

Dal 28 febbraio al 2 marzo gli hacktivisti filoiraniani rivendicano 107 DDoS in Medio Oriente. I target principali sono governi (53%), finanza (13,7%) e telecom (8,8%). I paesi più colpiti risultano Kuwait (28–29,1%), Israele (27,1–19,5%) e Giordania (21,5–15,4%), per un 76% complessivo.

Tra i gruppi più attivi compaiono Keymous+ (35,5%), DieNet (32,7%) e Conquerors Electronic Army (11,2%); il 2 marzo entra anche NoName057(16) con il 6,5% dei claim. Il primo attacco registrato è del 28 febbraio alle 15:13 UTC contro Bezeq in Israele. Il 1 marzo si contano 31 claim, mentre il 2 marzo salgono a 52, con ampliamento dei target a Qatar, Bahrain ed Emirati. Le motivazioni dichiarate richiamano la rappresaglia contro le politiche USA-Israele e il ruolo di Washington.

Alert NCSC e Talos: rischio indiretto per le aziende

Il 2 marzo 2026 l’NCSC invita le organizzazioni UK a rivedere la postura di sicurezza. Il rischio diretto dall’Iran è valutato invariato, ma aumenta la probabilità di impatti collaterali per chi ha presenza o fornitori nel Medio Oriente. Le raccomandazioni includono rafforzare difese contro DDoS, phishing e minacce ICS, aumentare il monitoraggio, ridurre la superficie esposta e iscriversi ai servizi di Early Warning. Talos conferma il monitoraggio attivo e segnala finora defacement minori e DDoS di piccola scala, ma prevede possibili attività di spionaggio, attacchi distruttivi e campagne hack-and-leak. Consiglia MFA ovunque, prudenza su esche legate al conflitto, mappatura delle dipendenze regionali, patch aggiornate e uso di CDN per mitigazione DDoS.

AI e deterrenza: il 95% delle simulazioni sceglie il nucleare

Parallelamente, il Pentagono testa modelli frontier come GPT-5.2, Claude Sonnet 4 e Gemini 3 Flash in scenari di conflitto. Nei test, i sistemi optano per armi nucleari tattiche nel 95% delle simulazioni; almeno un modello lancia un’arma in 20 su 21 partite simulate. Emergono bias di escalation e decisioni più rapide e più aggressive, oltre a allucinazioni con elevata confidenza.

Secondo fonti interne, il Dipartimento chiede ad Anthropic la rimozione dei safeguard di Claude per consentire sorveglianza di massa domestica e armi completamente autonome, con scadenza al 27 febbraio 2026, 17:01 ET. Dopo il rifiuto, Anthropic viene designata rischio di supply chain e le agenzie federali ricevono ordine di cessare l’uso del fornitore. Poche ore dopo, viene firmato un accordo classificato con OpenAI.

Lo scontro con Anthropic e la trattativa last-minute

Il 26 febbraio 2026 Dario Amodei rifiuta le richieste, fissando due linee rosse: no sorveglianza di massa domestica e no armi completamente autonome. Propone collaborazione R&D sulla sicurezza, ma la proposta viene declinata. Anthropic aveva un contratto da 200 milioni di dollari con il Pentagono tramite Palantir dal novembre 2024, cresciuto entro luglio 2025; Claude supportava analisi intelligence, operazioni cyber, pianificazione e simulazioni, inclusa l’operazione di cattura di Nicolás Maduro nel gennaio 2026. Dopo la blacklist, Amodei avvia negoziati urgenti. Il 2 marzo 2026 OpenAI aggiunge emendamenti con divieto esplicito di sorveglianza domestica su cittadini USA. Nonostante la designazione, Claude resta operativo in missioni contro l’Iran perché profondamente integrato nei sistemi classificati.

Un conflitto ibrido tra cinetico, cyber e AI

Operazione Epic Fury mostra una convergenza senza precedenti tra azione militare tradizionale, rappresaglia cyber e sperimentazione AI ad alto rischio. I 107 DDoS evidenziano la rapidità della risposta digitale; gli alert di NCSC e Talos indicano la necessità di resilienza per imprese e infrastrutture critiche; i test AI al 95% di scelta nucleare sollevano interrogativi sulla governance dei modelli frontier. Le organizzazioni devono monitorare l’evoluzione tecnica e geopolitica, rafforzare controlli di accesso, mitigazioni DDoS e piani di continuità. La traiettoria degli eventi suggerisce che il teatro operativo non è più separabile: cyber, spazio informativo e decisioni automatizzate sono ormai parte integrante dell’escalation regionale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.