Tra il 4 e il 6 marzo 2026 Microsoft ha delineato un quadro di minacce emergenti e contromisure strutturali che attraversa endpoint, search engine AI e servizi cloud enterprise. La disclosure della campagna ClickFix, l’abuso di repository GitHub falsi promossi da Bing AI, l’introduzione del restore file-level in Microsoft 365 Backup e il rilascio dell’aggiornamento KB5075039 per Windows 10 definiscono una settimana chiave per l’ecosistema di sicurezza Microsoft. Al centro c’è un tema ricorrente: fiducia negli strumenti nativi e nei risultati AI, sfruttata dagli attaccanti per distribuire info-stealer avanzati come Lumma, Vidar e Atomic Stealer.

Cosa leggere

ClickFix: social engineering e abuso di Windows Terminal

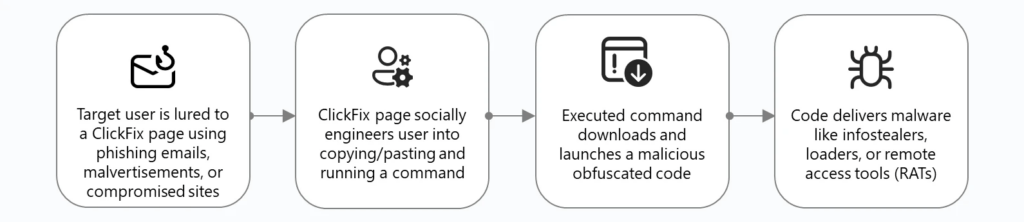

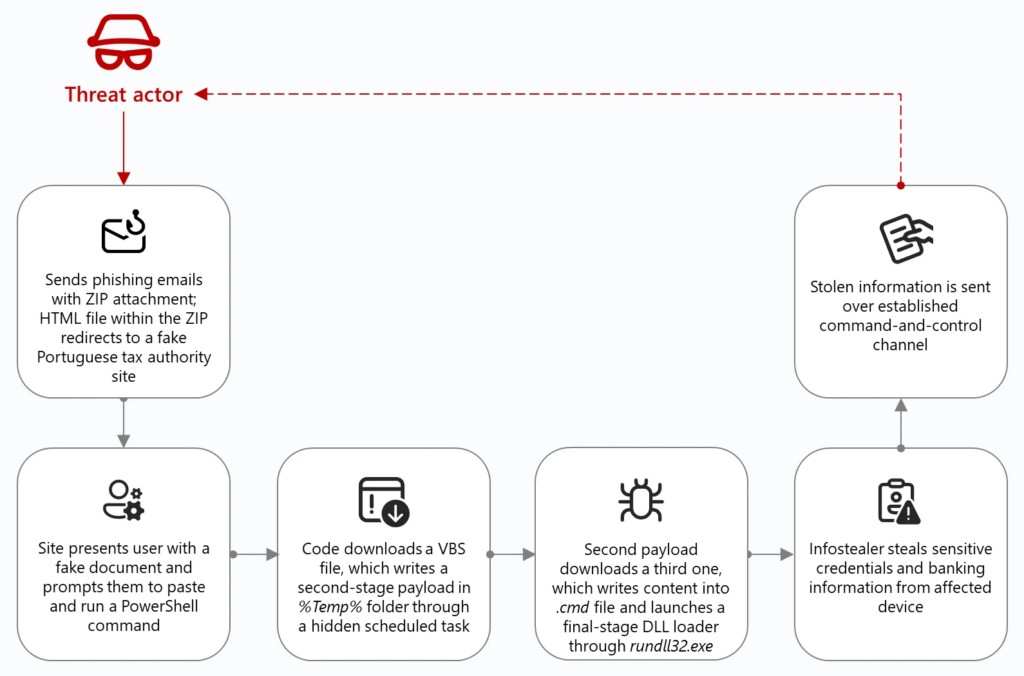

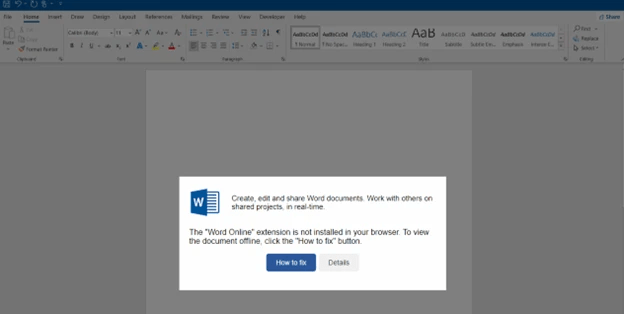

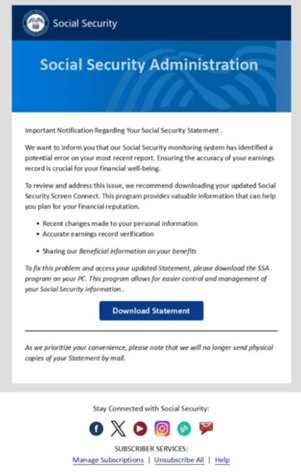

La campagna ClickFix, osservata a febbraio 2026, sfrutta un vettore tanto semplice quanto efficace: convincere l’utente ad aprire Windows Terminal e incollare manualmente un comando malevolo. Gli attaccanti istruiscono la vittima a utilizzare la combinazione Windows + X seguita da I, un percorso legittimo per aprire un terminale con privilegi elevati, eludendo così i sospetti legati alla finestra Esegui.

Il comando fornito è hex-encoded e compresso via XOR, una tecnica che riduce la leggibilità e ostacola il rilevamento statico. Una volta incollato, il codice attiva PowerShell, decodifica il payload e scarica un archivio ZIP insieme a un binario legittimo di 7-Zip rinominato casualmente. L’uso di strumenti autentici rappresenta un classico esempio di living-off-the-land tactics.

Il file compresso avvia una catena multi-stage. Vengono creati task pianificati per la persistenza, configurate esclusioni in Microsoft Defender e scaricati ulteriori componenti. Il payload principale è Lumma Stealer, specializzato nell’esfiltrazione di dati browser come Web Data e Login Data. Le credenziali vengono raccolte e trasmesse verso infrastrutture controllate dagli attaccanti.

La campagna utilizza anche la tecnica QueueUserAPC per iniettare codice nei processi chrome.exe e msedge.exe, aumentando la stealthiness dell’operazione. In uno scenario alternativo, viene distribuito un batch script in AppData\Local che genera uno script Visual Basic in %TEMP% ed esegue MSBuild.exe come LOLBin per caricare ulteriori componenti. In alcuni casi il traffico verso endpoint RPC blockchain suggerisce tecniche di etherhiding, dove infrastrutture decentralizzate fungono da canale di comando e controllo.

ClickFix dimostra come la semplice imitazione di un workflow amministrativo legittimo possa aggirare difese basate su euristiche comportamentali.

Bing AI e il caso OpenClaw: quando la search amplifica il rischio

Parallelamente emerge un altro vettore: la promozione di repository GitHub falsi attraverso suggerimenti generati da Bing AI. Gli attaccanti creano organizzazioni sotto il nome openclaw-installer, replicando codice da progetti legittimi per apparire autentici. L’obiettivo è intercettare utenti che cercano installer del progetto OpenClaw. Su macOS, i repo includono script bash che scaricano componenti ospitati su repository secondari come puppeteerrr/dmg, distribuendo Atomic Stealer tramite eseguibili Mach-O. Su Windows, l’eseguibile OpenClaw_x64.exe contiene Vidar Stealer scritto in Rust, capace di operare in memoria e recuperare dati C2 da profili Telegram e Steam.

Un ulteriore modulo, GhostSocks, trasforma la macchina compromessa in un proxy backconnect, consentendo agli attaccanti di utilizzare le credenziali sottratte da un indirizzo IP coerente con quello della vittima, aggirando controlli antifrode.

Il repository ufficiale OpenClaw è ospitato su https://github.com/openclaw/openclaw, ma la presenza di repo clone genera confusione. Il problema non risiede solo nell’hosting su GitHub, bensì nella legittimazione algoritmica offerta dalla ricerca AI, che aumenta la probabilità di clic su link malevoli.

Microsoft 365 Backup: restore file-level e resilienza cloud

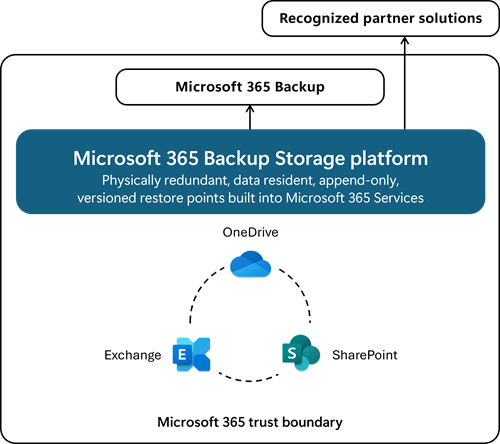

Sul fronte difensivo, Microsoft introduce il restore file-level in Microsoft 365 Backup. In precedenza, il ripristino avveniva a livello di intero sito SharePoint o intero OneDrive, costringendo gli amministratori a operazioni invasive anche per un singolo file. La nuova funzione consente di navigare tra i restore point e ripristinare file o cartelle specifiche, riducendo drasticamente i tempi di recovery in scenari di ransomware o cancellazioni accidentali. Il restore granulare è disponibile per tenant con servizio 365 Backup attivo e richiede il ruolo di SharePoint Backup Administrator.

La preview pubblica parte a inizio marzo 2026, con general availability prevista tra fine aprile e inizio maggio. Non vengono modificati i criteri di storage o retention: l’innovazione riguarda esclusivamente il livello di granularità e l’esperienza operativa. In un contesto dove gli info-stealer e i ransomware agiscono rapidamente, la possibilità di isolare e ripristinare un singolo oggetto rappresenta un miglioramento concreto della postura di resilienza.

KB5075039: ripristinare WinRE su Windows 10

Il 4 marzo 2026 Microsoft rilascia KB5075039 per Windows 10, aggiornamento destinato a correggere un problema introdotto dal precedente KB5068164 di ottobre 2025 che impediva l’avvio del Windows Recovery Environment. WinRE è essenziale per operazioni di troubleshooting, riparazione del sistema e rimozione di malware in modalità offline. Il malfunzionamento comprometteva la capacità degli utenti di accedere all’ambiente di recupero dopo boot failure o crash critici. L’update richiede una partizione WinRE di almeno 256 MB. Gli utenti con partizioni inferiori devono procedere al ridimensionamento, operazione per la quale Microsoft raccomanda un backup completo dei dati. Il rilascio di KB5075039 conferma l’attenzione anche verso il parco installato legacy, in un momento in cui Windows 10 rimane ancora ampiamente diffuso.

Un ecosistema sotto pressione tra AI e social engineering

Le quattro novità convergono in un unico quadro. ClickFix mostra come tool nativi come Windows Terminal e PowerShell possano essere trasformati in vettori di attacco tramite pura manipolazione psicologica. Il caso OpenClaw evidenzia che la ricerca AI, se non adeguatamente filtrata, può amplificare la visibilità di contenuti malevoli. Microsoft risponde con maggiore trasparenza sulle campagne in corso, con strumenti di backup più granulari e con patch mirate per mantenere operativo l’ambiente di recupero. La lezione che emerge è duplice. Da un lato, la superficie di attacco si espande includendo interfacce AI e flussi amministrativi legittimi. Dall’altro, la resilienza passa sempre più dalla capacità di isolare rapidamente il danno, ripristinare singoli asset e mantenere attivi strumenti di recovery come WinRE. Nel 2026 la sicurezza non è più soltanto una questione di antivirus o firewall, ma di gestione della fiducia in ambienti digitali sempre più automatizzati. Microsoft si trova al centro di questa transizione, tra disclosure di minacce sofisticate e aggiornamenti strutturali che ridefiniscono la risposta operativa delle organizzazioni.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.