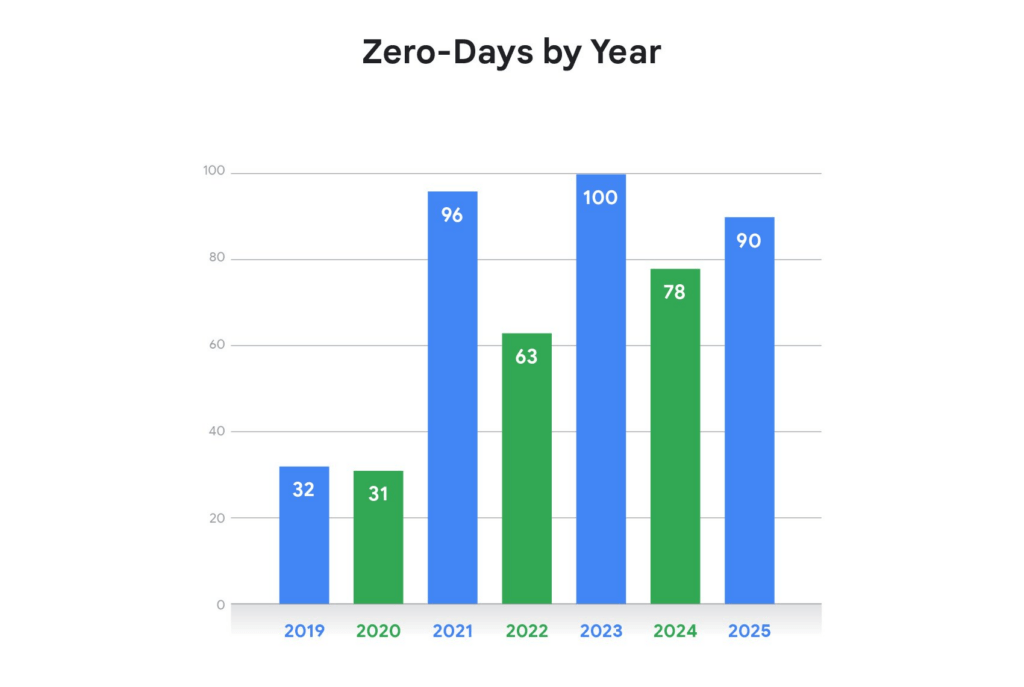

Il Google Threat Intelligence Group ha tracciato 90 vulnerabilità zero-day sfruttate in-the-wild nel 2025, confermando una stabilizzazione su livelli elevati e un cambio di baricentro verso le tecnologie enterprise. Il dato scende rispetto al picco di 100 casi nel 2023, ma supera i 78 del 2024 e si colloca nel range tra 60 e 100 osservato negli ultimi cinque anni. Il numero assoluto racconta solo una parte della storia: ciò che cambia davvero è la natura dei target e degli attori coinvolti. Per la prima volta, i vendor di sorveglianza commerciale superano gli attori statali tradizionali nelle attribuzioni legate allo sfruttamento di zero-day. Parallelamente, il 48 percento dei casi colpisce tecnologie enterprise, segnando un massimo storico sia in proporzione sia in valore assoluto.

Cosa leggere

Uno spostamento netto verso l’enterprise

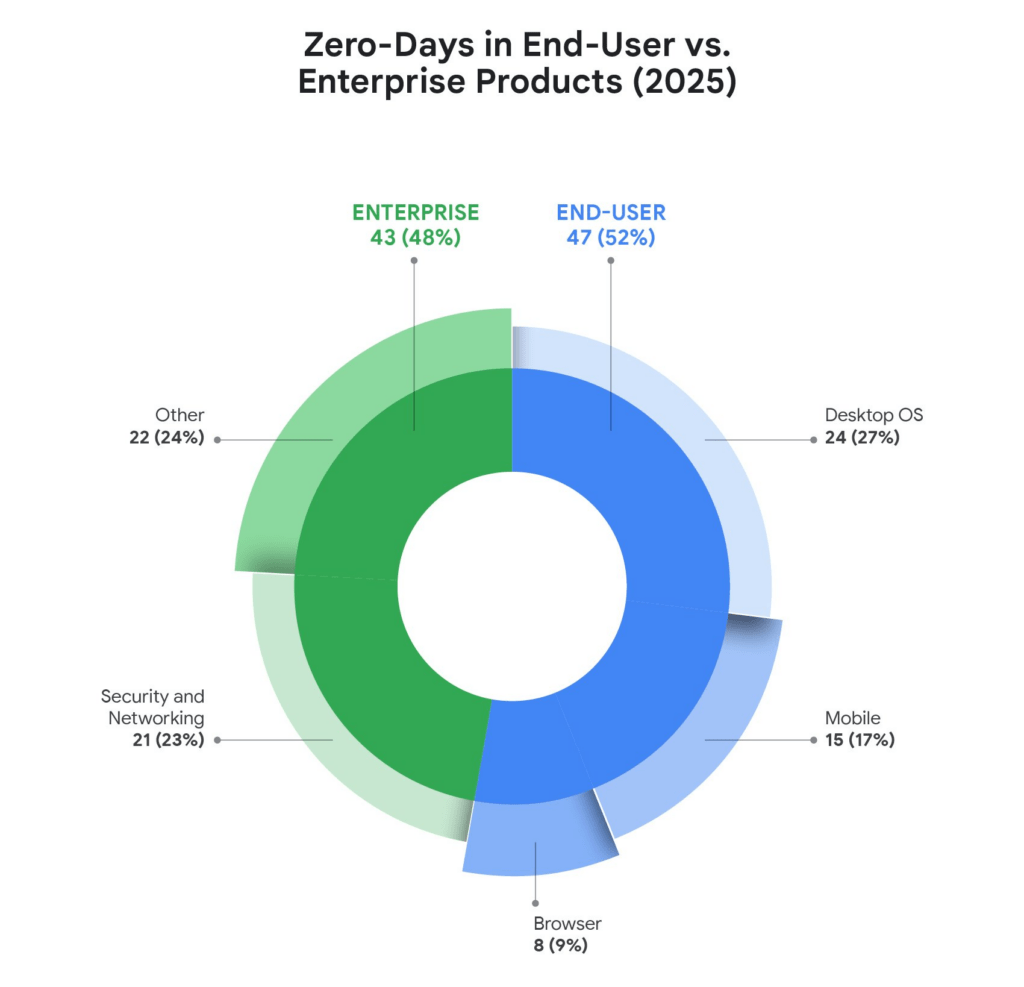

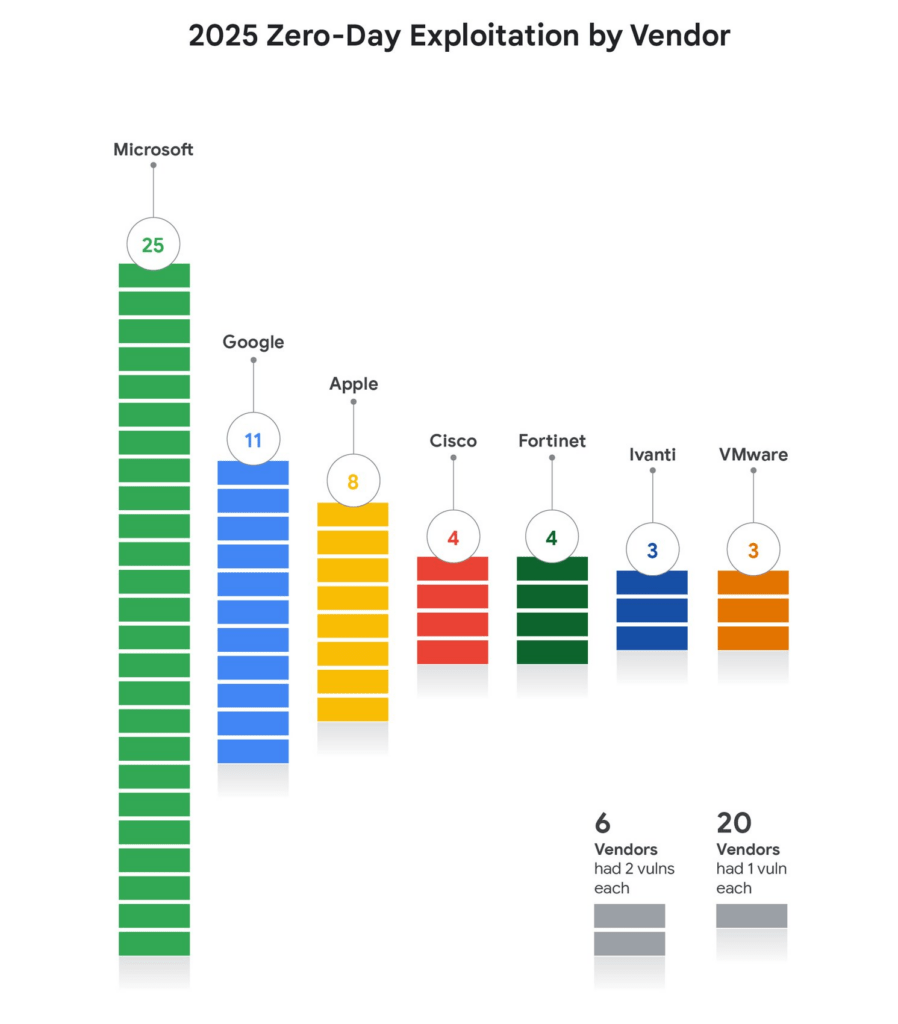

Nel 2025, 43 delle 90 vulnerabilità tracciate hanno interessato tecnologie enterprise. Nel 2024 erano 36, pari al 46 percento del totale; nel 2025 la quota sale al 48 percento. Il restante 52 percento riguarda prodotti e piattaforme end-user. Il dato più significativo riguarda i sistemi operativi, che rappresentano il 44 percento dei casi con 39 zero-day. Nel 2024 erano il 40 percento, nel 2023 il 33 percento. Il trend indica un interesse crescente verso livelli di accesso più profondi e persistenti.

I dispositivi mobili registrano 15 vulnerabilità, in aumento rispetto alle 9 del 2024 ma inferiori alle 17 del 2023. I browser, al contrario, scendono sotto il 10 percento e raggiungono un minimo storico, segnale che le misure di hardening adottate negli ultimi anni stanno producendo effetti concreti. Google segnala inoltre che 20 vendor sono stati colpiti da un singolo zero-day ciascuno, con predominanza dei grandi player tecnologici e dei fornitori di sicurezza come Cisco e Fortinet. La frammentazione del panorama indica una superficie di attacco sempre più ampia e distribuita.

Metodi di sfruttamento: RCE ed escalation privilegi

Gli attaccanti continuano a privilegiare l’esecuzione di codice remoto come vettore principale, seguita dall’escalation di privilegi. Injection e deserializzazione dominano negli appliance web-facing, in particolare in ambito sicurezza e networking. Le appliance di sicurezza e networking contano 21 casi, circa la metà degli zero-day enterprise. Gli edge device, come router e switch, registrano 14 vulnerabilità. Google sottolinea che questo numero potrebbe essere sottostimato, a causa delle difficoltà di rilevamento su dispositivi perimetrali. La corruzione della memoria rappresenta circa il 35 percento dei casi, con prevalenza di use-after-free e out-of-bounds write, soprattutto nei browser e nei kernel dei sistemi operativi. Gli access control bypass consentono l’elusione di meccanismi di autenticazione su edge device, mentre falle logiche e di design sfruttano debolezze architetturali coerenti con comportamenti previsti dal sistema, rendendo più complesso il rilevamento.

Il settore finanziario mostra un ritorno aggressivo: 9 zero-day legati a motivazioni economiche, quasi ai livelli record del 2023. Gli attacchi includono campagne ransomware e sfruttamento di applicazioni enterprise per estorsione.

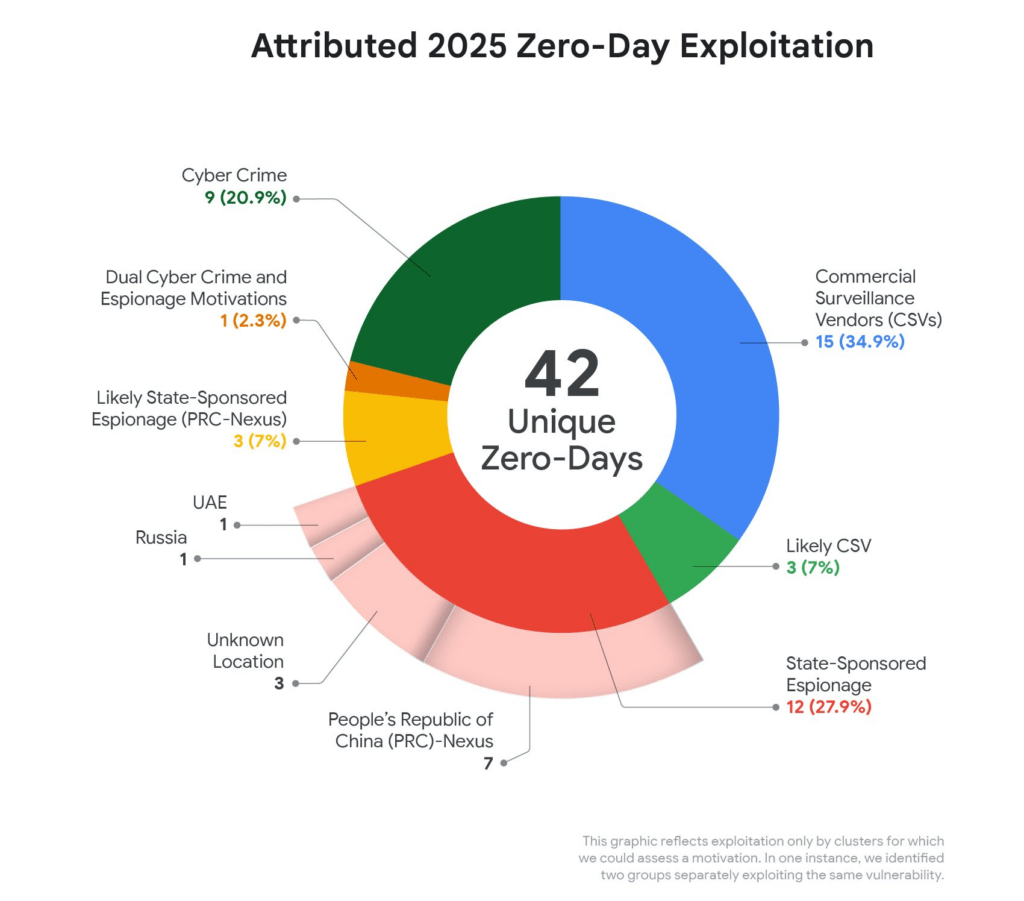

Attribuzioni: CSV oltre gli stati, PRC-nexus in testa

Per la prima volta, Google attribuisce più zero-day ai commercial surveillance vendors rispetto agli attori statali tradizionali. Questi vendor ampliano la base clienti e adattano toolkit di spyware a un mercato più vasto, abbassando la soglia di accesso a capacità offensive avanzate. Tra gli stati, i gruppi con nexus cinese risultano i più prolifici, con 10 zero-day attribuiti nel 2025. Il dato raddoppia rispetto ai 5 del 2024 ma resta inferiore ai 12 del 2023. I target principali sono edge e networking device.

Il gruppo UNC3886 sfrutta CVE-2025-21590 su router Juniper, mentre UNC5221 colpisce CVE-2025-0282 su VPN Ivanti. Google evidenzia una crescente condivisione di exploit tra gruppi PRC-nexus, riducendo i tempi di sviluppo e accelerando la distribuzione. Gli attori nordcoreani, presenti con 5 casi nel 2024, non registrano attribuzioni nel 2025. Sul fronte finanziario, FIN11/CL0P sfrutta vulnerabilità in Oracle EBS per estorsione, mentre Evil Corp utilizza CVE-2025-8088 su WinRAR. RomCom mostra sovrapposizioni con operazioni ransomware. Il malware BRICKSTORM, con nexus PRC, colpisce aziende tecnologiche per furto di proprietà intellettuale, generando impatti downstream sulle organizzazioni clienti.

Catene di exploit e complessità tecnica

Google documenta catene complesse che combinano vulnerabilità multiple. CVE-2025-2783 sfrutta la sandbox di Chrome su Windows tramite handle IPC, mentre CVE-2025-48543 colpisce Android ART attraverso deserializzazione. In alcuni casi vengono concatenate vulnerabilità GPU Qualcomm Adreno o Mali con renderer e kernel. Una catena su SonicWall SMA include bypass di autenticazione, deserializzazione RCE ed escalation locale. La libreria Samsung Quram subisce exploit su immagini DNG per ottenere accesso MediaStore tramite corruzione della memoria. Queste catene richiedono interazioni minime e abilitano esecuzione di codice in contesti privilegiati. L’interconnessione tra piattaforme enterprise facilita l’escalation laterale, mentre gli attaccanti sfruttano SQL injection e command injection su tool web-facing.

Impatto globale e rischi sistemici

Lo sfruttamento di zero-day su edge device e appliance di sicurezza comporta un rischio sistemico elevato. Gli attori PRC-nexus mantengono accesso persistente per operazioni di spionaggio strategico. Le vulnerabilità enterprise amplificano l’esposizione di reti e dati sensibili.

Le piattaforme mobili e browser, pur in calo relativo, continuano a rappresentare un vettore globale su dispositivi consumer. Il furto di proprietà intellettuale tramite BRICKSTORM evidenzia un passaggio da semplice compromissione a obiettivi strategici di lungo periodo. L’accesso iniziale tramite zero-day rimane uno dei vettori più efficaci per infiltrare organizzazioni worldwide, con particolare enfasi su tecnologia e finanza.

Raccomandazioni e scenario 2026

Google invita le organizzazioni a prepararsi a compromissioni inevitabili. Segmentazione, principio del least privilege e inventario completo degli asset diventano prerequisiti. Per le infrastrutture, è raccomandata segmentazione DMZ, monitoraggio delle VPN e blocco delle porte inutilizzate. La gestione delle patch deve superare rigidità procedurali in caso di minacce attive. L’uso di Software Bill of Materials aiuta a identificare componenti vulnerabili. Sistemi non patchati devono essere isolati tempestivamente. Sul piano individuale, Google suggerisce patching rapido, uso di modalità di protezione avanzata, reboot regolari e prudenza sui link sconosciuti. Per il 2026, il gruppo prevede un’espansione dei target e delle tecniche, con l’intelligenza artificiale destinata ad accelerare sia la reconnaissance sia la discovery delle vulnerabilità. Allo stesso tempo, l’AI potrebbe potenziare le difese attraverso patching proattivo e rilevamento comportamentale avanzato. La traiettoria degli zero-day non mostra un’escalation lineare, ma una trasformazione qualitativa. Meno browser, più sistemi operativi ed enterprise. Meno esclusività statale, più diffusione commerciale delle capacità offensive. Il 2025 segna un punto di svolta in cui la superficie di attacco si espande e si professionalizza, mentre la difesa deve adattarsi a una minaccia che evolve in parallelo con l’innovazione tecnologica.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.