La campagna BadPaw e MeowMeow documentata da ClearSky il 3 marzo 2026 conferma un salto qualitativo nelle operazioni cyber contro l’Ucraina. L’operazione, attribuita con alta confidenza a un attore allineato allo stato russo e con bassa confidenza ad APT28 (Fancy Bear), utilizza una catena multi-stage che combina email phishing, archivi ZIP, file HTA e un loader .NET fortemente offuscato tramite .NET Reactor. L’obiettivo non è il disturbo generico, ma lo spionaggio mirato contro enti ucraini in un contesto di conflitto ibrido ormai strutturale.

Cosa leggere

Architettura della campagna: phishing, HTA e loader .NET

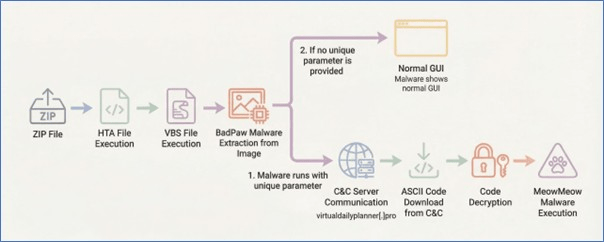

L’operazione inizia con email che simulano comunicazioni ufficiali ucraine, spesso legate a temi sensibili come gli attraversamenti di confine. Il messaggio contiene un link a un archivio ZIP ospitato su infrastrutture controllate dagli attaccanti. Una volta estratto, l’utente apre un file HTA che visualizza un documento lure in lingua ucraina, costruito per apparire autentico e coerente con il contesto geopolitico. L’HTA non si limita a mostrare il contenuto esca. Attiva script che richiamano da remoto il loader BadPaw, componente .NET che rappresenta il primo vero stadio malevolo. La catena è progettata per ridurre il rilevamento iniziale: l’utente vede un documento credibile mentre il codice prepara il terreno per la fase successiva. Questa struttura multi-stage è tipica delle operazioni di cyberwarfare russa, dove la separazione tra vettore iniziale e payload finale consente maggiore flessibilità operativa e controllo dinamico tramite server C2 (Command and Control).

BadPaw: il loader con validazione ambientale avanzata

BadPaw opera come loader intelligente. Non si limita a scaricare il payload principale: prima effettua una serie di verifiche ambientali. ClearSky ha identificato routine che controllano la presenza di macchine virtuali, sandbox e strumenti di analisi malware. Se rileva anomalie, il malware interrompe l’esecuzione. Il loader utilizza il .NET Framework per garantire compatibilità con ambienti Windows diffusi in enti governativi e organizzazioni ucraine. La comunicazione con i server C2 avviene attraverso protocolli standard, mimetizzandosi nel traffico legittimo per evitare sistemi di rilevamento basati su pattern anomali.

Un elemento chiave è la validazione dei parametri di esecuzione. Senza input specifici, BadPaw attiva codice dummy che mostra interfacce grafiche apparentemente innocue. Questo meccanismo riduce la probabilità che analisti o sistemi automatizzati attivino accidentalmente la parte malevola durante test in laboratorio. Solo quando i parametri hardcoded coincidono con quelli attesi, BadPaw procede a scaricare in memoria la backdoor MeowMeow, evitando di scrivere componenti evidenti su disco e riducendo le tracce forensi. Sono state osservate anche tecniche di persistenza basate su Task Scheduler e modifiche al Registry, compatibili con precedenti campagne russe.

MeowMeow: backdoor con consapevolezza contestuale

La backdoor MeowMeow rappresenta il cuore dell’operazione. Una volta installata, stabilisce connessioni persistenti con l’infrastruttura C2 e avvia attività di raccolta dati. ClearSky ha rilevato funzioni dedicate all’esfiltrazione di credenziali, file sensibili e informazioni di sistema. Il malware integra controlli ambientali sofisticati. Termina immediatamente l’esecuzione se rileva strumenti come Wireshark, ProcMon o Fiddler, noti per l’analisi del traffico e il monitoraggio dei processi. Effettua inoltre verifiche per la presenza di VMware o VirtualBox, evitando ambienti virtualizzati tipici dei laboratori di sicurezza. L’uso di crittografia nelle comunicazioni C2 e l’assenza di pattern facilmente riconoscibili complicano l’individuazione tramite firme statiche. ClearSky ha individuato routine di iniezione in processi legittimi, tecnica che consente alla backdoor di nascondersi all’interno di applicazioni di sistema, aumentando lo stealth operativo. MeowMeow include anche moduli per il download di payload aggiuntivi su comando remoto, rendendo l’infezione modulare e adattabile alle esigenze dell’attore. Questa flessibilità è coerente con campagne di spionaggio strategico piuttosto che con operazioni opportunistiche.

Offuscamento e anti-analisi con .NET Reactor

Entrambi i malware sono protetti tramite .NET Reactor, un packer che altera stringhe, flussi di controllo e metadati per ostacolare il reverse engineering. ClearSky ha dovuto decodificare manualmente parti del codice per comprendere la logica interna. Le tecniche anti-analisi non si limitano all’offuscamento. La presenza di routine di esecuzione condizionale, codice benigno di copertura e controlli multipli su strumenti di debugging dimostra una progettazione orientata a evitare sandbox automatizzate e honeypot. Questa combinazione di offuscamento, validazione parametri e scansione ambientale indica un livello di maturità superiore rispetto a molte campagne precedenti, segnalando un’evoluzione nell’arsenale digitale russo.

Attribuzione: attore statale russo e ipotesi APT28

ClearSky attribuisce l’operazione con alta confidenza a un attore allineato allo stato russo, basandosi su victimologia, linguaggio del codice e coerenza con obiettivi geopolitici. Le stringhe in russo rinvenute nei campioni rafforzano l’ipotesi di sviluppo in ambiente russofono. L’attribuzione ad APT28 (Fancy Bear) rimane a bassa confidenza. Il gruppo, storicamente associato al GRU, ha condotto numerose campagne contro l’Ucraina con tecniche simili, inclusi phishing tematici e catene multi-stage. Tuttavia, mancano elementi definitivi che colleghino infrastrutture C2 o TTP specifiche direttamente al gruppo. I pattern temporali osservati coincidono con periodi sensibili per Kiev, suggerendo un coordinamento con dinamiche geopolitiche più ampie. In questo contesto, la campagna appare come parte di una strategia continuativa di pressione digitale.

Implicazioni per la sicurezza ucraina

La campagna BadPaw-MeowMeow rafforza la percezione di una cyberwar strutturata contro l’Ucraina. L’uso di phishing tematico in lingua locale aumenta il tasso di successo, mentre la modularità del malware consente operazioni di spionaggio prolungate. La presenza di meccanismi di stealth avanzati implica che molte infezioni possano restare latenti per periodi estesi, fornendo accesso persistente a informazioni strategiche. La combinazione di loader .NET, offuscamento e anti-analisi rende necessario un approccio difensivo che includa analisi comportamentale e monitoraggio continuo del traffico di rete. ClearSky sottolinea la necessità di rafforzare i controlli sulle email, implementare sandbox dinamiche capaci di superare la validazione parametri e monitorare indicatori di compromissione legati a comunicazioni C2 cifrate. In un contesto di conflitto ibrido, la linea tra operazione militare e operazione informatica si assottiglia ulteriormente. La campagna segna un’ulteriore evoluzione delle minacce cyber russe: non solo persistenza e furtività, ma anche consapevolezza contestuale e adattabilità operativa. Per Kiev, significa affrontare un avversario digitale sempre più raffinato, capace di integrare tecniche di ingegneria sociale, sviluppo software avanzato e coordinamento geopolitico in un’unica operazione coerente.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.