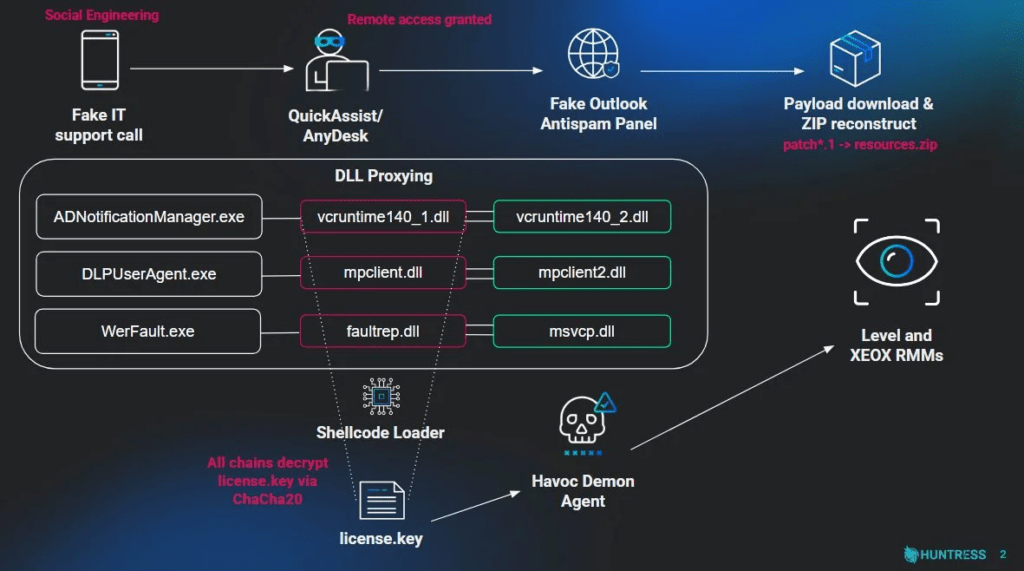

Havoc C2 è al centro di una nuova campagna di scam di supporto tecnico che combina email spam, telefonate mirate e accesso remoto ai sistemi per installare malware all’interno di reti aziendali. L’operazione, osservata nel febbraio 2026, utilizza una strategia di ingegneria sociale avanzata in cui gli attaccanti contattano direttamente dipendenti delle organizzazioni fingendosi tecnici IT incaricati di risolvere problemi di spam su Microsoft Outlook. Durante la conversazione telefonica convincono le vittime a concedere accesso remoto tramite strumenti legittimi come QuickAssist integrato in Windows o software di assistenza come AnyDesk. Una volta ottenuto l’accesso, guidano l’utente verso un pannello antispam falso ospitato su infrastruttura AWS, progettato per imitare l’interfaccia di sicurezza di Outlook. Da qui la vittima scarica un presunto aggiornamento di sicurezza che in realtà installa un loader malware capace di distribuire una versione modificata dell’agente Demon del framework Havoc, utilizzato per il comando e controllo post-sfruttamento.

Cosa leggere

Come funziona lo scam di supporto tecnico

La campagna inizia con invii massivi di email spam diretti a dipendenti di organizzazioni selezionate. Le email hanno lo scopo di creare il contesto per la fase successiva: la chiamata telefonica. Gli attaccanti individuano utenti che hanno numeri di telefono personali disponibili online e li contattano fingendosi membri del supporto IT aziendale.

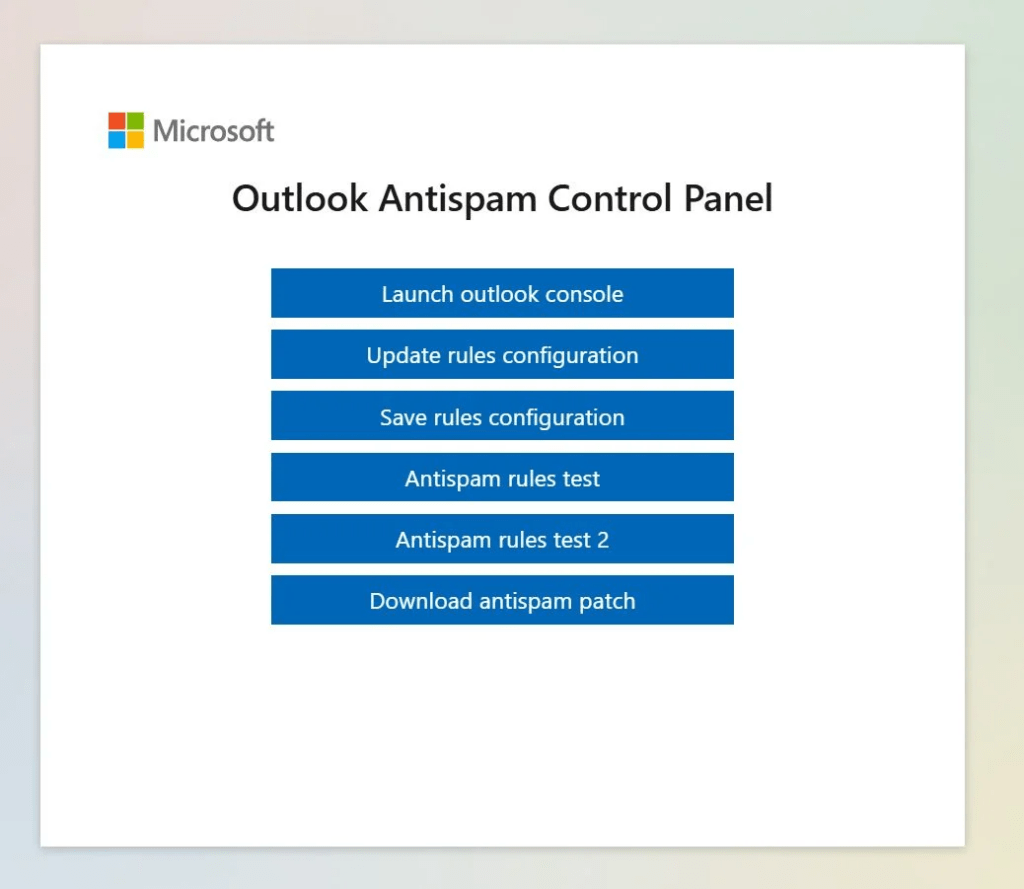

Durante la telefonata dichiarano di voler risolvere un problema di spam nelle caselle Outlook e chiedono all’utente di avviare una sessione di assistenza remota. Utilizzano strumenti legittimi come QuickAssist o AnyDesk, sfruttando la fiducia degli utenti in software comunemente usati per il supporto tecnico. Una volta stabilita la sessione remota, guidano l’utente verso un sito che simula un pannello di controllo antispam Microsoft, progettato per sembrare autentico. Il portale mostra interfacce familiari e chiede all’utente di scaricare un presunto patch antispam.

Durante la procedura viene richiesto di inserire una password per testare le regole di filtraggio. Questo passaggio permette agli attaccanti di raccogliere credenziali di accesso mentre il sistema mostra barre di progresso e notifiche false per mantenere la credibilità dell’operazione.

Distribuzione del payload e installazione del malware

Il file scaricato dalla vittima è un archivio frammentato chiamato patch.1, che una volta scaricato viene ricostruito automaticamente nel file resources.zip. L’archivio viene estratto nella directory %PROGRAMDATA%\Adobe\ARM, una posizione scelta per imitare i componenti di aggiornamento Adobe e ridurre i sospetti. All’interno dell’archivio sono presenti diversi file tra cui license.key, ADNotificationManager.exe e varie DLL malevole. Tra queste figurano vcruntime140_1.dll, mpclient.dll e faultrep.dll, utilizzate per eseguire tecniche di DLL sideloading. Il processo avviato dall’eseguibile principale carica le librerie malevole invece delle versioni legittime del sistema. Durante l’installazione vengono creati valori nel registro di Windows, tra cui UXMP e UCID nella chiave HKCU\SOFTWARE\Classes\Local Settings\Software\Microsoft, utilizzati per memorizzare configurazioni cifrate e indirizzi dei server di comando e controllo.

Tecniche di evasione utilizzate dal malware

Il loader utilizzato nella campagna impiega una serie di tecniche avanzate per evitare il rilevamento da parte di sistemi EDR. Il codice esegue DLL sideloading tramite binari legittimi come ADNotificationManager.exe, DLPUserAgent.exe e WerFault.exe, che caricano librerie manipolate. Le DLL inoltrano alcune funzioni alle versioni legittime per evitare errori di esecuzione mentre eseguono codice malevolo offuscato.

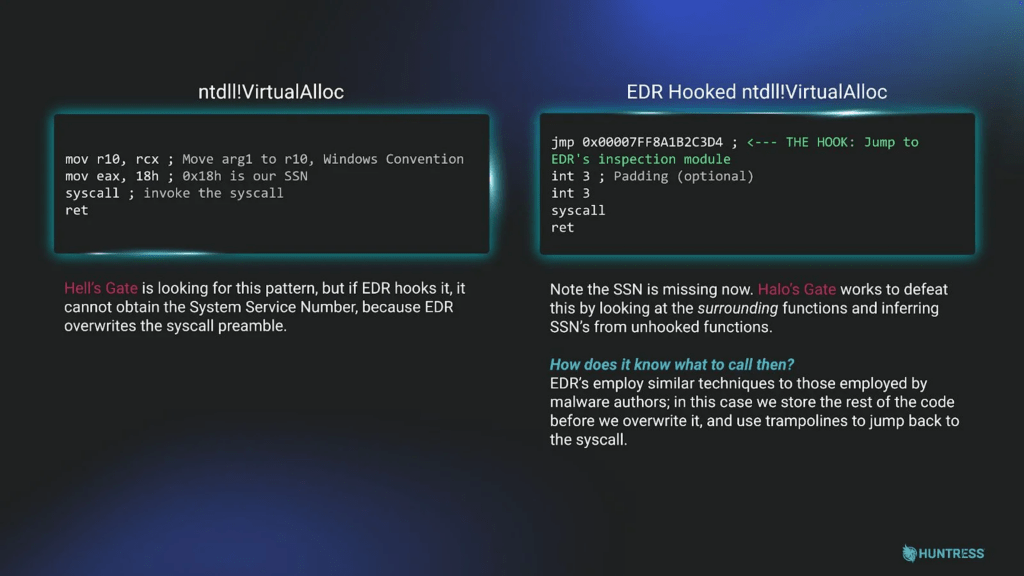

Il malware utilizza inoltre tecniche come Hell’s Gate e Halo’s Gate, metodi che permettono di eseguire chiamate di sistema indirette bypassando gli hook installati dagli strumenti di sicurezza nelle funzioni di ntdll.dll. Il payload principale viene decrittato con l’algoritmo ChaCha20, mentre altre parti del codice vengono decodificate tramite XOR prima di essere caricate riflettivamente in memoria. Alcuni loader sono compressi con UPX, mentre il codice contiene loop anti-emulazione progettati per rallentare l’analisi automatica nelle sandbox. Il malware modifica inoltre funzioni come RtlExitUserProcess e LdrUnloadDll per impedire la terminazione del processo e mantenere l’esecuzione attiva.

Il ruolo del framework Havoc nell’attacco

Il framework Havoc è una piattaforma open-source di command and control post-exploitation utilizzata da operatori di sicurezza offensiva ma sempre più spesso sfruttata anche da gruppi criminali. Il sistema include un teamserver scritto in Golang che gestisce gli agenti e un client C++ basato su Qt utilizzato dagli operatori per controllare le macchine compromesse. L’implant principale del framework è l’agente Demon, che viene distribuito in forma di shellcode criptato all’interno del file license.key. Una volta decrittato, il payload viene caricato direttamente in memoria e stabilisce una connessione HTTP con il server di comando e controllo. Il malware utilizza User-Agent spoofing e percorsi che imitano API web legittime per rendere il traffico di rete meno sospetto. La configurazione dell’agente include parametri come sleep di 8 secondi e jitter del 50%, che rendono il traffico meno prevedibile. Alcune versioni della campagna includono anche un sistema di fallback C2 basato sul registro di Windows, che permette al malware di recuperare nuovi indirizzi dei server di comando nel caso l’infrastruttura principale venga bloccata.

Target delle vittime e diffusione della campagna

La campagna prende di mira organizzazioni aziendali selezionate piuttosto che utenti casuali. Gli attaccanti scelgono vittime che dispongono di numeri di telefono personali pubblicamente accessibili, facilitando il contatto diretto. Dopo l’installazione iniziale del malware, gli operatori utilizzano strumenti come task schedulati, script batch o tool di gestione remota (RMM) per espandere l’infezione all’interno della rete. In un caso analizzato, l’attacco ha compromesso cinque organizzazioni e si è propagato su nove endpoint in undici ore, dimostrando una capacità di movimento laterale estremamente rapida. Alcuni sistemi sono stati infettati tramite script come go.bat, che ricompone frammenti di payload salvati in file .dat e .cab prima di eseguirli. In altri casi gli attaccanti hanno utilizzato software di gestione remota come Level o XEOX per ottenere accesso persistente ai sistemi.

Persistenza e controllo dei sistemi compromessi

Una volta installato, il malware stabilisce diversi meccanismi di persistenza. Gli attaccanti utilizzano task pianificati, script batch e strumenti di gestione remota per mantenere l’accesso ai sistemi. Il payload principale, rappresentato dall’agente Demon, viene eseguito tramite DLL sideloading e comunicazioni cifrate con i server C2. Alcuni componenti del malware memorizzano configurazioni e URL dei server di comando direttamente nel registro di Windows. Questo approccio permette al malware di recuperare nuove infrastrutture di comando anche se i server iniziali vengono bloccati. Il risultato è un sistema di controllo persistente che permette agli operatori di eseguire comandi, distribuire malware aggiuntivi o preparare ulteriori attacchi.

Analisi della campagna e possibili collegamenti criminali

L’analisi tecnica della campagna suggerisce un livello di sofisticazione significativo. L’uso combinato di ingegneria sociale, accesso remoto legittimo, sideloading DLL e tecniche di evasione come Hell’s Gate indica una operazione pianificata. Alcuni elementi tecnici ricordano tattiche utilizzate da gruppi come Black Basta e FIN7, noti per operazioni di compromissione aziendale seguite da furto dati o distribuzione di ransomware. Tuttavia la campagna mostra anche incoerenze, come la presenza di componenti altamente offuscati accanto a loader relativamente semplici. Questo potrebbe indicare l’uso di codice proveniente da più progetti o toolkit differenti.

Raccomandazioni di sicurezza per le organizzazioni

Le organizzazioni secondo Huntress dovrebbero adottare misure preventive per ridurre il rischio di attacchi basati su scam di supporto tecnico. Il personale deve essere formato per riconoscere richieste sospette di accesso remoto provenienti da presunti tecnici IT. È consigliabile introdurre procedure di autenticazione fuori banda per verificare l’identità del supporto tecnico prima di concedere accesso ai sistemi. Le aziende dovrebbero inoltre limitare l’uso di strumenti di accesso remoto come QuickAssist e AnyDesk ai soli scenari autorizzati e monitorare l’installazione di nuovi software di gestione remota. Dal punto di vista tecnico è utile bloccare o monitorare traffico su TCP/3389 per RDP e limitare l’uso di SMB su TCP/445 tramite firewall host. Anche il monitoraggio di DLL sideloading sospetti in processi come ADNotificationManager.exe e DLPUserAgent.exe può aiutare a individuare attività malevole in fase iniziale. Infine le organizzazioni dovrebbero mantenere un inventario aggiornato dei tool RMM autorizzati e verificare regolarmente eventuali installazioni non autorizzate.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.