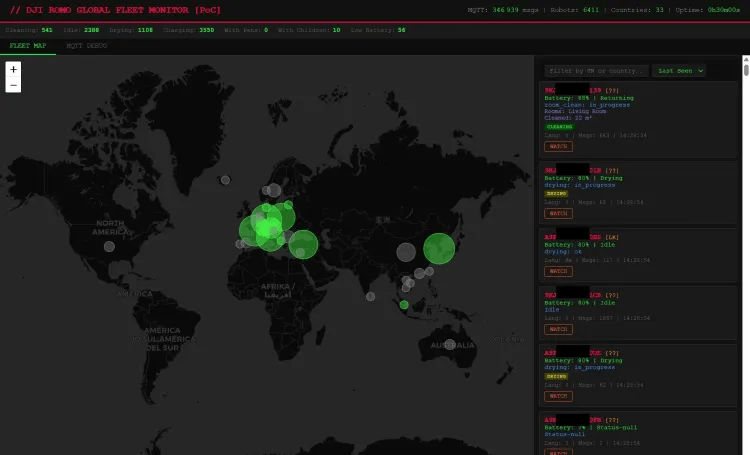

Un ingegnere software ha ricevuto 27.510 euro di ricompensa dopo aver scoperto una vulnerabilità che permetteva l’accesso remoto a circa 7.000 aspirapolvere robot DJI Romo distribuiti in 24 paesi. La scoperta è stata fatta dal ricercatore Sammy Azdoufal, che stava cercando di controllare il proprio robot aspirapolvere utilizzando un controller PlayStation 5. Durante i test, Azdoufal ha utilizzato strumenti di reverse engineering e un assistente AI per analizzare le comunicazioni tra il dispositivo e i server cloud di DJI. L’analisi ha portato alla scoperta di un token di sicurezza mal configurato che consentiva l’accesso non solo al dispositivo dell’ingegnere, ma anche a migliaia di altri robot connessi alla piattaforma. Il problema rappresentava un rischio significativo per la privacy, poiché i dispositivi erano dotati di telecamere, microfoni e sensori di mappatura domestica.

Cosa leggere

La scoperta della vulnerabilità nei robot DJI Romo

La vulnerabilità è stata scoperta quasi per caso. Azdoufal aveva acquistato un robot aspirapolvere DJI Romo e voleva sperimentare la possibilità di controllarlo tramite un controller da console. Per comprendere il funzionamento del sistema, ha iniziato ad analizzare il traffico di rete tra il robot e il cloud dell’azienda. Durante questo processo ha utilizzato strumenti di analisi dei pacchetti e un assistente di programmazione basato su intelligenza artificiale per interpretare il protocollo di comunicazione utilizzato dal dispositivo.

L’analisi ha rivelato che il robot utilizzava il protocollo MQTT, comunemente impiegato nei dispositivi Internet of Things, per comunicare con i server DJI. Analizzando le richieste inviate al cloud, il ricercatore è riuscito a estrarre un token di autenticazione che avrebbe dovuto identificare il proprietario del dispositivo. Tuttavia il backend cloud non verificava correttamente l’associazione tra token e dispositivo.

Accesso remoto a 7.000 aspirapolvere robot

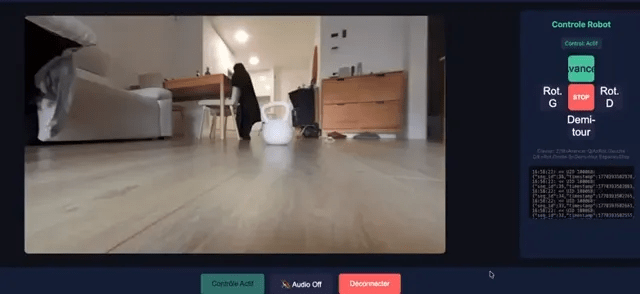

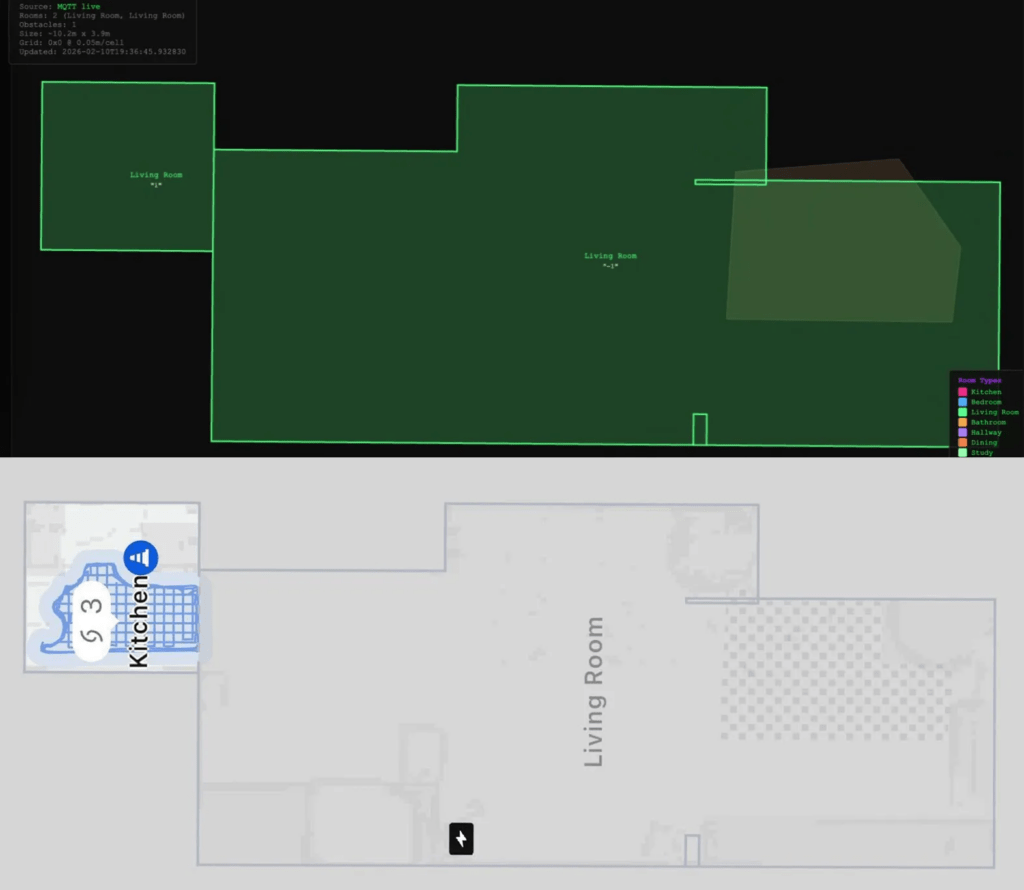

A causa di questa configurazione errata, il sistema interpretava il token come valido per un numero molto più ampio di dispositivi. In pochi passaggi Azdoufal si è ritrovato con accesso a circa 7.000 aspirapolvere robot collegati ai server DJI. Attraverso le API del servizio cloud era possibile visualizzare stream video delle telecamere integrate, registrazioni audio dei microfoni e mappe dettagliate delle abitazioni generate dai sensori di navigazione del robot. Il sistema mostrava inoltre dati tecnici come stato della batteria, cronologia delle pulizie e posizione del dispositivo. Il ricercatore ha dimostrato la gravità del problema durante una prova con un giornalista di The Verge.

Immagine: Gonzague Dambricourt

Dopo aver ricevuto il numero di serie del robot del reporter, è riuscito in pochi minuti a visualizzare le informazioni del dispositivo e controllarne alcune funzioni da remoto.

Il ruolo del backend cloud nella vulnerabilità

La causa principale del problema risiedeva nel backend cloud di DJI, dove i controlli di autenticazione non erano implementati correttamente. Il sistema accettava il token estratto dal dispositivo e lo trattava come valido per più robot. Questo permetteva a chiunque fosse in possesso di un token valido di interrogare gli endpoint cloud e ottenere informazioni su altri dispositivi collegati.

Dal punto di vista tecnico il bug non richiedeva exploit complessi. L’accesso era possibile utilizzando strumenti comuni di analisi del traffico e reverse engineering. Questo rendeva la vulnerabilità particolarmente pericolosa, perché avrebbe potuto essere sfruttata anche da attori con competenze tecniche limitate.

Il ruolo dell’intelligenza artificiale nella scoperta

Un aspetto interessante della scoperta è l’utilizzo di strumenti di intelligenza artificiale per il reverse engineering. Azdoufal ha dichiarato di aver utilizzato un assistente di coding per analizzare rapidamente il traffico di rete e interpretare i protocolli utilizzati dal dispositivo. L’AI ha accelerato il processo di analisi, permettendo di identificare rapidamente il funzionamento delle API cloud e le modalità di autenticazione. Questo episodio dimostra come gli strumenti AI possano diventare sempre più utili anche nel campo della ricerca sulla sicurezza informatica, facilitando l’individuazione di vulnerabilità nei sistemi complessi.

La risposta di DJI e il bug bounty

Dopo aver verificato la vulnerabilità, Azdoufal ha scelto di seguire la procedura di responsible disclosure. Il ricercatore ha contattato i giornalisti di The Verge per documentare il problema e l’azienda è stata informata immediatamente della scoperta. DJI ha avviato un’indagine interna e ha corretto la configurazione del backend cloud nel giro di poche ore. La società ha inoltre confermato che nessun attacco malevolo era stato rilevato prima della segnalazione. Come parte del proprio programma di sicurezza, DJI ha assegnato al ricercatore una ricompensa di 27.510 euro, anche se l’azienda non ha specificato quale delle vulnerabilità segnalate abbia portato esattamente al pagamento.

I rischi per la privacy nella smart home

La scoperta evidenzia i rischi associati ai dispositivi smart home connessi a Internet. Molti robot aspirapolvere moderni sono dotati di telecamere e sensori avanzati che permettono di creare mappe dettagliate delle abitazioni per migliorare la navigazione. Tuttavia queste stesse funzionalità possono trasformarsi in strumenti di sorveglianza se i sistemi di sicurezza non sono implementati correttamente. In questo caso specifico un attaccante avrebbe potuto osservare l’interno delle case, ascoltare conversazioni tramite i microfoni del robot o studiare la disposizione delle stanze attraverso le mappe generate dal dispositivo.

Il problema più ampio della sicurezza IoT

Il caso dei robot DJI Romo rientra in una problematica più ampia che riguarda la sicurezza dei dispositivi Internet of Things. Negli ultimi anni il numero di dispositivi connessi è cresciuto rapidamente, includendo elettrodomestici, videocamere, assistenti vocali e robot domestici. Tuttavia molti di questi prodotti sono progettati con una forte attenzione alle funzionalità e una minore attenzione alla sicurezza informatica. Questo crea un ecosistema in cui vulnerabilità simili possono avere conseguenze su larga scala. Esperti di cybersecurity sottolineano da tempo che i produttori dovrebbero integrare test di sicurezza e programmi bug bounty già nelle prime fasi dello sviluppo dei prodotti.

L’importanza dei programmi bug bounty

Il caso dimostra anche l’importanza dei programmi bug bounty nel migliorare la sicurezza dei prodotti tecnologici. Questi programmi incentivano i ricercatori indipendenti a individuare e segnalare vulnerabilità in modo responsabile, invece di sfruttarle o venderle sul mercato nero. Nel caso dei robot DJI Romo, la collaborazione tra il ricercatore e l’azienda ha permesso di correggere rapidamente il problema e ridurre i rischi per gli utenti. Le aziende tecnologiche stanno sempre più adottando programmi di questo tipo proprio per rafforzare la sicurezza dei propri sistemi e creare un rapporto più diretto con la comunità dei ricercatori.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.