La Relazione annuale sulla politica dell’informazione per la sicurezza 2026, significativamente intitolata “Governare il cambiamento”, parte da un presupposto netto: la tecnologia ha smesso di essere un semplice acceleratore dell’innovazione e si è trasformata nel volano principale di trasformazione sistemica, capace di influenzare in modo strutturale l’intera architettura sociale, economica, politica e militare. In questa cornice, l’idea stessa di “minaccia” viene riscritta: non più soltanto eventi visibili e circoscritti, ma dinamiche continue, pervasive ed elusive, che si muovono in un ambiente multidimensionale e multidominio, estendendosi al dominio cognitivo, a quello sottomarino e perfino alla proprietà intellettuale. Nel testo, questa trasformazione non è descritta come un cambio di lessico, ma come un cambio di postura. La sicurezza nazionale, si legge nella prefazione, non può più essere affidata alla sola reazione: richiede visione strategica, responsabilità e soprattutto capacità di anticipazione. È qui che la Relazione introduce una scelta metodologica che segna l’edizione 2026: accanto alle dashboard costruite con metodologie statistiche, nell’appendice vengono presentati cinque casi studio sviluppati con tecnologie di Intelligenza Artificiale Generativa (GenAI) su dati di fonti aperte e con capacità computazionale convenzionale, secondo un approccio dichiaratamente antropocentrico, nel quale l’IA è intesa come supporto all’analista e non come automatismo a cui delegare il giudizio. La macchina, in sostanza, viene ammessa nel laboratorio dell’analisi, ma non al tavolo della decisione. Dentro questa cornice, il documento organizza la lettura del 2026 lungo otto ambiti strategici. Quello che emerge, attraversandoli uno per uno, è un filo comune: la tecnologia agisce contemporaneamente come amplificatore di minacce e come strumento di resilienza, e proprio per questo diventa il terreno in cui si misura la sovranità contemporanea.

Cosa leggere

Sovranità tecnologica e sovranità digitale come fattore abilitante dello Stato

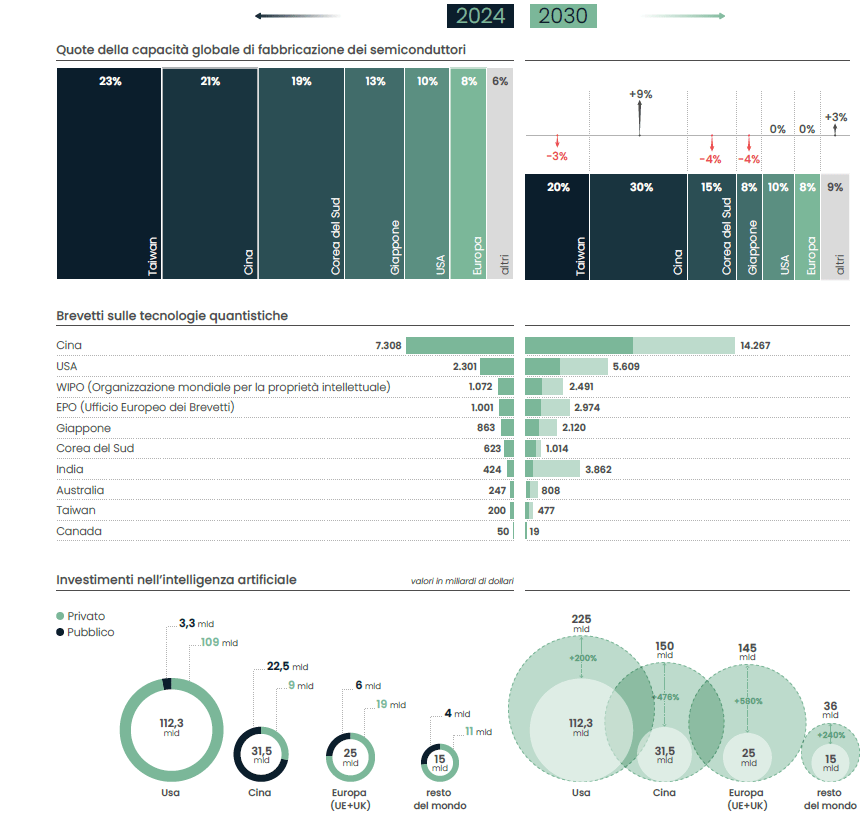

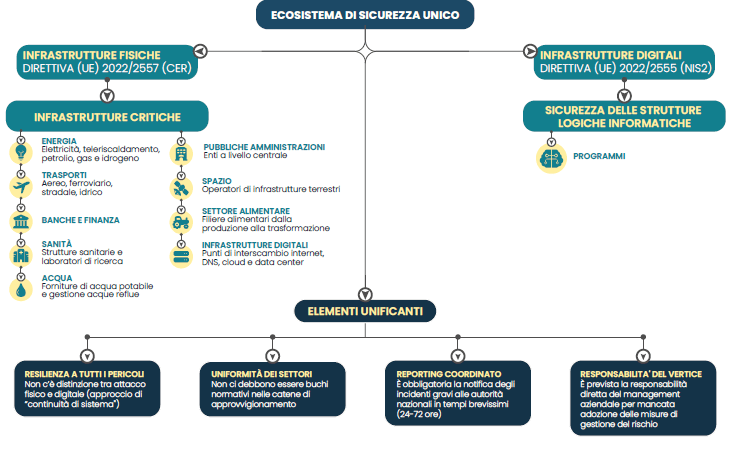

Il capitolo dedicato a sovranità tecnologica e sovranità digitale chiarisce che l’esercizio della sovranità di un Paese oggi si manifesta sempre più nella sua autonomia strategica, cioè nella capacità di gestire dati, infrastrutture critiche, algoritmi e filiere tecnologiche. Il punto non è teorico: dipendenze non governate possono trasformarsi in punti di pressione strutturali, riducendo la libertà d’azione di uno Stato. In questo quadro, la Relazione distingue con precisione tra sovranità digitale, intesa come capacità autonoma di controllare risorse digitali (dati, algoritmi, applicazioni, infrastrutture), e sovranità tecnologica, cioè il controllo delle tecnologie strategiche che rendono possibile quella sovranità digitale, dai semiconduttori all’intelligenza artificiale, dall’High Performance Computing (HPC) al quantum computing.

L’Unione europea, viene ricordato, ha adottato una strategia orientata al modello del cloud sovrano, con enfasi su localizzazione controllata dei dati, giurisdizione esclusiva e gestione autonoma delle chiavi crittografiche. Qui la sovranità non è una bandiera: è una questione di chi controlla le infrastrutture, chi possiede il software e perfino chi governa la componentistica.

La permeabilità del confine tra dominio cinetico e dominio cibernetico

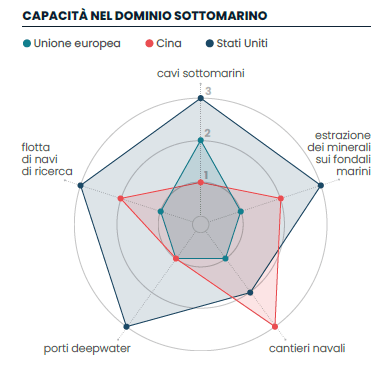

Uno dei passaggi più rilevanti del capitolo è la descrizione della permeabilità crescente tra dominio cinetico e dominio cibernetico. L’integrazione tra infrastrutture fisiche e digitali produce un continuum in cui azioni cyber possono generare impatti materiali e, viceversa, azioni fisiche possono degradare la capacità informativa di un avversario, per esempio colpendo nodi di comunicazione o cavi sottomarini in fibra ottica. Il documento richiama esplicitamente esempi storici come Stuxnet, WannaCry e NotPetya, e indica come oggi gli effetti materiali possano essere prodotti anche dall’uso “comune” di ransomware.

La Relazione insiste sulla centralità della resilienza dei sistemi cyber-fisici (CPS) e descrive l’evoluzione di modelli e approcci quantitativi che guardano a metriche come tempo di recupero, capacità di degradazione controllata, modelli di propagazione degli effetti e metodologie temporali per mantenere una nozione del tempo comune tra componenti in domini distinti. È un punto tecnico che, nella logica del documento, diventa politico: la sicurezza non è più un perimetro, ma una disciplina di integrazione.

Il quadro della minaccia cyber nel 2025 e il salto dell’attribuzione

Sul piano operativo, la Relazione colloca l’attività info-operativa del 2025 prevalentemente sulle offensive cibernetiche condotte da attori che, per capacità tecniche e risorse, appaiono verosimilmente contigui ad apparati governativi stranieri, cioè gruppi APT di matrice statale. In parallelo, emerge anche il crescente interesse di sodalizi hacktivisti.

Un nodo centrale, però, è l’evoluzione delle infrastrutture impiegate dagli attori più sofisticati: l’uso di Covert Relay Network costituite da numerosi nodi proxy, come Virtual Private Server (VPS) e dispositivi compromessi, inclusi router, firewall, IoT e sistemi NAS, viene descritto come una leva per anonimizzare il traffico di rete e rendere più difficile l’attribuzione. Proprio per questo, nel 2025 gli sforzi dell’Intelligence si sono concentrati sulla definizione del processo di attribuzione a livello nazionale delle condotte cibernetiche ostili dirette contro l’Italia, anche in attuazione della misura #40 della Strategia Nazionale di Cybersicurezza 2022-2026 e del relativo Piano di Implementazione. Il passaggio che il documento evidenzia come storico arriva il 27 agosto 2025, quando per la prima volta la comunità Intelligence italiana accoglie l’invito di quella statunitense e sottoscrive, congiuntamente ai principali omologhi occidentali, un Joint Cybersecurity Advisory che attribuisce pubblicamente alla Repubblica Popolare Cinese la campagna di spionaggio del gruppo APT denominato “Salt Typhoon”, nel report intitolato “Countering Chinese State-Sponsored Actors Compromise of Networks Worldwide to Feed Global Espionage System”. In termini di segnale geopolitico, è un atto che sposta l’asse: non più soltanto contrasto tecnico, ma assunzione pubblica di responsabilità nell’attribuzione.

Target, tecniche, esiti: l’asimmetria che pesa sul settore pubblico

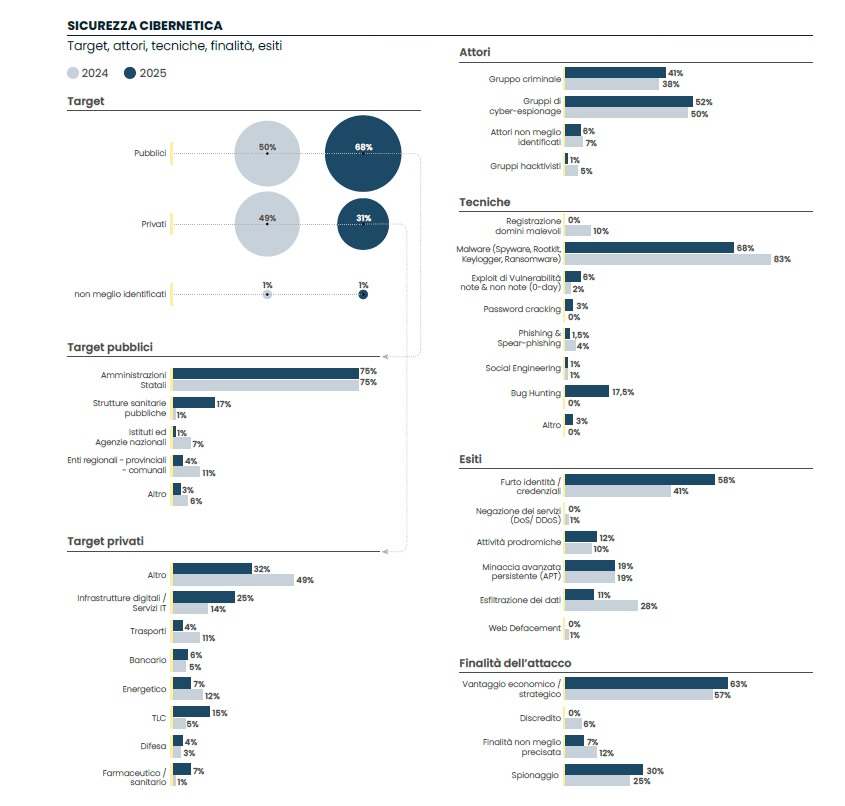

Nella rappresentazione grafica della sicurezza cibernetica, il documento fotografa una tendenza netta: nel 2025 cresce il peso dei target pubblici, che arrivano al 68% contro il 50% del 2024, mentre i target privati scendono al 31% dal 49% del 2024. Tra i target pubblici, la quota più rilevante è quella delle Amministrazioni Statali, indicata al 75%, con un incremento rispetto al 49% dell’anno precedente. Sul fronte delle tecniche, nel 2025 domina il ricorso a malware (spyware, rootkit, keylogger, ransomware) e allo sfruttamento di vulnerabilità note e non note (0-day), con un ruolo ancora significativo di phishing e spear-phishing. Quanto agli esiti, si conferma la prevalenza del furto di identità digitali e/o credenziali poi rivendute in ambienti underground, con l’esfiltrazione di dati come contraltare costante.

È in questo contesto che la Relazione segnala un elemento che, nella lettura di sistema, è molto più di un dettaglio: l’inadeguata percezione, specie nella pubblica amministrazione, dell’effettivo perimetro infrastrutturale meritevole di protezione, che include postazioni di lavoro per smart working, dispositivi in uso promiscuo e postazioni di personale esterno, consulenti e fornitori.

Intelligenza artificiale: moltiplicatore della difesa, moltiplicatore dell’offesa

La Relazione dedica un’attenzione specifica agli sviluppi dell’Intelligenza Artificiale multimodale e alle potenziali ricadute sulla sicurezza. Il testo inquadra l’IA come lo strumento di cambiamento più potente e pervasivo, capace di permeare ogni dominio dell’attività umana e di trasformare la guerra, la produzione, la sanità e l’informazione. Proprio per questo, la competizione globale per il dominio dell’IA viene descritta come una competizione per il controllo dei processi trasformativi e per la capacità di modellare il futuro. Qui emerge un concetto operativo importante: le “energie previsionali”, intese come capacità di prevedere non solo quale tecnologia avrà successo, ma come si diffonderà, chi la adotterà per primo, quali reazioni geopolitiche innescherà e come modificherà gli equilibri di potere. È una definizione che sposta l’Intelligence oltre la raccolta e l’analisi tradizionale, verso competenze previsionali sofisticate. Sul versante normativo, la Relazione ricorda che le istituzioni europee hanno delineato un primo quadro attraverso il Regolamento (UE) 2024/1689 (AI Act) e che l’Italia ha armonizzato il proprio ordinamento con la legge 23 settembre 2025, n. 132, ponendo enfasi sulla dimensione antropocentrica e sul rispetto dei diritti fondamentali previsti dalla Costituzione. Anche questa citazione ha un peso preciso: nel documento, l’antropocentrismo non è un claim, ma una condizione di legittimità.

Il paradosso multimodale: più capacità, più superficie di attacco

Sul piano tecnico, l’integrazione dell’IA nella cybersecurity viene descritta come un salto che consente di superare i limiti dei metodi classici basati su firme e regole statiche, identificando pattern comportamentali complessi, rilevando minacce persistenti e automatizzando fasi del ciclo di difesa. Ma la stessa evoluzione introduce nuove vulnerabilità. La Relazione parla esplicitamente di data poisoning, cioè la manipolazione dei dataset di addestramento per indurre il sistema in errore o forzarlo oltre i limiti imposti. Introduce anche un rischio più specifico legato alla multimodalità: la possibilità di alterare un’immagine occultando al suo interno comandi o richieste che un sistema non adeguatamente addestrato potrebbe interpretare ed eseguire. E richiama, come orizzonte emergente, la difficoltà di ricostruire la logica decisionale del modello, che rende complesso identificare compromissioni o malfunzionamenti, mentre i primi tentativi di Explainable AI possono migliorare auditing e debugging ma anche esporre informazioni sensibili sul modello e offrire agli attaccanti elementi utili per azioni ostili più sofisticate. A questo si aggiunge il tema degli agenti IA autonomi, dotati di capacità di ragionamento, pianificazione e memoria, potenzialmente manipolabili per eseguire operazioni non previste o amplificare vulnerabilità in assenza di controlli adeguati. Il quadro che ne esce è coerente: l’IA è un acceleratore, ma anche una nuova frontiera di rischio, e richiede un modello “security-by-design” che includa robustezza, trasparenza, governance, verifiche continue e mitigazioni.

L’accelerazione dei mutamenti geopolitici e la frattura tra modelli di potere

Nel capitolo geopolitico, la Relazione insiste su un punto che funge da cornice interpretativa: i paradigmi globali sono cambiati e assistiamo a una profonda ridefinizione dell’ordine mondiale, in cui gli equilibri si ridefiniscono sempre più lungo linee tecnologiche. La competizione tra democrazie e autocrazie è descritta anche attraverso dati di contesto: nel 2024, secondo il Varieties of Democracies Institute, le autocrazie (91) hanno superato le democrazie (88), e il 72% della popolazione mondiale vive in Paesi autocratici, rispetto al 49% nel 2004. Sullo sfondo, il Peace Research Institute di Oslo viene richiamato per il conteggio dei conflitti nel 2024: 61 conflitti che hanno coinvolto almeno uno Stato, il numero più alto dal 1946.

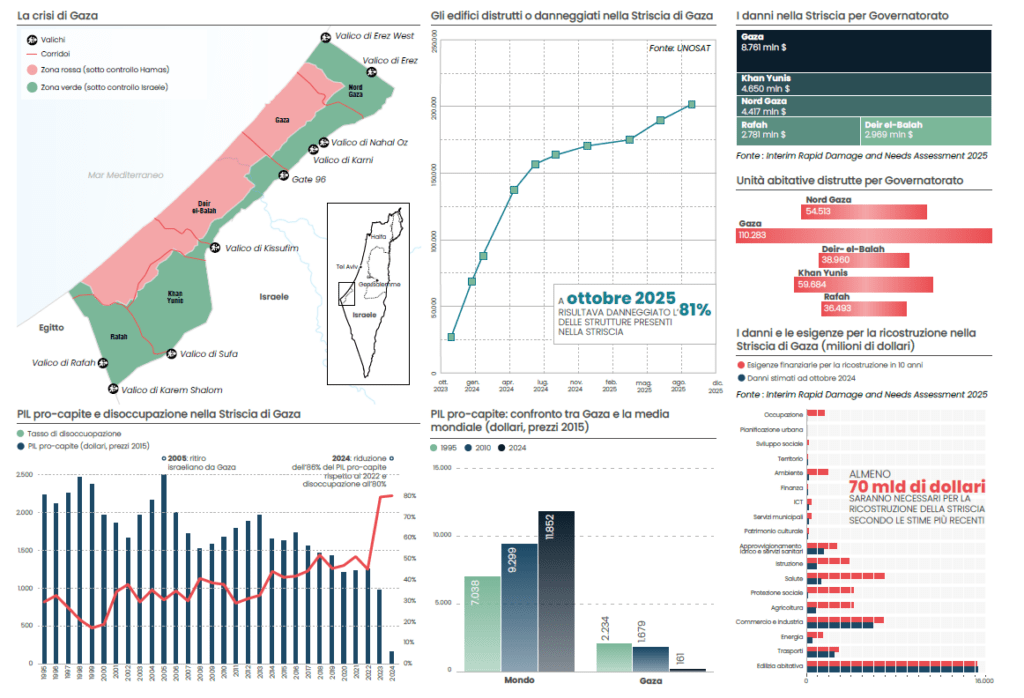

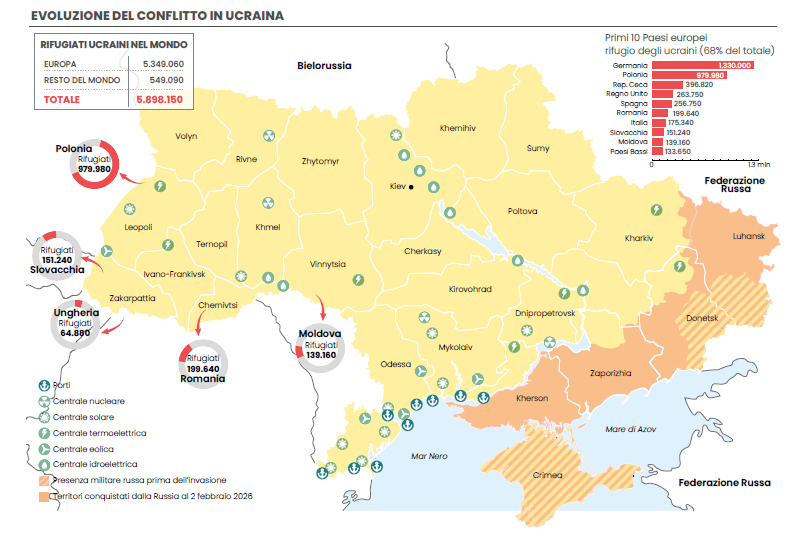

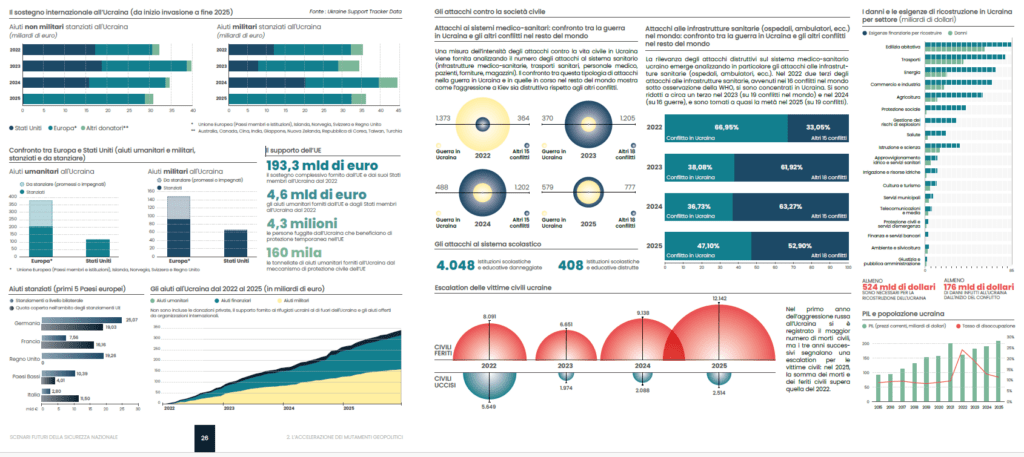

Ucraina e Russia: stallo sul terreno, pressione sistemica sulle infrastrutture

La guerra in Ucraina viene descritta come entrata nel quarto anno senza prevalenza decisiva. Mosca mantiene pressione lungo il fronte orientale e ottiene avanzamenti contenuti: nel corso dell’anno l’Ucraina perde lo 0,8% del proprio territorio contro lo 0,6% del 2024. La Russia conserva capacità di reclutamento e produzione militare e preserva un vantaggio numerico. Un dato operativo spicca: l’impiego intensivo di droni kamikaze, con oltre 5.000 attacchi al mese nella seconda metà dell’anno, che mette sotto stress difesa aerea, popolazione civile e infrastrutture energetiche.

Nel quadro prospettico, la Relazione afferma che nel 2026 la Federazione Russa rappresenterà la principale minaccia per il continente europeo e che il Cremlino mostra grande libertà d’azione nelle operazioni “sotto soglia”, pronto ad accettare il rischio di escalation, anche per il diminuito numero di funzionari intelligence presenti in Europa, che lo spinge a far affidamento su agenti proxy e network spesso composti da criminali comuni provenienti da ex Paesi sovietici.

La “flotta ombra”: logistica, finanza e pratiche elusive

Uno degli elementi più concreti della sezione riguarda la “Flotta ombra” russa, descritta come strumento attivo dal 2022 per aggirare sanzioni e garantire esportazioni strategiche. Viene indicata una consistenza stimata tra 1.100 e 1.400 unità, in larga parte petroliere obsolete e registrate sotto bandiere di convenienza, capaci di assicurare esportazioni via mare di una quota significativa del greggio russo e di generare flussi finanziari essenziali allo sforzo bellico. La Relazione entra nel dettaglio delle pratiche elusive: disattivazione dei sistemi AIS, trasferimenti nave-a-nave (ship-to-ship) in acque internazionali, proprietà e gestioni opache e, più recentemente, forme di protezione militare durante transiti sensibili. Non solo petrolio: vengono citati anche GNL, fertilizzanti, prodotti agricoli e in alcuni casi beni militari. In tale contesto, viene riportata l’avvio, da parte dell’Ucraina, di una campagna mirata contro asset della flotta ombra in diversi teatri, dal Mar Nero al Mediterraneo e al Mar Caspio, con l’obiettivo di ridurre i proventi russi.

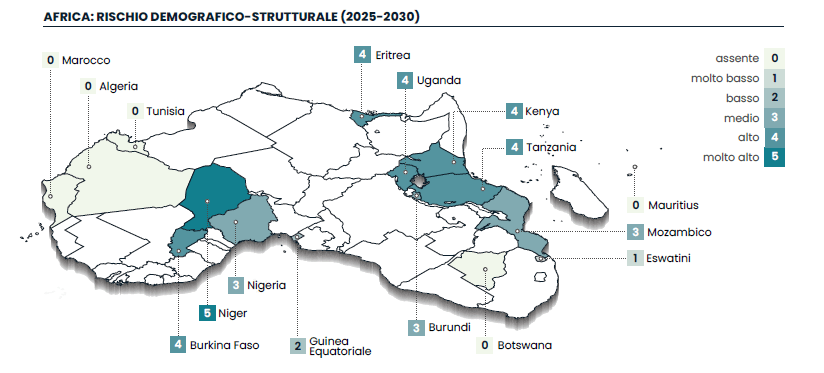

Africa: instabilità demografico-strutturale e nuove geometrie di potere nel Sahel

Nel capitolo geopolitico, l’Africa è letta attraverso una lente demografico-strutturale e di sicurezza. La Relazione stima un’alta probabilità di nuove ondate di instabilità nell’Africa sub-sahariana e tropicale nel prossimo quinquennio, dovuta soprattutto alla combinazione tra rapido incremento demografico e accelerazione dell’urbanizzazione. Il fenomeno dello youth bulge, inteso come rilevante espansione della fascia giovanile, viene descritto come un allargamento tale della base della piramide d’età, soprattutto nelle città, che i sistemi scolastici, lavorativi e istituzionali non riescono ad assorbire, generando tensioni strutturali tra aspettative crescenti e capacità politico-economiche limitate. Il documento cita esempi concreti: in Kenya la tensione demografica si traduce in proteste urbane e scontri legati al malcontento fiscale; in Uganda la combinazione tra urbanizzazione, disoccupazione giovanile e rigidità politica alimenta cicli di violenza elettorale. Viene anche indicato, per il Niger, un tasso di crescita stimato della popolazione giovanile urbana pari a circa 41,8%, definito nettamente superiore a quello di qualsiasi altro Paese africano.

Il Sahel centrale viene descritto come principale focolaio d’instabilità. Mali, Burkina Faso e Niger vengono richiamati per i colpi di Stato tra 2020 e 2023 e per l’ascesa di giunte militari meno collaborative con partner occidentali. La Relazione cita la fuoriuscita del 2025 dalla ECOWAS e la creazione dell’Alleanza degli Stati del Sahel (AES) nel 2023, divenuta nel 2024 una Confederazione. In parallelo, descrive il ritiro dei contingenti internazionali (salvo quello italiano della Missione Bilaterale di Supporto in Niger, MISIN) e il successivo ingaggio di unità russe, dapprima la PMC Wagner e poi l’Afrika Corps, come fattori che favoriscono l’insorgenza di gruppi armati jihadisti, in primis il Gruppo di Sostegno all’Islam e ai Musulmani (JNIM) e lo Stato Islamico (IS), con una distinzione di approcci e di radicamento.

Indo-Pacifico e materie prime critiche: il controllo delle terre rare come leva

La sezione sull’Asia-Pacifico mette al centro la competizione tecnologica, con un focus sulle materie prime critiche. La Relazione afferma che la Cina, attraverso politiche sistematiche di investimento iniziate nei decenni passati, ha raggiunto il controllo di oltre il 90% della catena globale di approvvigionamento di terre rare. Viene anche indicato un dato simbolico ma operativo: la produzione di ogni velivolo F-35 richiede circa 415 chilogrammi di terre rare, impiegate inoltre in magneti per motori militari, sistemi di difesa antimissilistica, satelliti e altre applicazioni critiche. Pechino, consapevole della posizione, viene descritta come capace di trasformare quel controllo in leva di prim’ordine, minacciando in momenti di tensione geopolitica restrizioni alle esportazioni. Gli Stati occidentali rispondono riattivando miniere dismesse e investendo nella ricerca di materiali alternativi e nella diversificazione delle fonti. Nella parte più prospettica, il documento segnala che i rischi maggiori nel 2026 in Asia-Pacifico si concentreranno probabilmente nel Mar Cinese Meridionale, con un quadro teso ma relativamente stabile nello Stretto di Taiwan e con atteso prosieguo del dialogo tra Cina e Stati Uniti. Per Taiwan, la Relazione ritiene improbabile un’escalation militare entro il 2027, con rischio potenzialmente crescente dopo il 2028, richiamando la dinamica esecutivo-legislativo sull’isola e la maggioranza parlamentare dell’opposizione guidata dal Kuomintang (KMT), definito il partito più dialogante con la Cina.

Competitività e sicurezza economico-finanziaria: la guerra economica come rischio strutturale

La Relazione descrive la sicurezza economico-finanziaria come esposta a un rischio sistemico crescente. Mercati digitalizzati, pagamenti interconnessi, criptovalute, catene del valore complesse e nuove minacce alle infrastrutture critiche amplificano l’impatto di shock esterni, interferenze ostili e coercizioni economiche, inquadrate come espressioni di Economic Warfare. Il documento è esplicito: la stabilità finanziaria non è più solo macroeconomia, ma componente essenziale della sicurezza nazionale.

Dazi, coercizione commerciale e “Liberation Day”

Nel 2025, sul versante statunitense, la Relazione registra una netta accelerazione nell’impiego della leva tariffaria come strumento di pressione negoziale generalizzata. Viene citato il “Liberation Day” dell’aprile 2025, quando l’amministrazione statunitense annuncia l’introduzione di dazi orizzontali di ampia portata, concepiti non come misure settoriali mirate, ma come strumento flessibile di rinegoziazione dei rapporti economici bilaterali. A queste misure si affiancano ulteriori dazi, minacciati o promulgati verso un ampio spettro di Paesi, tra cui India, Brasile, Cina e, più recentemente, Iran, segnando un passaggio verso un utilizzo più visibile e politicamente esplicito della coercizione commerciale. La risposta cinese nel 2025 viene descritta come più concentrata su singole filiere, con restrizioni e controlli all’export di terre rare e materiali critici e, il 4 ottobre, all’esportazione dei semiconduttori assemblati in Cina dell’azienda europea Nexperia, con l’obiettivo non di bloccare i flussi ma di usare selettivamente colli di bottiglia industriali per generare effetti sistemici a valle.

Cripto-finanza: dimensione, diffusione, rischio sistemico

Sulle criptovalute, la Relazione offre un set di indicatori che, letti insieme, delineano un salto di scala: nel 2025 la capitalizzazione oscilla intorno ai 3,5 mila miliardi di dollari, mentre gli utilizzatori globali superano i 650 milioni. Viene stimato che la ricchezza globale sia intorno ai 600 mila miliardi e che le criptovalute rappresentino circa lo 0,6%, ma con dinamiche di crescita e rischio non proporzionate alle dimensioni. La parte più operativa evidenzia la cripto-finanza come moltiplicatore di complessità nelle attività di prevenzione e contrasto alla criminalità e segnala l’integrazione dei cripto-asset in schemi di pagamento e riciclaggio, spesso in combinazione con social media, dark web e circuiti di underground banking, oltre alla presenza di criptovalute a vocazione anonimizzante, le privacy coins, particolarmente attrattive per operatori che intendono sottrarsi a ogni forma di tracciamento. Il passaggio più sensibile, però, riguarda le criticità di natura sistemica: gli strumenti cripto, pur minoritari, raggiungono dimensioni tali da poter generare effetti di ricchezza, liquidità e fiducia, soprattutto in presenza di forti rialzi o crolli improvvisi dei prezzi. La Relazione indica come cruciale il monitoraggio dei canali di trasmissione tra mondo cripto e infrastruttura finanziaria tradizionale, per prevenire fenomeni di destabilizzazione con effetti domino.

Reti criminali transnazionali e ambiente: dalla logistica dei traffici alle eco-mafie

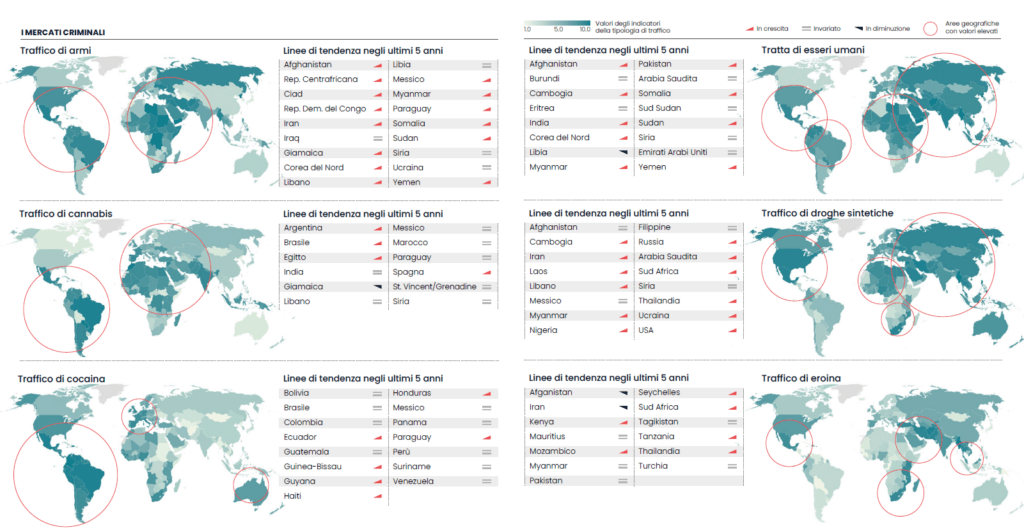

Il capitolo sulle reti del crimine transnazionale descrive un ecosistema criminale tecnologicamente sofisticato, capace di sfruttare criptovalute, comunicazioni cifrate, piattaforme digitali e anonimato online per aumentare resilienza operativa e capacità di elusione. Il documento insiste sulla convergenza tra criminalità organizzata e tecnologia come minaccia persistente, che richiede un contrasto corale e orientato anche agli ecosistemi digitali su cui viaggiano i capitali illeciti.

Un blocco significativo riguarda i reati ambientali e il degrado ecologico come dimensione di sicurezza. La Relazione evidenzia che le minacce investono ambiti interconnessi, dalla gestione criminale del ciclo dei rifiuti all’inquinamento industriale e al traffico illecito di materiali pericolosi, includendo la deforestazione e gli incendi boschivi. In questo quadro vengono richiamate le eco-mafie come realtà sempre più articolate e transnazionali, capaci di avvalersi di entità giuridiche estere e favorite da riciclaggio internazionale e corruzione. Tra i settori oggetto di attenzione viene indicata la contaminazione da PFAS (sostanze per/polifluoralchiliche), largamente impiegate in processi industriali e definite estremamente dannose per la salute. Viene poi messo a fuoco il ciclo dei rifiuti come comparto esposto alle interferenze criminali, con riferimento anche al traffico illecito di rifiuti da apparecchiature elettriche ed elettroniche, considerato rilevante non solo per i danni ambientali, ma anche per l’assenza di cautele volte al riciclo finalizzato al recupero di materie prime critiche. E si apre un capitolo delicato sul “nucleare” legato alla gestione degli impianti in dismissione, con il decommissioning descritto come processo lungo, delicato e costoso su cui possono convergere profili di natura illecita e rischi di mala gestio.

Minaccia interna: dalla radicalizzazione giovanile alla postura anti-tecnologica

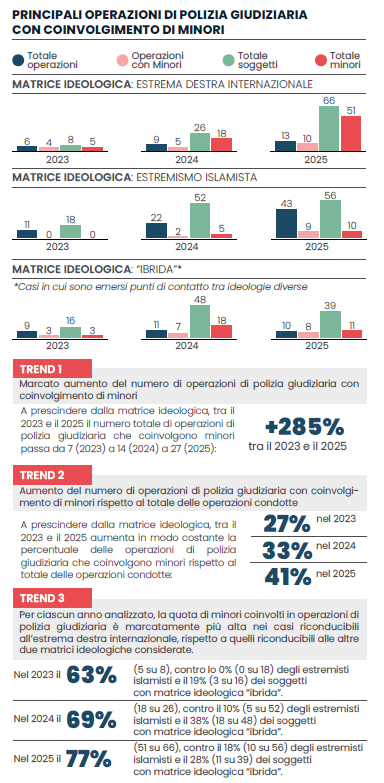

Nel capitolo sulla minaccia interna, la Relazione registra nel 2025 sviluppi che confermano e talvolta accentuano tendenze già emerse. Per l’estrema destra internazionale, la dimensione online viene descritta come centrale rispetto a percorsi di radicalizzazione con carattere sempre più transnazionale. Ma il punto che il documento considera più critico è quello della radicalizzazione giovanile, con un progressivo abbassamento dell’età di inizio e un’ulteriore compressione delle tempistiche, fino al coinvolgimento di soggetti infra-quattordicenni anche in stadi avanzati di radicalizzazione. In parallelo, si registra una tendenza a sviluppare profili ideologici “misti”, in cui convivono elementi estrapolati dal suprematismo bianco e dal jihadismo, con una dinamica che spesso non nasce da adesione ideologica ma da consumo di contenuti violenti online e pulsioni antisistema.

Sul piano operativo, la Relazione segnala che l’attivismo anarco-insurrezionalista si conferma come vettore di minaccia più concreto, anche alla luce di recenti attentati compiuti nel contesto delle proteste contro i Giochi Olimpici Milano-Cortina ai danni della rete ferroviaria nazionale. E inserisce questo dato in un quadro di contestazione più ampio, che nel 2025 vede centralità del tema dell’opposizione alla guerra, agli investimenti bellici e all’“imperialismo”, con mobilitazioni anche contro interventi legislativi in materia di sicurezza. Qui entra un passaggio che nel documento è particolarmente moderno: la prospettiva anti-tecnologica. L’opposizione alla tecnologia viene descritta come tema strumentalizzato per favorire convergenze tra fronti diversi della contestazione, con particolare attenzione all’intelligenza artificiale e alla sua “filiera”, considerata obiettivo da colpire nella prospettiva di “sabotare la guerra”. Nello stesso tempo, l’IA viene letta da questi ambienti come strumento di accumulazione capitalista, in cui il valore dei dati generati dagli utenti diventa oggetto di una “corsa all’oro” digitale, e la Relazione collega a questo quadro alcune motivazioni di attacchi compiuti nel 2025. Sul versante opposto, i circuiti virtuali dell’estrema destra suprematista e accelerazionista internazionale vengono descritti come utilizzatori delle nuove tecnologie come elementi abilitanti della propaganda e della costruzione di identità di gruppo. La Relazione evidenzia strategie di manipolazione degli algoritmi delle piattaforme social per amplificare la diffusione della propaganda, con approcci diversificati da un social all’altro. Viene anche riportato il ricorso ad applicativi di IA generativa, anche tramite tecniche di elusione dei parametri di sicurezza, per produrre immagini, meme e video capaci di diventare virali anche fuori dai circuiti estremisti, con l’obiettivo di normalizzare il messaggio. E viene citata una serie di operazioni di polizia dell’ultimo biennio che confermano l’interesse all’acquisto o autoproduzione di armi da fuoco ottenute tramite stampanti 3D, a testimonianza di un uso delle tecnologie non solo propagandistico ma operativo.

Flussi migratori: fenomeno strutturale e scenari prospettici

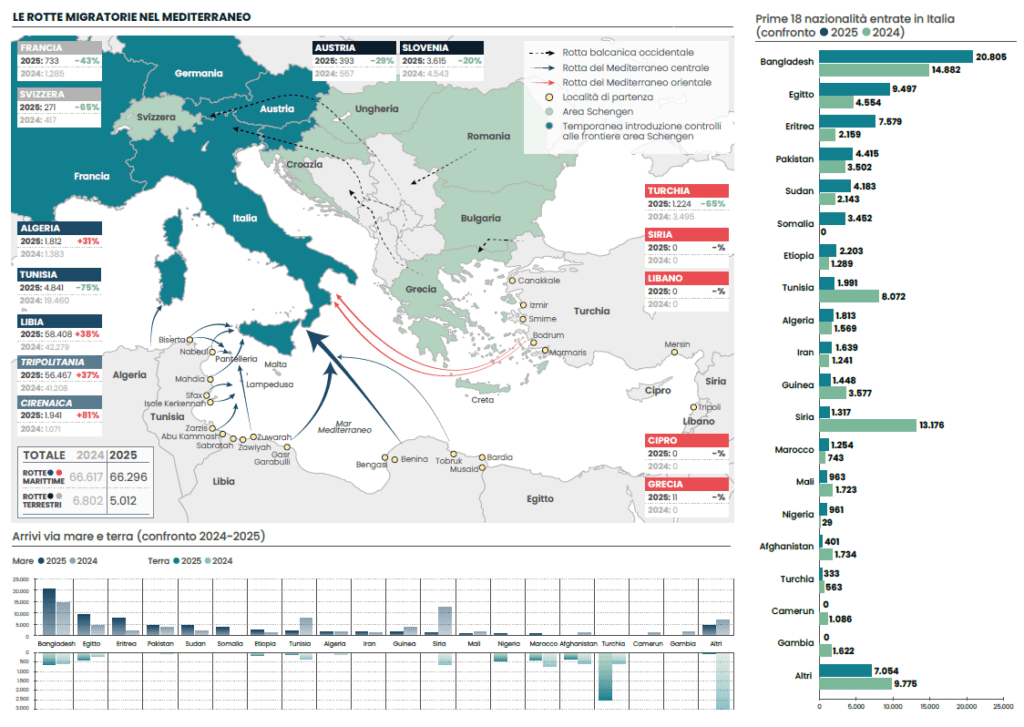

Nel capitolo sull’immigrazione irregolare, la Relazione descrive il fenomeno verso l’Italia nel 2026 come realtà strutturale in evoluzione più che crisi emergenziale, alimentata da fattori cronici. Viene evidenziato il rafforzarsi del trend in cui prevalgono migrazioni economico-strutturali rispetto a quelle determinate da crisi o conflitti, con nazionalità che rimangono centrali.

Nel documento compaiono scenari prospettici elaborati nell’esercizio GenAI “Proiezioni future dei flussi migratori”, con stime centrali di arrivi totali nel 2026 che vanno da circa 48.000 nello scenario di “flussi contenuti” a circa 95.000 nello scenario di “crisi convergenti”, fino a circa 150.000 nello scenario di shock definito “stress test di sistema”. In una tabella di validazione, le risultanze vengono indicate come compatibili con uno scenario di pressione gestita, con una stima centrale intorno a ≈59.970 arrivi totali nel 2026 e un range stimato tra 50.500 e 69.550. In questo quadro, la Relazione entra nel merito delle rotte e dei fattori di spostamento, citando l’oltre 19.000 sbarchi a Creta al 31 dicembre 2025 come segnale di strutturazione di rotte verso la Grecia e descrivendo la Tripolitania come area costiera di maggiore attività sulla rotta del Mediterraneo Centrale.

Terrorismo internazionale: crisi regionali e tecnologia come acceleratore

Nel capitolo sulle crisi internazionali e la minaccia terroristica, la Relazione lega l’evoluzione del rischio alle crisi in atto e alle dinamiche geopolitiche, che facilitano il sovrapporsi di diversi fattori di radicalizzazione. In relazione alla crisi di Gaza, vengono riportati appelli veicolati dalla propaganda jihadista a condurre attacchi in Europa, specialmente contro quartieri ebraici e ambasciate definite “ebraiche e crociate”. Vengono citati esempi specifici del 2025: l’attacco alla sinagoga di Heaton Park a Manchester, con due morti, e la sparatoria contro la comunità ebraica australiana a Bondi Beach, con quindici morti, indicati come esempi particolarmente violenti di attacchi con chiara matrice antisemita. La sezione mediorientale include l’Iran e richiama la “guerra dei dodici giorni” del giugno scorso e le proteste di fine dicembre 2025 come fattori che aggiungono complessità e fanno temere escalation con impatto anche sulla minaccia terroristica. Sulla Siria, la Relazione afferma che dalla caduta di Assad il Paese si trova in fase di transizione e che l’instabilità rafforza il rischio terrorismo, citando l’attacco compiuto nel dicembre 2025 da un miliziano di DAESH infiltratosi nelle forze di sicurezza siriane, che colpisce un pattugliamento congiunto siro-americano causando la morte di tre cittadini americani (due militari e un civile). Viene inoltre sottolineata l’attenzione rivolta alla gestione dei foreign terrorist fighters ancora presenti nelle carceri siriane e nei campi nel nord est del Paese. Nell’appendice, l’esercizio GenAI dedicato a “DAESH in Siria dalla caduta di Assad” include anche un focus sui rischi di fughe di militanti da prigioni e campi profughi, facilitate da abbandono dei siti o fenomeni corruttivi, con attivazione di reti di supporto logistico nei Paesi di transito verso l’Europa e sostegno alla facilitazione da remoto di attacchi compiuti da individui o reti già presenti in Europa.

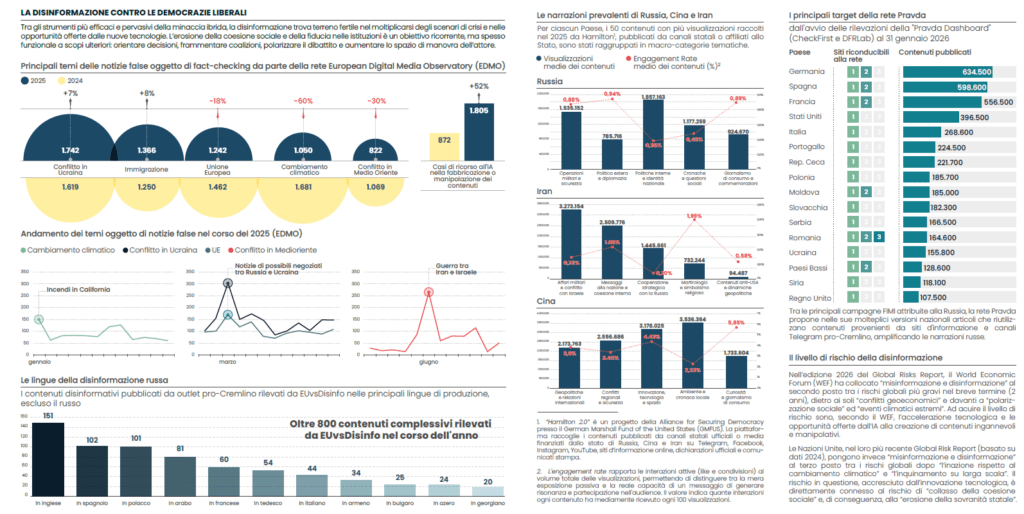

Minaccia ibrida e guerra cognitiva: disinformazione, piattaforme e contromisure

Il capitolo dedicato alla minaccia ibrida chiude il cerchio: la minaccia ibrida è la sintesi operativa delle dinamiche descritte, resa possibile dall’integrazione coordinata di strumenti tecnologici, informativi, economici e politici per colpire un avversario senza superare la soglia dell’uso della forza. In questo quadro, la manipolazione informativa viene presentata come uno degli strumenti più efficaci e pervasivi, perché colpisce la sfera cognitiva e mira a minare i capisaldi delle società democratiche.

La Relazione richiama esplicitamente il tema FIMI (Foreign Information Manipulation and Interference) e, in un’infografica, cita la “Pravda Dashboard” con riferimenti a CheckFirst e DFRLab e all’ecosistema che riutilizza contenuti da siti e canali Telegram pro-Cremlino per amplificare narrazioni. Viene anche citato il Global Risks Report 2026 del World Economic Forum, che colloca “misinformazione e disinformazione” al secondo posto tra i rischi globali più gravi nel breve termine, dietro ai conflitti geoeconomici.

Blockchain, watermarking e counter-AI: la difesa dell’autenticità come infrastruttura

In questo contesto, la Relazione non si limita a descrivere la minaccia, ma entra nella discussione sulle contromisure tecnologiche. Viene indicata la tecnologia blockchain come risorsa preziosa nel contrasto alla disinformazione grazie a decentralizzazione, immutabilità e crittografia. Il documento esplicita che un contenuto come un articolo, un’immagine o un video può essere registrato sulla blockchain al momento della creazione, ottenendo un “sigillo temporale” inalterabile, così che qualsiasi modifica successiva risulti immediatamente evidente, rafforzando autenticità e responsabilizzazione di editori e giornalisti. Viene anche citata l’identità digitale sovrana (self-sovereign identity, SSI) come leva per limitare la diffusione massiva di bot e account falsi. Complementarmente, la Relazione richiama tecnologie di verifica digitale basate su digital watermarking e metadati protetti, oltre alla counter-AI, cioè sistemi di machine learning addestrati a rilevare pattern di disinformazione su larga scala, identificare reti di bot e analizzare anomalie nella diffusione dei contenuti, includendo l’analisi forense dei deepfake. È un punto in cui il documento è molto chiaro: se l’IA generativa amplifica la portata della disinformazione, allora la difesa dovrà essere capace di costruire un ambiente informativo affidabile, perché la stabilità e la sicurezza nazionale passano anche dalla fiducia nell’informazione.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.