Il governo dei Paesi Bassi lancia un avviso ufficiale su una campagna di phishing che prende di mira gli utenti di Signal e WhatsApp per ottenere il controllo degli account. L’allerta arriva dalle agenzie di intelligence AIVD e MIVD, che descrivono una operazione su scala globale attribuita ad attori statali russi. Gli attacchi non sfruttano vulnerabilità tecniche nelle applicazioni ma abusano di procedure di autenticazione legittime. La campagna colpisce soprattutto funzionari pubblici, militari, diplomatici e giornalisti, categorie considerate di alto valore informativo per attività di intelligence. Gli aggressori utilizzano tecniche di ingegneria sociale, impersonando servizi di supporto ufficiali e convincendo le vittime a condividere codici di verifica o a collegare dispositivi non autorizzati. L’obiettivo è ottenere accesso continuo alle conversazioni. L’allarme evidenzia come le piattaforme di messaggistica crittografata restino sicure dal punto di vista tecnologico, ma vulnerabili quando gli attaccanti manipolano il comportamento umano.

Cosa leggere

Intelligence olandese collega gli attacchi a gruppi statali russi

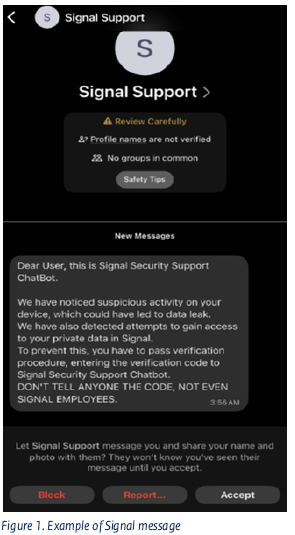

Le agenzie di intelligence AIVD e MIVD descrivono la campagna come una operazione di cyber spionaggio condotta da attori statali russi attivi da almeno il 2025 e intensificata nel 2026. Secondo le autorità olandesi l’obiettivo principale è ottenere accesso a comunicazioni sensibili senza ricorrere a malware o exploit tecnici. Questa strategia sfrutta la fiducia degli utenti nelle funzioni ufficiali delle applicazioni di messaggistica. Gli attaccanti contattano le vittime attraverso messaggi che simulano comunicazioni di sicurezza provenienti dal supporto delle piattaforme. In questi messaggi si parla spesso di presunte fughe di dati, accessi sospetti o verifiche di sicurezza urgenti. La vittima viene quindi indotta a condividere il codice SMS di verifica o il PIN dell’account, elementi che consentono agli aggressori di registrare nuovamente l’account su un dispositivo controllato dagli hacker. In altri casi viene chiesto di scansionare un QR code o di cliccare su link che avviano il collegamento di un nuovo dispositivo. Questa metodologia è particolarmente efficace perché sfrutta funzioni progettate per facilitare l’uso delle applicazioni su più dispositivi.

Come gli hacker ottengono il controllo degli account di messaggistica

Uno dei metodi principali consiste nel furto dei codici di verifica utilizzati durante la registrazione o la migrazione dell’account. Quando un utente installa Signal o WhatsApp su un nuovo telefono, la piattaforma invia un codice SMS per confermare l’identità del proprietario del numero. Gli aggressori inviano messaggi che simulano notifiche ufficiali e convincono la vittima a fornire questo codice. Una volta ottenuto il codice, possono registrare l’account su un altro dispositivo e iniziare a ricevere i nuovi messaggi.

Un secondo approccio sfrutta la funzione di collegamento dispositivi, che permette di utilizzare lo stesso account su computer o tablet. Gli hacker inviano QR code o link che sembrano inviti a gruppi o richieste di verifica dell’account. Quando la vittima scansiona il codice, autorizza involontariamente un dispositivo controllato dagli aggressori. In questo scenario la vittima continua a usare normalmente l’applicazione sul proprio telefono, ma gli hacker possono leggere in tempo reale le conversazioni e partecipare alle chat di gruppo. Questo rende l’intrusione più difficile da individuare. Gli attaccanti possono inoltre inviare messaggi a nome della vittima, manipolare conversazioni e raccogliere informazioni sensibili.

Accesso a chat e contatti permette attività di intelligence

Una volta ottenuto l’accesso, gli aggressori acquisiscono visibilità completa su diversi elementi dell’account. Possono consultare i contatti salvati, leggere i messaggi in arrivo e monitorare le chat di gruppo in cui è presente la vittima. Nel caso di account appartenenti a funzionari governativi o militari, questo tipo di accesso consente di raccogliere informazioni strategiche su organizzazioni, relazioni professionali e comunicazioni operative. Anche i giornalisti rappresentano un obiettivo rilevante perché spesso utilizzano applicazioni di messaggistica crittografata per comunicare con fonti riservate. L’accesso alle chat può quindi esporre identità sensibili e informazioni investigative. Le autorità olandesi sottolineano che gli attaccanti mantengono spesso un controllo persistente dell’account anche dopo che la vittima tenta di recuperarlo. In alcuni casi gli utenti riescono a registrare nuovamente il numero sul proprio dispositivo ma gli hacker restano collegati tramite sessioni attive su altri dispositivi. Questo permette loro di continuare a monitorare le comunicazioni senza essere immediatamente scoperti.

Indicatori che segnalano un possibile account compromesso

Le agenzie di intelligence hanno identificato diversi segnali che possono indicare una compromissione degli account di messaggistica. Uno dei più comuni è la comparsa di dispositivi sconosciuti nella sezione delle impostazioni dedicate ai dispositivi collegati. Altri indicatori includono la ricezione di codici di verifica SMS non richiesti o notifiche di accessi da nuovi dispositivi. In alcune chat di gruppo possono comparire account con nomi simili a quelli di contatti reali o utenti duplicati con variazioni minime nel nome. Gli utenti possono anche notare modifiche inattese ai nomi dei gruppi o la comparsa di messaggi inviati apparentemente dal proprio account ma non scritti personalmente. Un altro segnale sospetto è la presenza di notifiche relative a account eliminati o modifiche improvvise alle impostazioni del profilo. Questi indicatori non sempre significano automaticamente che un account sia stato compromesso, ma rappresentano segnali di rischio che richiedono verifiche immediate. Secondo le autorità olandesi il monitoraggio regolare delle impostazioni dell’applicazione è uno dei metodi più efficaci per individuare rapidamente un’intrusione.

Le misure di sicurezza raccomandate dalle agenzie olandesi

Il governo dei Paesi Bassi raccomanda agli utenti di controllare regolarmente i dispositivi collegati ai propri account e rimuovere immediatamente quelli sconosciuti. Questa operazione può essere effettuata direttamente nelle impostazioni di Signal e WhatsApp, dove è possibile visualizzare tutte le sessioni attive. Le agenzie suggeriscono inoltre di ignorare qualsiasi richiesta di codici di verifica ricevuta tramite messaggi o email. Le piattaforme di messaggistica non chiedono mai agli utenti di condividere questi codici con altri account o servizi. Un’altra misura importante consiste nell’attivare il Registration Lock su Signal, una funzione che aggiunge un ulteriore livello di protezione impedendo la registrazione dell’account su nuovi dispositivi senza l’inserimento di un PIN. Gli utenti dovrebbero inoltre evitare di scansionare QR code provenienti da fonti sconosciute o link ricevuti in messaggi non richiesti. Qualsiasi richiesta di accesso o verifica dovrebbe essere confermata tramite canali alternativi, come una telefonata diretta o un contatto email verificato. Per le organizzazioni governative e militari le agenzie raccomandano politiche più restrittive sull’uso delle app di messaggistica per informazioni classificate.

Signal riconosce gli attacchi e rafforza le contromisure

L’organizzazione che sviluppa Signal ha confermato di essere a conoscenza degli attacchi di phishing mirati contro alcuni utenti della piattaforma. L’azienda ha dichiarato di monitorare gli incidenti e collaborare con le autorità per comprendere meglio le tecniche utilizzate dagli aggressori. Secondo Signal, gli attacchi non compromettono la crittografia end-to-end dell’applicazione, che continua a proteggere il contenuto dei messaggi durante la trasmissione. Il problema riguarda invece il controllo degli account da parte degli utenti. Quando un aggressore ottiene l’accesso a un account legittimo, può leggere i messaggi come farebbe il proprietario del dispositivo. In questo caso la crittografia non viene violata, ma semplicemente aggirata attraverso l’accesso diretto all’account. L’azienda invita gli utenti a non condividere mai codici di verifica, a controllare periodicamente i dispositivi collegati e a utilizzare tutte le funzioni di sicurezza disponibili.

Implicazioni geopolitiche della campagna di phishing

La campagna descritta dalle autorità olandesi si inserisce in un contesto più ampio di competizione geopolitica nel cyberspazio. Negli ultimi anni numerosi governi europei hanno segnalato operazioni di cyber spionaggio attribuite a gruppi legati alla Russia. Queste attività mirano a raccogliere informazioni politiche, militari ed economiche senza ricorrere a operazioni intrusive tradizionali. Le piattaforme di messaggistica rappresentano un obiettivo strategico perché molte comunicazioni professionali e giornalistiche avvengono proprio attraverso questi strumenti. Gli attacchi basati su phishing e ingegneria sociale sono particolarmente difficili da contrastare perché non sfruttano vulnerabilità software. Questo significa che aggiornamenti tecnici o patch di sicurezza non sono sufficienti per eliminare completamente il rischio. La difesa dipende in larga parte dalla consapevolezza degli utenti e dalla capacità delle organizzazioni di applicare pratiche di sicurezza rigorose.

Evoluzione delle minacce contro le piattaforme di messaggistica

Le agenzie di intelligence ritengono probabile che questo tipo di attacchi continui a evolversi nei prossimi anni. Gli aggressori potrebbero sfruttare nuove funzioni delle applicazioni di messaggistica o sviluppare tecniche di ingegneria sociale più sofisticate. L’uso crescente di QR code, sistemi di autenticazione multifattore e accessi multi-dispositivo crea nuove superfici di attacco che possono essere manipolate attraverso messaggi ingannevoli. Allo stesso tempo le aziende tecnologiche stanno investendo nello sviluppo di sistemi di rilevamento automatico per individuare attività sospette e prevenire il collegamento non autorizzato di nuovi dispositivi. Le autorità olandesi sottolineano che la cooperazione internazionale tra governi, aziende tecnologiche e organizzazioni di sicurezza sarà fondamentale per contrastare queste campagne. La protezione delle comunicazioni digitali dipende non solo dalla tecnologia ma anche dalla capacità degli utenti di riconoscere tentativi di manipolazione e phishing.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.